20169201 2016-2017-2 《网络攻防实践》第三周学习总结

教材学习内容总结

(500字以内总结一下本周学习内容)

视频学习内容总结

第六节 信息收集之主机探测

主机探测指识别目标机器是否可用。

- netenum对C段扫描,获得测试IP地址

- fping扫描

fping -g 123.58.180.0/24

- nbtscan命令扫描内网

ntbscan -r 地址

- ARPing探测MAC地址

arping 地址

- Netdiscover探测内网信息

- 使用dmitry获取目标详细信息,包括whois、tcp port等

- 对测试目标进行WAF探测

- 对目标是否存在负载均衡检测,使用LBD(load balancing detector)基于DNS解析,HTTP头

第七节:Kali信息收集之主机扫描

- 主机扫描,Nmap完成以下任务

主机探测(探测网络上的主机)

端口扫描:探测目标主机开放的端口

版本检测:探测目标主机的网络服务

系统检测:探测操作系统和网络设备的硬件特性

支持探测脚本的编写:使用Nmap的脚本引擎和Lus编程语言

-Nmap扫描步骤

1.打开测试主机,获取测试目标IP地址

2.普通简单扫描

3.简单扫描,添加详细输出(命令+-vv)格式 nmap -vv

4.自定义端口扫描 nmap -p(range)

5.对目标进行ping扫描 nmap -sP

6.使用Nmap进行路由跟踪 nmap -tracerroute

7.扫描C段的主机在线情况 nmap -sP 192.168.2.0/24

8.操作系统检测 nmap -O

9.万能开关扫描 nmap -A

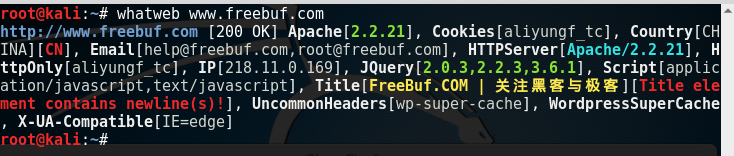

第八节:Kali信息收集之指纹识别

-

Banner抓取介绍(应用程序指纹识别)

-

常规主动指纹识别工具

-

被动指纹识别工具p0f

-

WEB指纹识别工具

-

针对具体的WEB CNS,使用webscan等工具进行CNS的指纹枚举

第九节:Kali信息收集之协议分析

- SMB分析

- SMTP分析

- SNMP分析

- SSL分析

- Volp分析

- VPN分析

第十节:Kali漏洞分析之OpenVAS安装(官网 www.openvas.org)(en.wikipedia.org/wiki/OpenVas)

OpenVAS包括一个中央服务器和一个图形化的前段。这个服务器准许用户允许几种不同的网络漏洞测试,而且OpenVAS可以经常对其更新。openVAS所以的代码都符合GPL规范。

视频学习中的问题和解决过程

- 安装openvas出现错误

- 解决过程

开始是/etc/apt/sources.list的更新源配置错误,改正之后进行updates,重新执行安装命令

学习进度条

Kali学习视频 6-10

教材 第三章