题记

整理一下系统清除木马的过程,看情况吧,没准先去护网了。学习防守姿势其实也对攻击有一定帮助,当我们攻击时可以思考对面是怎样防守的,然后进行一些姿势的绕过,这篇是windows的总结,下篇是linux总结。

Windows分析排查

参考视频地址:http://bilibili.com/video/BV1Hy4y1a7ZY?p=24

穷孩子们快点看,没准回头又没了,现在网安找点资源可不容易,容易号没了。

一 文件分析-开机启动文件

1、利用操作系统中启动菜单

2、利用系统配置msconfig

3、利用注册表regedit

如果隐藏起来显示隐藏文件查找。

二 文件分析-temp临时异常文件

运行中输入%temp%直接打开temp文件夹。

1、Temp文件夹有读写访问权限。

2、查看是否有PE文件(exe、dll、sys),或者特别大的tmp文件。

3、上传沙盒看看是否是恶意代码。

三 文件分析-浏览器信息分析

黑客拿下服务器后,很可能查看浏览器网页访问。

1、浏览器浏览记录查看。

2、浏览器下载记录查看。

3、浏览器cookie查看。

可利用工具更美观的查看记录。

四 文件分析-文件时间属性分析

如果一个文件的修改时间早于创建时间,那么它很可以,很可能被故意篡改过。因为菜刀可以改时间进行迷惑。

五 文件分析-最近打开文件分析

运行里输入%UserProfile%Recent查看,然后筛选条件查看具体时间范围的文件。

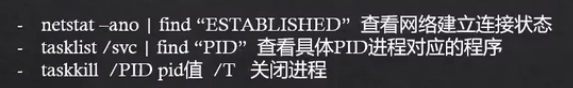

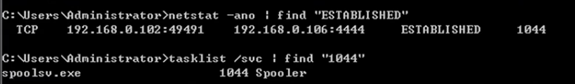

六 进程分析-可疑进程发现与关闭

计算机中木马后,肯定会和外部通信,此时可以查看网络连接状态找到对应的进程ID,然后关闭进程ID就可以关闭连接状态。

七 系统信息-windows计划任务

恶意代码有可能在固定时间设置执行。可以使用at命令对计划任务进行管理。

Win10不是at,是schtasks。

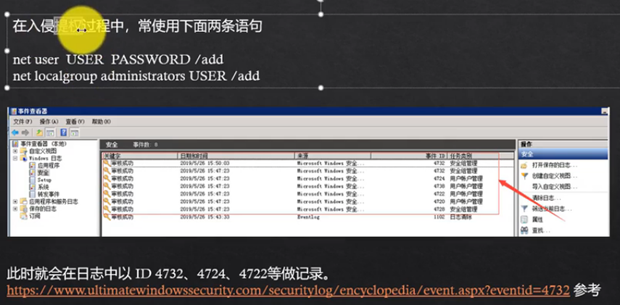

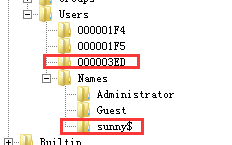

八 系统信息-隐藏账号发现与删除

加$符号的用户是不能在net user中看到的,例如test$。我在博客中也整理过影子账户的方法。

博客地址:http://cnblogs.com/sunny11/p/14379051.html

普通的加用户可以在用户和组里面看到。

隐蔽的影子账户可以在注册表里Sam里看到。

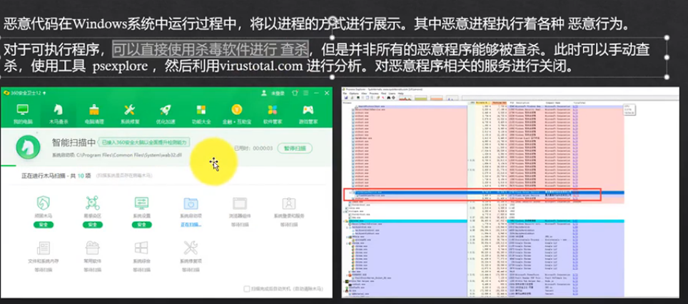

九 恶意进程-发现与关闭

恶意代码在windows系统运行过程中将以进程的方式进行展示。有的可以被杀毒软件查杀,有的只能手动查杀。使用工具,然后分析,分析后如果是恶意程序关闭就好了。

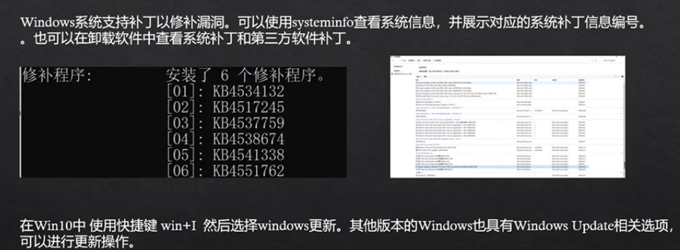

十 系统信息-补丁查看与更新

Systeminfo可以查看系统信息并展示系统补丁信息。

十一 webshell查杀

D盾查杀(不过大佬们的马肯定都是免杀的,对付小白还行)。

十二 windows日志分析基础介绍

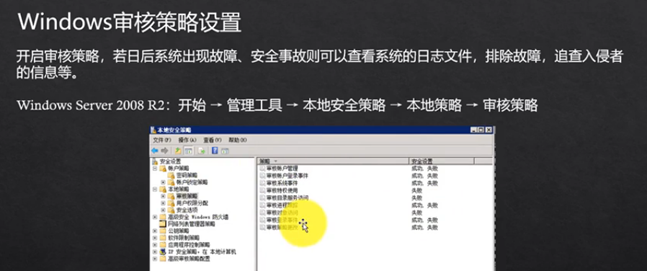

1、Windows审核策略设置。

2、windows系统日志查看方式。

3、windows日志筛选。