题记

1、权限绕过漏洞

水平越权

垂直越权

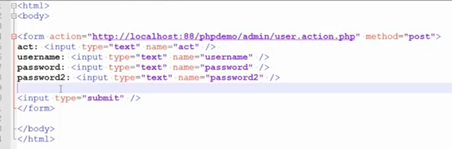

注意:垂直越权知道添加管理员的地址与字段,就可以构造HTML页面直接添加管理员。例如:

2、支付逻辑漏洞

3、密码找回漏洞

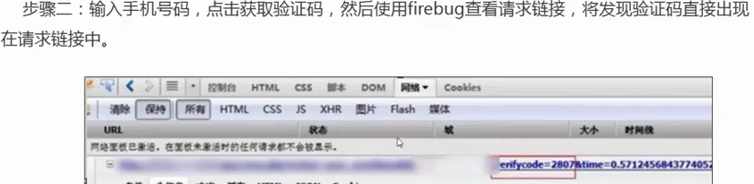

(1)用户凭证暴露在请求连接之中。

1.密码用手机号找回

2.

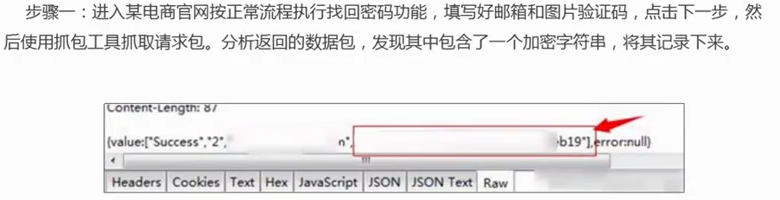

(2)加密验证字符串返回给客户端。

(3)网页源码中隐藏着密保答案

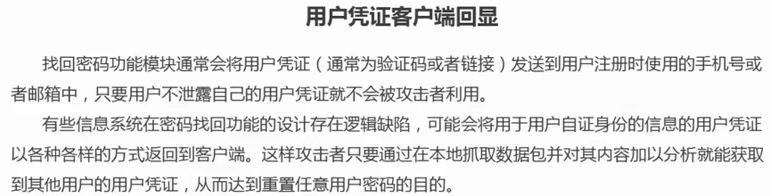

(4)短信验证码在客户端回显

(5)密码找回链接在客户端回显

1.找回密码,会发送邮件,抓包会发现修改密码第二步骤的隐藏链接。

2.直接改就能修改密码。

4、验证码暴力破解测试

、

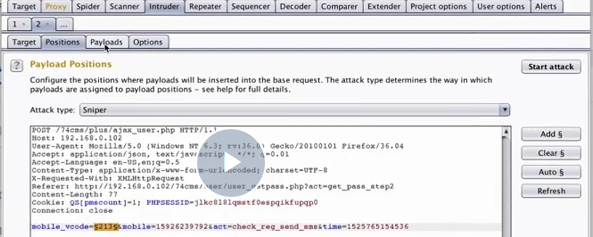

1.暴力破解操作流程

1.选中要改变的变量,后在payload里选注入值

2.选范围与方式,限制长度与是否有小数位

3.发现正确的验证码长度变了

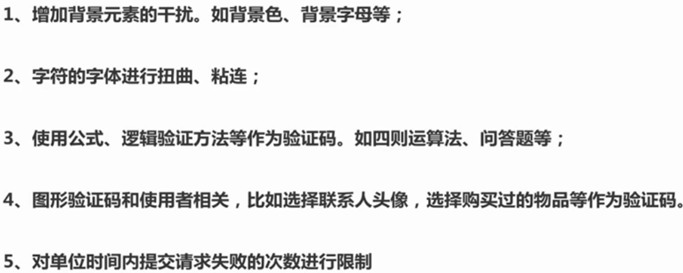

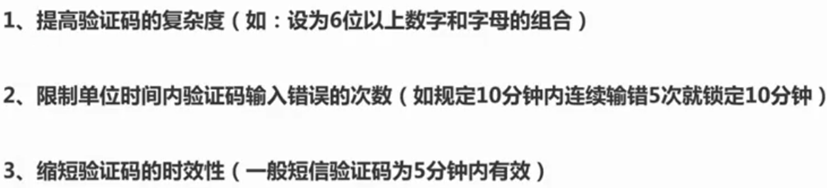

防御方案

5、验证码重复使用测试

漏洞检测

先输入一个正确的验证码和错误的密码,第一次提交显示密码错误,以后的提交还是密码错误,就代表存在这个漏洞,验证码并不刷新。这意味着就能对密码暴力破解。

利用字典进行暴力破解

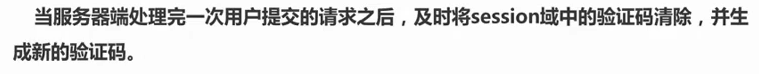

防御方案

6、验证码客户端回显测试

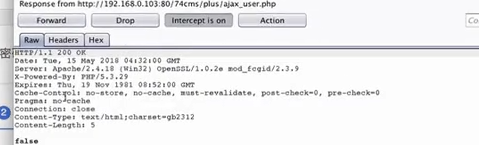

此按钮代表把返回包显示在当前页面中

可以看到验证码已经收到

防御方案

7、验证码绕过测试

步骤:

1.找回密码,点发送验证码到手机,然后在验证码填写的地方随便写一个。

2.设置返回包显示。

3.可以看到返回假,把false改为ture,就可以看到验证成功,跳转到下一个界面。

防御方案

8、验证码自动识别测试

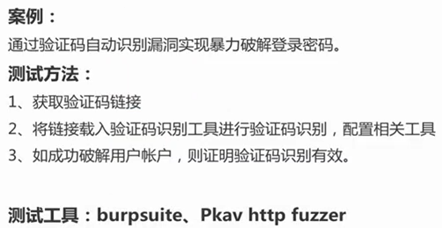

利用方法:

1.登录信息全输上,然后bp抓包。

2.把抓到的包复制到pkav http fuzzer里面,对密码添加标记,对验证码添加验证码标记。

3.点击图形验证码识别,填验证码地址(去除?后面链接),修改限制内容,无条件跟踪重定向,自动跟踪302重定向,验证码长度,后选重放选项,匹配规则选上,例如错误之后返回用户名或密码不正确。添加到字符串匹配,还有一个重试规则,添加验证码错误。

4.导入密码字典,在发包的地方点击启动,可以发现成功破解。

防御方案