所有信息参考全部来自于课程的推荐读物,请注意。写此文的重点并非凸显隐藏的信息,而是凸显出501-504的课程每一节,每一个字都非常重要,增加与诱导大家毋庸置疑的100%投入到这些课程里面。进一步凸显出edx平台的教学质量。

信息参考:https://www.garykessler.net/library/steganography.html

犯罪动机:主谋不需要碰头,就可以把信息下发出去。

犯罪活动中,最怕的就是警方“放长线钓大鱼”,如果这根线本身就不存在,或者几乎就无法发现这样的线会怎样呢?结果就是抓住了小喽喽,但是幕后主使一直安全的存在着。一个问题是,主谋者如何把命令下发下去?

加解密分支中的隐写术就起到了至关重要的作用。犯罪分子把hello,world!这样的信息,先进行一种编码(这样的编码比如:数据压缩后的bit,加密信息以及其他形式的编码,生成出来一种你不知道什么编码方式就看不懂的形式出来:比如101101101,它表示了hello,world!),但是这些编码的方式,在工具里,或者ISP运营商的流量运维中是非常容易发现什么数据加密了,什么数据没加密(这也非常容易解释,为什么你翻墙了后面VPN失效了,运营商主动性的臆测这些加密数据就是有人在翻墙,把你IP给封了。)

如何让运营商无法检测到这些加过密的数据?答案就是把每个bit分开。(比如把101101101分开出去,放到其他任何的载体中。)这里的载体非常繁杂(遗憾的是目前为止,没有任何手段可以解密出隐写术,这是一个死结,除非你知道更多机密的信息才有可能发现猫腻。)

载体有:图片,语音,电磁波等任何脑洞大开的东西都可以拿出来利用。

距离:这里有一张8位编码的图片 二进制打开出来的数据为:

10010101 00001101 11001001

10010110 00001111 11001010

10011111 00010000 11001011

把101101101隐藏在这个图片里面以后,图片发生了变化

10010101 00001100 11001001

10010111 00001110 11001011

10011111 00010000 11001011

注意黑体,把信息隐藏进来以后有4个bit发生了变化。但是谁都不知道怎么正确的提取bit把它们原来出来:101101101。只有同一组织的犯罪分子才会知道这种提取方式。

由于使用图片为载体,那么每个8bit都表示一种颜色,其中有4个bit发生变化,这在颜色编码里是不存在的信息,我们只能确定哪些数据有问题,找不到证据

这里有一个实战:

https://www.cs.vu.nl/~ast/books/mos2/zebras.html

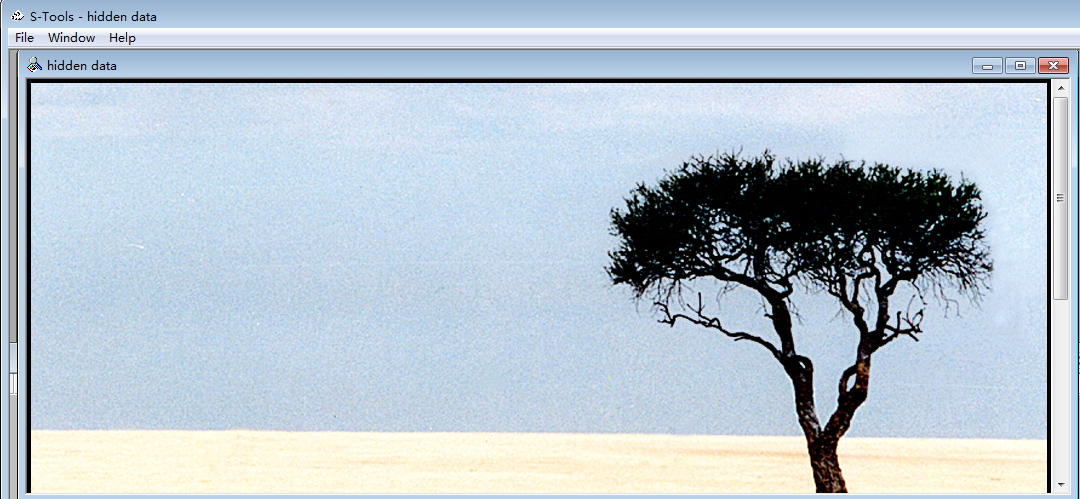

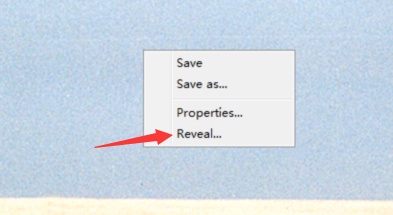

下载工具以后,随便拖一张自己的图片进去。

加解密都使用最后一个按钮。这里不需要点它,只有在把隐藏的东西拖到图片里面的时候弹出一个窗口,两个地方填写一样的密码就可以加密。

加解密都使用最后一个按钮。这里不需要点它,只有在把隐藏的东西拖到图片里面的时候弹出一个窗口,两个地方填写一样的密码就可以加密。

把它拖进去。 加密号了弹出另一个图片,这个图片里面就存在隐藏的信息了。只有你自己知道它,这个时候点加解密的那个按钮输入密码,弹出一个摘要,里面就存在test.txt的隐藏信息了。 你另存为这张照片就可以把它发出去了。别人知道这个规则才能正确提取出这个信息。

把它拖进去。 加密号了弹出另一个图片,这个图片里面就存在隐藏的信息了。只有你自己知道它,这个时候点加解密的那个按钮输入密码,弹出一个摘要,里面就存在test.txt的隐藏信息了。 你另存为这张照片就可以把它发出去了。别人知道这个规则才能正确提取出这个信息。