20199315 2019-2020-2 《网络攻防实践》第1周作业

前言

这个作业属于哪个课程:https://edu.cnblogs.com/campus/besti/19attackdefense

这个作业的要求在哪里:https://edu.cnblogs.com/campus/besti/19attackdefense/homework/10415

我在这个课程的目标是:学习网络攻防相关知识,提升专业技能

这个作业在哪个具体方面帮助我实现目标:通过电影学习社会工程学手段,并投入实战

知识点梳理与总结————《网络攻防技术与实践》教材第一章

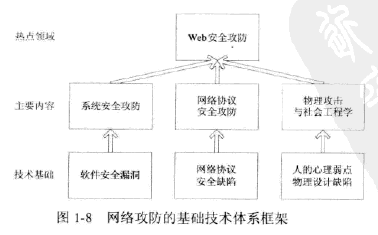

教材第一章是网络攻防技术概述。首先介绍了黛蛇蠕虫应急响应事件,回顾了黑客道的发展史,并给出了网络攻防技术架构体系,以此作为全书发展脉络。并且介绍了物理攻击与社会工程学。

在阅读导读部分时候,我就对“黑客道”这个词产生兴趣。并在第一时间去百度了一下= =

百度百科的介绍里,这本小说的主角,“以黑客理论结合道家理论”实现修仙梦,而课本也在章节开始就引用了老子的《道德经》。“真正的黑客们,则在利用他们的智慧、经验和技能,永不停歇地探索着新的攻防技术,帮助人们建设一个更加安全、开放和自由的网络世界。”

这也让我想起自己本科时候曾因为兴趣买过一本有关网络攻防的书,在书本前言——不好意思地说,我只看了前言…——中提到的黑客与骇客的区别。掌握了相关技术以后,大家应该尽量去做保卫国家网络、捍卫公民信息的“红客”,热爱祖国、坚持正义、开拓进取。

网络攻防的主要内容包括系统安全攻防、网络安全攻防、物理攻击与社会公布工程学三部分。

物理攻击是指攻击者通过各种技术手段绕开物理安全防护体系,从而进入受保护的设施场所或设备资源内,获取或破坏信息系统物理媒体中受保护信息的攻击方式。

物理攻击通常需要攻击者真正入侵到受保护的物理空间里,存在着很大风险与挑战,常见于军事、情报部门的特殊行动,以及恐怖及犯罪活动。

物理攻击分为暴力型和技巧型两种方式:

- 暴力型:主要依靠装备武器的武装人员,通过破坏性手段对物理安全防护体系进行摧毁,然后进入受保护区域接触目标,达到获取或破坏的目的。暴力型物理攻击并没有精巧的技术手段与方法,主要依赖高科技武器的威力或武装人员的战斗技巧。

- 技巧型物理攻击则是人类智慧与行动力的完美结合,期望的目标是在神不知鬼不觉中攻破包括人类守卫在内的物理安全防护体系,在不触动安全警报的情况下,获取或破坏秘密信息。

抵御物理攻击的主要方法是遵循物理安全工程的技术标准与规范,提升受保护场所和资源的物理安全防护体系,具体措施包括:防爆装置、障碍物设置、安全门禁系统、闭路电视监控系统、安全守卫与巡逻、安全响应机制等。

对于个人而言,则需要关注一些日常生活中的物理安全策略,例如:- 对笔记本电脑、手机等个人经常使用的硬件设备一定要保持高度的保护意识,防止被窃

- 与Money相关的个人隐私资源和信息需要谨慎保管与使用,使用U盾等安全系数更高的网银安全解决方案

- 在家庭、宿舍、外出宾馆住宿时注意选择使用更安全的门锁,并考虑购置和使用保险箱对高价值的财物进行保护

- 在使用涉及财务的ATM取款机等金融设备系统时,应保持一定的警戒心,注意是否存在异常情况并养成用手遮掩输入密码的习惯动作

- 遵守单位的物理安全行为规范,特别注意门禁尾随的陌生人等。

社会工程学是利用人类的愚蠢,使人们顺从你的意愿、满足你的欲望,操纵他人执行预期的动作或泄露机密信息的一门艺术与学问。

- 社会工程学技巧

- 冒充成不引人关注的职业,潜入攻击目标所处的工作区;

- 攻击新员工,通过假冒权威、寻求帮助、建立认同感等各种策略套取无害信息,甚至作为攻击跳板的访问权;

- 伪装身份,在获取目标部分信息后,通过伪装建立起信任,通过对话获取更敏感信息:

- 十度隔离法,利用关联层层渗透,对攻击目标逐步接近;

- 正面攻击,直截了当地开口要求所需信息,这种看似荒谬不可能实现的攻击方式,借助于一系列步骤和精心策划的借口托辞,往往也是可以从看似不可能实现的转变为可以实现的;

- 构造陷阱,导致攻击目标面对棘手问题,然后施以援手,在此过程中窃取信息针对,人们对给予自己帮助的人会产生感激心情来进行攻击;

- 社会工程学家制造一些陷阱使某些人为他们感到遗憾并愿意提供帮助,往往攻击者的述说长而复杂,对方通常会对他感到同情,并尽力帮助他;

- 使对方自我感觉良好能够使他们更易于欺骗。当人们被奉承时,总是倾向与继续被奉承,而放松先前所应有的警惕;

- 施以小恩小惠,利用人性贪婪,获取较施以恩惠价值更大的敏感信息:

- 垃圾搜寻,企业的垃圾堆里面往往包含了大量的信息,特别是报废或保修的硬盘,攻击者可以找出很多可能危害安全的信息;

- 结合钓鱼(Phishing)网站、盗用账户、伪装身份发送电子邮件、利用木马程序、电话呼叫转移、拦截电话信号、录制伪造电话语音等技术手段,实施社会工程学攻击。

- 防范措施:

- 尽可能不要使用真名上网,或者将真实世界与网络世界划清明确的界限,并特别注意互联网上公开可查的个人信息,以确认没有泄露个人隐私;

- 不要轻易相信别人,尤其是未曾谋面或未建立起信任关系的陌生人:

- 别把自己的计算机或移动终端轻易留给别人使用,必要时刻(如维修计算机时)务必清理上面的个人隐私信息,否则结果可能会很惨:

- 单位应建立起规范的安全操作规程,包括门禁和人员控制,不同分类资料数据的访问机制,规范的垃圾回收和处理机制等;

- 单位应对员工进行安全意识和操作规程培训,包括IT流程、身份认证机制、陷入危机的应变策略,对垃圾邮件、钓鱼网站、危险附件的识别与处理,以具备基本的社会工程学抵御能力:

- 涉密信息与计算机系统的处理有着相应更加严格的保密流程与规范,请参考专门书籍及内部资料。

课后作业

影评

影评选取的《碟中谍》系列的第六部,里面也提到不少社会工程学手段。

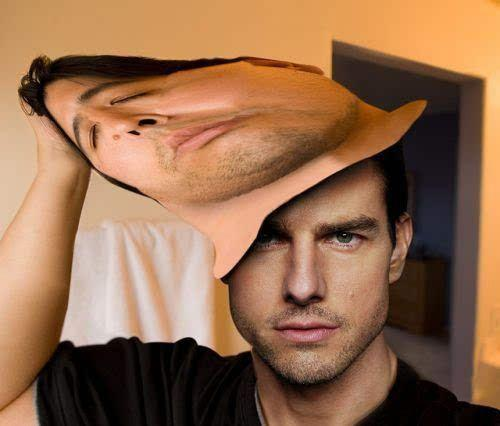

1.3D人脸头套+声音改变欺骗奥古斯特·沃克

《碟中谍》系列电影中多次出现主演使用3D人脸头套冒充反派的桥段,汤姆·克鲁斯就是凭借这项黑科技成功混入敌人内部。本部电影里,伊森也通过头套和改变说话声音,骗沃克说出自己是间谍的事实,应和了前文提到的第三点技巧:【伪装身份,在获取目标部分信息后,通过伪装建立起信任,通过对话获取更敏感信息】

2.参加白寡妇的派对,取得其信任,【使对方自我感觉良好能够使他们更易于欺骗。当人们被奉承时,总是倾向与继续被奉承,而放松先前所应有的警惕】【构造陷阱,导致攻击目标面对棘手问题,然后施以援手,在此过程中窃取信息针对,人们对给予自己帮助的人会产生感激心情来进行攻击】

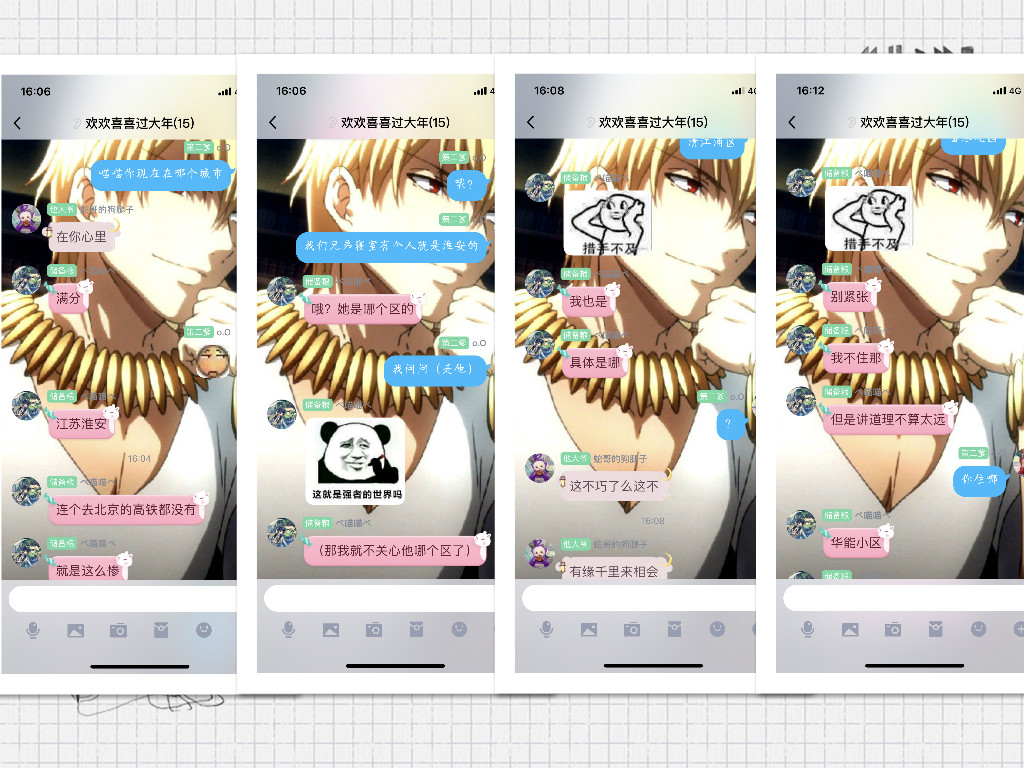

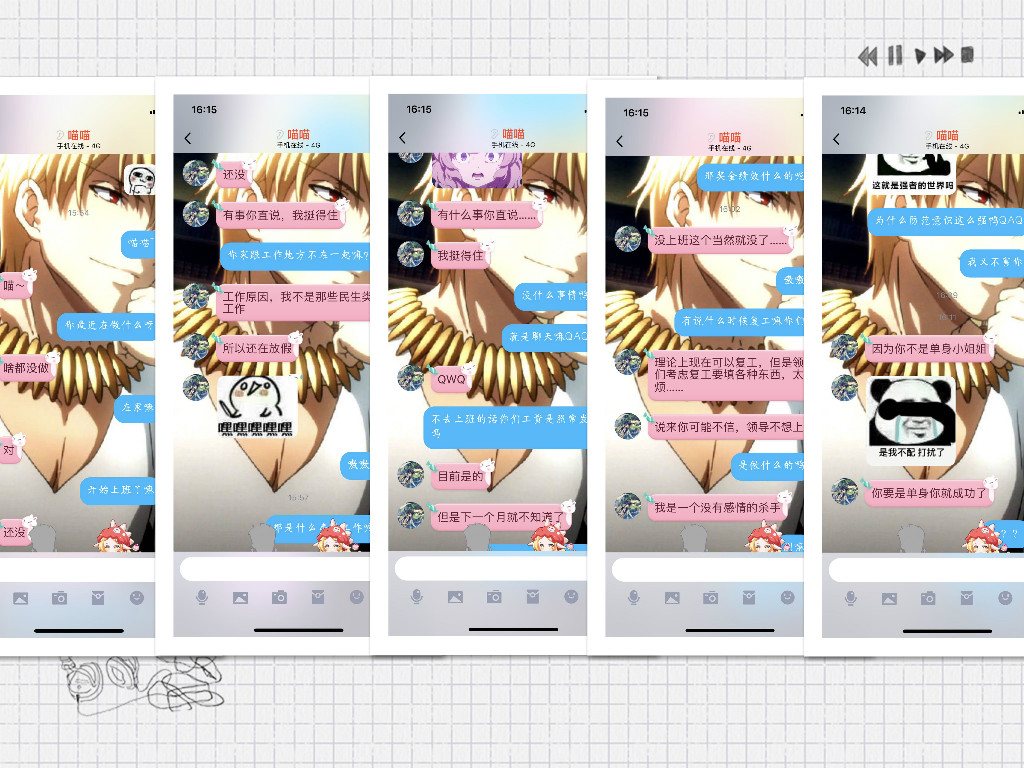

社会工程学攻击实战

成功攻击

用“我有一个朋友”的套路,逐步详细的信息,套取对方信息。

失败案例

还是上面那人,本想通过是否复工、工作性质是否有奖金绩效这样的说法,询问工作岗位,但其口风着实很严。委婉方式失败后,也尝试了“直截了当”的方法,也未能成功。

学习中遇到的问题及解决

- 问题1:对象选取问题。题目要求是异性同学,老师布置作业时候把“异性”去掉了。但套取同学的信息,一方面如果他想告诉你早告诉你了,根本用不着套路;另一方面双方都心知肚明你是谁,像什么熟人战略等伪装不太妥当。

- 问题1解决方案:最后选取的是,玩的一个游戏师门里,个人信息很神秘的师弟。

- 除此之外,本周没有实际动手类型的作业,存在的问题也就是看不太懂教材上关于一些蠕虫的攻击方式等内容。

学习感悟、思考等

经过本次学习,我对于之前生活学习中的点滴有了更深的感悟。

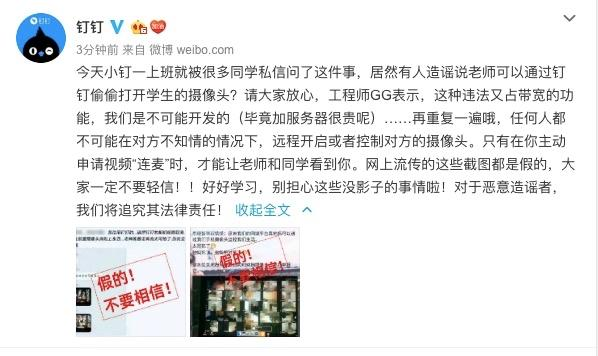

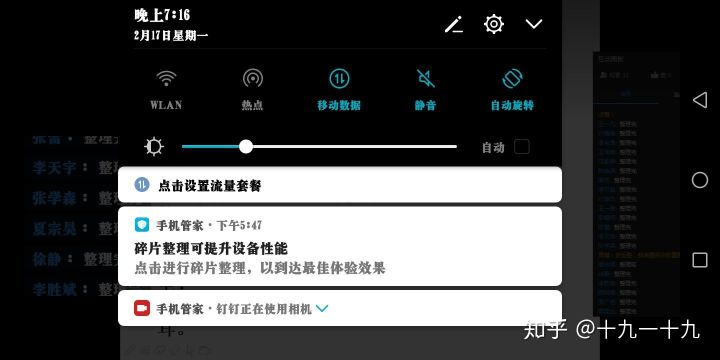

像是之前网络系统安全课上,孙宝云老师曾讲到她自己的电脑等电子产品,都会及时用胶带等封住摄像头。当时听课时候觉得老师做法有点过了。不过上次网络攻防课上,第一位不幸被点名的小白鼠同学,没想到钉钉连麦会自己打开摄像头,就暴露了自己凌乱的发型。

钉钉在这个特殊的假期引发了全国上下,甚至是邻邦日本的关注。有的人曝光说,老师直播时,可以不经过学生权限同意即可调取同学们的摄像头。虽然钉钉官方否认了这一点,并声称是造谣,已交由警方处理。

但网络上确实有不少人证实,钉钉有自主获取摄像头权限,或者证明在非连麦状态下摄像头是亮的。

也有不少认为这种做法是侵犯隐私,会造成一定的精神损害。

至于钉钉到底有没有这个功能,因为我没有做任何的实践,所以不做点评,不过我每次上网课都会把摄像头挡住了……

……

……

……

刚刚去看了一圈其他同学的作业,再来补充几点:

要小心多年没联系的同学突然的关心

非官方网站登录时候先故意试个错误的密码

不要轻易跟人微博互粉……

参考资料

此为本人网络攻防学习第一周的内容,如有不足,还请批评指正,不胜感激。

以上