在检测App的过程之中,总会遇到比较棘手的,以”侦测是否遭破解的装置”为例,便会是个不好处理的状况.当App具备侦测装置是否已遭Root时,一旦发现装置已遭破解,便会停止运行,等于是只准安装及运行在未Root的装置之上.

有人会说,那就装可以”反反制”的App,来欺骗特定App是运行在非Root的装置上即可.但实务上,反反制也可能会失效而无法达到效果.使得问题依旧.

即便是如此,仍有根本终极破解之道.也就是,让该App于未Root的正常环境安装及运行,一旦进行各项必要操作完毕,我再设法将该App安装在/data/data/之下的文件夹给拿出来,就可以得到储存在配置文件或数据库的内容了.

那若还是要再次检测该App呢?很简单,再把手机刷回官方ROM,便可回到未Root的状态了.

以下以Sony E3(D2203)为例,来说明如何进行Root.所需的东西有3项:

- Flashtool

- Recovery ROM

- SuperSU

在此就不说如何下载了,应该很容易就找的着.要注意的是,这Recovery ROM可不是整包的ROM,我只要是刷入第三方的Recovery以取代原有Recovery,也才具备安装的功能.

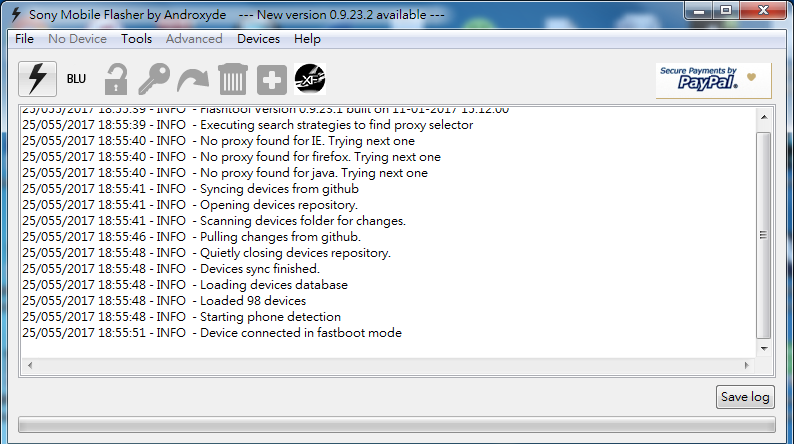

手机完全关机后,按压Power + Voume Up,此时呼吸灯会呈现蓝色.手机接入工作站后执行Flashtool

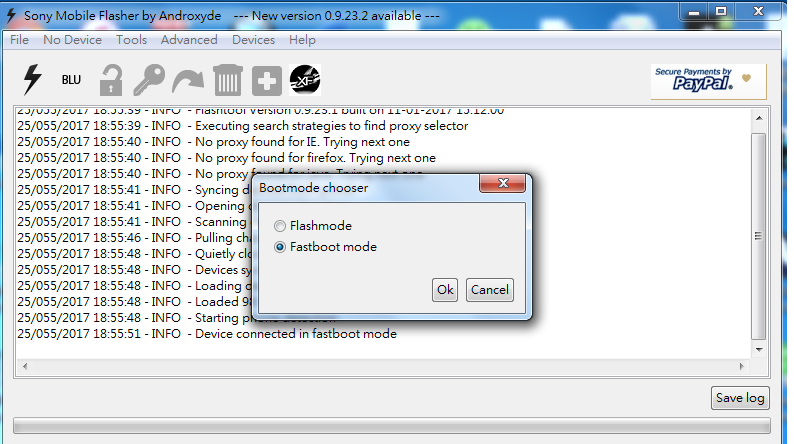

点击工具栏最左方的闪点图标,选择Fastboot mode.

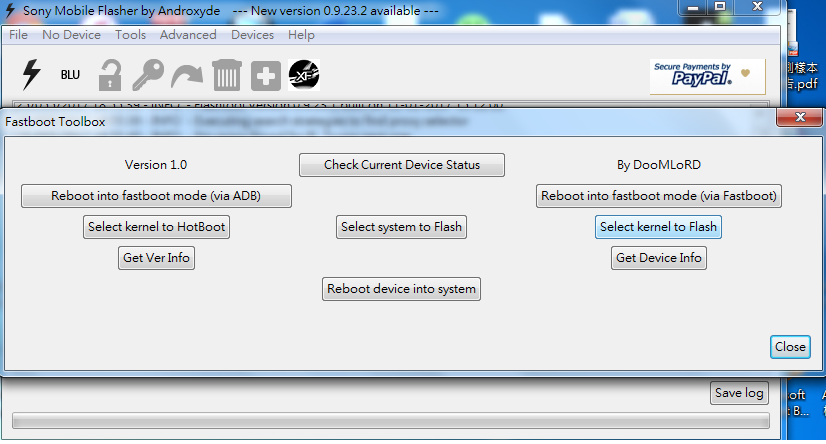

点击[Select Kernel Flash]

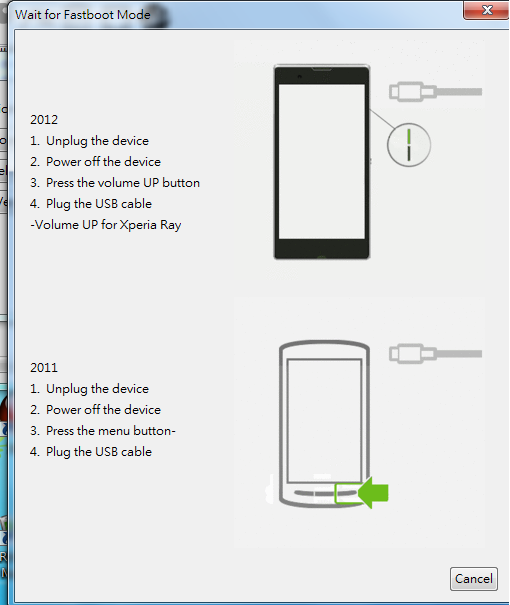

出现如下提示,说明如何按压以进入该模式,但因为我们早已进入,因此以下提示会一闪而过,直接出现让我们选取Recovery ROM的窗口.选好就开始刷入.

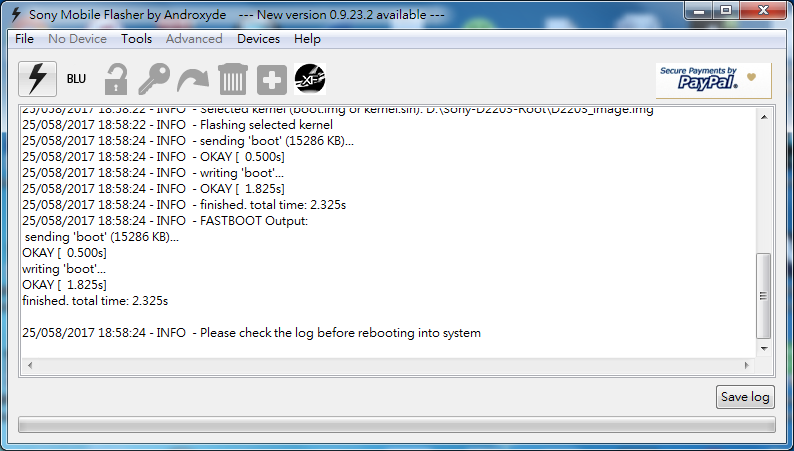

刷入过程很快,即可将手机重开机,以进入Recovery Mode.

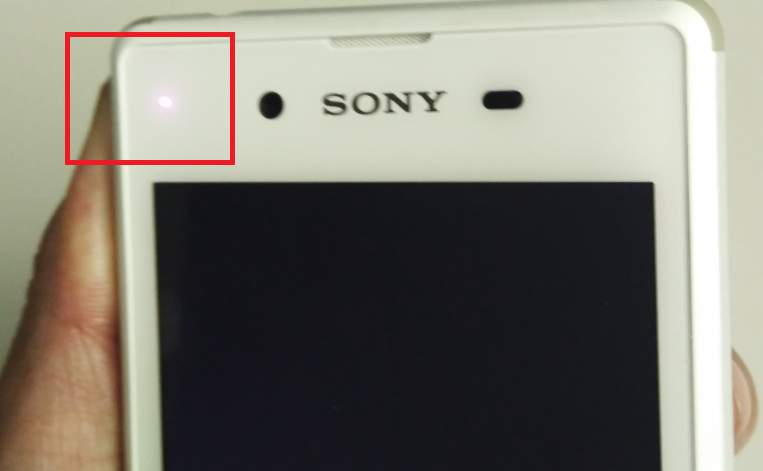

按压Power,当看到呼吸灯呈紫色,再同时按压Volume Up+Volume Down

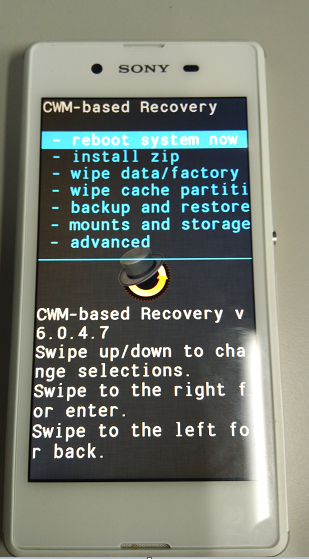

便可顺利进入刚刷入的Recovery,享用相关功能,首先我们便是要安装SuperSU.

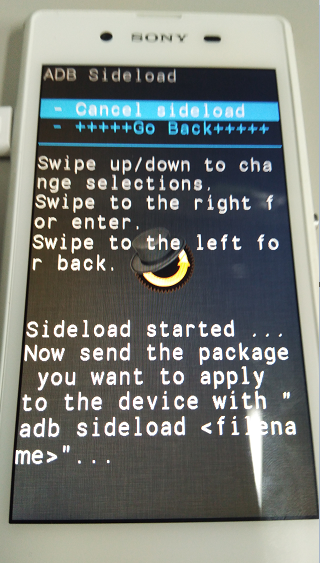

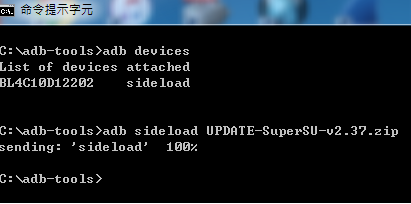

为方便我喜欢用sideload的方式,

再于工作站下指令

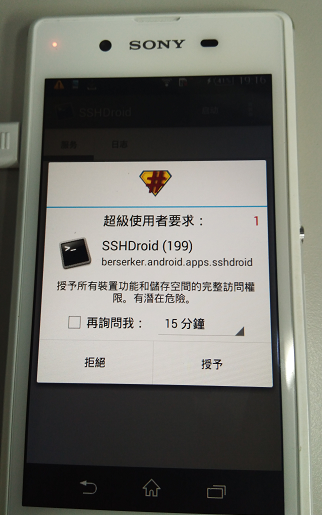

完成Root之后,当运行App便可见到是否授予最高权限的提示,按下[授予]便可提权成为Root

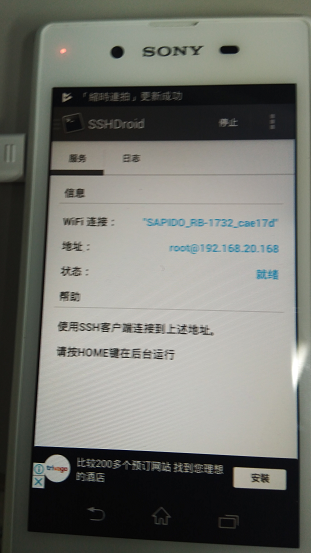

若ssh的倾听埠是默认埠22,即代表已是Root身份运行.若非Root身份运行,仅能用1024以上的high port.