这个漏洞有两个姿势。一个是不存在的时候一个是存在的时候。

经过测试该漏洞只在php5.2中存在,其余均不存在。

倘若在parse_str函数使用的代码上方未将其定义那么即存在变量覆盖漏洞否则不行。

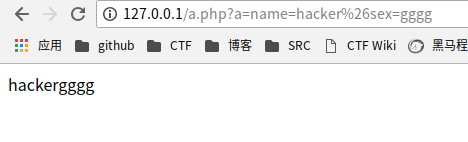

还有一种就是如下所示:

<?php $name = 'admin'; $sex = 'boy'; @parse_str($_GET['a']); echo $name; echo $sex; ?>

通过a参数传进去然后&用URL编码依旧可以变量覆盖。

这个漏洞有两个姿势。一个是不存在的时候一个是存在的时候。

经过测试该漏洞只在php5.2中存在,其余均不存在。

倘若在parse_str函数使用的代码上方未将其定义那么即存在变量覆盖漏洞否则不行。

还有一种就是如下所示:

<?php $name = 'admin'; $sex = 'boy'; @parse_str($_GET['a']); echo $name; echo $sex; ?>

通过a参数传进去然后&用URL编码依旧可以变量覆盖。