一.教材《网络攻防技术》第五、六章的学习

1.TCP/IP网络协议攻击

1.1 TCP/IP网络协议栈攻击概述

- 网络安全属性:机密性、完整性、可用性、真实性、不可抵赖性。

- 网络攻击模式:4种

| 模式 | 网络攻击模式 | 破坏性质 | 攻击技术 |

|---|---|---|---|

| 被动攻击 | 截获 | 机密性 | 嗅探、监听 |

| 主动攻击 | 篡改 | 完整性 | 数据包篡改、中间人攻击 |

| 主动攻击 | 中断 | 可用性 | 拒绝服务 |

| 主动攻击 | 伪造 | 真实性 | 欺骗 |

1.2 网络层协议欺骗

1). IP源址欺骗:

原理:只使用数据包中的目标地址进行路由转发,而不对源地址进行真实性的验证。 步骤:对受信任的主机进行拒绝服务攻击、对目标主机的TCP初始序列号(ISN)进行取样和猜测、伪造源地址为受信任的主机IP的SYN数据包发送给主机、等待目标主机将SYN/ACK包发给已经瘫痪的受信任的主机、再次伪装成被信任的目标主机发送ACK包、建立连接。 应用场景:拒绝服务攻击中 工具:netwox、wireshark、nmap 防范措施:使用随机化的初试序列号、使用网络层安全传输协议、避免采用基于IP地址的信任策略、在路由器和网关上实施包过滤。

2). ARP欺骗

原理:攻击者在有线以太网或者无线网上发送伪造ARP消息,对特定IP所对应的MAC地址进行假冒欺骗,从而达到恶意目的的攻击技术 应用场景:交换式网络、构造中间人攻击、恶意代码即为ARP病毒 工具:DSniff中的Arpspoof、arpison、Ettercap、netwox 防范措施:静态绑定关键主机的IP地址和MAC地址映射关系、使用相应的ARP防范工具、使用VLAN虚拟子网细分网络拓扑、加密是传输数据。

3). ICMP路由重定向攻击

ICMP报文类型:差错报告类(目的站不可达、数据报超时、数据包参数错误)、控制类报文(请求/应答类和通知类) 原理:利用ICMP路由重定向报文改变主机路由表,向目标主机发送重定向消息,伪装成路由器,使得目标机器的数据报文发送至攻击机从而加强监听。 工具:netwox 防范措施:根据类型过滤一些ICMP数据包,设置防火墙过滤,对ICMP重定向报文判断是不是来自本地路由器的。

1.3 传输层协议攻击

1). TCP RST攻击:伪造TCP重置报文攻击,假冒干扰TCP通信连接的技术方法。

2). TCP会话劫持攻击:劫持通信双方已经建立的连接,假冒其中一方的身份与另一方进行进一步通信。 防范措施:禁用主机上的源路由、采用静态绑定IP-MAC映射表以及避免ARP欺骗,引用和过滤ICMP重定向报文。

3). TCP SYN Flood拒绝服务攻击:难防御,目的是使服务器不能正常访问的用户提供服务。又称为SYN洪泛工具 防范措施:SYN-Cookie技术、防火墙地址状态监控技术。

4). UDP Flood:通过目标主机和网络发送大量的UDP数据包,造成目标主机显著的计算负载提升,或者目标网络的网络拥塞,从而使得目标主机和网络陷入不可用的状态,造成拒绝服务攻击。 防范措施:禁用或过滤监控和响应服务、禁用或过滤其他的UDP服务等。

二.5个kali视频的学习

Kali密码攻击之在线攻击工具

1.Cewl

Cewl可以通过爬行网站获取关键信息创建一个密码字典。比如说爬行一个URL,它通过提取返回页面源码中的一些特定标签中的内容,然后把这些内容组合成一个字典。这对管理员密码特定的枚举更高效,字典价值也就更大。

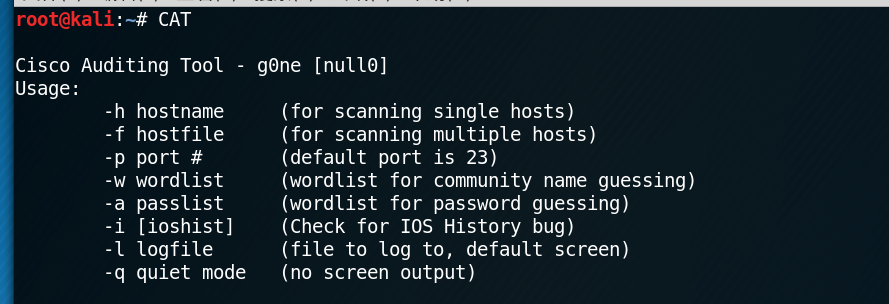

2.CAT

思科安全审计工具,扫描Cisco路由器的一般性漏洞,例如默认密码,SNMP,community字串和一些老的IOS bug(思科操作系统) 。

3.Findmyhash

在线哈希破解工具,借助在线破解哈希网站的接口制作的工具。使用方法很简答,如输入命令findmyhash MD5 -h 哈希,连接各个网站的接口测试能否反查到该哈希的原字符串,从而破解MD5的哈希。

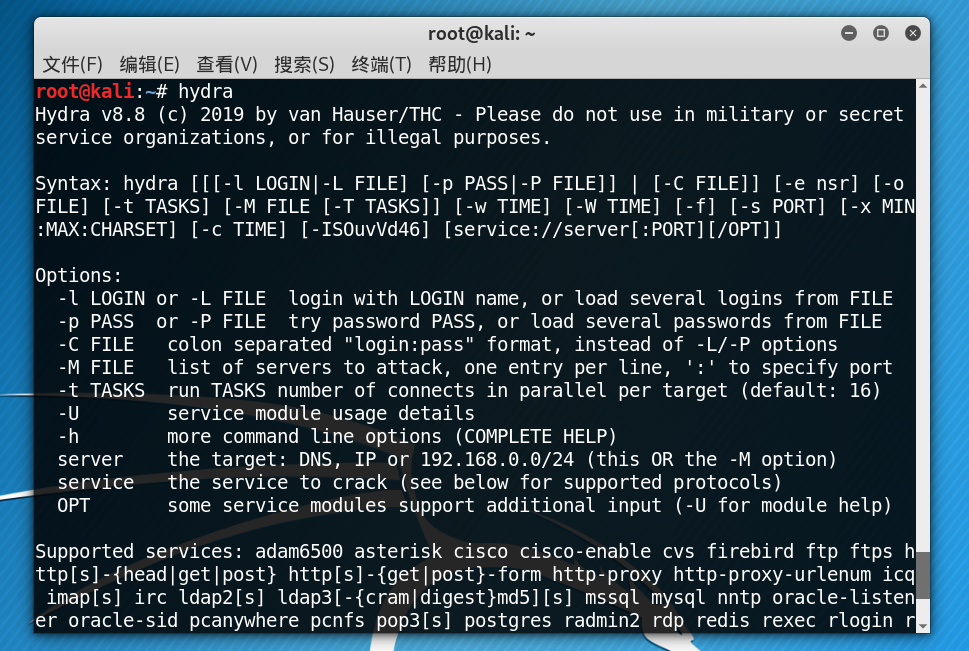

4.Hydra

Hydra支持对各种服务的破解,xhydra 是其图形化页面版本。

hydra -L user.txt -P pass.txt -F ftp://127.0.0.1:21 破解FTP服务

hydra -L user.txt -P pass.txt -F ssh://127.0.0.1:22 破解SSH服务

hydra -L user.txt -P pass.txt -F smb://127.0.0.1 破解SMB服务

hydra -L user.txt -P pass.txt -F mssql://127.0.0.1:21 破解MSSQL账号密码

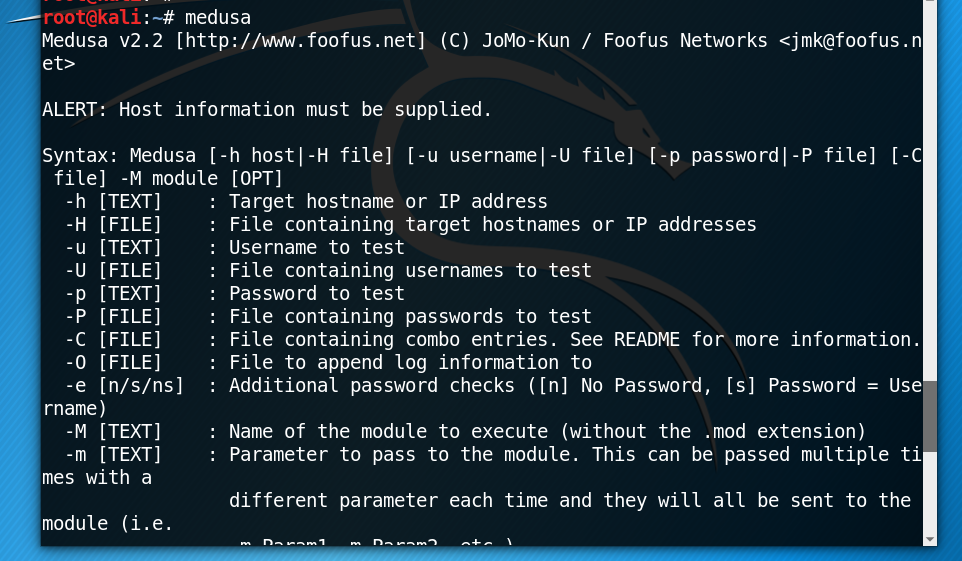

5.Medusa

类似于Hydra的一款工具,使用方法类似。

6.NCrack

Ncrack是一个高速的网络认证破解工具,突出了RDP(3389)爆破功能。命令如:

ncrack -vv -U windows.user -P windows.pwd 192.168.1.101:3389,CL=1 -f

7.Onesixtyone

snmp扫描工具,用于找出设备上的SNMP Community 字串,扫描速度非常快。

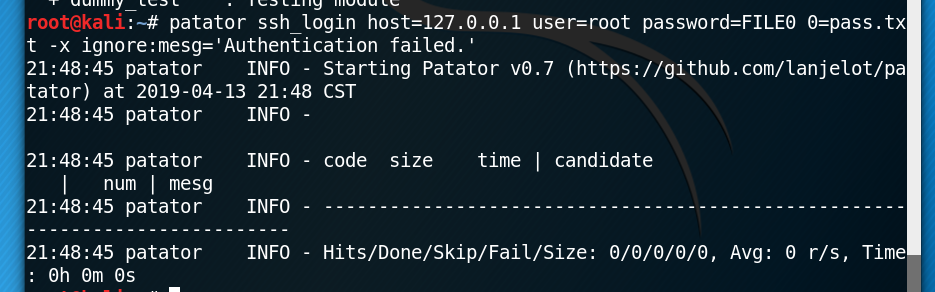

8.Patator

全能暴力破解测试工具,采用模块化设计并具有灵活的可用性。

9.THC-PPTP-Bruter

针对PPTP VPN端点(TCP端口1723)的暴力破解程序。支持最新的MSChapV2验证,对windows和Cisco网关测试通过,用以探测微软的Anti-Brute Force Implementation中存在的一个漏洞,并通过此漏洞,尝试以每秒300个密码进行暴力破解。

Kali密码攻击之离线攻击工具

在线密码攻击在渗透测试中很重要,但对于测试过程中得到的哈希,加密数据,有需要离线破解工具辅助解决。

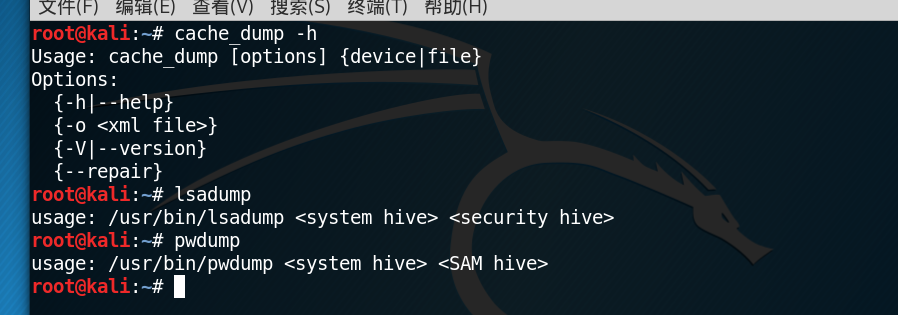

1.Creddump套件

-

cache-dump:Windows系统将用户信息和密钥存储在系统存档文件和安全存档中。只要提取这些内容,就可以获取用户信息和密码哈希值。

-

lsadump:LSA是Windows系统本地安全认证的模块。它会存储用户登录其他系统和服务用户名和密码,如VPN网络连接、ADSL网络连接、FTP服务、Web服务

-

pwdump:Windows运行过程中SAM被锁定,不能直接复制或编辑Windows口令,Pwdump可以将Windows口令从SAM文件中提取出来,并存储在指定的文件中。

2.Chntpw

用来修改 Windows SAM 文件实现系统密码修改,亦可在kali作为启动盘时做删除密码的用途。

3.crunch

实用的密码字典生成工具,可以指定位数生成暴力枚举字典。

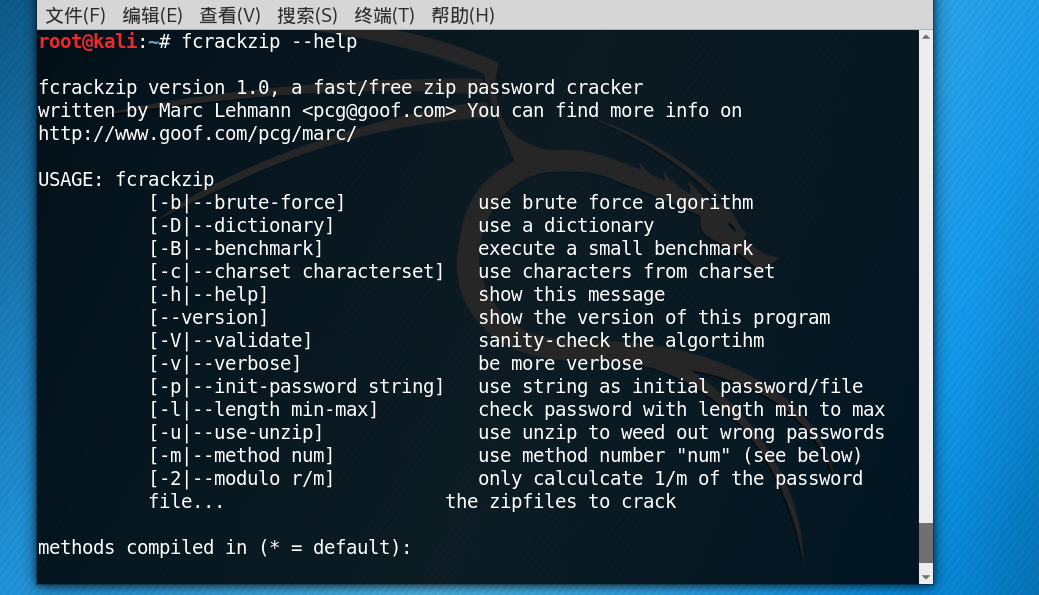

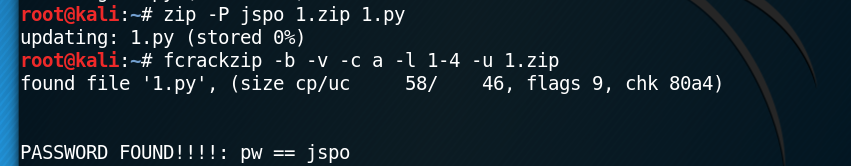

4.fcrackzip

zip压缩包密码破解工具。

首先使用命令zip -P jspo 1.zip 1.py生成一个带有密码的zip压缩包,然后使用

fcrackzip -b -v -c a -l 1-4 -u 1.zip进行破解。

5.hashcat

Hashcat系列软件是比较强大的密码破解软件,系列软件包含Hashcat、oclHashcat;还有一个单独新出的oclRausscrack。其区别为Hashcat只支持cpu破解;oclHashcat和oclGausscrack则支持gpu加速。oclHashcat则分为AMD版和NIVDA版。

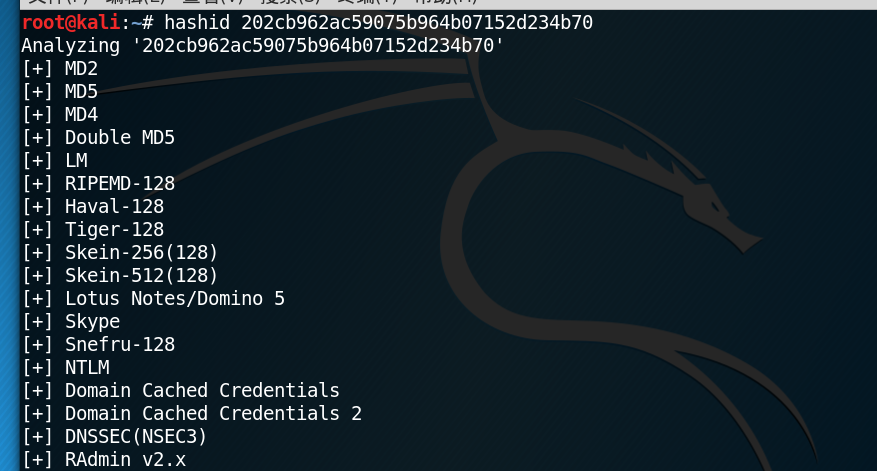

6.hashid

一款简单易用的哈希分析工具,可以判断哈希或哈希文件是何种哈希算法加密的。

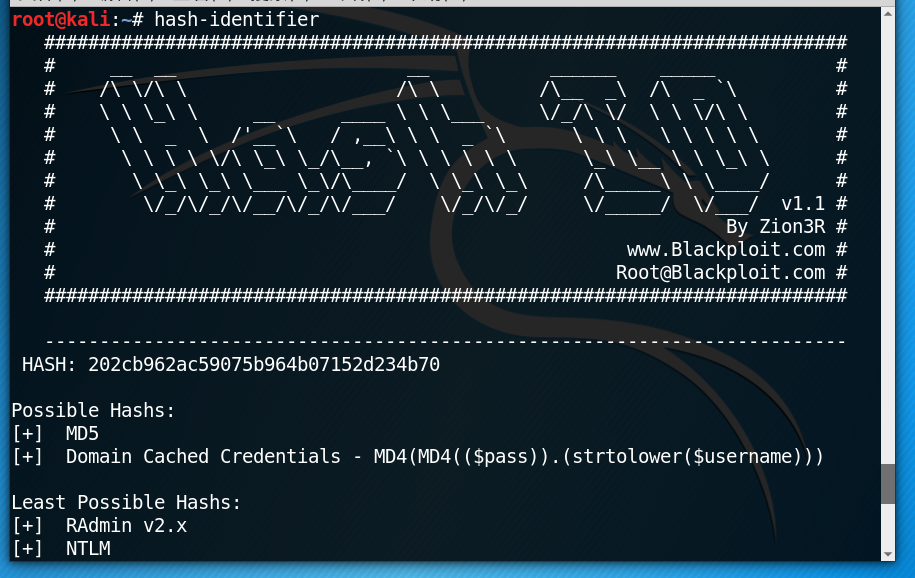

7.hash-identifier

无独有偶,hash-identifier是一款与HashID类似的一款工具。

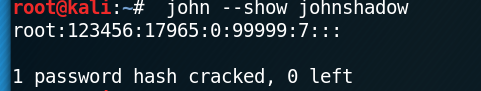

8.John the ripper

试图破解某个特定的密码散列,常用于Linux shadow 中账户的密码破解。Johnny将John图形化。

例如我们对本机的系统哈希进行密码破解。

先查看一下shadow文件:

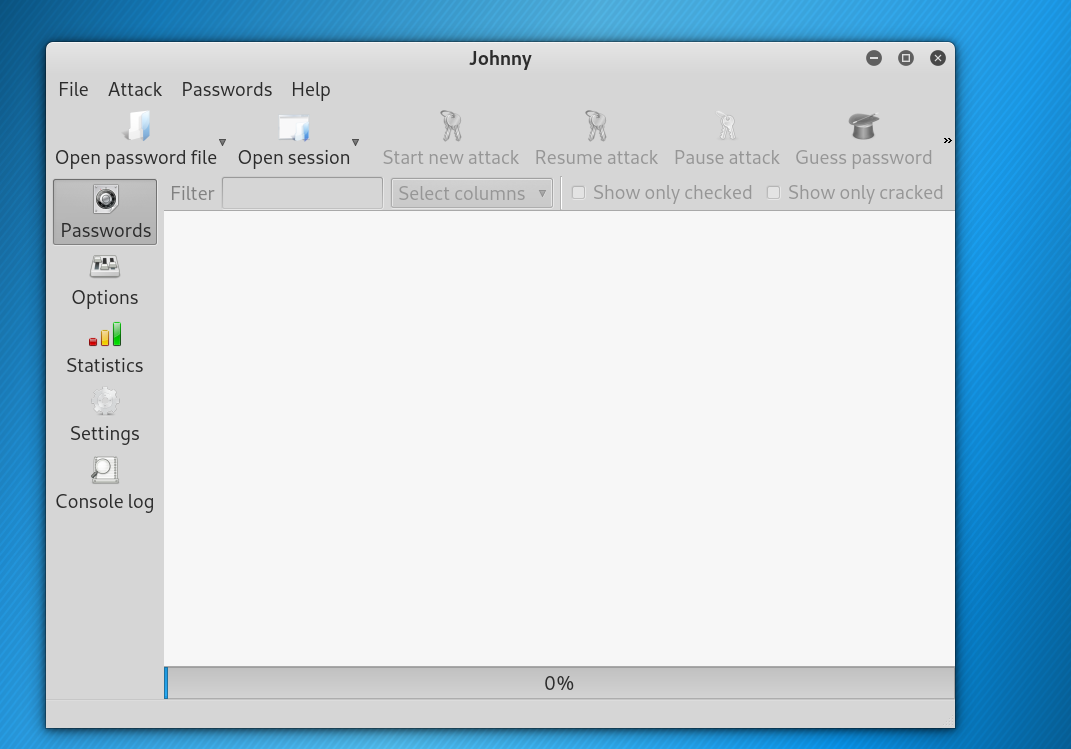

9.Johnny,对应于命令行版的John,Johnny将其图形化,更易使用与操作

10.Ophcrack

利用彩虹表来破解 Windows密码的工具,对应有命令行版的ophcrack-cli。主要有Load、Delete、Save、Table、Crack、Help 和 Exit 七大主要模块。

点击Table设置彩虹表,红色代表没有安装。在官网中下载彩虹表放在指定目录table下,选中所需条目,点击install进行安装。安装成功后,条目会变为绿色。

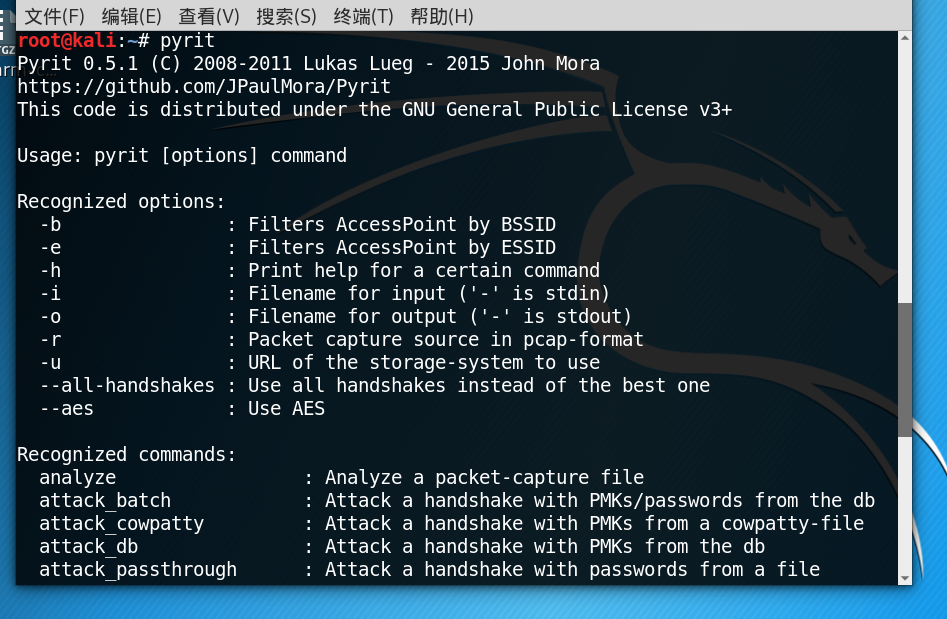

11.Pyrit

Pyrit是一款无线网络密码破解工具,借助GPU加速,可以让WAP2密码破解更效率。

pyrit -r xxx.cap analyze 使用analyze检查抓到的包

pyrit -r xxx.cap -i yyy.dic -b ssid attack_passthrough 开始解包(单纯字典)

crunch 8 8 1234567890 | pyrit -i - -r xxx.cap -b ssid attack_passthrough 生成8位由1234567890组成的字典供pyrit使用

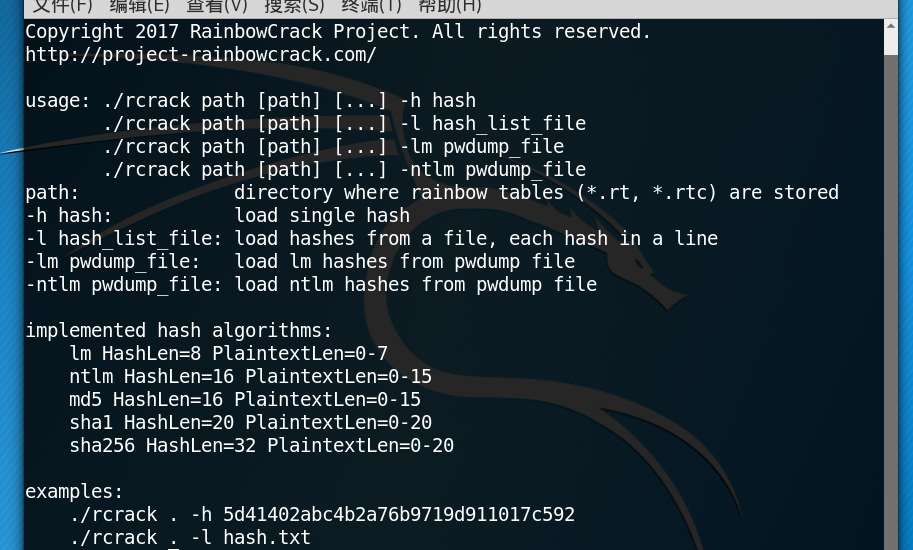

12.Rcrack

彩虹表密码哈希工具,使用第一代彩虹表(RT格式)。使用彩虹表可以大幅度加速哈希破解的进度,但要有足够容量的彩虹表,这也是所谓用硬盘的空间换取破解的时间。

支持最新格式的彩虹表进行哈希破解

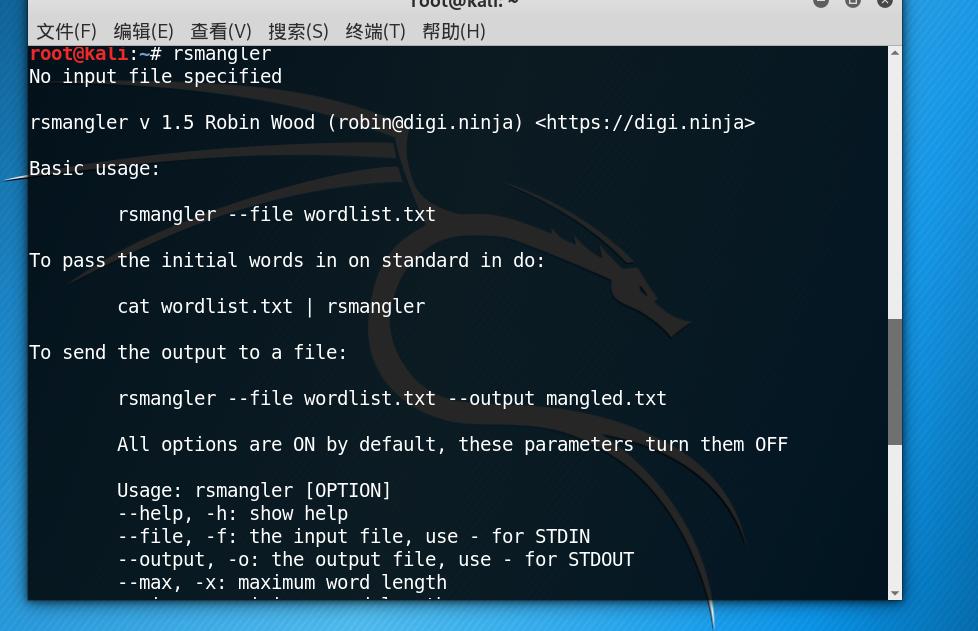

13.Rsmangler

字典处理工具,可以生成几个字串的所有可能组合形式,在生成社工字典时亦可用到,可以有选择的关闭某些选项。

例如,我们创建一个test文件,其中有关键词root和test,然后输入命令rsmangler -f ~/test

,便能得到所有可能的字串(拼接test中出现的字符)。

14.Samdump2与BKhive

Linux下破解windows下哈希工具

首先获取win下的SAM文件(C:windowssysytem32configSAM)和system文件(C:windowssystem32configsystem)

用bkhive从system文件生成一个bootkey文件

bkhive system bootkey

再用bootkey和SAM文件通过samdump2生成一个密码哈希文件

samdump2 SAM bootkey > hashes

接着用John破解John hashes即可

SIPCrack

SIPCrack是针对SIP protocol协议数据包的破解工具,支持PCAP数据包与字典破解

Truecrack

针对TrueCrypt加密文件的密码破解工具。

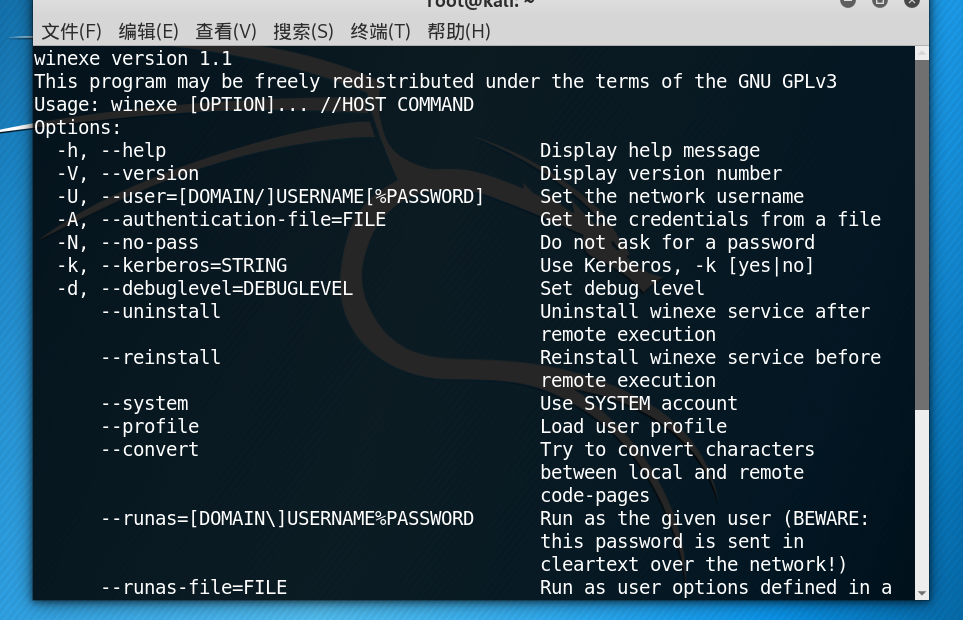

Kali 密码攻击之哈希传递攻击

passing the hash,中文一般翻译为hash传递攻击,在windows系统中,系统通常不会存储用户登录密码,而是存储密码的哈希值,在我们远程登录系统的时候,实际上向远程传递的就是密码的hash值。当攻击者获取了存储在计算机上的用户名和密码的hash值的时候,他虽然不知道密码值,但是仍然可以通过直接连接远程主机,通过传送密码的hash值来达到登录的目的。

- Passing the hash套件

要进行哈希传递攻击,首先我们要有目标主机的哈希信息,以Pwdump7抓取hash为例,pth套件每个工具都针对win下响应的exe文件,如使用pth-winexe可以借助哈希执行程序得到一个cmdshell。后面是要操控的主机的IP地址,cmd可以得到一个反弹的shell。例如在这个shell中,我们可以看ip地址,看系统信息等等

1.pth-winexe

2.Keimpx

一款Python编写的哈希传递工具,可以通过已有的哈希信息GET一个后门SHELL。

3.Metasploit

其中模块exploit/windows/smb/psexec亦可完成HASH传递攻击。

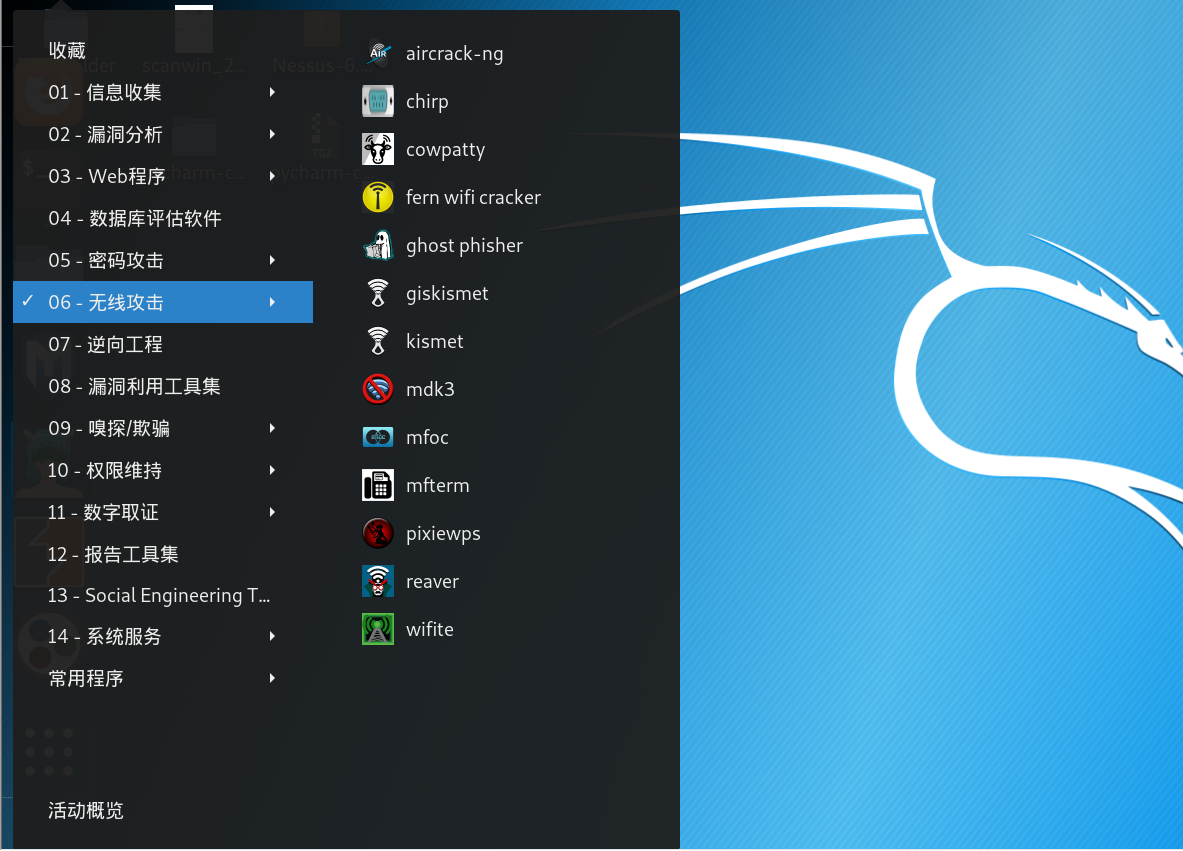

Kali无线安全分析工具

随着无线网络的兴起,kali Linux下为我们准备了丰富的无线网络攻击套件。由于无线网络攻击测试需要硬件设备支持,故对这些工具我们只在理论上加以介绍。kali下无线安全分析工具包括RFID与NPC工具(与之相关的是IC卡的攻击与破解,生活中形形色色的饭卡,工卡,房卡,水卡都可以成为攻击测试的目标)、软件定义无线电工具、蓝牙Hack工具与常规无线网络分析工具(BackTrack系列曾以此闻名,包括Aircrack-ng无线网络分析套件等工具)。

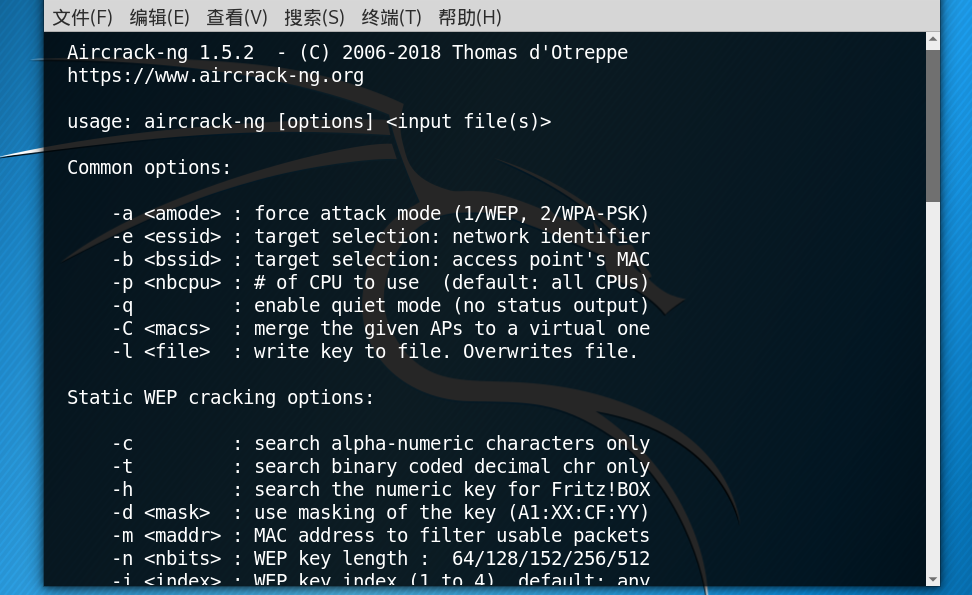

1.Aircrack-ng

与802.11标准的无线网络分析有关的安全软件,主要功能有网络侦测,数据包嗅探,WEP和WPA/WPA2-PSK破解。Aircrack-ng可以工作在任何支持监听模式的无线网卡上并嗅探802.11a,802.11b,802.11g的数据。

2.Cowpatty

知名的WPA-PSK握手包密码破解工具

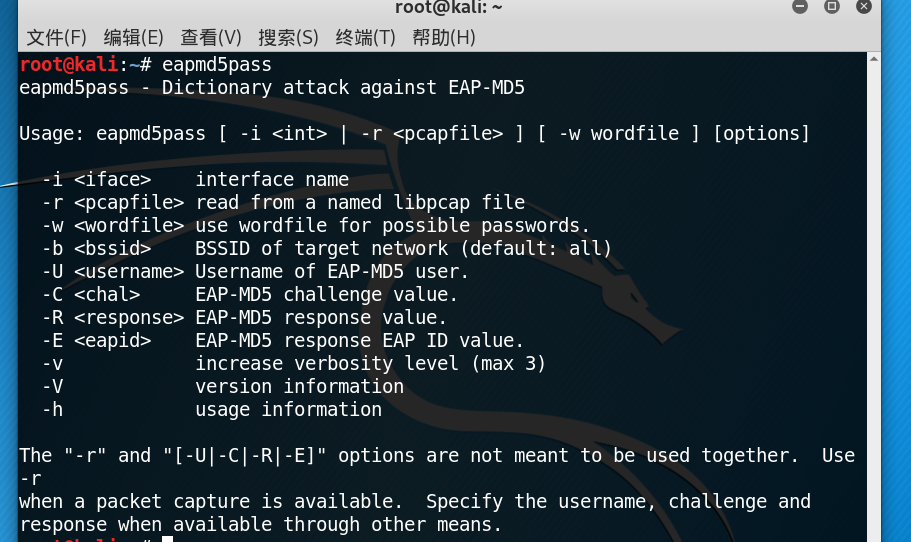

3.EAPMD5PASS

针对EAP-MD5的密码破解工具

4.Fern Wifi Cracker

图形化界面工具。如果有外置的无线网卡,需要在虚拟机中把无线网卡勾选在kali下,就能通过接口扫描周围的无线网,扫描之后可以做进一步的攻击测试.

5.MDK3

无线DOS攻击测试工具,能够发起Beacon Flood、Authentication DoS、Deauthentication/Disassociation Amok等模式的攻击,另外它还具有针对隐藏ESSID的暴力探测模式、802.1X渗透测试、WIDS干扰等功能。

6.wifite

自动化的无线网审计工具,可以完成自动化破解,由Python脚本编写,结合Aircrack-ng套件与Reaver工具

7.Reaver

利用了WPS的一个弱点(WPS功能是路由器与无线设备之间的一种加密方式,它与设备中硬编码保存的一个PIN码绑定在一起)。Reaver对开启WPS的路由器的PIN码进行破解,只要有足够的时间,它就能破解WPA或WPA2的密码。