20199301 2019-2020-2 《网络攻防实践》第二周作业

一、知识点梳理与总结

1、课堂笔记:

-

网络攻击流程:

- 信息收集

- 网络隐身

- 端口/漏洞扫描

- 实施攻击

- 设置后门和清除痕迹

-

网络攻击的常用手段:

- 网络监听:攻击者获取数据通信的传输路径

- 篡改数据;对数据进行修改

- 网络欺骗 :IP欺骗、ARP欺骗、DNS欺骗

- 弱口令攻击:获取和破解合法用户的口令

- 拒绝服务攻击:是目标系统停止工作

- 漏洞破解:利用系统漏洞实施攻击,获取访问权限

- 木马攻击:植入恶意代码或链接,诱使用户查看或者点击。自动下载木马程序到目标用户主机。

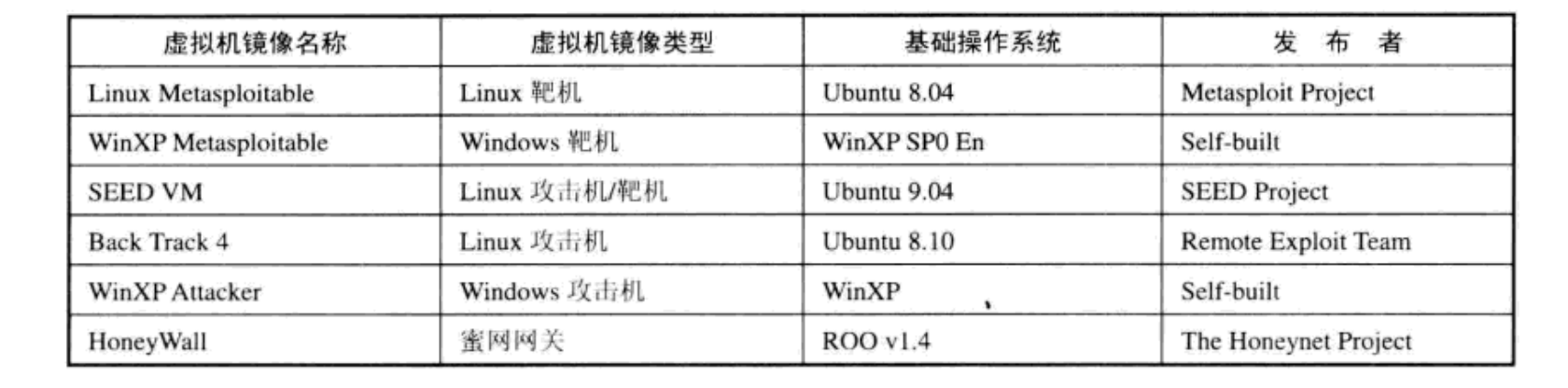

2、学习第二章:网络攻防实验环境笔记:

-

基础的网络攻防实验环境需要的组成部分:

- 靶机:包含系统和应用程序安全漏洞,并作为攻击目标的主机。根据目前操作系统的流行程度,基础环境中应包括WindowsXP和Linux操作系统主机。

- 攻击机:安装一些专用的攻击软件,用于发起网络攻击的主机。Linux操作系统平台上拥有更多更强的攻击软件,相比较于Windows,更适合作为攻击技平台。

- 攻击检测:、分析与防御平台:最佳位置是靶机的网关,可以基于Linux操作系统构建网关主机,并通过集成各种软件使其具备网络攻击检测、分析与防御的功能;此外靶机上也通过自带或附加的工具进行系统安全日志分析。

- 网络连接:通过网络将靶机、攻击机和具备检测分析防御功能的网关进行连接。

-

网络攻防实验环境配置

- 网络攻防的活动与竞赛形式:

- 演示(Demo)

- 动手体验(Hands-on)

- 实验(Lab)

- 挑战(Challenge)

- 竞赛(Contest)

- 绵羊墙(The Wall of Sheep)

- 开源软件开发(Open Source Software Development)

二、攻防环境搭建详细过程:

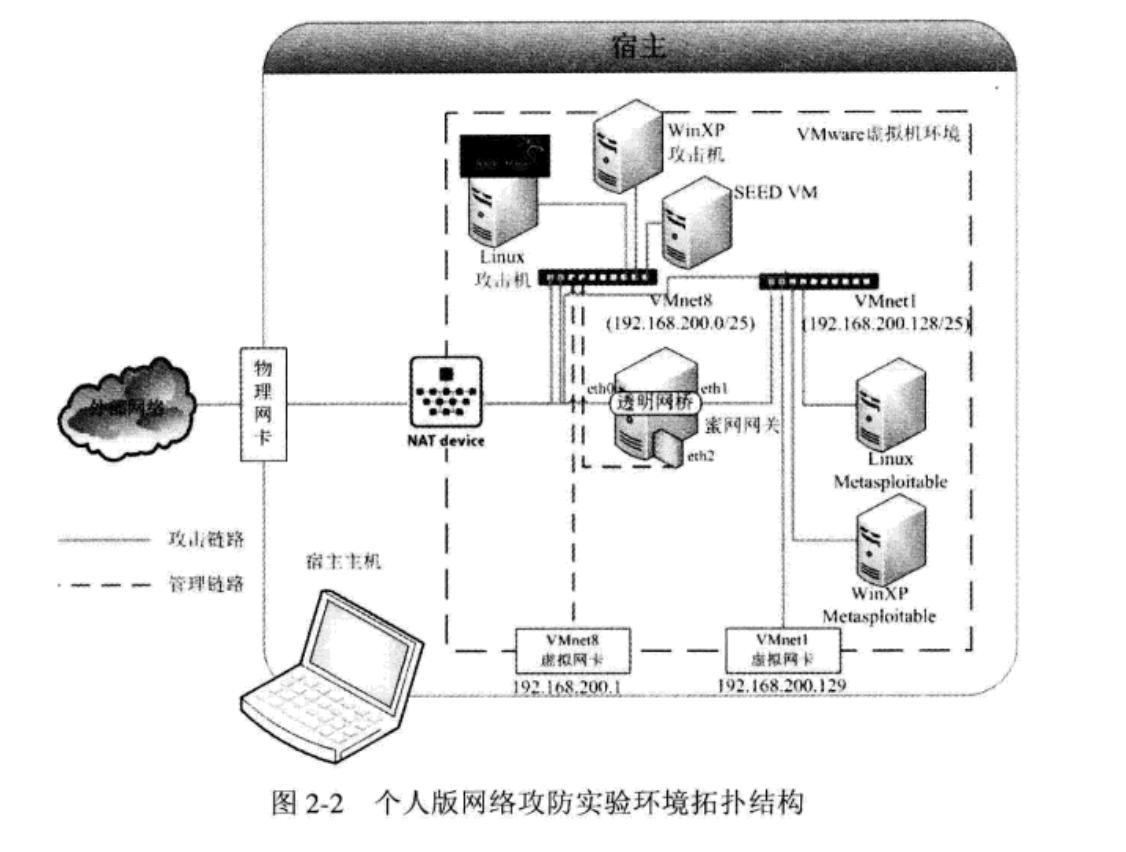

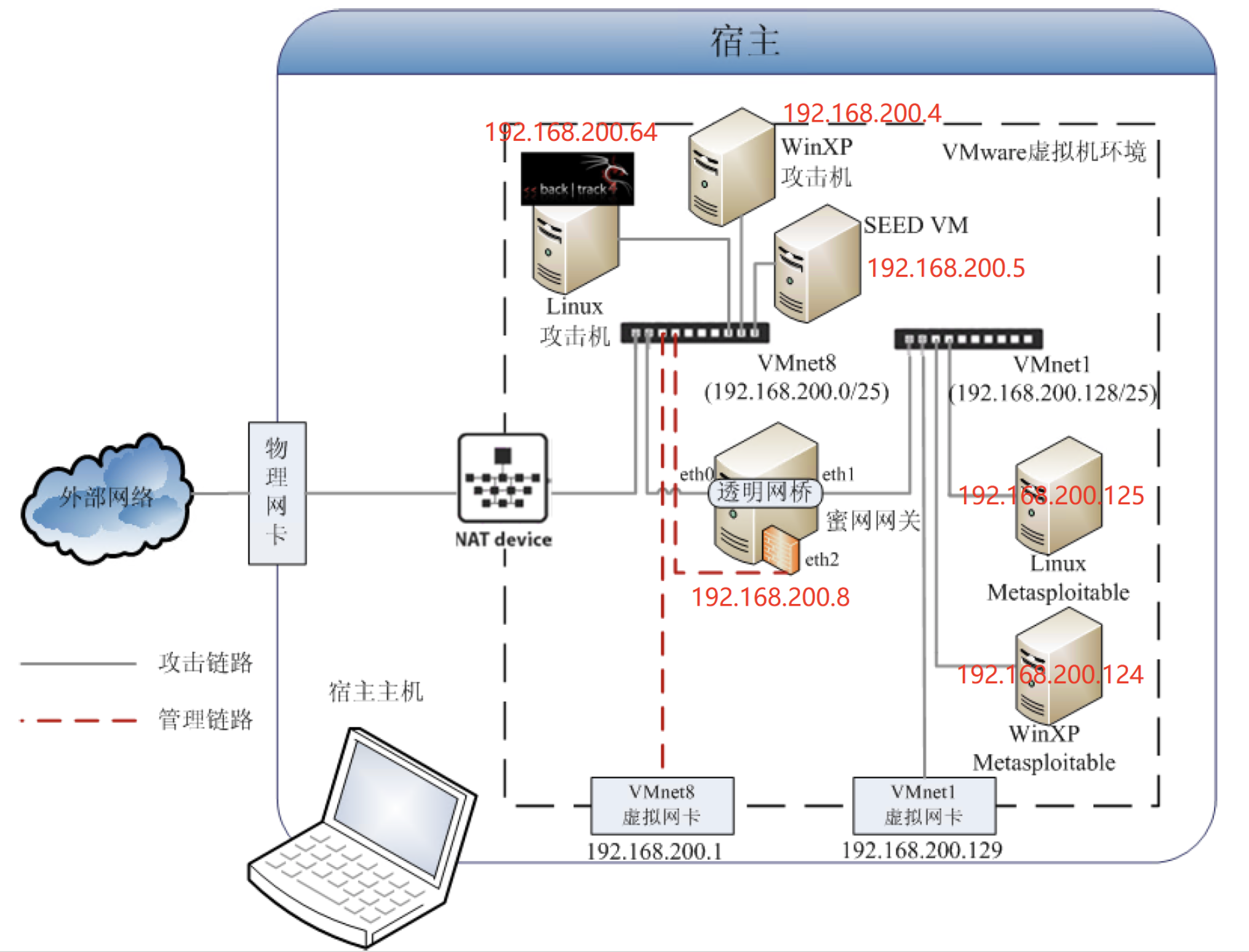

- 攻防环境拓扑结构图:

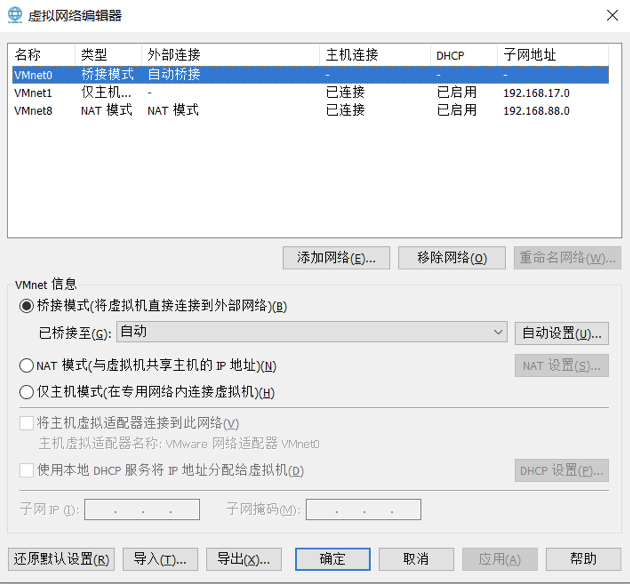

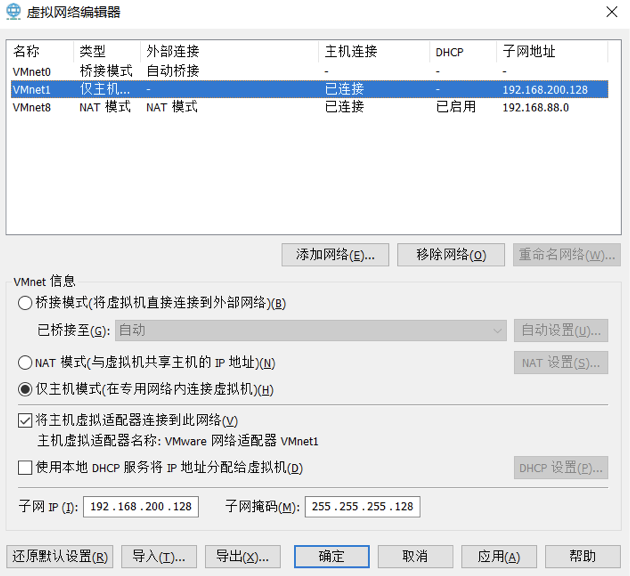

1、vm网络编辑器:

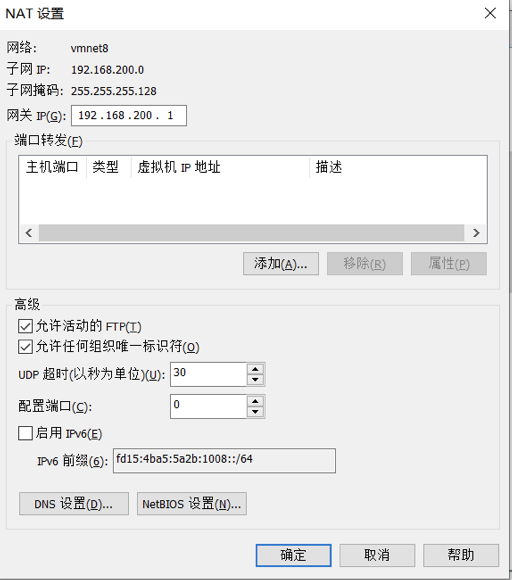

- NET设置:

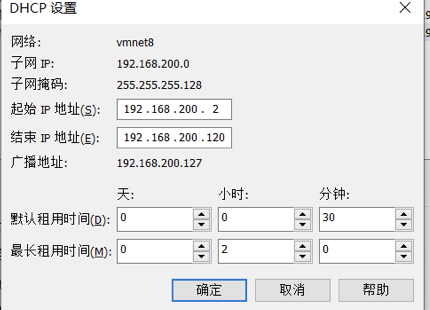

- DHCP设置:

2、 kali安装:

- root得到下图:

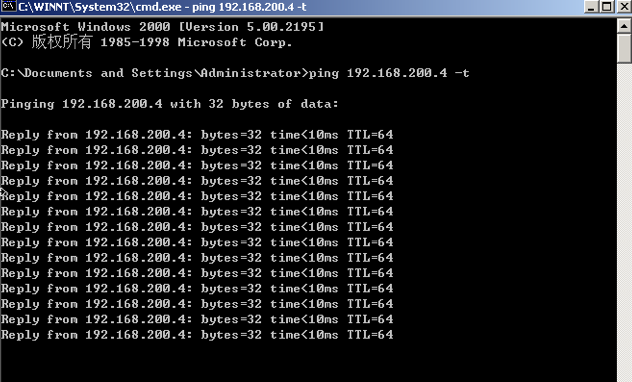

3、安装Windows靶机(win2kServer)

完成靶机安装。

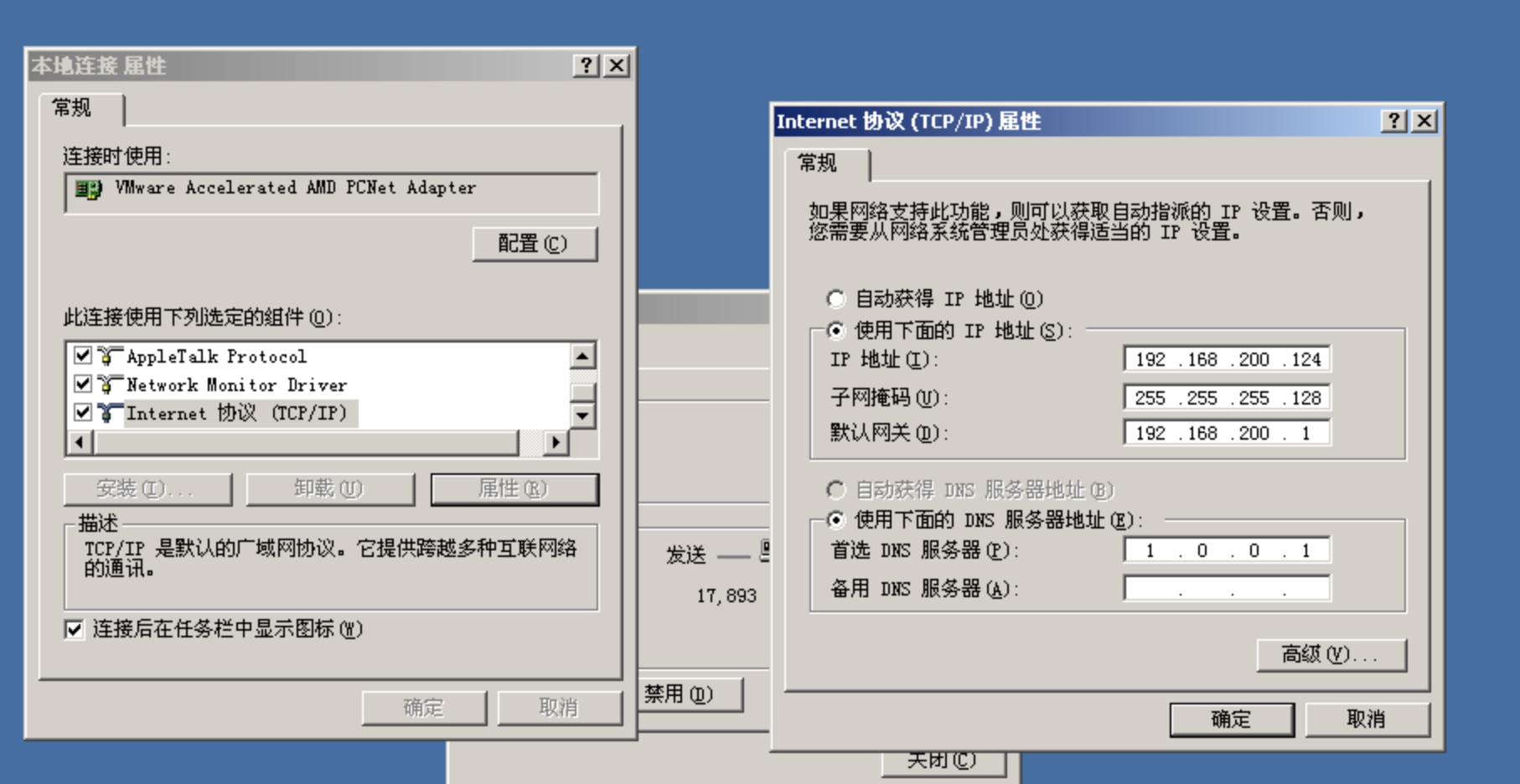

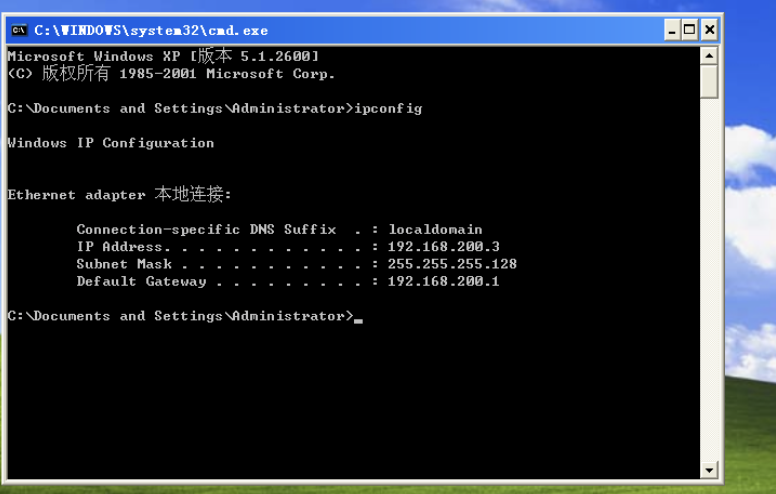

4、安装windows攻击机(windows Attacker)

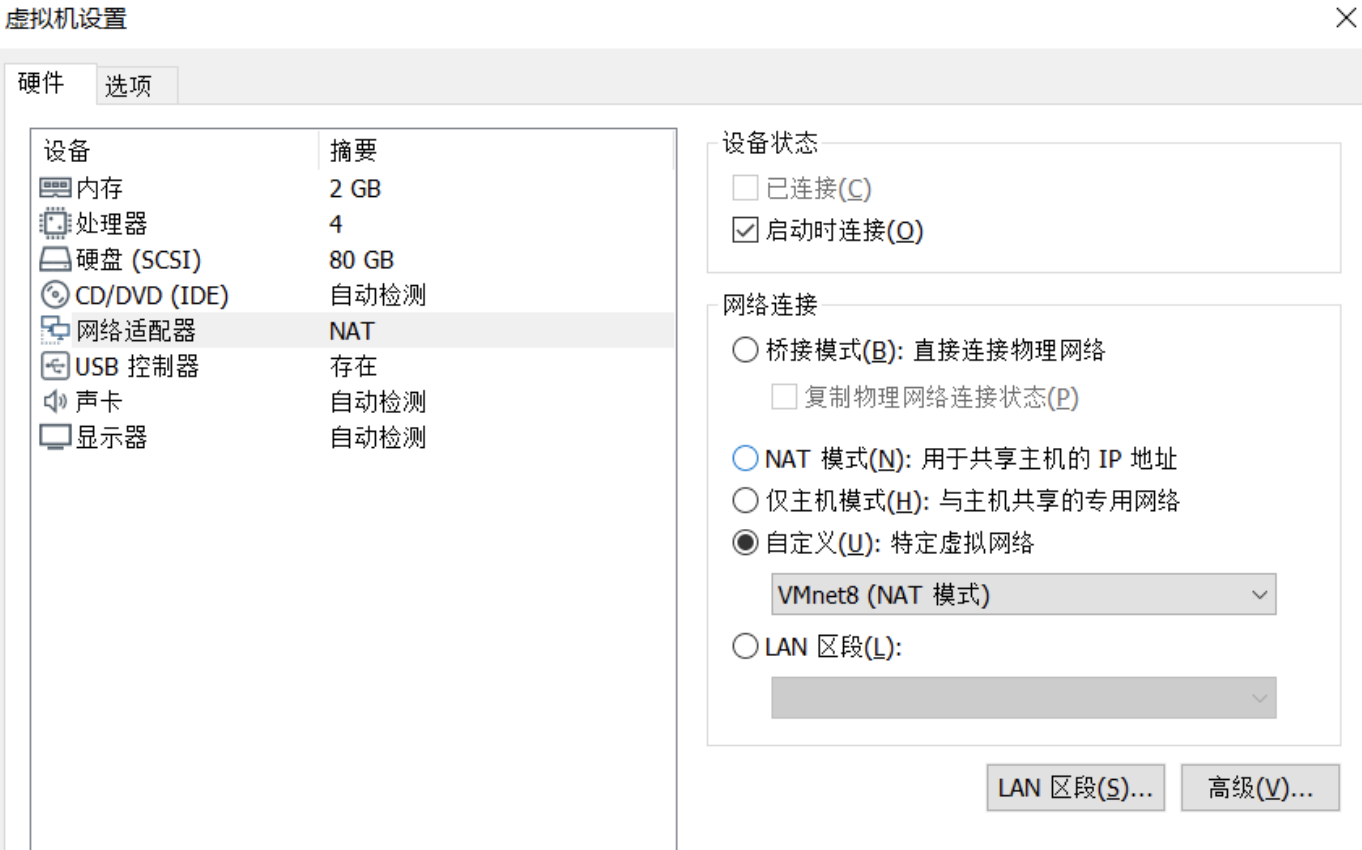

- 网卡设置:

- ipconfig获取IP地址

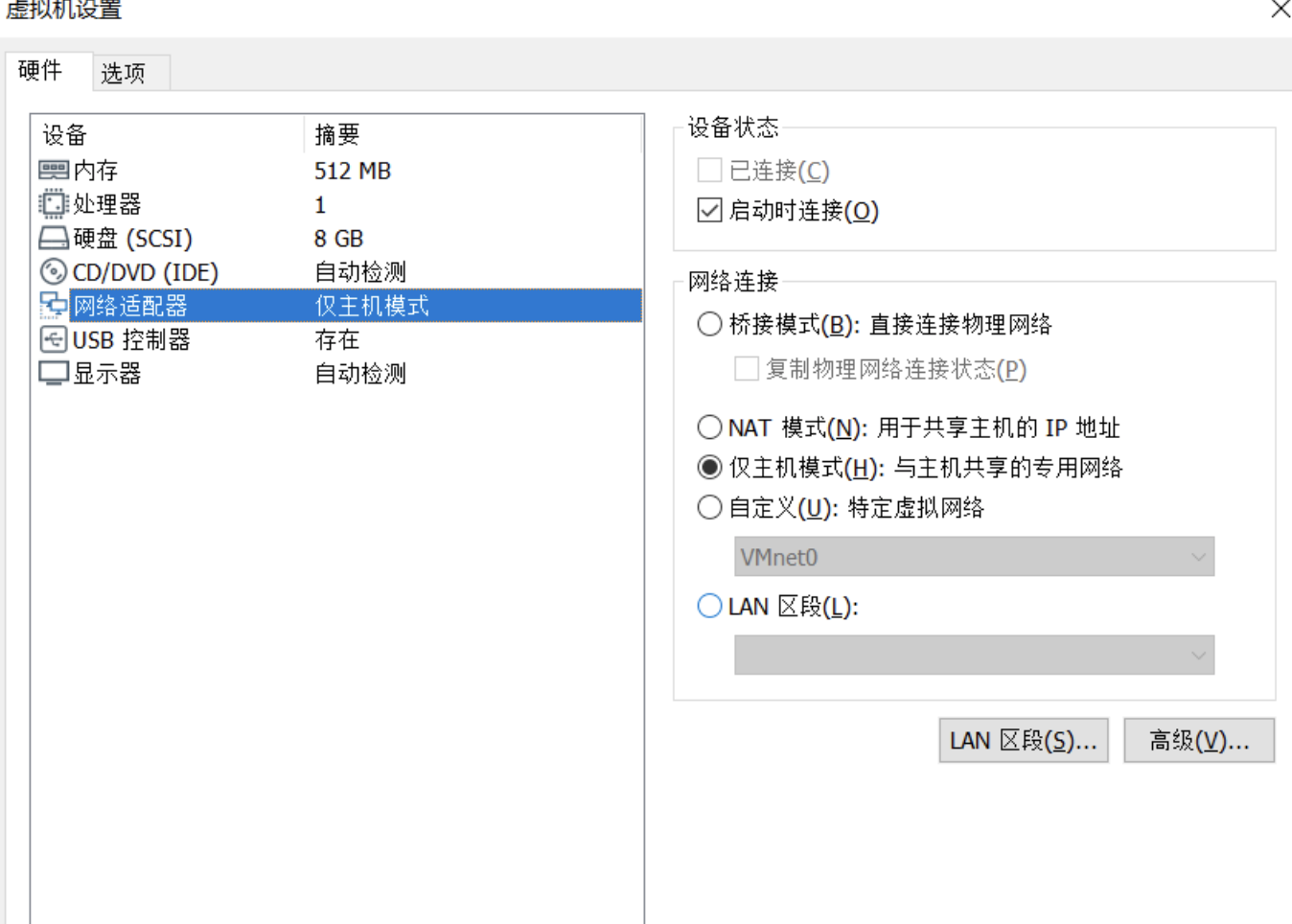

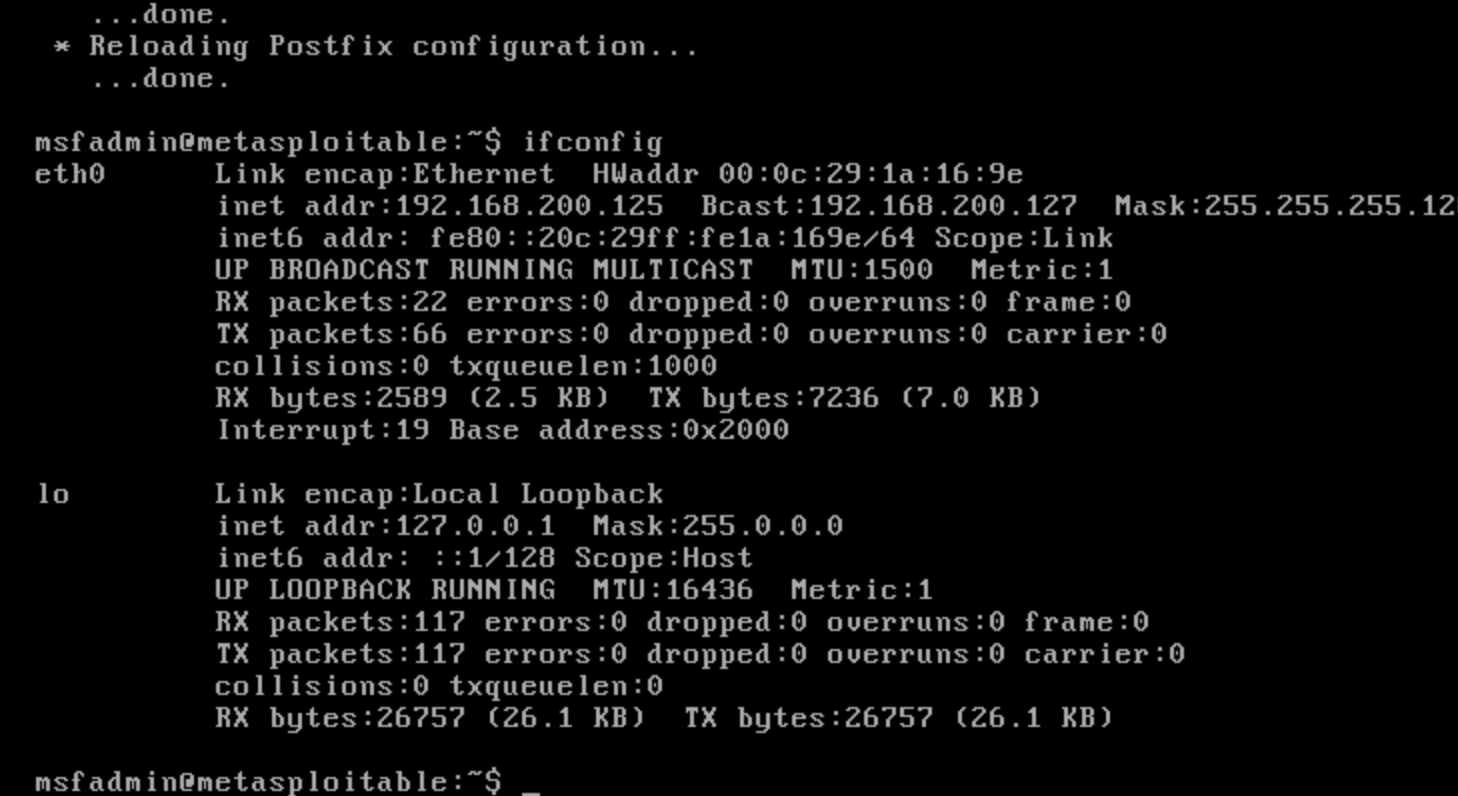

5、安装Metasploitable2-Linux

手动设置IP地址

用sudo su命令提升权限(密码msfadmin)

通过vim /etc/rc.local

ifconfig eth0 192.168.200.125 netmask 255.255.255.128

route add default gw 192.168.200.1

reboot重启

完成Metasploitable2-Linux的安装。

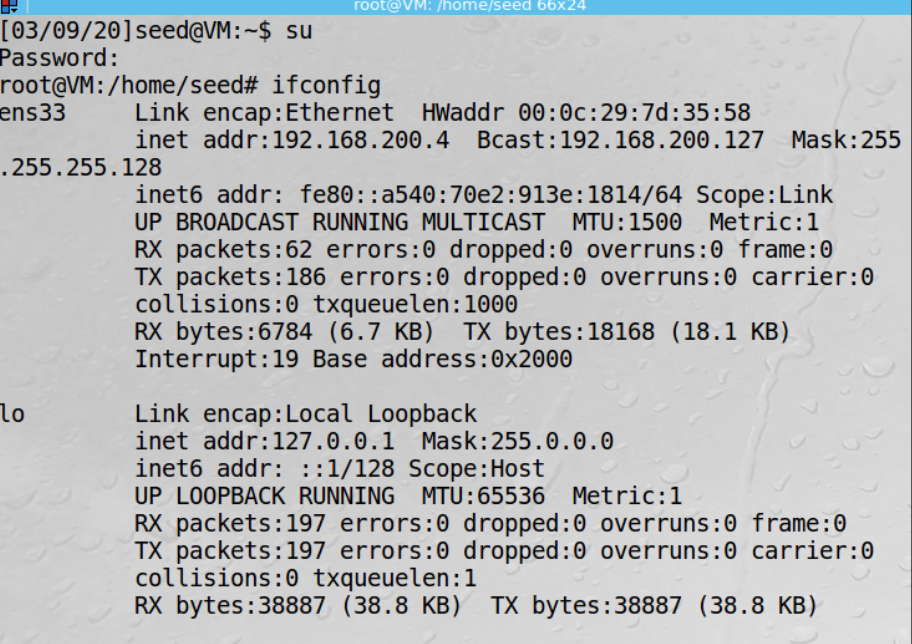

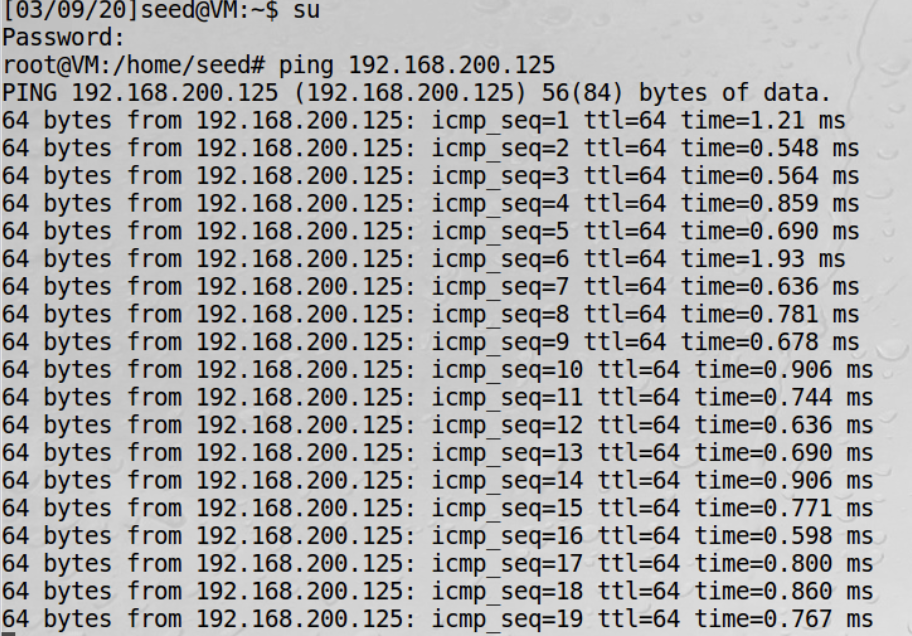

6、安装SEEDUbuntu

- 网卡设置:

- 用

su获取权限,然后ipconfig得到如图:

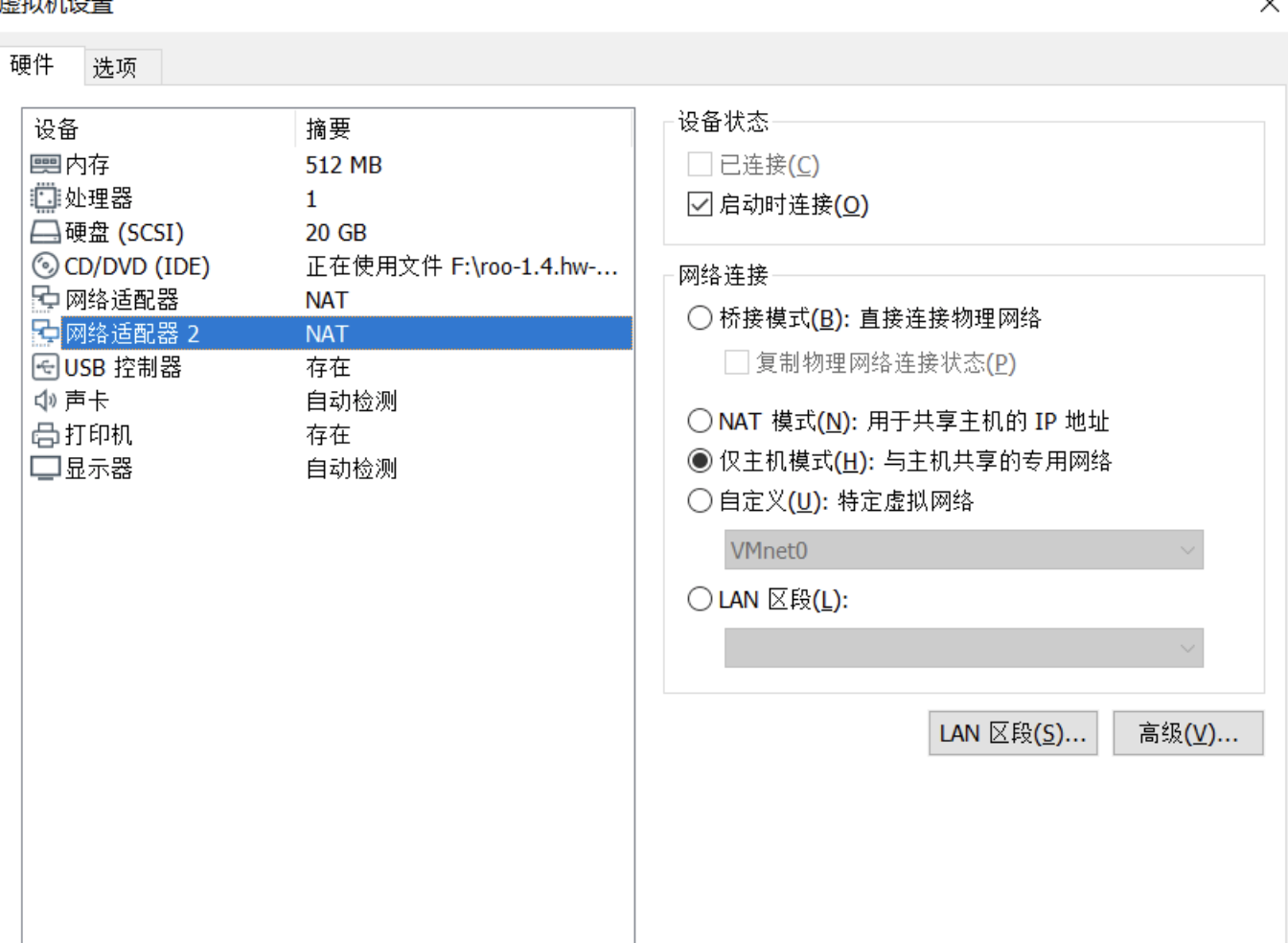

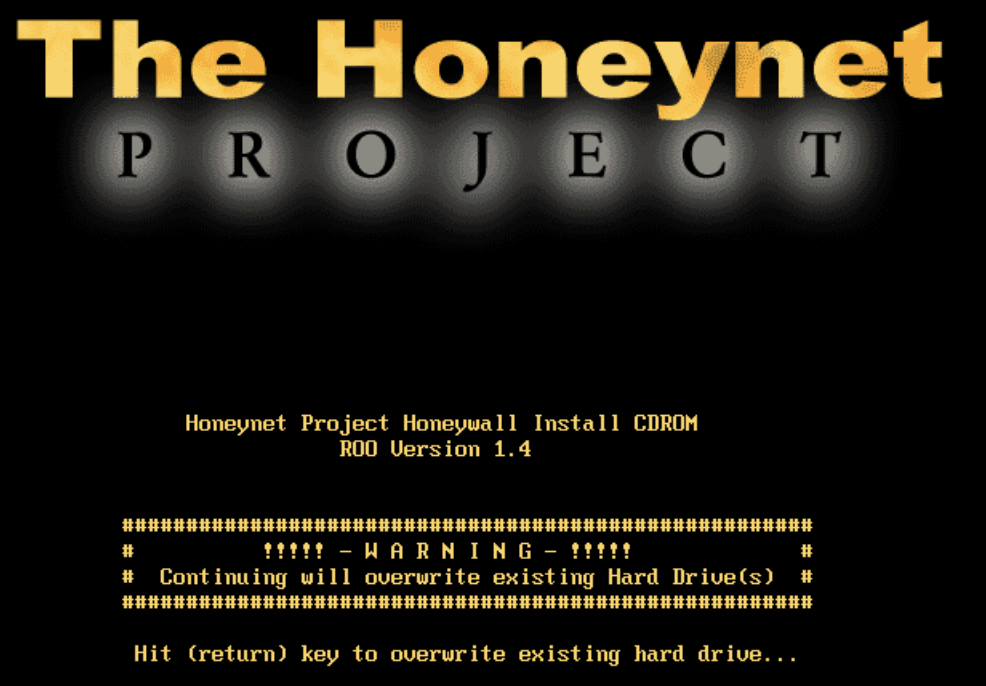

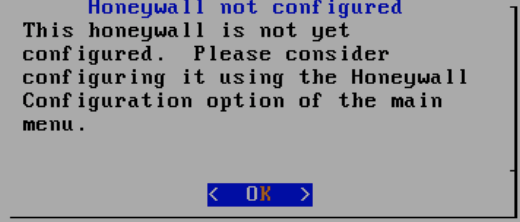

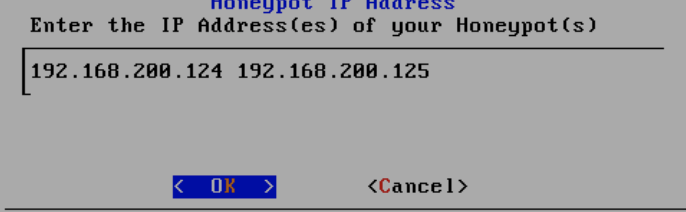

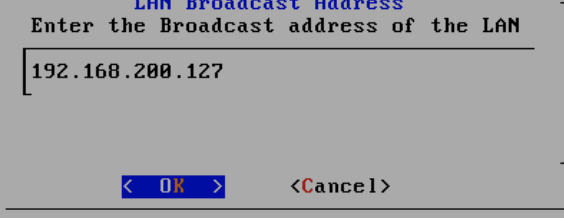

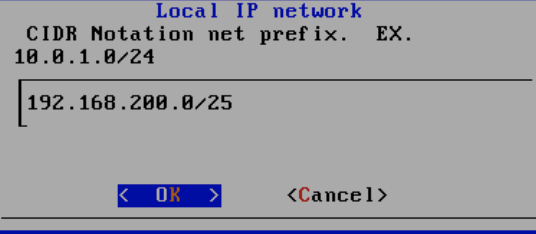

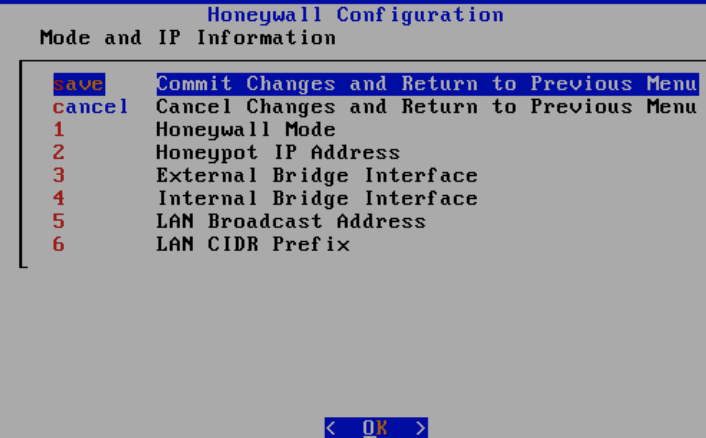

7、蜜网安装

- 网络适配器的添加:

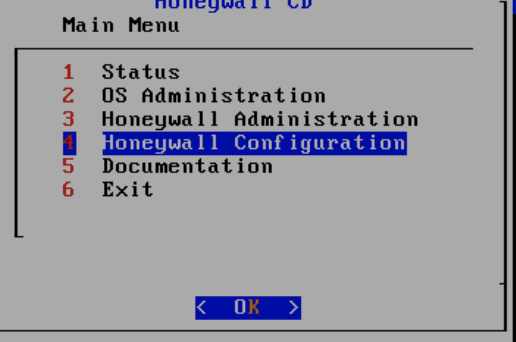

- 开机进入界面:

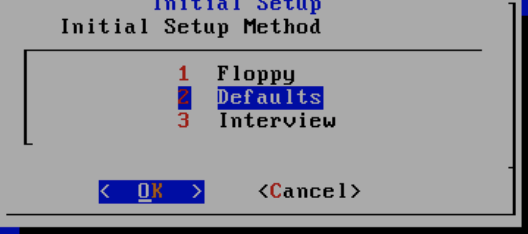

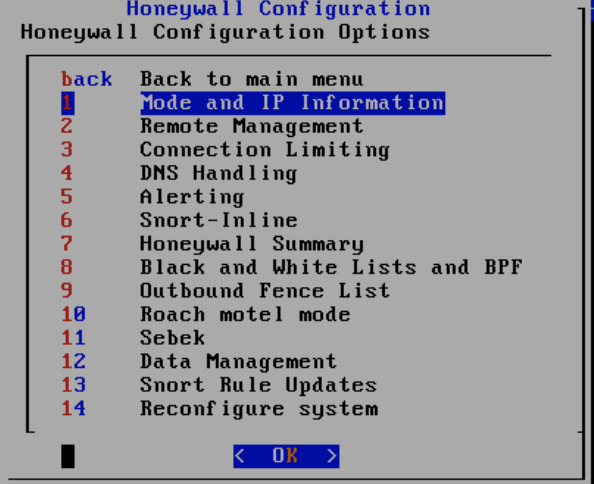

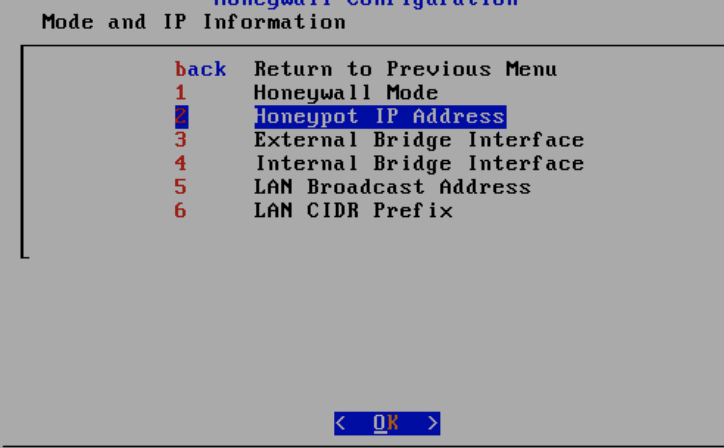

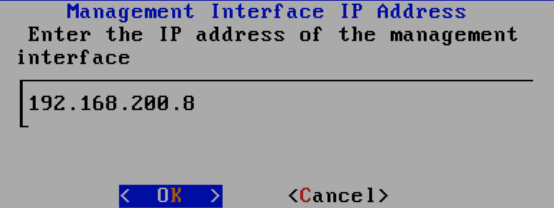

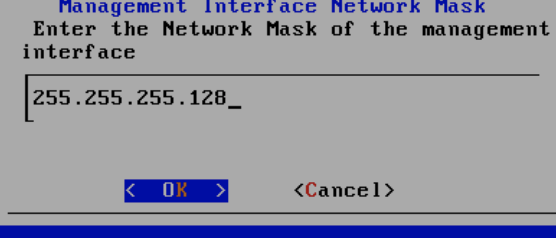

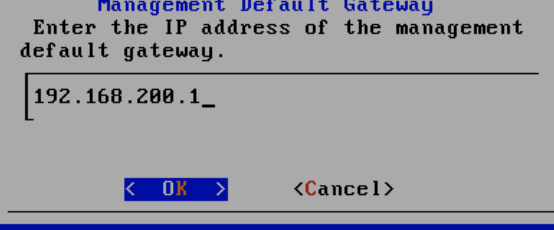

- 开始配置:

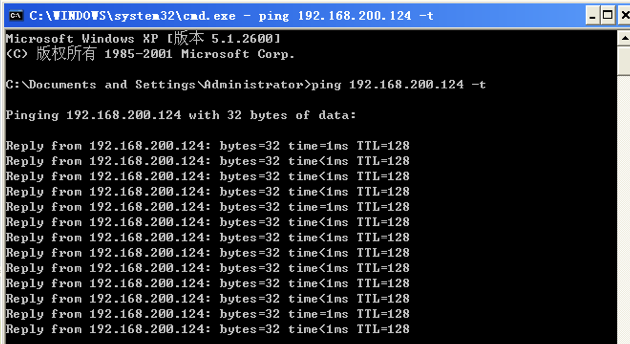

8、开始测试

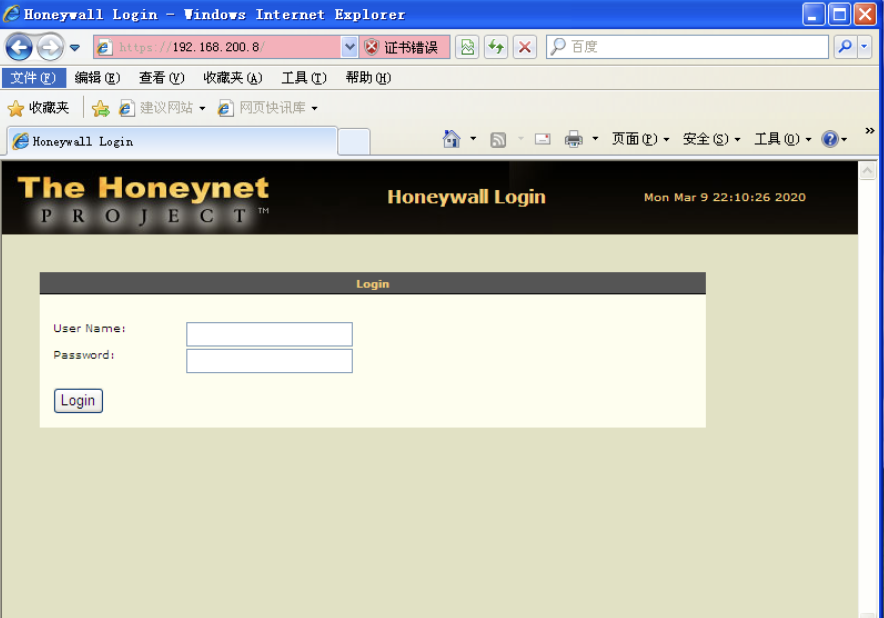

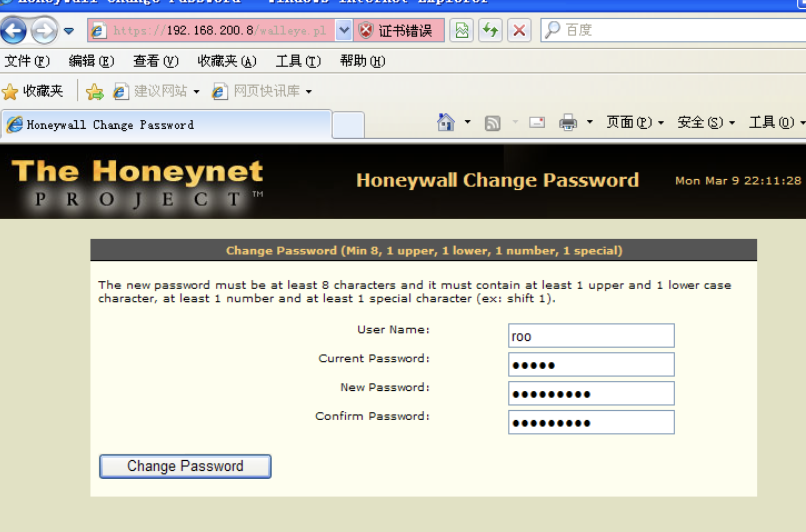

- 在windowsAttacker,浏览器打开https://192.168.200.8

- 开始重置密码:

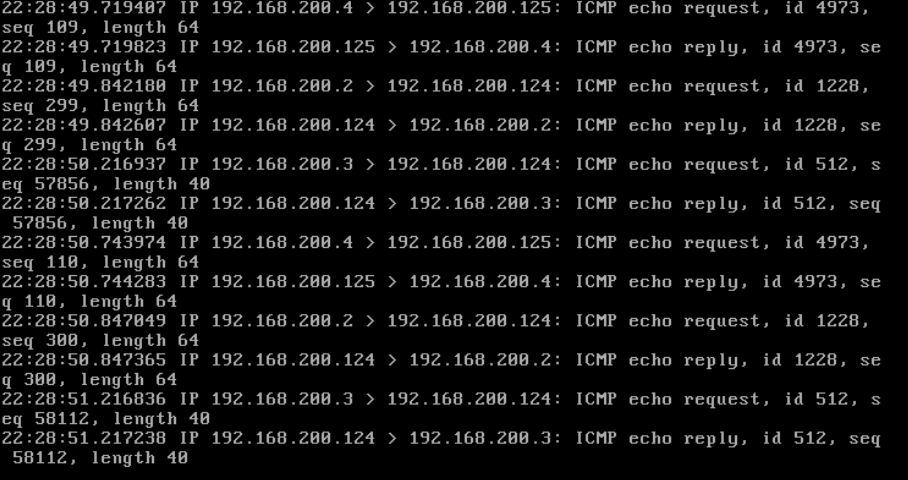

- 运行命令

tcpdump -i eth0 icmp

三、学习中遇到的困难和解决的办法

从下载开始困难重重,14年的电脑用到现在特别卡。

从开头的步骤开始还好有同学不厌其烦的一步一步的傻瓜式帮助才得以能够继续。

总觉得其中有几项安装配置是选错了,但是还没发现问题。希望今后的实验中也不要出现问题。

本章课堂上的内容开始,出现了较多没听说过的词。于是开始百度所有名次。在计算机网络方面又学到了学多新的知识点。

四、学习感悟或思考

学习过程中还是要充满耐心。

无论是学习或是做任何事都没办法自己一个人完成。感谢同学们的提供的指导帮助!