1.权限概述:Linux系统一般将文件可存/取访问的身份分为3个类别:owner(拥有者)、group(和所有者同组的用户)、others(其他人,除了所有者,除了同组的用户以及除了超级管理员),且3种身份各有read(读)、write(写)、execute(执行)等权限。

2.权限介绍

读权限:

对于目录来说,读权限影响用户是否能够列出目录结构 ls

对于文件来说,读权限影响用户是否可以查看文件内容 cat

写权限:

对目录来说,写权限影响用户是否可以在文件夹下“创建/删除/复制到/移动到”文档 mkdir/rm -f/cp -r/mv

对于文件来说,写权限影响用户是否可以编辑文件内容 vim

执行权限:

对于目录来说:执行权限影响用户是否可以执行cd操作

对于文件来说,特别脚本文件。执行权限影响文件是否可以运行。

3.身份介绍

Owner身份(文件所有者,默认为文档的创建者)

Group身份(与文件所有者同组的用户)

Others身份(其他人,相对于所有者与同组用户)

Root用户(超级用户)

4.Linux权限介绍

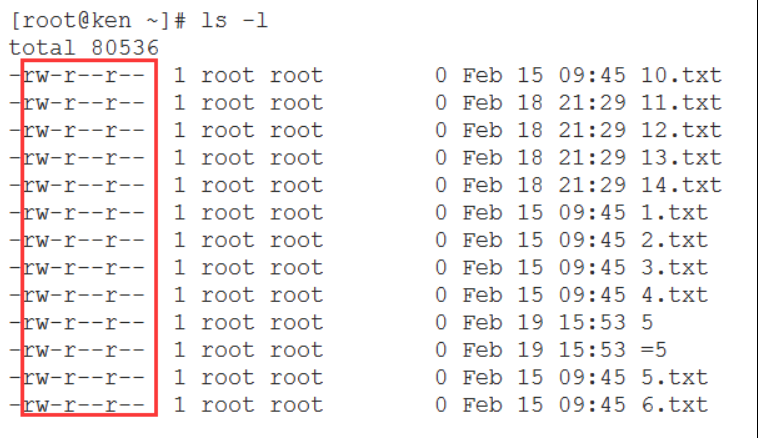

标红的部分就是Linux的文档权限属性信息。

Linux中存在用户(owner)、用户组(group)和其他人(others)概念,各自有不同的权限,对于一个文档来说,其权限具体分配如下:

十位字符表示含义:

第1位:表示文档类型,取值常见的有“d表示文件夹”、“-表示文件”、“l表示软连接”、“s表示套接字”、“c表示字符设备”、“b表示块状设备”等等;

第2-4位:表示文档所有者的权限情况,第2位表示读权限的情况,取值有r、-;第3位表示写权限的情况,w表示可写,-表示不可写,第4位表示执行权限的情况,取值有x、-。

第5-7位:表示与所有者同在一个组的用户的权限情况,第5位表示读权限的情况,取值有r、-;第6位表示写权限的情况,w表示可写,-表示不可写,第7位表示执行权限的情况,取值有x、-。

第8-10位:表示除了上面的前2部分的用户之外的其他用户的权限情况,第8位表示读权限的情况,取值有r、-;第9位表示写权限的情况,w表示可写,-表示不可写,第10位表示执行权限的情况,取值有x、-。

权限分配中,均是rwx的三个参数组合,且位置顺序不会变化。没有对应权限就用 – 代替。

5.权限设置

语法:#chmod 选项 权限模式 文档

注意事项:

常用选项:

-R:递归设置权限 (当文档类型为文件夹的时候)

权限模式:就是该文档需要设置的权限信息

文档:可以是文件,也可以是文件夹,可以是相对路径也可以是绝对路径。

注意点:如果想要给文档设置权限,操作者要么是root用户,要么就是文档的所有者。

字母形式:

给谁设置:

u:表示所有者身份owner(user)

g:表示给所有者同组用户设置(group)

o:表示others,给其他用户设置权限

a:表示all,给所有人(包含ugo部分)设置权限

如果在设置权限的时候不指定给u,g,o设置,则默认给所有用户(u+g+o)设置

权限字符:

r:读

w:写

x:表示执行

-:表示没有权限

权限分配方式:

+:表示给具体的用户新增权限(相对当前)

-:表示删除用户的权限(相对当前)

=:表示将权限设置成具体的值(注重结果)【赋值】

数字形式:

读:r 4

写:w 2

执行:x 1

没有任何权限:0 对应---

UMASK:022

创建文本666-022=644(创建文本的默认权限)

创建目录777-022=755(创建目录的默认权限)

6.属主和属组设置

属主:所属的用户(文件的主人),文档所有者

属组:所属的用户组

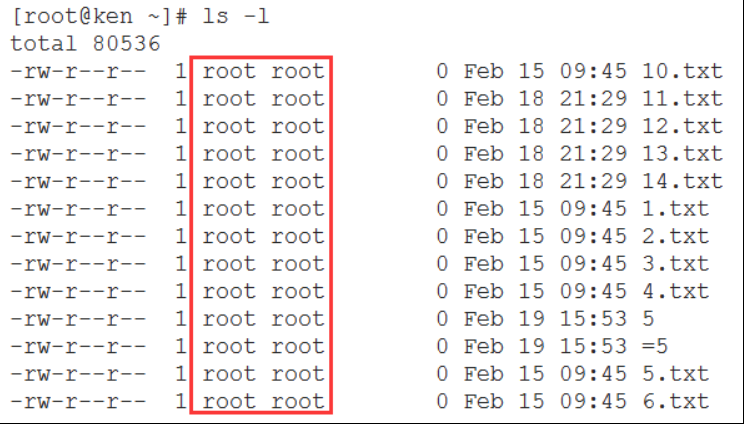

前面的那个root就是属主

后面的那个root就是属组

这两项信息在文档创建的时候会使用创建者的信息(用户名放在前面的root、用户所属的主组名称放在后面的root)。

之所以需要设置这个:如果有时候去删除某个用户,则该用户对应的文档的属主和属组信息就需要去修改(类似离职之前的工作交接)。

chown:

作用:更改文档的所属用户(change owner)

语法:#chown -R 新的username 文档路径

-R:表示选项 文件不需要-R

目录需要加-R

如果你要对目录进行操作,加参数 -R

chown -R : 文件

7.文件的特殊权限

suid sgid和文件扩展权限ACL:

1、SUID(set uid设置用户ID):限定:只能设置在二进制可执行程序上面。对目录设置无效 u+s

功能:程序运行时的权限从执行者变更成程序所有者的权限,有suid的程序有root的所有权限

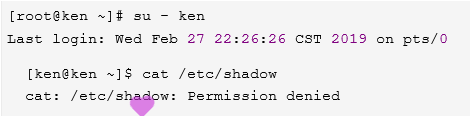

实例:在普通用户不能查看/etc/shadow文件

现在赋予passwd特殊权限suid,

属主有s说明suid成功,再次切换到普通用户执行cat,就可以产看该文件了

SUID属性一般用在可执行文件上,当用户执行该文件时,会临时拥有该执行文件的所有者权限。使用”ls -l” 或者”ll” 命令浏览文件时,如果可执行文件所有者权限的第三位是一个小写的”s”,就表明该执行文件拥有SUID属性。

2、SGID:限定:既可以给二进制可执行程序设置,也可以对目录设置 g+s

功能:在设置了SGID权限的目录下建立文件时,新创建的文件的所属组会,继承上级目录的所属组

[root@ken ~]# mkdir test1

[root@ken ~]# ls -ld test1

drwxr-xr-x 2 root root 6 Feb 27 22:38 test1

[root@ken ~]# chmod g+s test1

[root@ken ~]# chown :ken test1

[root@ken ~]# touch test1/test.txt

[root@ken ~]# ls -ls test1/test.txt

-rw-r--r-- 1 root ken 0 Feb 27 22:40 test1/test.txt

3、SBIT:对于设置sbit权限的文件,用户只能删除自己创建的文件,无法删除其他用户的文件

对目录/tmp添加sbit权限,删除文件的时候显示拒绝操作

添加suid:o+t

删除suid:o-t

[root@ken ~]# chmod o+t /tmp

[root@ken ~]# useradd t1

[root@ken ~]# useradd t2

[root@ken ~]# su - t1

Last login: Thu Mar 14 14:04:37 CST 2019 on pts/1

[t1@ken ~]$ touch /tmp/t1

[t1@ken ~]$ exit

logout

[root@ken ~]# su - t2

Last login: Thu Mar 14 14:03:59 CST 2019 on pts/1

[t2@ken ~]$ touch /tmp/t2

[t2@ken ~]$ rm -rf /tmp/t1

rm: cannot remove ‘/tmp/t1’: Operation not permitted

去掉sbit权限之后,再次删除即可

[root@ken ~]# chmod o-t /tmp

[root@ken ~]# su - t2

Last login: Fri Mar 15 12:49:54 CST 2019 on pts/4

[t2@ken ~]$ rm -rf /tmp/t1

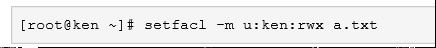

8.文件扩展权限ACL (了解即可)

扩展ACL :access control list

例:设置用户ken对文件a.txt拥有的rwx权限 ,ken不属于a.txt的所属主和组,ken是other。怎么做?

针对特定用户设置特定权限

setfacl -m u:ken:r filename

getfacl filename

acl -b filename

9.实战sudo

默认sudo中是没有除root之外用户的规则,要想使用则先配置sudo。

Sudo配置文件:/etc/sudoers

该文件默认只读,不允许修改,因此不能直接修改。

a. 配置sudo文件请使用“#visudo”,打开之后其使用方法和vim一致

b. 配置普通用户的权限(92行)

Root表示用户名,如果是用户组,则可以写成“%组名”

ALL:表示允许登录的主机(地址白名单)

(ALL):表示以谁的身份执行,ALL表示root身份

ALL:表示当前用户可以执行的命令,多个命令可以使用“,”分割

实例:创建ken用户,本身ken用户不能添加用户,要求使用sudo配置,将其设置为可以添加用户。

修改sudo文件 92行

注意:在写sudo规则的时候不建议写直接形式的命令,而是写命令的完整路径。

路径可以使用which命令来查看

语法:#which 指令名称

在添加好对应的规则之后就可以切换用户,切换到普通用户ken,再去执行:sudo 命令

在输入sudo指令之后需要输入当前的用户密码进行确认的操作(不是root用户密码),输入之后在接下来5分钟内再次执行sudo指令不需要密码。