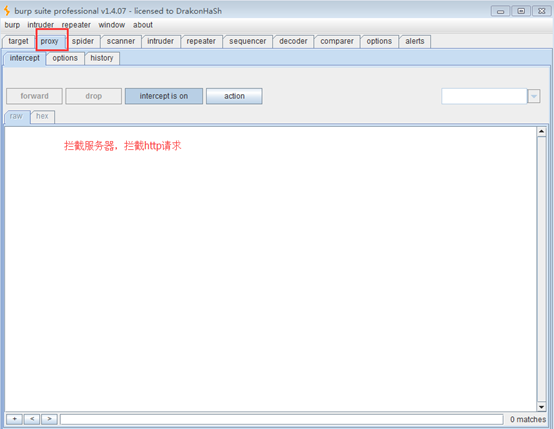

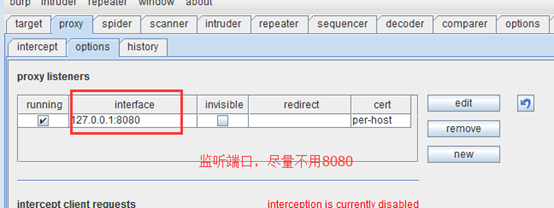

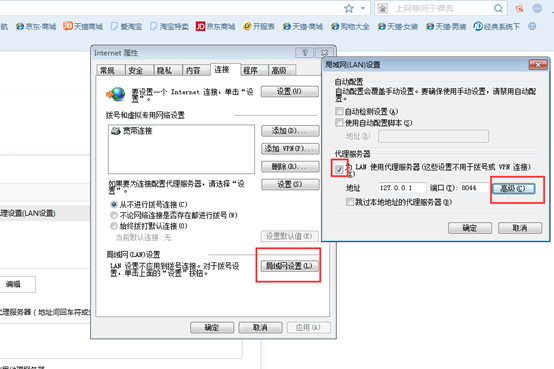

浏览器设置;

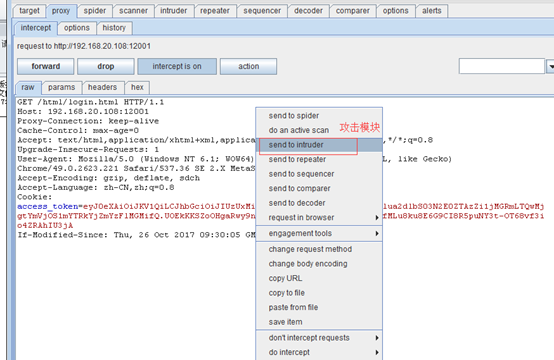

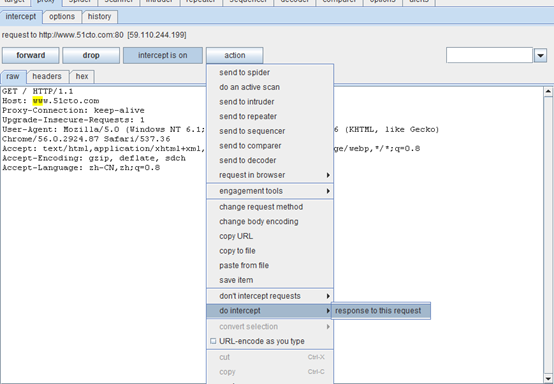

拦截请求:

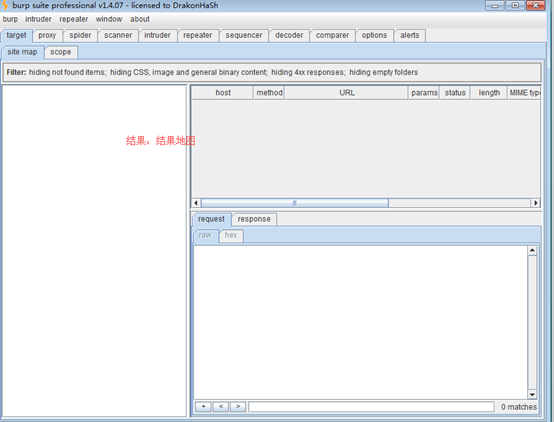

Spider 伪造请求:

对这个url 伪造请求

拦截一个页面后,进入攻击模块

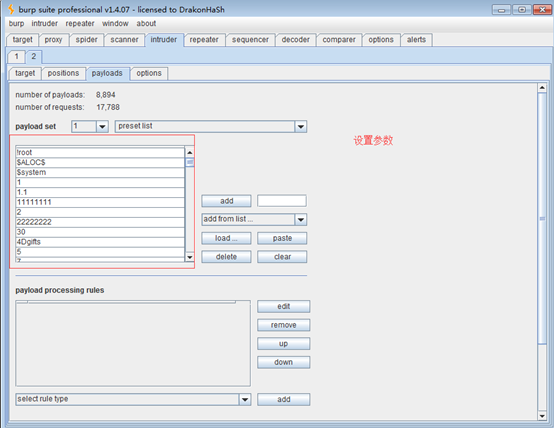

sniper 两个参数值 保证一个不变 另一个 进行枚举

battering ram 两个参数值,保证两个参数值相等 用相同的一个list (用户名与密码相同)

pitchfork 两个参数,分别一一对应

cluster bomb 两个参数,交叉枚举

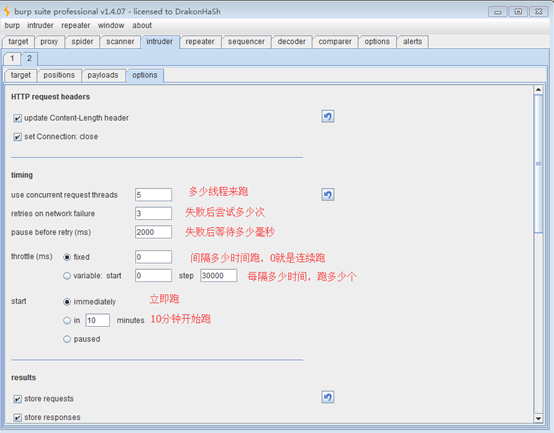

产生请求参数来说

Payload1 100 payload2 200

- 100+100

- 100

- 100

- 100*200

------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

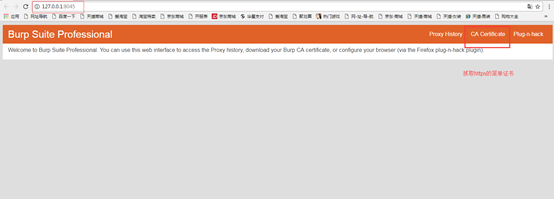

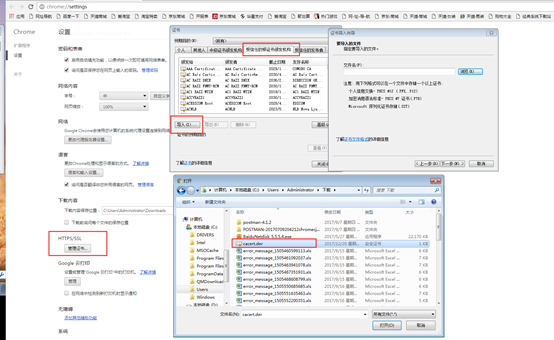

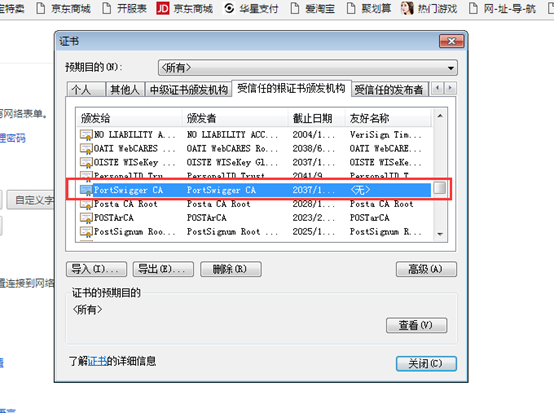

新版本brup 拦截 https

只能让你抓取到 ssl构成的https ,trs不可以

下载这个证书,并导入到浏览器中

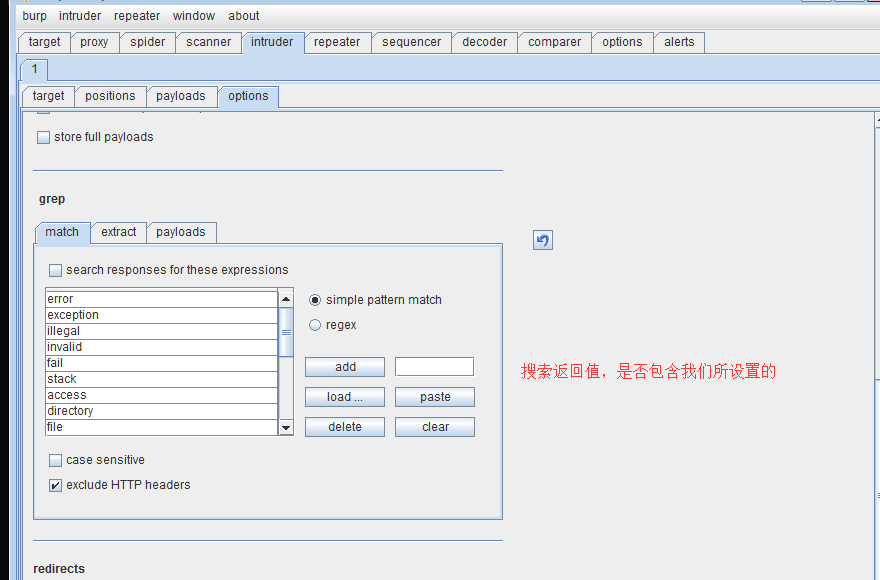

抓返回值;

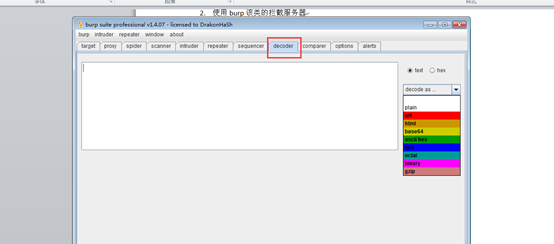

可以解密简单的加密