一、禁止普通用户su到root管理员、设置可以su到root的白名单

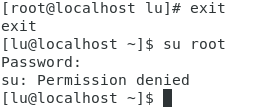

1、首先看一下正常情况

2、可以看到普通用户使用su root命令,输入密码即可登录到root用户

3、下面开始配置禁止所有普通用户su到root,打开配置文件,使用命令vim /etc/pam.d/su

4、取消配置文件这一行的注释,保存退出。

5、返回普通用户lu,再次使用su命令尝试切换至root

6、此时发现配置已经生效,su命令被拒绝,无法切换了。

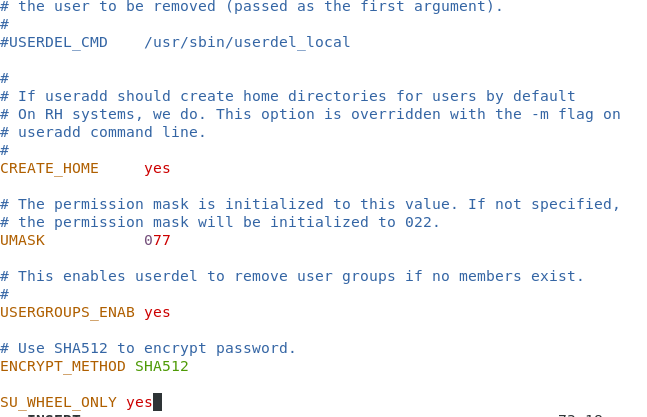

7、接下来设置允许某些用户可以su到root

8、使用root用户。打开/etc/login.defs文件,在文件结尾添加SU_WHEEL_ONLY yes ,保存退出

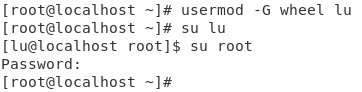

8、接下来就将可以将用户添加到wheel组,就可以让他拥有su命令的权限。usermod -G wheel lu

9、发现已经可以成功su到root了

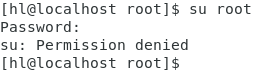

10、此时只有普通用户lu可以使用su到root,其他普通用户依然无法su,使用hl验证一下

二、通过配置hosts.allow和hosts.deny限制SSH/TELNET终端接入,设置白名单

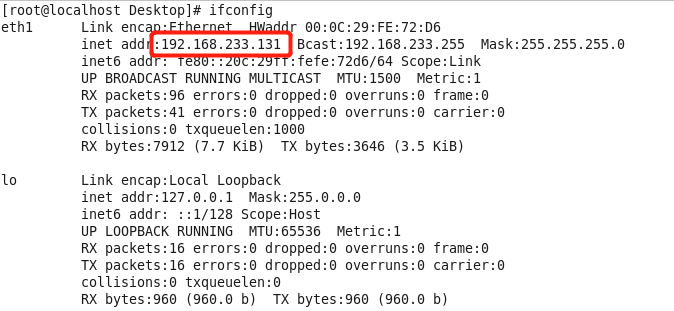

首先查看Redhat6虚拟机的IP地址

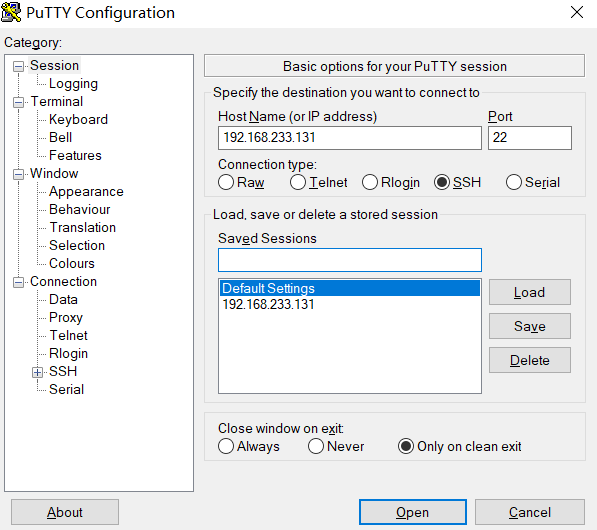

打开putty输入IP,登录

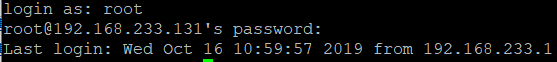

此时可以成功登录

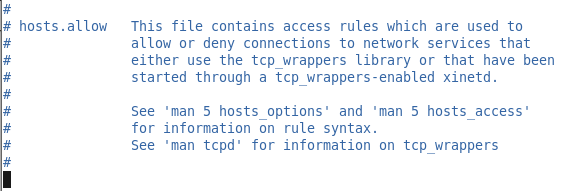

1、首先配置拒绝接入的IP地址。以root用户登录Redhat,打开/erc/hosts.deny文件

在配置文件结尾添加拒绝规则,保存退出

使用putty再次登录试验一下,被拒绝了

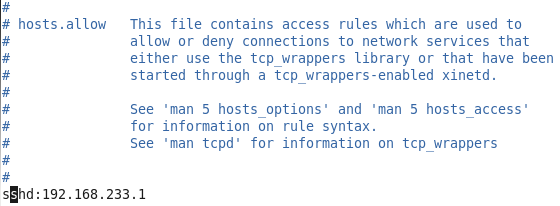

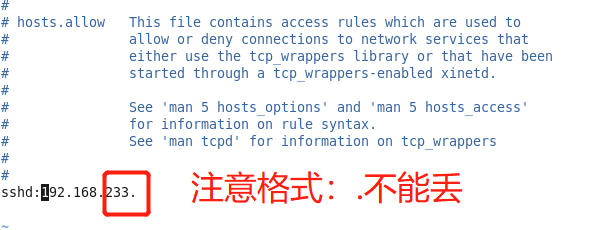

2、配置允许接入的IP地址。使用root用户打开/erc/hosts.文件

可以添加允许的单个IP或是允许的网段,添加规则是这样的

|

允许内容 |

书写格式(改成自自需要的IP或IP段) |

|

ssh允许单个ip |

sshd:192.168.233.1 |

|

ssh允许ip段 |

sshd:192.168.233. |

|

telnet允许单个ip |

in.telnetd:192.168.233.1 |

|

telnet允许ip段 |

in.telnetd:192.168.233. |

添加自己本机地址保存(注意:此时添加的是本地VMnet8的地址,而不是无限局域网的VLAN地址),试一下

使用putty连接

发现此时可以连通

那么设置本机所在网段试一下

网段方式也可以通。

备注:

1、配置配置hosts.allow和hosts.deny文件后不用重启服务也能生效

2、hosts.allow的优先级要大于hosts.deny

三、修改history条数

首先使用history查看一下

虽然现在记录的命令不多,但其中不乏一些非常敏感的信息,比如管理员密码,细思极恐

想要查看当前history条数可以使用echo $HISTSIZE 命令

现在我们对他进行修改。使用管理员账户,打开/etc/profile配置文件,找到图片中所示的字段 HISTSIZE=1000

将条数修改为10保存退出。

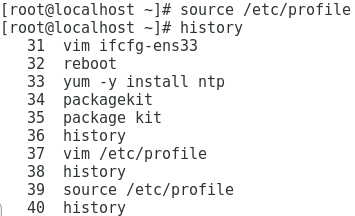

使用命令source /etc/profile,使他现在生效,现在查看history条数

使用history看看什么效果

现在可以看到,history只记录了最后10条命令