-

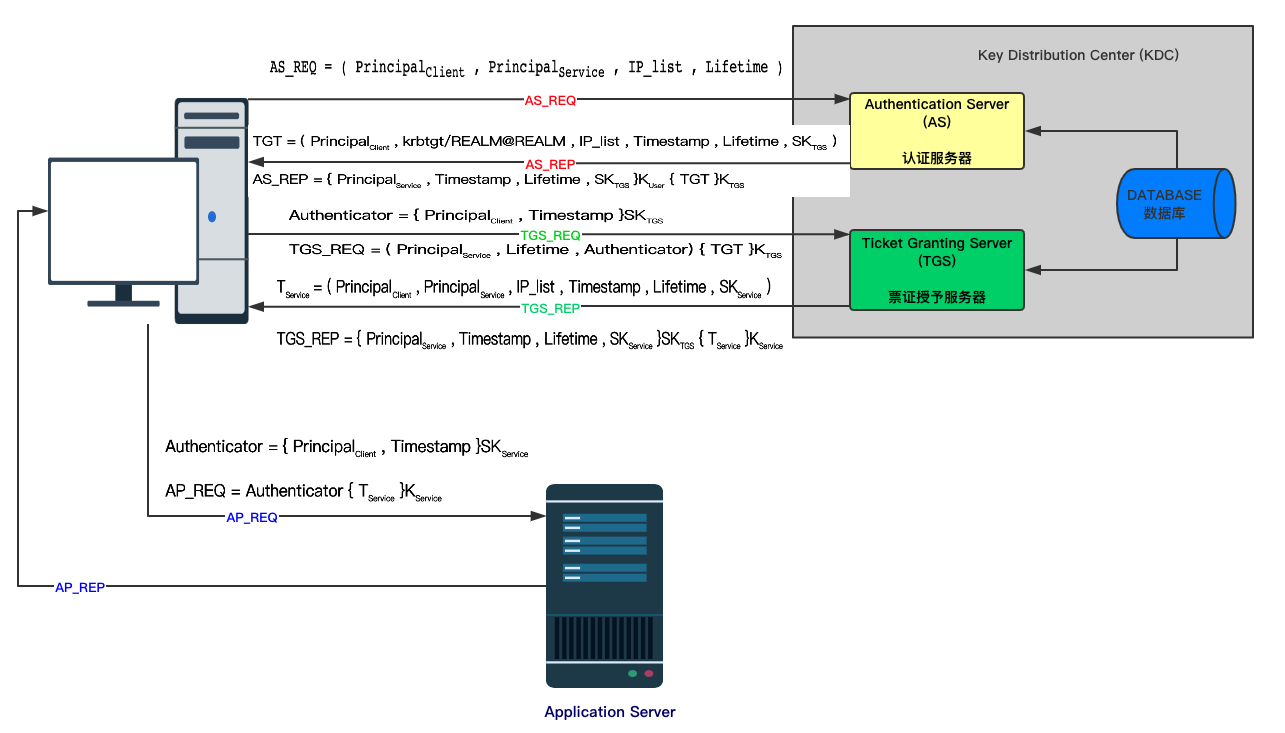

AS_REQ是初始用户认证请求(即使用kinit进行)此消息请求KDC的组件认证服务器(AS;

-

AS_REP是AS对先前请求的回复。基本上它包含TGT(使用TGS secret key)和会话密钥(使用请求用户的密钥加密);

-

TGS_REQ是客户端向Ticket Granting Serve(TGS)发出的service ticket请求。该packet包括从先前消息获得的TGT和由客户端生成并用会话密钥加密的authenticator;

-

TGS_REP是TGS对先前请求的回复。位于内部的是所请求的service tickets(用服务的秘密密钥加密)和由TGS生成的service session key,并使用由AS生成的先前会话密钥加密;

-

AP_REQ是客户端发送到应用程序服务器以访问服务的请求。components是从TGS获得的具有先前回复的service ticket和由客户端再次生成的authenticator,但是这次使用服务会话密钥(由TGS生成)加密;

-

AP_REP是应用程序服务器向客户端提供的回复,以证明它确实是客户端期望的服务器。并不总是请求此packet。只有在需要相互身份验证时,客户端才会向服务器请求它。