使用Wireshark时最常见的问题,是当您使用默认设置时,会得到大量冗余信息,以至于很难找到自己需要的部分。这就是为什么过滤器会如此重要。它们可以帮助我们在庞杂的结果中迅速找到我们需要的信息。两种过滤器:

捕捉过滤器--用于决定将什么样的信息记录在捕捉结果中。需要在开始捕捉前设置。

显示过滤器--在捕捉结果中进行详细查找。他们可以在得到捕捉结果后随意修改。

两种过滤器的目的是不同的。捕捉过滤器是数据经过的第一层过滤器,它用于控制捕捉数据的数量,以避免产生过大的日志文件。显示过滤器是一种更为强大(复杂)的过滤器。它允许您在日志文件中迅速准确地找到所需要的记录。两种过滤器使用的语法是完全不同的。我们将在接下来的几页中对它们进行介绍:

1、捕捉过滤器

捕捉过滤器的语法与其它使用Lipcap(Linux)或者Winpcap(Windows)库开发的软件一样,比如著名的TCPdump。捕捉过滤器必须在开始捕捉前设置完毕,这一点跟显示过滤器是不同的。设置捕捉过滤器的步骤是:

- 选择 capture -> options。

- 填写"capture filter"栏或者点击"capture filter"按钮为您的过滤器起一个名字并保存,以便在今后的捕捉中继续使用这个过滤器。

- 点击开始(Start)进行捕捉。

语法: Protocol Direction Host(s) Value Logical Operations Other expression

例子: tcp dst 10.1.1.1 80 and tcp dst 10.2.2.2 3128

Protocol(协议):

可能的值:ether, fddi, ip, arp, rarp, decnet, lat, sca, moprc, mopdl, tcp and udp。如果没有特别指明是什么协议,则默认使用所有支持的协议。

Direction(方向):

可能的值: src, dst, src and dst, src or dst。如果没有特别指明来源或目的地,则默认使用 "src or dst" 作为关键字。例如,"host 10.2.2.2"与"src or dst host 10.2.2.2"是一样的。

Host(s):

可能的值: net, port, host, portrange。如果没有指定此值,则默认使用"host"关键字。例如,"src 10.1.1.1"与"src host 10.1.1.1"相同。

Logical Operations(逻辑运算):

可能的值:not, and, or。否("not")具有最高的优先级。或("or")和与("and")具有相同的优先级,运算时从左至右进行。例如:

"not tcp port 3128 and tcp port 23"与"(not tcp port 3128) and tcp port23"相同。

"not tcp port 3128 and tcp port 23"与"not (tcp port 3128 and tcp port23)"不同。

实例:

tcp dst port 3128

显示目的TCP端口为3128的封包。

ip src host 10.1.1.1

显示来源IP地址为10.1.1.1的封包。

host 10.1.2.3

显示目的或来源IP地址为10.1.2.3的封包。

src portrange 2000-2500

显示来源为UDP或TCP,并且端口号在2000至2500范围内的封包。

not imcp

显示除了icmp以外的所有封包。(icmp通常被ping工具使用)

src host 10.7.2.12 and not dst net 10.200.0.0/16

显示来源IP地址为10.7.2.12,但目的地不是10.200.0.0/16的封包。

(src host 10.4.1.12 or src net 10.6.0.0/16) and tcp dst portrange 200-10000 and dst net 10.0.0.0/8

显示来源IP为10.4.1.12或者来源网络为10.6.0.0/16,目的地TCP端口号在200至10000之间,并且目的位于网络10.0.0.0/8内的所有封包。

注意事项:

1)当使用关键字作为值时,需使用反斜杠“”。

2)"ether proto ip" (与关键字"ip"相同).

3)这样写将会以IP协议作为目标。

4)"ip proto icmp" (与关键字"icmp"相同).

5)这样写将会以ping工具常用的icmp作为目标。

6)可以在"ip"或"ether"后面使用"multicast"及"broadcast"关键字。

7)当您想排除广播请求时,"no broadcast"就会非常有用。

2、显示过滤器

通常经过捕捉过滤器过滤后的数据还是很复杂。此时您可以使用显示过滤器进行更加细致的查找。 它的功能比捕捉过滤器更为强大,而且在您想修改过滤器条件时,并不需要重新捕捉一次。

语法: Protocol String1 String2 Comparison operator Value Logical Operations Other expression

例子:ftp passive ip == 10.2.3.4 xor icmp.type

Protocol(协议):

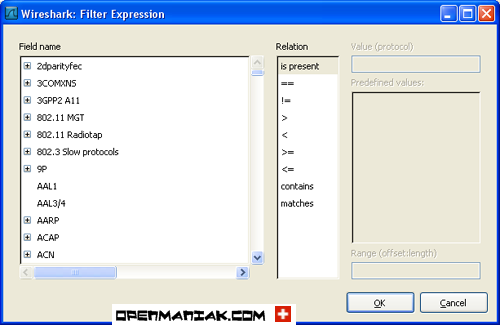

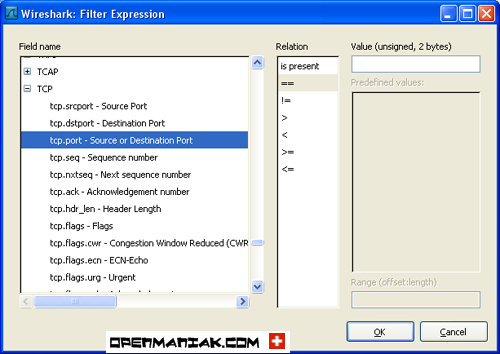

您可以使用大量位于OSI模型第2至7层的协议。点击"Expression..."按钮后,您可以看到它们。 比如:IP,TCP,DNS,SSH

您同样可以在如下所示位置找到所支持的协议:(Wireshark的网站提供了对各种 协议以及它们子类的说明)

String1, String2 (可选项):

协议的子类。

点击相关父类旁的"+"号,然后选择其子类。

Comparison operators (比较运算符):

可以使用6种比较运算符:

----------------------------------

英文写法 C语言写法 含义

----------------------------------

eq == 等于

ne != 不等于

gt > 大于

lt < 小于

ge >= 大于等于

le <= 小于等于

----------------------------------

Logical expressions(逻辑运算符):

-----------------------------------

英文写法 C语言写法 含义

----------------------------------

and && 逻辑与

or || 逻辑或

xor ^^ 逻辑异或

not ! 逻辑非

---------------------------------

被程序员们熟知的逻辑异或是一种排除性的或。当其被用在过滤器的两个条件之间时,只有当且仅当其中的一个条件满足时,这样的结果才会被显示在屏幕上。 举个例子:

"tcp.dstport 80 xor tcp.dstport 1025" 只有当目的TCP端口为80或者来源于端口1025(但又不能同时满足这两点)时,这样的封包才会被显示。

实例:

snmp || dns || icmp

显示SNMP或DNS或ICMP封包。

ip.addr == 10.1.1.1

显示来源或目的IP地址为10.1.1.1的封包。

ip.src != 10.1.2.3 or ip.dst != 10.4.5.6

显示来源不为10.1.2.3或者目的不为10.4.5.6的封包。 换句话说,显示的封包将会为: 来源IP:除了10.1.2.3以外任意;目的IP:任意 以及 来源IP:任意;目的IP:除了10.4.5.6以外任意。

ip.src != 10.1.2.3 and ip.dst != 10.4.5.6

显示来源不为10.1.2.3并且目的IP不为10.4.5.6的封包。 换句话说,显示的封包将会为: 来源IP:除了10.1.2.3以外任意;同时须满足,目的IP:除了10.4.5.6以外任意

tcp.port == 25

显示来源或目的TCP端口号为25的封包。

tcp.dstport == 25

显示目的TCP端口号为25的封包。

tcp.flags

显示包含TCP标志的封包。

tcp.flags.syn == 0x02

显示包含TCP SYN标志的封包。

注意事项:

如果过滤器的语法是正确的,表达式的背景呈绿色。如果呈红色,说明表达式有误。

表达式正确

表达式错误

3、实用过滤

1)过滤IP,如来源IP或者目标IP等于某个IP

例子:ip.src eq 192.168.1.107 or ip.dst eq 192.168.1.107

或者 ip.addr eq 192.168.1.107 // 都能显示来源IP和目标IP

2)过滤端口

例子:

tcp.port eq 80 //不管端口是来源的还是目标的都显示

tcp.port == 80

tcp.port eq 2722

tcp.port eq 80 or udp.port eq 80

tcp.dstport == 80 //只显tcp协议的目标端口80

tcp.srcport == 80 //只显tcp协议的来源端口80

udp.port eq 15000

tcp.port >= 1 and tcp.port <= 80 //过滤端口范围

3)过滤协议

例子:tcp udp arp icmp http smtp ftp dns msnms ip ssl oicq bootp等等

如排除arp包:!arp 或者 not arp

4)过滤MAC

太以网头过滤

eth.dst == A0:00:00:04:C5:84 //过滤目标mac

eth.src eq A0:00:00:04:C5:84 //过滤来源mac

eth.dst==A0:00:00:04:C5:84

eth.dst==A0-00-00-04-C5-84

eth.addr eq A0:00:00:04:C5:84 //过滤来源MAC和目标MAC都等于A0:00:00:04:C5:84的

5)包长度过滤

例子:

udp.length == 26 这个长度是指udp本身固定长度8加上udp下面那块数据包之和

tcp.len >= 7 指的是ip数据包(tcp下面那块数据),不包括tcp本身

ip.len == 94 除了以太网头固定长度14,其它都算是ip.len,即从ip本身到最后

frame.len == 119 整个数据包长度,从eth开始到最后

eth ---> ip or arp ---> tcp or udp ---> data

6)http模式过滤

例子:

http.request.method == "GET"

http.request.method == "POST"

http.request.uri == "/img/logo-edu.gif"

http contains "GET"

http contains "HTTP/1."

// GET包

http.request.method == "GET" && http contains "Host: "

http.request.method == "GET" && http contains "User-Agent: "

// POST包

http.request.method == "POST" && http contains "Host: "

http.request.method == "POST" && http contains "User-Agent: "

// 响应包

http contains "HTTP/1.1 200 OK" && http contains "Content-Type: "

http contains "HTTP/1.0 200 OK" && http contains "Content-Type: "

7)TCP参数过滤

tcp.flags 显示包含TCP标志的封包。

tcp.flags.syn == 0x02 显示包含TCP SYN标志的封包。

tcp.window_size == 0 && tcp.flags.reset != 1

8)过滤内容

tcp[20]表示从20开始,取1个字符

tcp[20:]表示从20开始,取1个字符以上

tcp[20:8]表示从20开始,取8个字符

tcp[offset,n]

udp[8:3]==81:60:03 //偏移8个bytes,再取3个数,是否与==后面的数据相等?

udp[8:1]==32 //如果我猜的没有错的话,应该是udp[offset:截取个数]=nValue

eth.addr[0:3]==00:06:5B

例子:

判断upd下面那块数据包前三个是否等于0x20 0x21 0x22(我们都知道udp固定长度为8)

udp[8:3]==20:21:22

判断tcp那块数据包前三个是否等于0x20 0x21 0x22(tcp一般情况下,长度为20,但也有不是20的时候)

tcp[8:3]==20:21:22

如果想得到最准确的,应该先知道tcp长度

9)matches(匹配)和contains(包含某字符串)语法

ip.src==192.168.1.107 and udp[8:5] matches "\x02\x12\x21\x00\x22"

ip.src==192.168.1.107 and udp contains 02:12:21:00:22

ip.src==192.168.1.107 and tcp contains "GET"

udp contains 7c:7c:7d:7d 匹配payload中含有0x7c7c7d7d的UDP数据包,不一定是从第一字节匹配。

例子:

得到本地qq登陆数据包(判断条件是第一个包==0x02,第四和第五个包等于0x00x22,最后一个包等于0x03):0x02 xx xx 0x00 0x22 ... 0x03

正确

oicq and udp[8:] matches "^\x02[\x00-\xff][\x00-\xff]\x00\x22[\x00-\xff]+\x03$"

oicq and udp[8:] matches "^\x02[\x00-\xff]{2}\x00\x22[\x00-\xff]+\x03$" // 登陆包

oicq and (udp[8:] matches "^\x02[\x00-\xff]{2}\x03$" or tcp[8:] matches "^\x02[\x00-\xff]{2}\x03$")

oicq and (udp[8:] matches "^\x02[\x00-\xff]{2}\x00\x22[\x00-\xff]+\x03$" or tcp[20:] matches "^\x02[\x00-\xff]{2}\x00\x22[\x00-\xff]+\x03$")

不单单是00:22才有QQ号码,其它的包也有,要满足下面条件(tcp也有,但没有做):

oicq and udp[8:] matches "^\x02[\x00-\xff]+\x03$" and !(udp[11:2]==00:00) and !(udp[11:2]==00:80)

oicq and udp[8:] matches "^\x02[\x00-\xff]+\x03$" and !(udp[11:2]==00:00) and !(udp[15:4]==00:00:00:00)

说明:

udp[15:4]==00:00:00:00 表示QQ号码为空

udp[11:2]==00:00 表示命令编号为00:00

udp[11:2]==00:80 表示命令编号为00:80

当命令编号为00:80时,QQ号码为00:00:00:00

附录

本机过滤过滤:http&&!(udp.dstport == 1900)&&!(tcp.port == 1900)