DES和AES密码之间的区别

众所周知,DES和AES都是对称键块密码的类型,在这种加密方法中,只有一个键(秘钥)用于加密和解密电子信息。通过对称加密进行通信的实体必须交换键,以便可以在解密过程中使用它。现在,根据特性,我们可以区分AES和DES。

以下是DES和AES密码之间的重要区别。

| 序号 | 键 | DES密码 | AES密码 |

|---|---|---|---|

1 |

定义 |

数据加密标准(也称为DES)是一种对称密钥块密码,由IBM于1977年引入。 在DES加密中,纯文本分为两半,然后DES将输入作为64位纯文本和56位密钥作为输入,以生成64位CipherText,它是数据的加密形式。 |

另一方面,高级加密标准(也称为AES)也是对称键块密码,由Vincent Rijmen和Joan Daemen于2001年引入。AES采用128位纯文本和128位秘密键,它们共同形成一个128位块,该块在处理后提供16个字节(128位)的密文。 |

2 |

键长和轮数 |

对于DES,用于加密的密钥长度为56位,并且DES涉及16轮相同的操作,与密钥长度无关。 |

另一方面,如果AES键长度可以是128位,192位和256位,则由于轮数可以是10(128位),12(192位)或14(256位) )。 |

3 |

设计 |

DES的设计和体系结构是基于Feistal网络的。 |

另一方面,AES的设计基于替换置换网络。 |

4 |

安全 |

由于DES中的操作数是固定的,不允许排列组合,因此更容易破坏加密,因此DES的安全性不如AES。 |

另一方面,AES比DES密码更安全,并且是事实上的世界标准。 |

5 |

涉及的业务 |

在DES操作中,加密涉及的轮次有扩展、带轮次密钥的异或操作、替换和置换。 |

另一方面,如果使用AES进行加密,则涉及的操作回合为字节替换,移位行,混合列和键加法。 |

6 |

加密 |

如上所述,DES可以加密64位的纯文本。 |

另一方面,AES可以加密128位纯文本。 |

对称加密算法DES、3DES和AES 原理总结

1、对称加密算法

1.1 定义

对称加密算法是应用较早的加密算法,技术成熟。在对称加密算法中,数据发信方将明文(原始数据)和加密密钥(mi yue)一起经过特殊加密算法处理后,使其变成复杂的加密密文发送出去。收信方收到密文后,若想解读原文,则需要使用加密用过的密钥及相同算法的逆算法对密文进行解密,才能使其恢复成可读明文。在对称加密算法中,使用的密钥只有一个,发收信双方都使用这个密钥对数据进行加密和解密,这就要求解密方事先必须知道加密密钥。

1.2 优缺点

优点:算法公开、计算量小、加密速度快、加密效率高。

缺点:

(1)交易双方都使用同样钥匙,安全性得不到保证。

(2)每对用户每次使用对称加密算法时,都需要使用其他人不知道的惟一钥匙,这会使得发收信双方所拥有的钥匙数量呈几何级数增长,密钥管理成为用户的负担。对称加密算法在分布式网络系统上使用较为困难,主要是因为密钥管理困难,使用成本较高。

1.3 常用对称加密算法

基于“对称密钥”的加密算法主要有DES、3DES(TripleDES)、AES、RC2、RC4、RC5和Blowfish等。本文只介绍最常用的对称加密算法DES、3DES(TripleDES)和AES。

2、DES

2.1 概述

DES算法全称为Data Encryption Standard,即数据加密算法,它是IBM公司于1975年研究成功并公开发表的。DES算法的入口参数有三个:Key、Data、Mode。其中Key为8个字节共64位,是DES算法的工作密钥;Data也为8个字节64位,是要被加密或被解密的数据;Mode为DES的工作方式,有两种:加密或解密。

2.2 算法原理

DES算法把64位的明文输入块变为64位的密文输出块,它所使用的密钥也是64位,其算法主要分为两步:

(1)初始置换

其功能是把输入的64位数据块按位重新组合,并把输出分为L0、R0两部分,每部分各长32位,其置换规则为将输入的第58位换到第一位,第50位换到第2位……依此类推,最后一位是原来的第7位。L0、R0则是换位输出后的两部分,L0是输出的左32位,R0是右32位,例:设置换前的输入值为D1D2D3……D64,则经过初始置换后的结果为:L0=D58D50……D8;R0=D57D49……D7。

(2)逆置换

经过16次迭代运算后,得到L16、R16,将此作为输入,进行逆置换,逆置换正好是初始置换的逆运算,由此即得到密文输出。

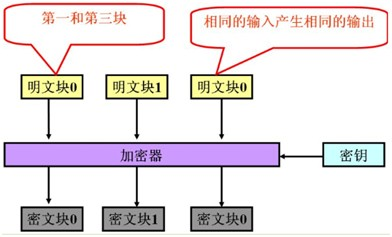

2.3 五种分组模式 2.3.1 EBC模式

优点:

1.简单;

2.有利于并行计算;

3.误差不会被传送;

缺点:

1.不能隐藏明文的模式;

2.可能对明文进行主动攻击。

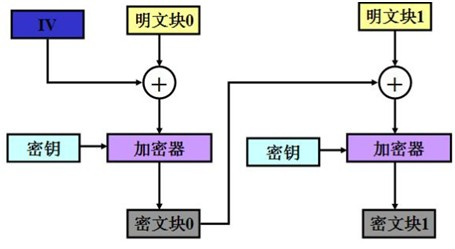

2.3.2 CBC模式

CBC模式又称为密码分组链接模式,示意图如下:

优点:

1.不容易主动攻击,安全性好于ECB,适合传输长度长的报文,是SSL、IPSec的标准。

缺点:

1、不利于并行计算;

2、误差传递;

3、需要初始化向量IV。

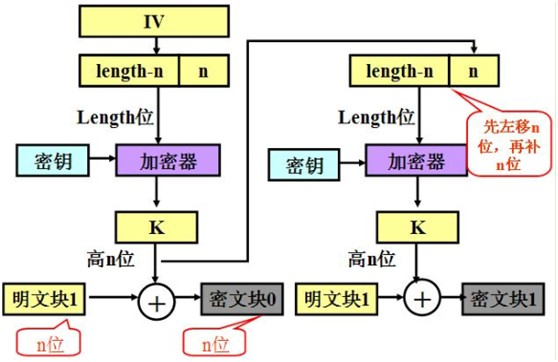

2.3.3 CFB模式

CFB模式又称为密码发反馈模式,示意图如下图所示:

优点:

1、隐藏了明文模式;

2、分组密码转化为流模式;

3、可以及时加密传送小于分组的数据。

缺点:

1、不利于并行计算;

2、误差传送:一个明文单元损坏影响多个单元;

3、唯一的IV。

2.3.4 OFB模式

OFB模式又称输出反馈模式,示意图所下图所示:

优点:

1、隐藏了明文模式;

2、分组密码转化为流模式;

3、可以及时加密传送小于分组的数据。

缺点:

1、不利于并行计算;

2、对明文的主动攻击是可能的;

3、误差传送:一个明文单元损坏影响多个单元。

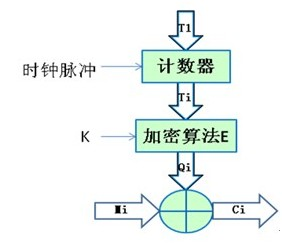

2.3.5 CTR模式

计数模式(CTR模式)加密是对一系列输入数据块(称为计数)进行加密,产生一系列的输出块,输出块与明文异或得到密文。对于最后的数据块,可能是长u位的局部数据块,这u位就将用于异或操作,而剩下的b-u位将被丢弃(b表示块的长度)。CTR解密类似。这一系列的计数必须互不相同的。假定计数表示为T1, T2, …, Tn。CTR模式可定义如下:

CTR加密公式如下:

Cj = Pj XOR Ek(Tj)

C*n = P*n XOR MSBu(Ek(Tn)) j = 1,2… n-1;

CTR解密公式如下:

Pj = Cj XOR Ek(Tj)

P*n = C*n XOR MSBu(Ek(Tn)) j = 1,2 … n-1;

AES CTR模式的结构如图5所示。

图5 AES CTR的模式结构

Fig 5 Structure of AES CTR Mode

加密方式:密码算法产生一个16 字节的伪随机码块流,伪随机码块与输入的明文进行异或运算后产生密文输出。密文与同样的伪随机码进行异或运算后可以重产生明文。

CTR 模式被广泛用于 ATM 网络安全和 IPSec应用中,相对于其它模式而言,CRT模式具有如下特点:

■硬件效率:允许同时处理多块明文 / 密文。

■ 软件效率:允许并行计算,可以很好地利用 CPU 流水等并行技术。

■ 预处理:算法和加密盒的输出不依靠明文和密文的输入,因此如果有足够的保证安全的存储器,加密算法将仅仅是一系列异或运算,这将极大地提高吞吐量。

■ 随机访问:第 i 块密文的解密不依赖于第 i-1 块密文,提供很高的随机访问能力

■ 可证明的安全性:能够证明 CTR 至少和其他模式一样安全(CBC, CFB, OFB, ...)

■ 简单性:与其它模式不同,CTR模式仅要求实现加密算法,但不要求实现解密算法。对于 AES 等加/解密本质上不同的算法来说,这种简化是巨大的。

■ 无填充,可以高效地作为流式加密使用。

2.4 常用的填充方式

在Java进行DES、3DES和AES三种对称加密算法时,常采用的是NoPadding(不填充)、Zeros填充(0填充)、PKCS5Padding填充。

2.4.1 ZerosPadding

全部填充为0的字节,结果如下:

F1 F2 F3 F4 F5 F6 F7 F8 //第一块

F9 00 00 00 00 00 00 00 //第二块

2.4.2 PKCS5Padding

每个填充的字节都记录了填充的总字节数,结果如下:

F1 F2 F3 F4 F5 F6 F7 F8 //第一块

F9 07 07 07 07 07 07 07 //第二块

2.5 Java中的DES实现

DES加密算法(ECB、无填充)的Java实现如下所示:

package amigo.endecrypt;

import java.security.InvalidKeyException;

import java.security.Key;

import java.security.NoSuchAlgorithmException;

import java.security.SecureRandom;

import java.security.spec.InvalidKeySpecException;

import javax.crypto.Cipher;

import javax.crypto.SecretKey;

import javax.crypto.SecretKeyFactory;

import javax.crypto.spec.DESKeySpec;

import org.apache.commons.codec.binary.Base64;

public class DESUtil {

//算法名称

public static final String KEY_ALGORITHM = "DES";

//算法名称/加密模式/填充方式

//DES共有四种工作模式-->>ECB:电子密码本模式、CBC:加密分组链接模式、CFB:加密反馈模式、OFB:输出反馈模式

public static final String CIPHER_ALGORITHM = "DES/ECB/NoPadding";

/**

*

* 生成密钥key对象

* @param KeyStr 密钥字符串

* @return 密钥对象

* @throws InvalidKeyException

* @throws NoSuchAlgorithmException

* @throws InvalidKeySpecException

* @throws Exception

*/

private static SecretKey keyGenerator(String keyStr) throws Exception {

byte input[] = HexString2Bytes(keyStr);

DESKeySpec desKey = new DESKeySpec(input);

//创建一个密匙工厂,然后用它把DESKeySpec转换成

SecretKeyFactory keyFactory = SecretKeyFactory.getInstance("DES");

SecretKey securekey = keyFactory.generateSecret(desKey);

return securekey;

}

private static int parse(char c) {

if (c >= 'a') return (c - 'a' + 10) & 0x0f;

if (c >= 'A') return (c - 'A' + 10) & 0x0f;

return (c - '0') & 0x0f;

}

// 从十六进制字符串到字节数组转换

public static byte[] HexString2Bytes(String hexstr) {

byte[] b = new byte[hexstr.length() / 2];

int j = 0;

for (int i = 0; i < b.length; i++) {

char c0 = hexstr.charAt(j++);

char c1 = hexstr.charAt(j++);

b[i] = (byte) ((parse(c0) << 4) | parse(c1));

}

return b;

}

/**

* 加密数据

* @param data 待加密数据

* @param key 密钥

* @return 加密后的数据

*/

public static String encrypt(String data, String key) throws Exception {

Key deskey = keyGenerator(key);

// 实例化Cipher对象,它用于完成实际的加密操作

Cipher cipher = Cipher.getInstance(CIPHER_ALGORITHM);

SecureRandom random = new SecureRandom();

// 初始化Cipher对象,设置为加密模式

cipher.init(Cipher.ENCRYPT_MODE, deskey, random);

byte[] results

————————————————

原文链接:https://blog.csdn.net/u013126379/article/details/51881856/