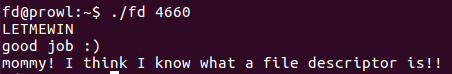

题目如图:

在终端输入:ssh fd@pwnable.kr -p2222

连接到远程终端,如图:

输入ls -l,查看文件:

输入whoami,查看自身用户名称:

根据题目意思我们只要打开flag文件就可了,但是自身用户名为fd,所以我们对flag没有任何权限,fd文件我们有读和执行的权限,fd.c文件有读的权限。

先习惯性的执行fd,得到pass argv[1] a number,暂时看不出啥。

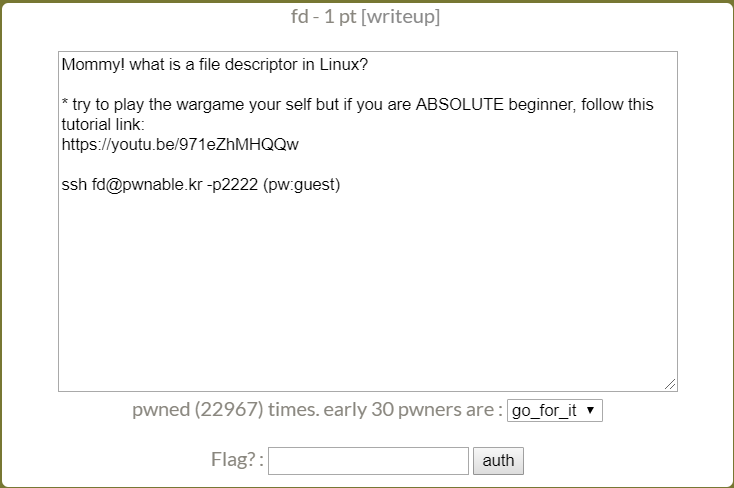

打开文件fd.c,得到

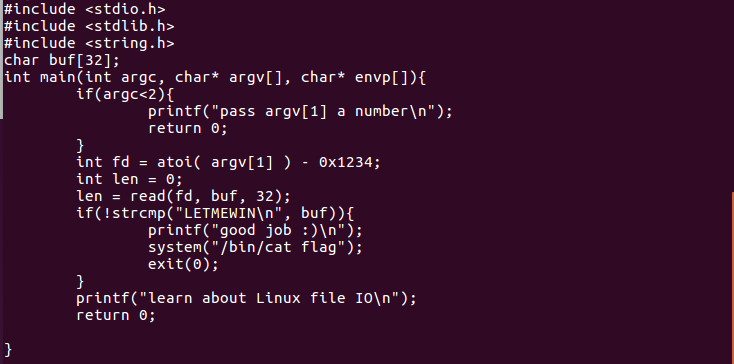

查看代码,知道我们只要字符串buf="LETMEWIN"就可以拿到flag,由于buf中的值是由文件句柄fd指向的文件里读入的,所以我们只要使fd=0便可从终端输入,由此知要输入的字符 ./fd 4660(4660为0x1234的十进制值)

拿到flag: