https://blog.csdn.net/fellhair/article/details/91410281 配置文件

https://blog.csdn.net/houysx/article/details/80380831 推荐从他开始

https://www.cnblogs.com/yingbing/p/4552932.html 对于上面的补充

https://www.cnblogs.com/niceyoo/p/10969588.html 它能清楚的告诉你security的执行流程

https://blog.csdn.net/weixin_34198453/article/details/91858041 执行的基本流程及原理

https://www.cnblogs.com/yz-yang/p/11697942.html 上述的补充

https://www.cnblogs.com/yyxxn/p/8080141.html

https://www.cnblogs.com/dw3306/p/12751373.html

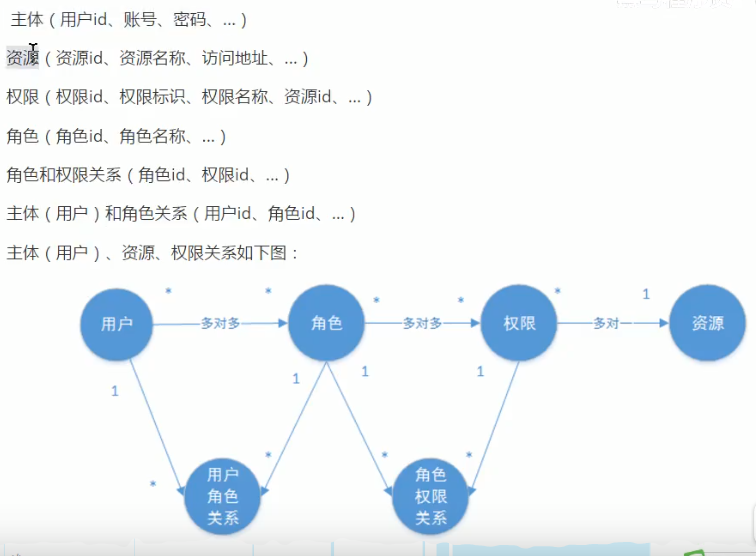

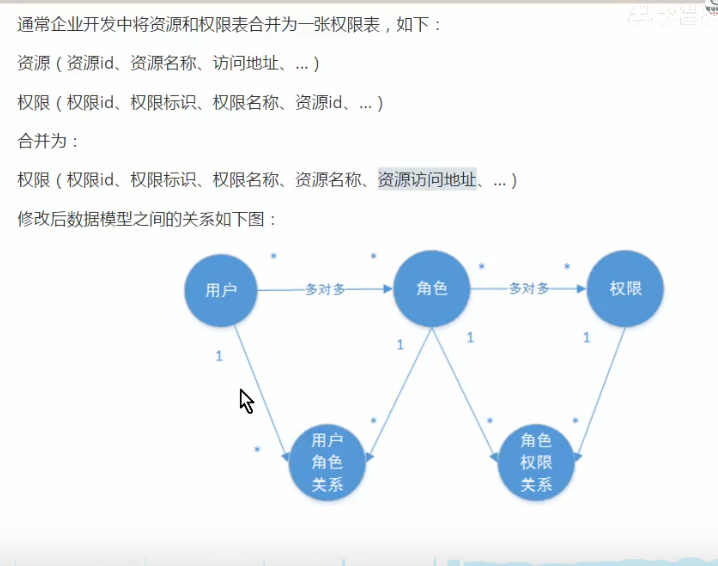

数据模型

数据权限2

两大功能

认证:实现用户登录认证

授权:实现用户对于某些资源的访问权限控制,1.基于方法授权,2.基于web授权

第三方服务系统的认证:开放协议有oathu2.0(校验客户端-校验之后颁发token给客户端,校验资源请求者,均校正) , jwt(解决oauth令牌校验的问题)

oauth2.0有两部分,授权服务配置,资源服务

jwt解决oauth令牌远程调用的问题,包含头部,内容,签名,(三者结合生成token,可以使用对称加密或者非对称加密操作)

分布式权限认证:申请token,资源服务器权限认证--------------------网关用来校验用户是否有权限访问某个资源服务器,资源服务器会校验某个url是否有权限