0x00 漏洞简介

通达OA国内常用的办公系统,使用群体,大小公司都可以,其此次安全更新修复的高危漏洞为任意用户登录漏洞。攻击者在远程且未经授权的情况下,通过利用此漏洞,可以直接以任意用户身份登录到系统(包括系统管理员)。

0x01 影响版本

通达OA 2017版

通达OA V11.X<V11.5

0x02 环境搭建

下载安装包后一键安装即可

链接:https://pan.baidu.com/s/1eel1BxEc0XE4PqlA7y7-Tw

提取码:ilj1

装好之后,出现这个界面

0x03 漏洞复现

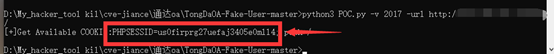

使用POC获取PHP SESSIONID

成功获取SESSIONID 有需要poc的小伙伴下边有联系方式呦meme

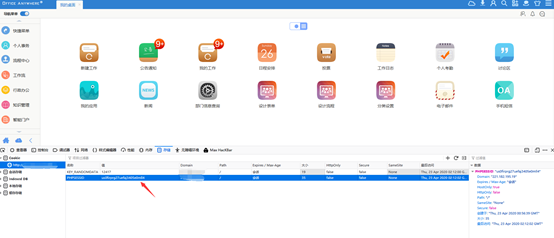

ip/general/index.php并抓包替换SESSIONID

或者直接分f12 修改SESSIONID 为poc获取到的ID,然后ip后边加路径/general/index.php直接是管理员登录

修改箭头位置处

成功登录到管理员账户。

0x04 修复意见

升级通达 OA 到最新版(当前最新版为11.5.200417),下载地址:https://www.tongda2000.com/download/sp2019.php

企鹅群:1045867209