0x01 漏洞简介

由于ThinkPHP5 框架控制器名 没有进行足够的安全监测,导致在没有开启强制路由的情况下,可以伪装特定的请求可以直接Getshell(可以控制服务器)

0x02 环境搭建

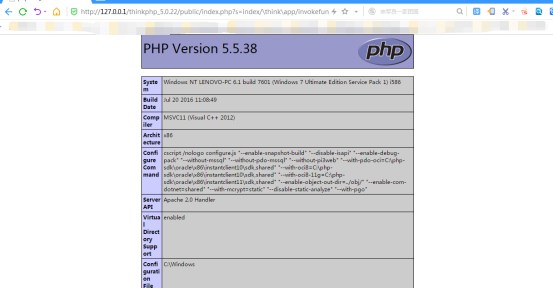

Phpstudy: php-5.5.38+Apache

下载存在漏洞版本我下载的版本是thinkphp_5.0.22搭建好以后如图

下载链接:http://www.thinkphp.cn/donate/download/id/1261.html

0x03 漏洞payload

Phpinfo页面:

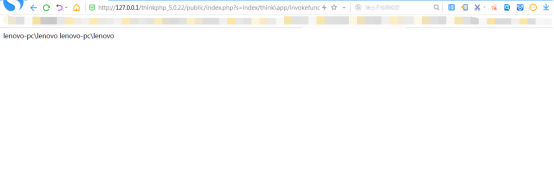

执行whoami命令:

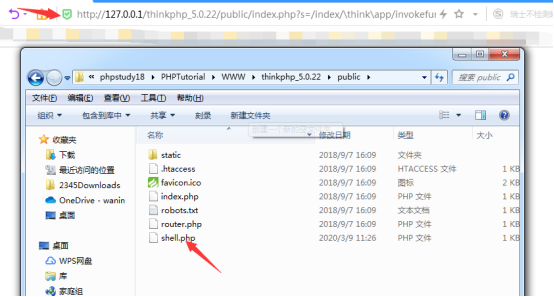

写shell:

然后就你们就知道该怎么做了吧。

哈哈哈

0X03漏洞修复

建议更新到最新版本

企鹅群:1045867209

博主公众号

本文欢迎转载。 如转载请务必注明出处。 觉得写的不错的可以右侧打赏一手。 群在上边欢迎大家来撩。