《信息安全技术》 实验四 木马及远程控制技术

实验名称: 木马及远程控制技术

姓名: 林汝婷、朱玥

学号: 20155321、20155330

班级: 1553

日期: 2017.11.21

一、 实验目的

该实验为设计性实验。

- 剖析网页木马的工作原理

- 理解木马的植入过程

- 学会编写简单的网页木马脚本

- 通过分析监控信息实现手动删除木马

二、 实验内容

- 木马生成与植入

- 利用木马实现远程控制

- 木马的删除

注:详细实验操作请参考实验室服务器上的参考资料。

三、实验环境

-

操作系统:windows 7、VM虚拟机中的windows 2003

-

实验工具:灰鸽子远程控制、监控器、协议分析器

四、 实验步骤

(一) 木马生成与植入

- 生成网页木马

(1)【主机A】首先通过Internet信息服务(IIS)管理器启动木马网站。

- 因为网页木马通常是通过“网马生成器”将木马安装程序的下载地址附加在网页上的,进而达到用户浏览含有木马的网页即自动下载安装程序的目的。木马网站利用MS06014漏洞,让浏览器自动下载网站上挂载的木马启动器。

(2)【主机A】进入实验平台在工具栏中单击灰鸽子按钮运行灰鸽子远程监控木马程序。

(3)【主机A】生成木马的服务器程序。

【主机A】单击木马操作界面工具栏配置服务程序按钮,弹出服务器配置对话框,单击自动上线设置属性页,在IP通知http访问地址、DNS解析域名或固定IP文本框中输入本机IP地址,在保存路径文本框中输入D:WorkIISServer_Setup.exe,单击生成服务器按钮,生成木马服务器程序。

- 除了“自动上线设置”属性页,还有哪些属性页?

- 还有“牧民战天主机”和“灰鸽子2006版”。

- 还有“牧民战天主机”和“灰鸽子2006版”。

- 为什么在

保存路径文本框中输入D:WorkIISServer_Setup.exe?换为另一个路径可以吗?- 不可以,因为

D:WorkIIS为“木马网站”的网站空间目录。

- 不可以,因为

(4)【主机A】编写生成网页木马的脚本。

「注」 C:ExpNISNetAD-LabProjectsTrojanTrojan.htm文件提供了VB脚本源码。

将生成的Trojan.htm文件保存到D:WorkIIS目录下(D:WorkIIS为木马网站的网站空间目录),Trojan.htm文件就是网页木马程序。

- 为什么要将Trojan.htm文件保存到

D:WorkIIS目录下?- 因为这样可以将携带自己IP的网页木马程序保存到

D:WorkIIS的网站空间目录下。

- 因为这样可以将携带自己IP的网页木马程序保存到

- 完成对默认网站的

挂马过程

(1)【主机A】进入目录C:Inetpubwwwroot,使用记事本打开index.html文件。

「注」默认网站的网站空间目录为C:Inetpubwwwroot,主页为index.html

(2)对index.html进行编辑。在代码的底部加上<iframe>语句,实现从此网页对网页木马的链接。

-

iframe标签有什么作用?

- 浮动帧标签可以把一个HTML网页嵌入到另一个网页里。被嵌入的网页可以控制宽、高以及边框大小和是否出现滚动条等。如果把宽、高、边框都设置为0,代码插入到首页后,首页不会发生变化,但嵌入的网页实际上已经打开。

-

为什么使用9090端口?

- 此端口是在服务器编辑时已经设置

- 木马的植入

(1)【主机B】设置监控并启动IE浏览器,访问http://【主机A】的IP地址

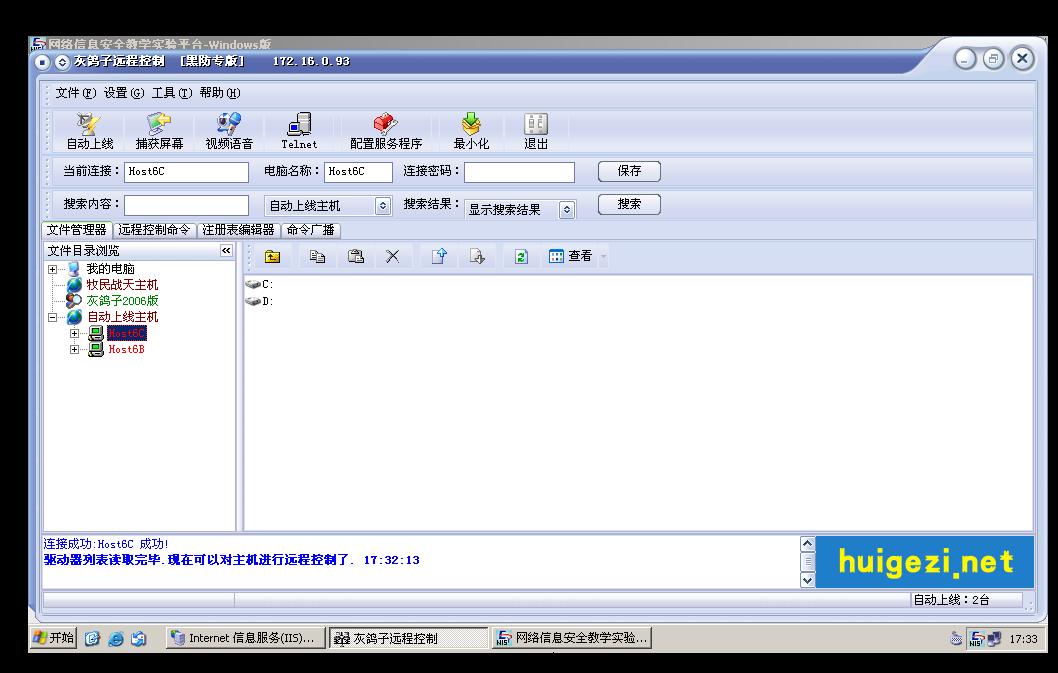

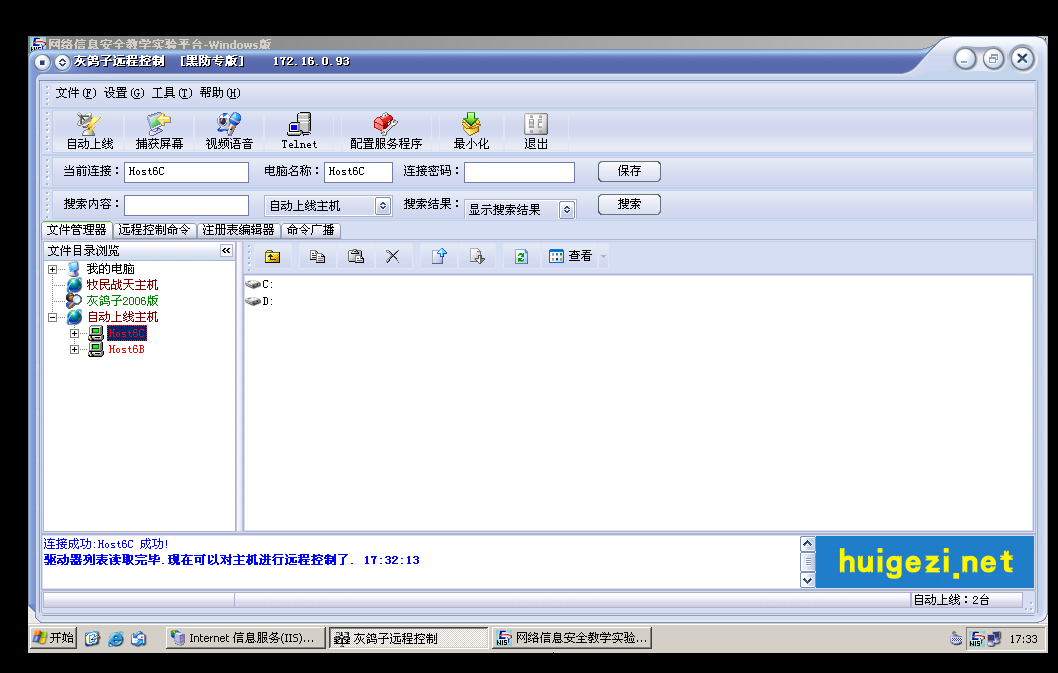

(2)【主机A】等待灰鸽子远程控制程序主界面的文件管理器属性页中文件目录浏览树中出现自动上线主机时通知【主机B】。

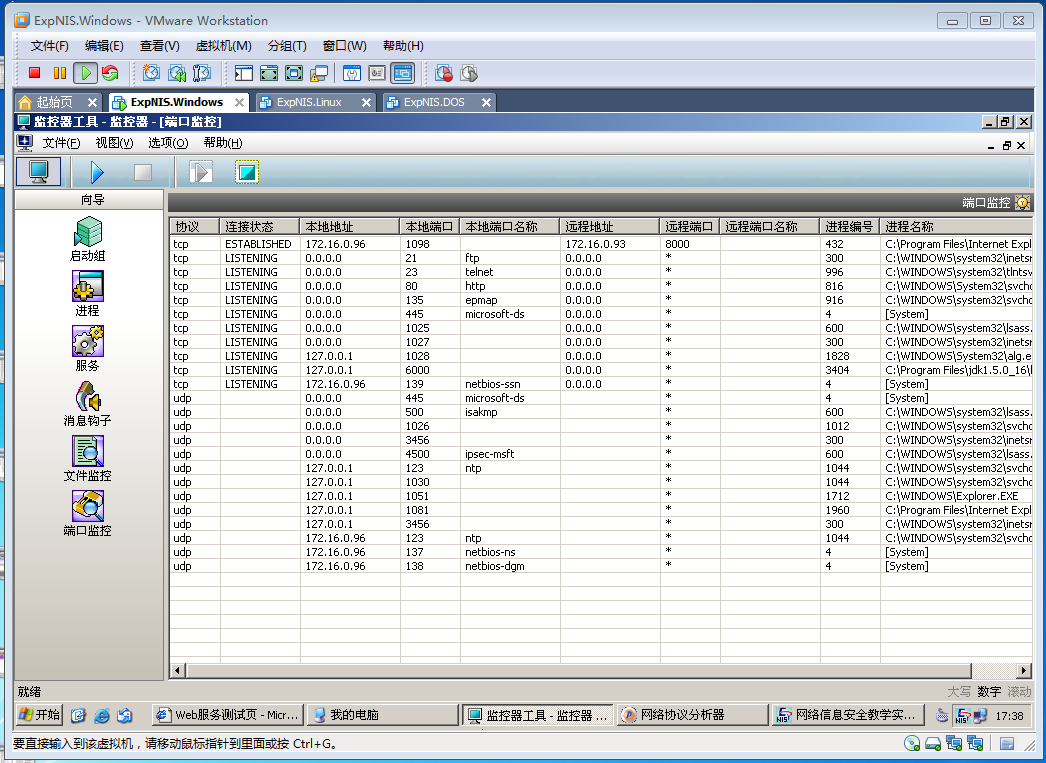

(3)【主机B】查看进程监控、服务监控、文件监控和端口监控所捕获到的信息

- 在

进程监控|变化视图中查看是否存在进程映像名称为Hacker.com.cn.ini的新增条目。观察进程监控信息,结合实验原理回答下面的问题。 - Hacker.com.cn.ini在前面的过程中哪里设置的?

- 木马的安装程序下载完成后,自动进行安装

Hacker.com.cn.ini文件是由哪个进程创建的:Windows XP Vista

- 木马的安装程序下载完成后,自动进行安装

-

在

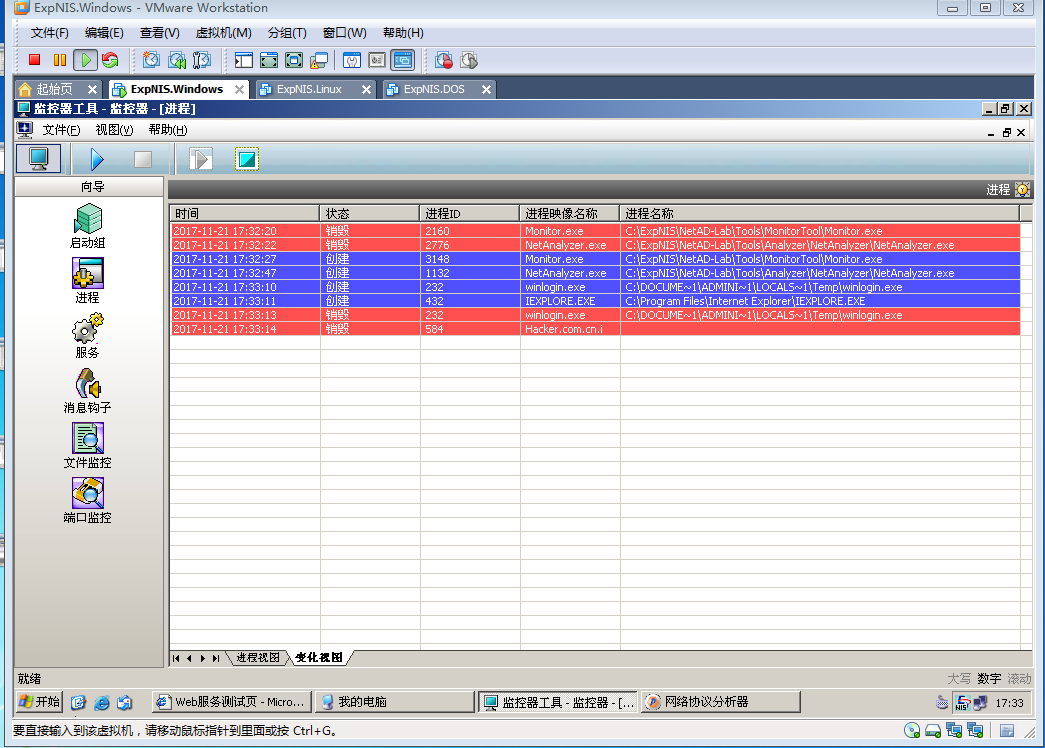

服务监控中单击工具栏中的刷新按钮,查看是否存在服务名称为Windows XP Vista的新增条目,观察服务监控信息,回答下面的问题。 -

Windows XP Vista服务在前面的过程中哪里设置的?

- 在服务器配置的安装路径中进行配置

-

Hacker.com.cn.ini文件是由哪个进程创建的:

ID584

-

Windows XP Vista服务在前面的过程中哪里设置的?

- 在服务器配置的启动项设置中进行配置

-

Windows XP vista服务的执行体文件是: Hacker.com.cn.ini

-

8000服务远程地址(控制端)地址:

172.16.0.96

-

经过对上述监控信息的观察,你认为在“进程监控”中出现的winlogoin.exe进程(若存在)在整个的木马植入过程中起到的作用是:

- 检测服务端的存在,若发现服务端则主动连接并打开其被动端口

-

winlogoin.exe在前面的过程中哪里设置的?

- 木马网页的脚本Trojan.htm文件中设置的

在文件监控中查看文件名为C:WINDOWSHacker.com.cn.ini的新增条目。

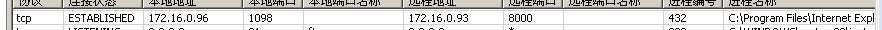

(4)【主机B】查看协议分析器所捕获的信息

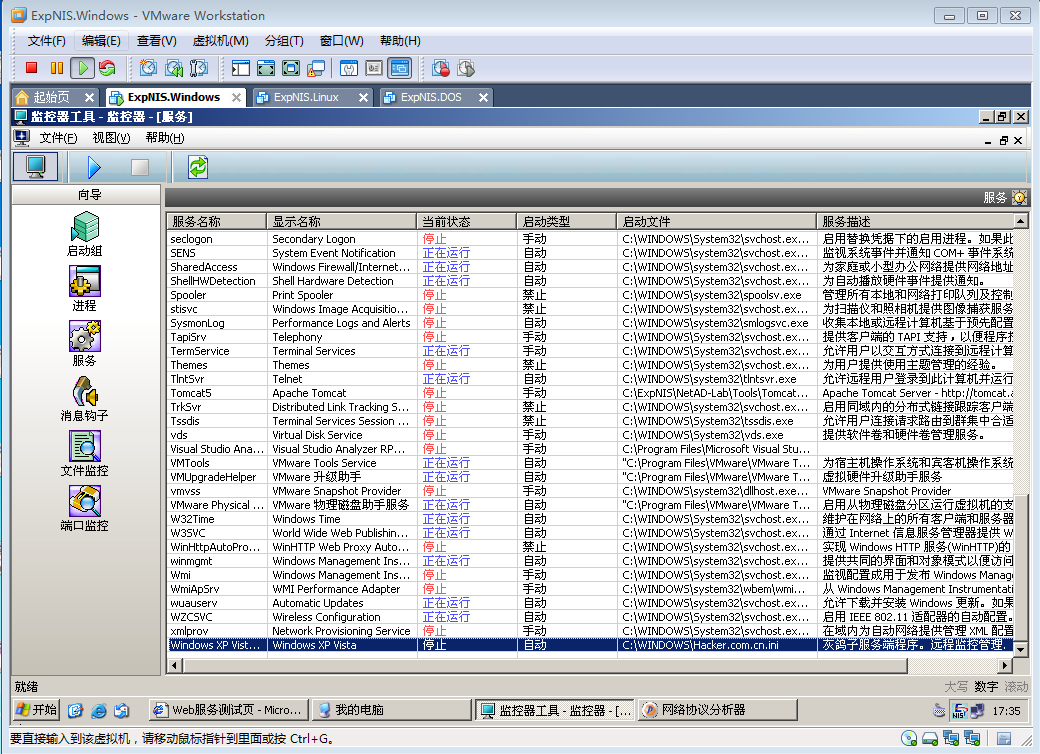

(二) 木马的功能

- 文件管理

(1)【主机B】在目录D:WorkTrojan下建立一个文本文件,并命名为Test.txt。

(2)【主机A】操作灰鸽子远程控制程序来对【主机B】进行文件管理。

(3)在【主机B】上观察文件操作的结果。

- 系统信息查看

【主机A】操作灰鸽子远程控制程序查看【主机B】的操作系统信息。单击远程控制命令属性页,选中系统操作属性页,单击界面右侧的系统信息按钮,查看【主机B】操作系统信息。

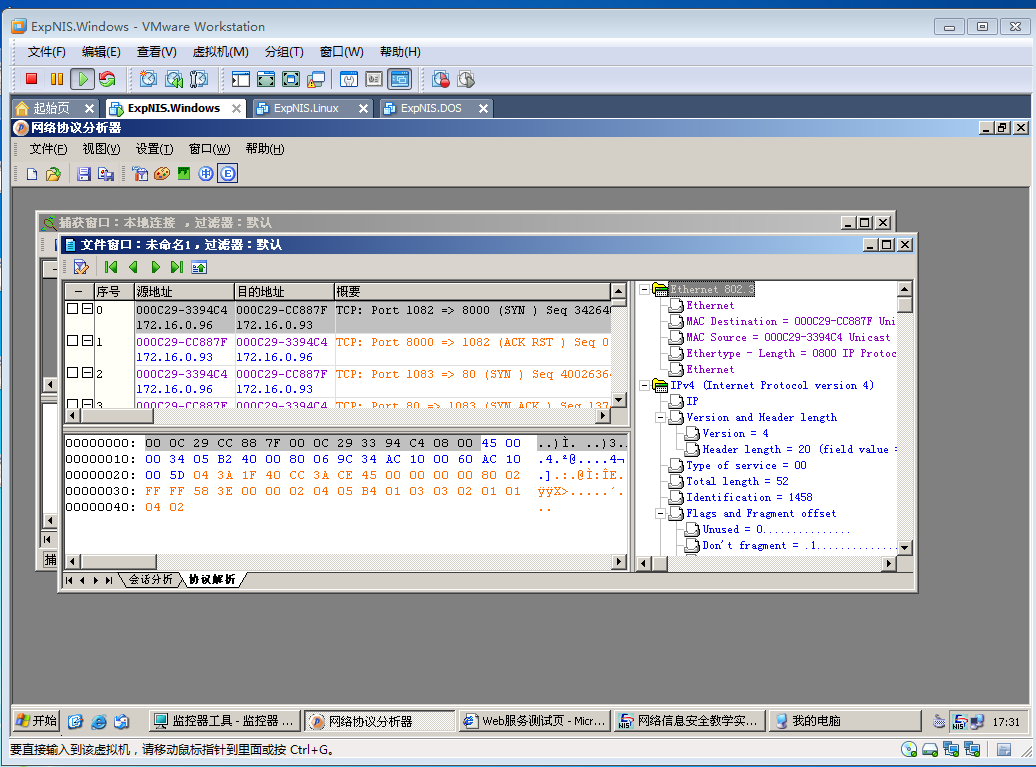

- 进程查看

(1)【主机A】操作灰鸽子远程控制程序对【主机B】启动的进程进行查看

单击远程控制命令属性页,选中进程管理属性页,单击界面右侧的查看进程按钮,查看【主机B】进程信息。

(2)【主机B】查看进程监控|进程视图枚举出的当前系统运行的进程,并和【主机A】的查看结果相比较。

- 注册表管理

【主机A】创建新的注册表项,对新创建的注册表项进行重命名等修改操作,删除新创建的注册表项,【主机B】查看相应注册表项。

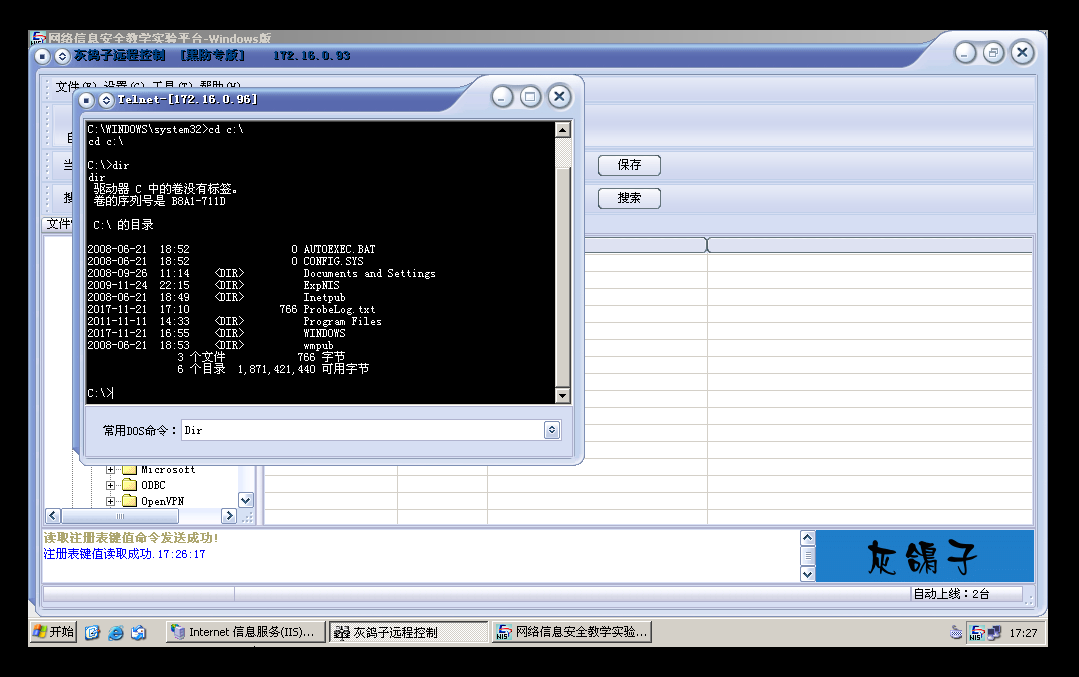

- Telnet

【主机A】操作灰鸽子远程控制程序对【主机B】进行远程控制操作,单击菜单项中的Telnet按钮,打开Telnet窗口,使用cd c:命令进行目录切换,使用dir命令显示当前目录内容,使用其它命令进行远程控制。

- 其它命令及控制

【主机A】通过使用灰鸽子远程控制程序的其它功能对【主机B】进行控制。

(三) 木马的删除

- 自动删除

【主机A】通过使用灰鸽子远程控制程序卸载木马的服务器程序。具体做法:选择上线主机,单击远程控制命令属性页,选中系统操作属性页,单击界面右侧的卸载服务端按钮,卸载木马的服务器程序

- 手动删除

(1)【主机B】启动IE浏览器,单击菜单栏工具|Internet 选项,弹出Internet 选项配置对话框,单击删除文件按钮,在弹出的删除文件对话框中,选中删除所有脱机内容复选框,单击确定按钮直到完成

(2)双击我的电脑,在浏览器中单击工具|文件夹选项菜单项,单击查看属性页,选中显示所有文件和文件夹,并将隐藏受保护的操作系统文件复选框置为不选中状态,单击确定按钮

(3)关闭已打开的Web页,启动Windows 任务管理器。单击进程属性页,在映像名称中选中所有IEXPLORE.EXE进程,单击结束进程按钮

(4)删除C:WidnowsHacker.com.cn.ini文件

(5)启动服务管理器。选中右侧详细列表中的Windows XP Vista条目,单击右键,在弹出菜单中选中属性菜单项,在弹出的对话框中,将启动类型改为禁用,单击确定按钮

(6)启动注册表编辑器,删除HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesWindows XP Vista节点

(7)重新启动计算机

(8)【主机A】如果还没卸载灰鸽子程序,可打开查看自动上线主机,已经不存在了

五、总结

20155321:

- 此次实验主要学习了如何进行远程控制,黑客通过客户端的一系列操作进而到达控制服务端的目的,它把自己隐藏在计算机的某个角落里面,以防被用户发现;同时监听某个特定的端口,等待客户端并与其取得连接。这提醒我在以后上网的过程中,对于一些安全性低的网页尽量不要打开,避免在打开网页的同时下载了木马病毒。

20155330:

- 此次实验主要学习了简单的木马生成与植入方法,以及利用木马远程控制,和删除木马。木马主要通过诱骗的形式进行安装的,然后在计算机中隐藏运行。并且木马是为了实施特殊功能,木马和病毒不一样,木马往往没有病毒的感染功能,主要功能是实现远程操控。在实验过程中遇到

灰鸽子软件无法显示【自动上线主机】的问题,通过设置IP及其他相关内容,解决了该问题。

六、 思考题

- 列举出几种不同的木马植入方法。

- 利用E-mail;

- 软件下载;

- 利用共享和Autorun文件;

- 把木马文件转换为图片格式;

- 伪装成应用程序扩展组件;

- 利用WinRar制作成自释放文件;

- 在Word文档中加入木马文件;

- 把木马和其他文件捆绑在一起;

- 基于DLL和远程线程插入的木马植入技术。

- 列举出几种不同的木马防范方法。

- 不到不受信任的网站上下载软件运行;

- 不随便点击来历不明邮件所带的附件;

- 及时安装相应的系统补丁程序;

- 为系统选用合适的正版杀毒软件,并及时升级相关的病毒库;

- 为系统所有的用户设置合理的用户口令。