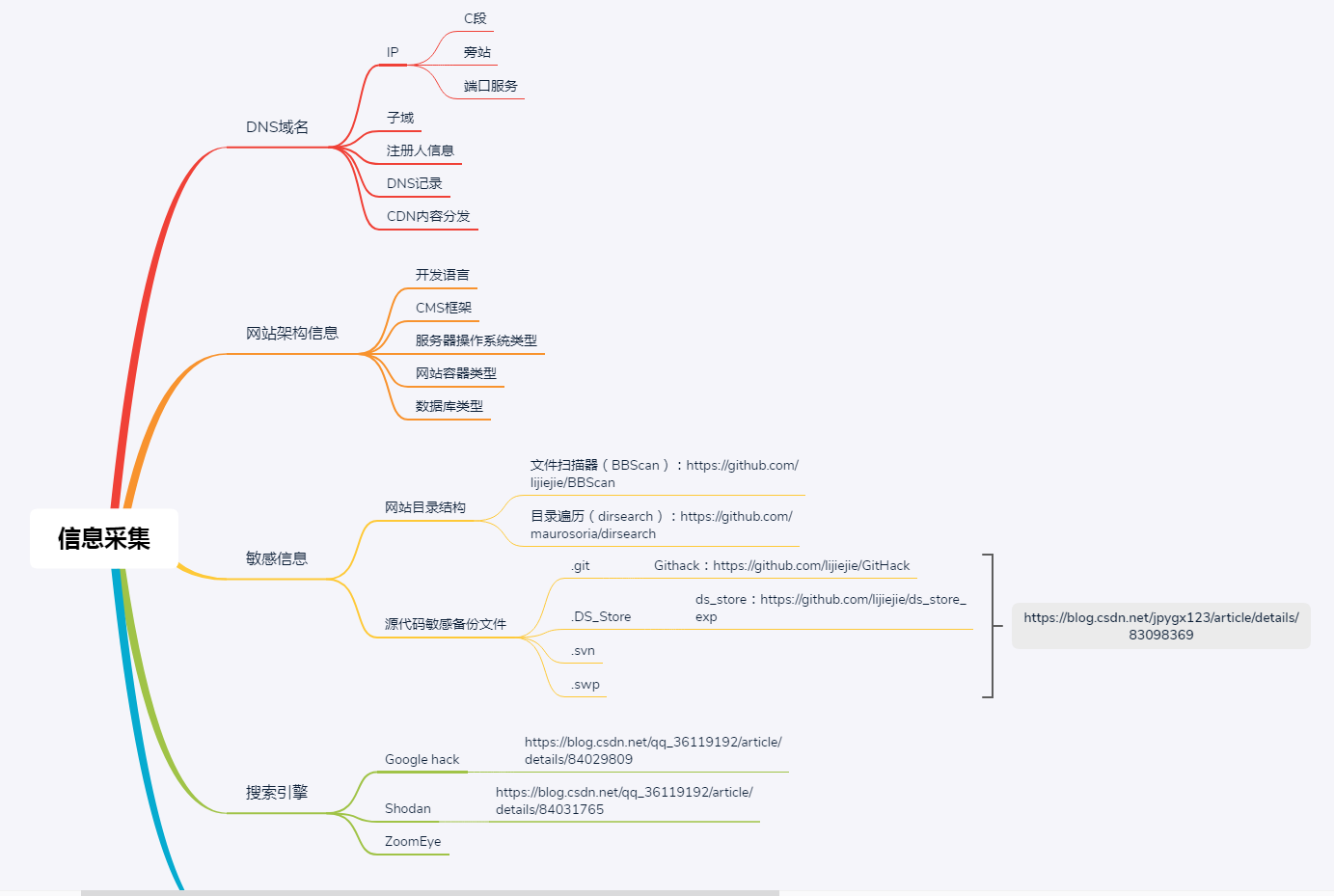

信息收集对于渗透测试前期来说是非常重要的,因为只有我们掌握了目标网站或目标主机足够多的信息之后,我们才能更好地对其进行漏洞检测。正所谓,知己知彼百战百胜!

信息收集的方式可以分为两种:主动和被动。

主动信息收集:通过直接访问、扫描网站,这种流量将流经网站

被动信息收集:利用第三方的服务对目标进行访问了解,比例:Google搜索、Shodan搜索等

0x00 DNS域名信息收集

DNS域传送漏洞---待补充

DNS污染---待补充

DNS劫持---待补充

DNS服务器的DDOS攻击---待补充

C段、旁站:这里可以通过DNS信息中的注册人信息进行反查,看是否有其他站点信息

端口服务:namp神器进行扫描

0x01 网站架构信息收集

也可以使用namp神器,除了端口信息,操作系统、数据库都有可能识别出来(当然数据库的端口得通过防火墙才行,哈哈)

0x02 网站敏感资源信息收集

网站目录及文件资源---有很多工具可以爆破的,基本原理都是通过字典遍历,所以日常中收集一些字典

源代码敏感备份文件---现在很多项目都是用版本控制系统,这些就是版本控制系统的一些备份文件被泄露,例如.git/.svn/.ds_store等,都有工具可以恢复的

rebost.txt:网站通过Robots协议告诉搜索引擎哪些页面可以抓取,哪些页面不能抓取,可能存在一些敏感路径,一般放在网站根目录下,所以可以访问看看是否存在,是否有敏感目录

有一篇写的很好的信息收集可以学习一下:https://blog.csdn.net/qq_36119192/article/details/84027438