1.起因

使用revel框架搭建的web项目使用docker部署在了centOS6.4的机器里面,在进行安全扫描的时候web访问端口被扫描出来了安全漏洞,TLS1.0enable的漏洞然后需要解决。

2.TLS1.0漏洞是什么?

TLS 前身是SSL,传输层安全性协议(英语:Transport Layer Security,缩写作TLS),及其前身安全套接层(Secure Sockets Layer,缩写作SSL)是一种安全协议,目的是为互联网通信提供安全及数据完整性保障

https://baike.baidu.com/item/TLS/2979545?fr=aladdin

业内都知道该版本易受各种攻击(如BEAST和POODLE)已有多年,除此之外,支持较弱加密,对当今网络连接的安全已失去应有的保护效力。

而TLS 1.1感觉就像是被遗忘的“老二”。该版本虽没有任何已知的协议漏洞,但是它却共享支持错误加密。因而存在一个现象,就是大部分软件都会跳过直接使用TLS 1.2,而很少看到使用TLS 1.1。

针对SSL/TLS的概念验证攻击。黑客能悄悄破译Web服务器和终端用户浏览器之间传输的加密数据。主要影响TLS协议1.0版及SSL所有版本,TLS 1.1/1.2未受影响。TLS是SSL的继任者,TLS 1.0相当于SSL 3.1。黑客的概念验证代码BEAST可以解密目标网站的cookies,获得权限访问受限用户的帐号。

3.如何解决这个漏洞

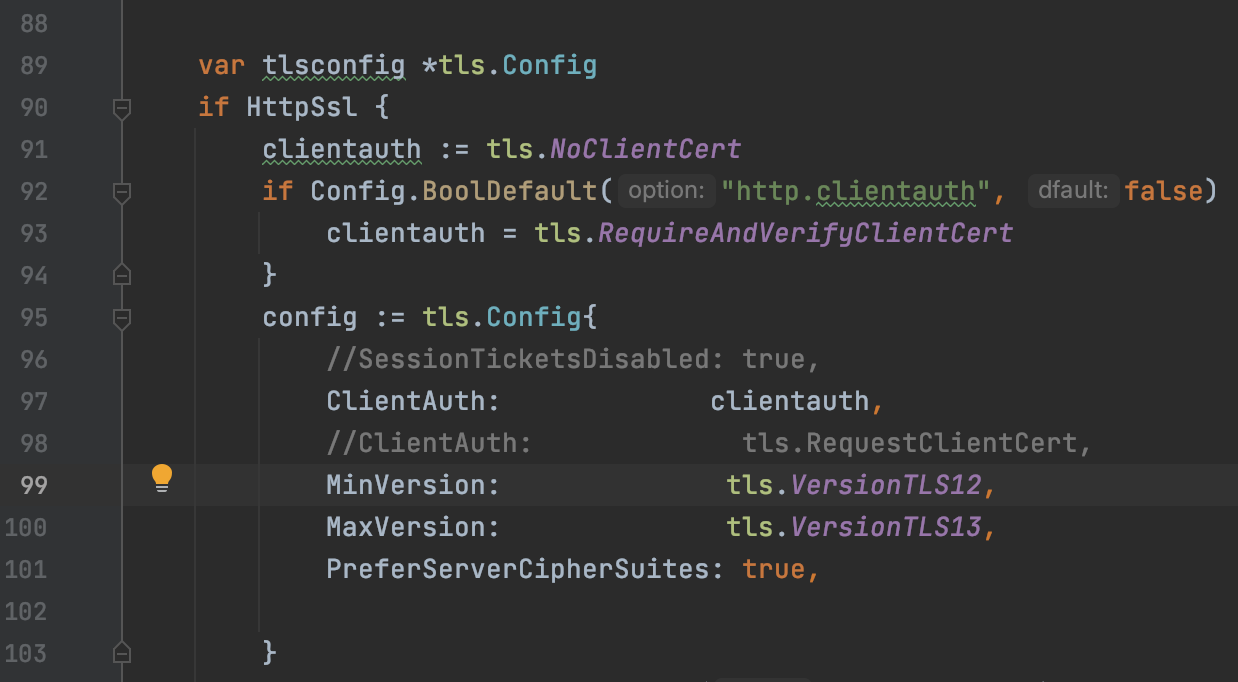

在revel源码下载下来后在 github.com/revel/revel/server.go文件夹下面修改源码配置如下图:

添加 99, 100行的代码 ,之后重新编译revel, 之后再对项目进行打包,就可以关闭TLS1.0协议,漏洞修复。