2019-2020-1学期 20192403 《网络空间安全专业导论》第九周学习总结

第三章

学习收获

网络空间概述

- 网络空间安全包括网络硬件安全和信息资源的安全性

- 网络管理

目标:确保计算机网络的正常运行,是网络中的资源可以得到更加有效地利用并在计算机网络运行出现异常时能及时响应和排除故障。

管理范畴:对计算机设备管理,对接入内部的计算机、服务器等进行管理,对行为的管理等 - 安全网络的特征:可靠性、保密性、完整性、可控性、可审查性

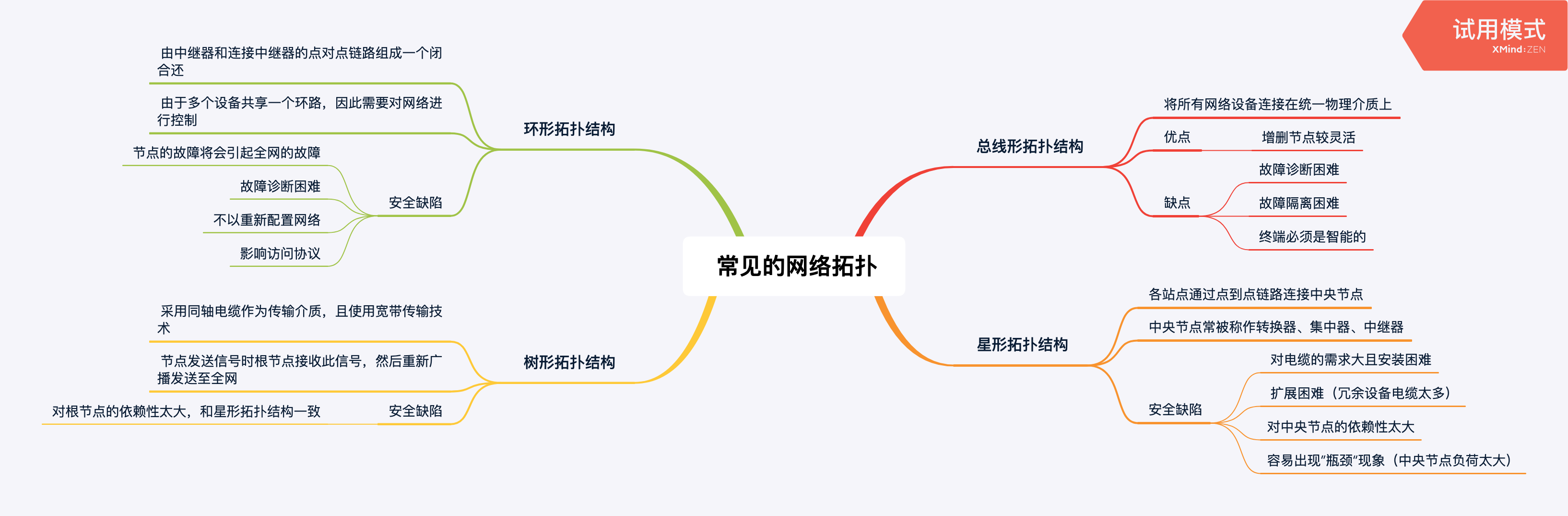

常见的网络拓扑

网络拓扑概述

网络拓扑是指网络的结构方式,表示连接在地理位置上分散的各个节点的几何逻辑方式。网络拓扑决定了网络的工作原理及网络信息的传输方式。

在实际应用中,通常采用它们中的全部或部分混合的形式

几种网络拓扑

网络空间安全基础

OSI七层模型及安全体系结构

- 七层模型的组成

应用层:访问网络服务的接口;

表示层:提供数据格式转换服务,如加密与解密、图片编码解码;

会话层:建立端连接并提供访问验证和会话管理;

传输层:提供应用进程之间的逻辑通信;

网络层:为数据在节点之间传输创建逻辑链路,并分组转发数据;

数据链路层:在通信实体间建立逻辑链路通信;

物理层:为数据端设备提供原始比特流传输的通路 - OSI协议的运行原理

”打包”:数据逐层向下封装(从应用层到物理层)

“拆包”:数据逐层向上解装(从物理层到应用层) - OSI安全体系结构

七层模型的最大优点:将服务、接口和协议这三个概念明确地区分开来。

五项相关安全服务:访问(鉴别)服务、访问控制服务、数据保密服务、数据完整性服务、抗否认性服务

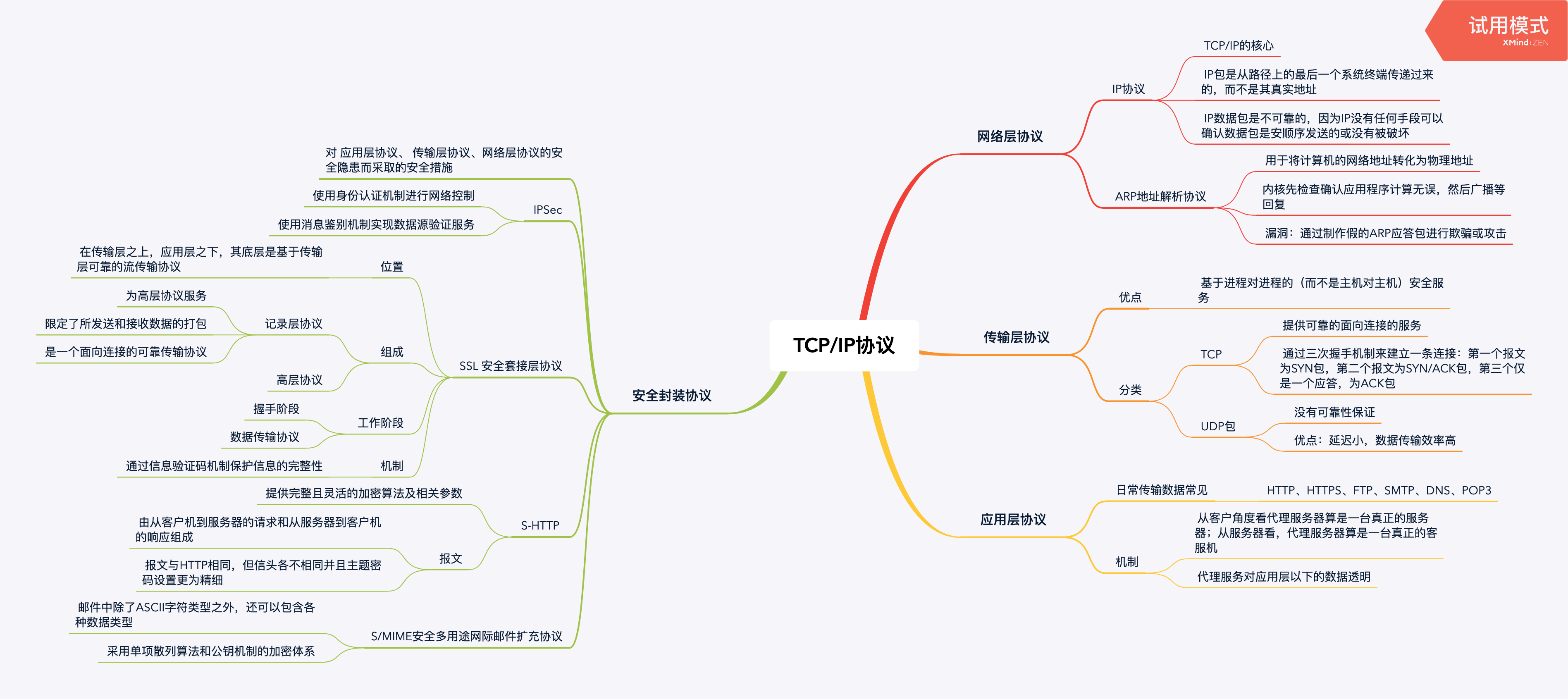

TCP/IP协议及安全

TCP/IP协议是internet的基本协议,由OSI 七层模型中的网络层IP 协议和传输层TCP协议组成。

TCP/IP协议定义了电子设备如何接入英特网,以及数据如何在他们之间传输的标准。

无线网络安全

- 安全问题:难以限制网络资源的物理访问;无线网络是个共享的媒介,不受限于建筑物实体

- 无线网络安全协议

WEP(有限等效保密)

WPA(WI-FI网络安全接入):从密码强度和用户认证两方面入手

WPA2

WAPI(无线局域网鉴别和保密基础结构)

识别网络安全风险

风险=漏洞+威胁+价值

威胁

- 应用系统和软件安全漏洞

- 安全策略

- 后门和木马体系

- 病毒及恶意网站陷阱

- 黑客

- 安全意识淡薄

- 用户网络内部工作人员的不良行为引起的安全问题

脆弱性(漏洞)

操作系统、计算机系统本身、电磁泄露、数据的可访问性、通信系统和通信协议的弱性、数据库系统的脆弱性、网络存储介质的脆弱性

应对网络安全风险

从国家战略层面应对

- 出台网络安全战略,完善顶层设计

- 建设网络身份体系,创建可信网络空间

- 提升核心技术自主研发能力,形成自主可控的网络安全产业生态体系

- 加强网络攻防能力,构建攻防兼备的安全防御体系

- 深化国际合作,逐步提升网络空间安全国际话语权

从安全技术层面应对

网络管理的常用技术

日常运维巡检、漏洞扫描、应用代码审核、系统安全加固、等级安全测评、安全监督检查(信息安全管理情况、技术防护情况、应急工作情况、安全教育培训情况、安全问题整改情况)应急响应处理、安全配置管理(资产管理、资源管理、服务目录管理)

待解决问题

- ARP地址协议发送数据包的过程。

- ”代理服务对应用层以下的数据透明“是指应用层以下可读取代理服务的数据还是说代理服务可读取应用层以下?

待解决问题

- ARP地址协议发送数据包的过程。

- ”代理服务对应用层以下的数据透明“是指应用层以下可读取代理服务的数据还是说代理服务可读取应用层以下?

第七章第二节 物联网安全

学习收获

物联网概述

- 物联网的层次架构与特征

物联网大致分为三个部分:数据感知部分、网络传输部分、智能处理部分

物联网的三层结构(与三个部分对应):感知层、网络层、应用层

各层之间信息不是单向传递的,同时具有交互、控制等方式

物联网应该具备的三种能力:全面感知、可靠传递、智能处理

物联网的安全特征与架构

- 面临的安全挑战:标准和指标、规章、共同的责任、成本与安全的权衡、陈旧设备的处置、可升级性、数据机密性、身份验证和访问控制

- 面临的安全控制措施

- 面临的安全攻击

工控系统及其安全

- 工控系统的关键组件包括:控制器、组态编程组建、数据采集与监视控制组件、人机界面、分布式过程控制系统

- 工控系统所涉及的网络部分包括:企业资源网络、控制过程和监控网络、控制系统网络

- 工控系统基础防护方法:基线建立、运行监控、实施防御