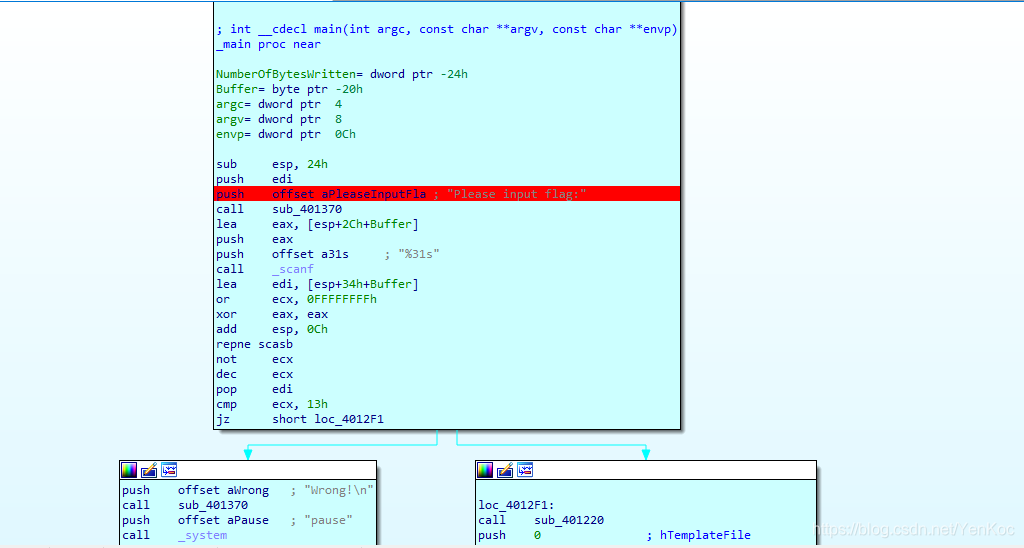

这题感觉主要是考一个动调,学会要观察堆栈和寄存器,以此来找到加密的函数

载入ida,开始动调。

先F8开始,看看经过哪里,字符串就被加密了,

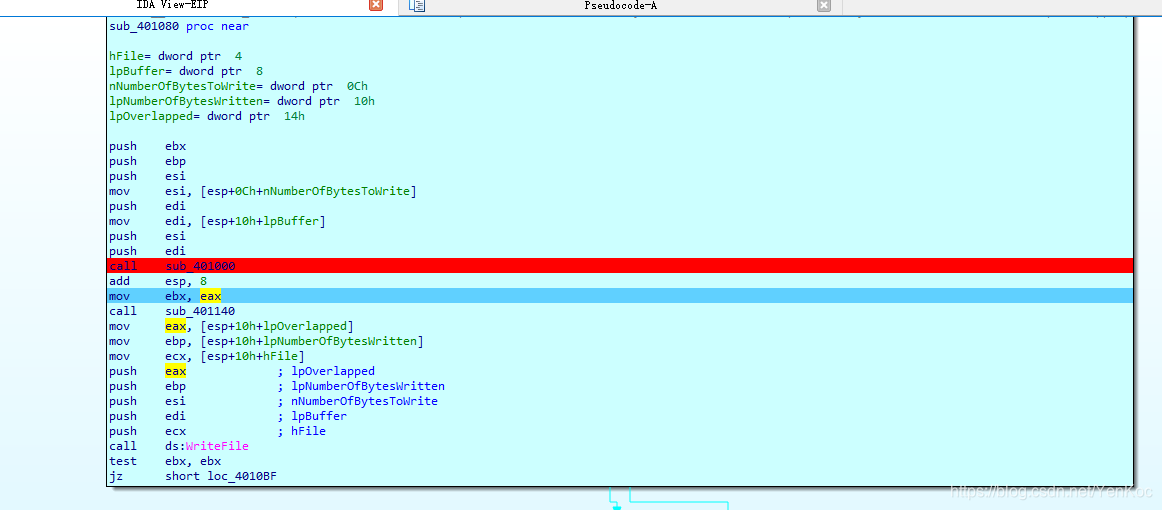

F7单步进去看看。

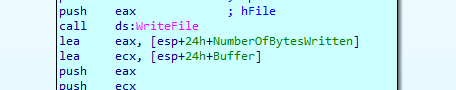

那个标红的地方就是加密函数。

然后跳回去的话,有个地方很坑,后面判断长度为21。。。。一开始就已经说明了是19的长度,又看到那个字符串是this_is_not_flag,大概就猜到是个幌子了。。。无视它,直接写脚本跑

res=[

0x61,0x6A, 0x79, 0x67, 0x6B, 0x46, 0x6D, 0x2E, 0x7F, 0x5F, 0x7E,0x2D, 0x53, 0x56, 0x7B, 0x38, 0x6D, 0x4C, 0x6E, 0x00

]

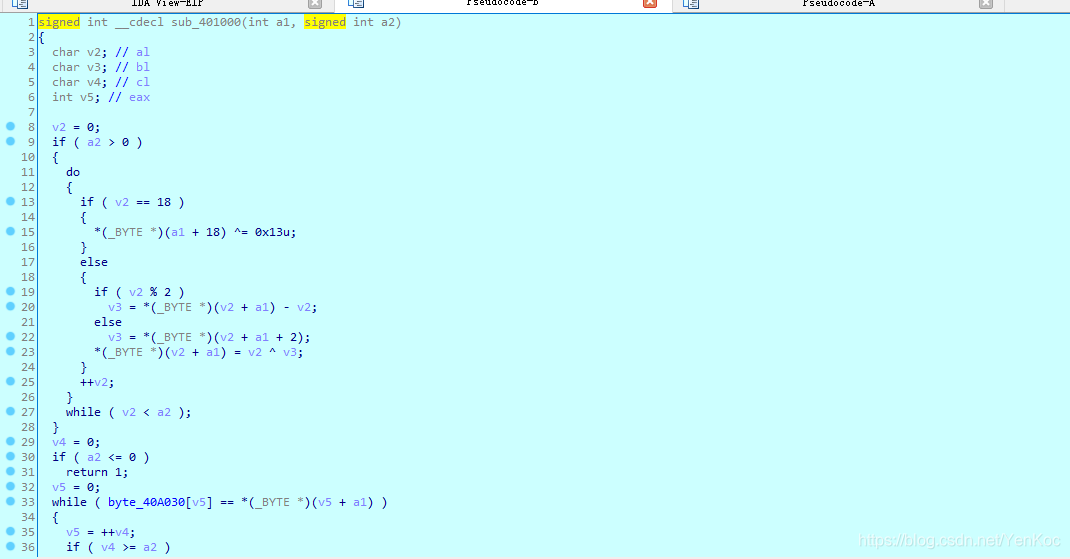

#奇数时 (input[i]-i)^i

#偶数 (input[i+2])^i

flag=list("1234567891234567890")

for i in range(0,18):

if i%2==1:

flag[i]=chr((res[i]^i)+i)

else:

flag[i+2]=chr(res[i]^i)

print("".join(flag))

print(res[18]^0x13)